Sicurezza Informatica

Peng Shuai è l’ultima goccia nell’oceano delle persone scomparse in Cina. Da Ma all’ex capo dell’Interpol

Il dramma che circonda Peng Shuai sta seguendo il copione familiare in cui qualcuno si mette contro il governo comunista cinese e scompare dalla vista della popolazione.

Dopo la scomparsa, non è raro che la persona in questione rinneghi le dichiarazioni o le azioni che hanno messo in protezione i funzionari oppure mantiene un profilo più basso o purtroppo vengono arrestati.

Il post è stato rapidamente rimosso e l’ex giocatrice di doppio di prima categoria è uscita dalla scena pubblica alla fine dello scorso anno. Dopo essere ricomparsa settimane dopo, ha negato a un giornale di Singapore di aver fatto accuse di aggressione sessuale.

In un’intervista pubblicata da un giornale sportivo francese, la tennista ha definito l’intera situazione un “enorme malinteso”.

Ecco uno sguardo ad alcune altre persone che sono scomparse nel corso degli anni: un fenomeno che si è ampliato da quando il presidente Xi Jinping è salito al potere nel 2013:

JACK MA

Tra le scomparse recenti di più alto profilo c’è quella di Ma, il fondatore di Alibaba Group, la più grande società di e-commerce del mondo. Ma, l’imprenditore più importante della Cina, ha smesso di apparire in pubblico dopo aver criticato l’indirizzo troppo conservatore in un discorso di ottobre 2020.

Giorni dopo, il governo ha ordinato all’Ant Group di Ma, un servizio finanziario che è cresciuto dal business dei pagamenti online di Alibaba, di sospendere un previsto debutto in borsa a Hong Kong e Shanghai.

Voci sui social media hanno messo in dubbio che Ma fosse stato detenuto. Gli amici di Ma hanno riferito che non era in custodia, ma ha deciso di rimanere in silenzio dopo le critiche dei suoi commenti ed è riapparso due mesi dopo, in un breve video nel gennaio 2021 dove non ha fatto menzione della sua assenza.

Da allora, gli avvistamenti di Ma, che è ufficialmente in pensione, sono stati rari. I suoi spostamenti e il suo status legale rimangono avvolti nel mistero.

FAN BINGBING

Fan è una delle stelle del cinema cinese con i maggiori incassi nel pieno del suo successo quando è scomparsa per circa quattro mesi nel 2018: Il suo account Weibo sui social media si è ammutolito e il suo ufficio di gestione a Pechino è stato lasciato libero.

Quando finalmente è riapparsa, si è scusata per l’evasione fiscale commessa, raccontata dall’agenzia di stampa statale Xinhua, che ha riferito di una condanna a pagare tasse e sanzioni per un totale di 900 milioni di yuan (130 milioni di dollari). Fan, che ha avuto ruoli in “Iron Man 3” e “X-Men: Days of Future Past“, è riuscita a rilanciare la sua carriera cinematografica, in una certa misura, con ruoli in produzioni internazionali. Anche se il suo caso non era apertamente politico, è arrivato nel mezzo di una vasta campagna contro la corruzione condotta dal leader cinese Xi Jinping.

MENG HONGWEI

Meng, un vice ministro della pubblica sicurezza e capo dell’Interpol, l’organizzazione con sede in Francia che facilita la cooperazione di polizia attraverso i confini, è scomparso per settimane nel 2018.

Le autorità cinesi hanno presto annunciato che era indagato per aver preso tangenti e altri reati che lo hanno portato ad essere catturato nella campagna anti-corruzione di Xi : una misura che ha reso popolare il leader cinese, ma è stata anche criticata come copertura per eliminare i rivali politici.

Meng è stato infine processato e rimane imprigionato. Sua moglie Grace Meng ha a lungo sostenuto che le accuse erano inventate e che è stato epurato perché aveva usato la sua posizione di alto profilo per spingere al cambiamento del processo democratico cinese.

LIU XIAOBO

Liu, uno scrittore dissidente che si è unito alle richieste di maggiori libertà in Cina nel 2008, è stato arrestato un giorno prima che l’appello per le riforme fosse rilasciato. Dopo il suo arresto, la sua posizione è stata sconosciuta per un certo tempo.

Alla fine è stato accusato di sovversione e condannato a 11 anni di prigione. Ha ricevuto il premio Nobel per la pace ed è morto di cancro prima di essere rilasciato.

Liu era stato a lungo un critico del governo cinese e aveva già trascorso del tempo in prigione per essersi unito alle proteste del 1989 guidate dagli studenti in piazza Tienanmen, che furono schiacciate da una repressione militare.

Soprattutto negli ultimi anni, un gran numero di uiguri e membri di altri gruppi minoritari prevalentemente musulmani sono scomparsi come parte di ciò che il governo chiama una campagna contro l’estremismo, il separatismo e il terrorismo.

Si stima che 1 milione di uomini e donne o più siano stati costretti in campi di rieducazione politica simili a prigioni, ufficialmente descritti come basi di de-radicalizzazione e centri di formazione professionale.

La Cina ha anche catturato alcuni stranieri.

I canadesi Michael Kovrig e Michael Spavor sono stati arrestati in Cina nel dicembre 2018, poco dopo che il Canada ha arrestato Meng Wanzhou, il direttore finanziario del gigante delle telecomunicazioni cinese Huawei, su richiesta di estradizione degli Stati Uniti.

La Cina ha ritardato l’annuncio delle loro detenzioni per giorni, poi ha negato che gli arresti fossero collegati mentre insisteva allo stesso tempo che Meng fosse liberata. I due sono stati rilasciati a settembre dopo che a Meng, che non è parente del capo dell’Interpol, è stato permesso di tornare in Cina in quello che era essenzialmente uno scambio di prigionieri di alto livello.

Sicurezza Informatica

Turla usa Lunar contro le agenzie governative europee

Tempo di lettura: 2 minuti. Hacker russi utilizzano i nuovi malware LunarWeb e LunarMail per violare le agenzie governative europee nella ricerca di Eset

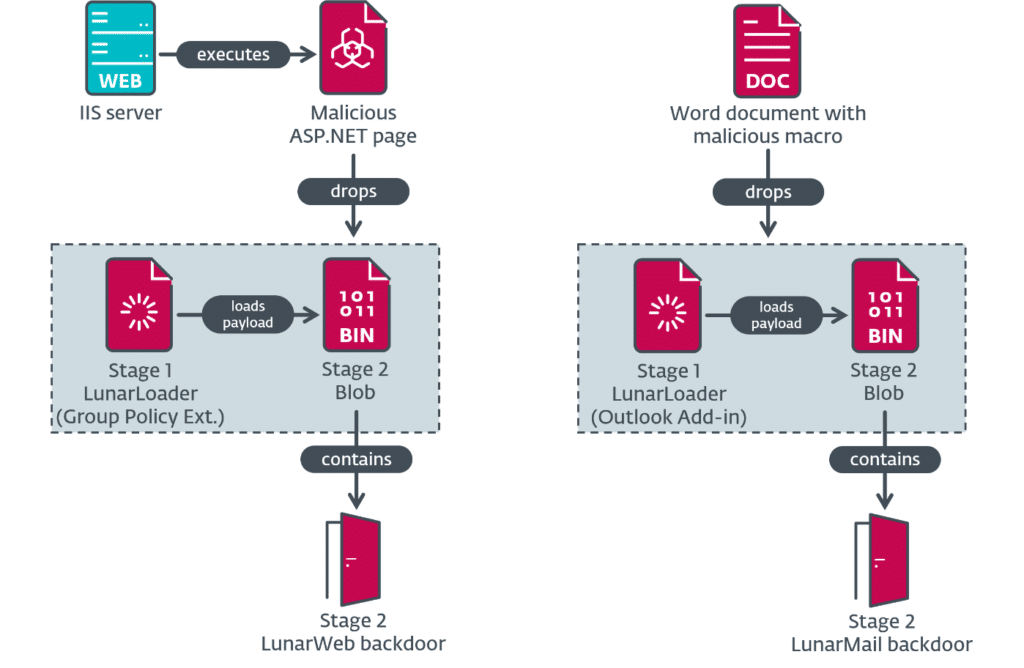

Ricercatori di sicurezza hanno scoperto due nuove backdoor, denominate LunarWeb e LunarMail, utilizzati per compromettere istituzioni diplomatiche di un governo europeo nel Medio Oriente e questi malware, attivi dal 2020 sotto il ceppo di Lunar, sono attribuiti all’APT sponsorizzato dallo stato russo, Turla.

Catena di attacco Lunar

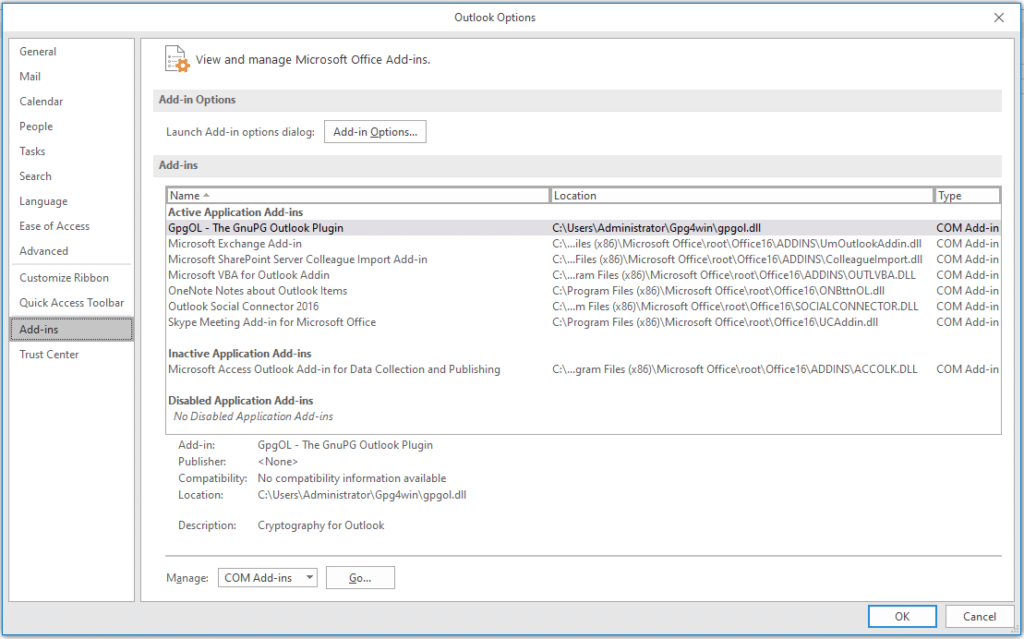

Secondo il rapporto di ESET, l’attacco inizia con email di spear-phishing contenenti file Word con macro dannose per installare la backdoor LunarMail. Questo stabilisce la persistenza creando un componente aggiuntivo di Outlook che si attiva ogni volta che il client di posta viene avviato.

I ricercatori hanno anche osservato l’uso potenziale di uno strumento di monitoraggio di rete open-source mal configurato, Zabbix, per distribuire il payload LunarWeb. Questo componente viene eseguito tramite una richiesta HTTP con una password specifica, decrittando ed eseguendo i componenti del loader e del backdoor.

Funzionamento della backdoor Lunar

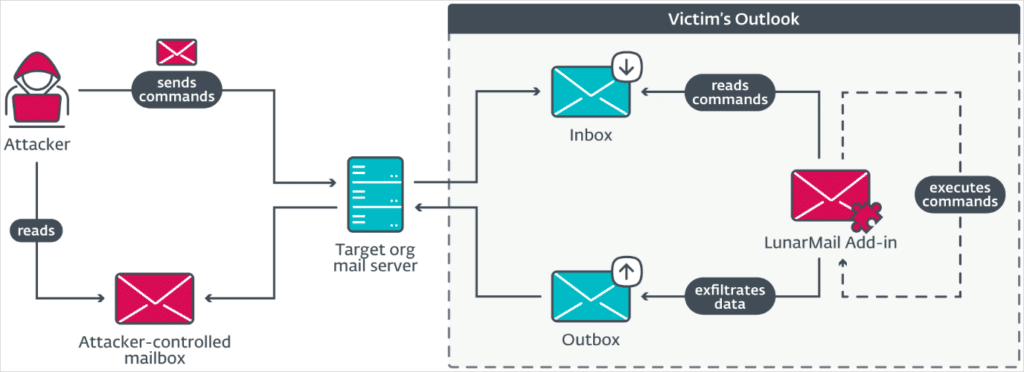

LunarWeb e LunarMail sono progettati per una sorveglianza prolungata e nascosta, il furto di dati e il mantenimento del controllo sui sistemi compromessi. LunarWeb è utilizzato sui server, emulando traffico legittimo e nascondendo comandi in file di immagini tramite steganografia.

LunarMail si installa su workstation con Microsoft Outlook, usando un sistema di comunicazione basato su email per lo scambio di dati con il server C2.

Tecniche di persistenza e attacco

I malware Lunar utilizzano tecniche sofisticate per mantenere la loro presenza sui dispositivi infetti, inclusi estensioni delle policy di gruppo, sostituzione di DLL di sistema e distribuzione come parte di software legittimi. I payload vengono decrittati da un loader chiamato LunarLoader usando cifrature RC4 e AES-256.

Attribuzione e sofisticazione degli attacchi

Le somiglianze nei TTP (tattiche, tecniche e procedure) osservate indicano che il toolset Lunar è stato sviluppato e operato da individui multipli, con vari gradi di sofisticazione nelle compromissioni. Gli attacchi più recenti hanno rivelato che i backdoor sono stati utilizzati in operazioni non rilevate dal 2020.

Indicatori di compromissione

ESET ha fornito una lista di indicatori di compromissione (IoC) per file, percorsi, rete e chiavi di registro osservati negli ambienti compromessi. La lista completa è disponibile qui.

Sicurezza Informatica

Garante Privacy irlandese indaga sulla violazione di Dell

Tempo di lettura: < 1 minuto. Garante Privacy irlandese avvia un’indagine sulla violazione dei dati personali dei clienti di Dell, con rischi di pesanti sanzioni per l’azienda.

Il Garante Privacy irlandese ha avviato un’indagine in seguito alle recenti violazioni dei dati personali dei clienti di Dell. La conferma arriva dal vice commissario della DPC, Graham Doyle, che ha ricevuto una notifica di violazione da parte di Dell, attualmente sotto valutazione.

Dettagli delle violazioni

Dell ha informato i clienti tramite email di aver subito una violazione dei dati che ha portato al furto di nomi, indirizzi fisici e informazioni sugli ordini. Nonostante ciò, Dell ha minimizzato il rischio per i clienti, affermando che il tipo di informazioni coinvolte non rappresenta un rischio significativo. Tuttavia, un secondo attacco è stato segnalato, nel quale l’attore della minaccia, noto come Menelik, ha dichiarato di aver sottratto nomi, numeri di telefono e indirizzi email dei clienti da un diverso portale Dell.

Implicazioni per Dell

Le violazioni mettono in luce vulnerabilità significative nei portali di Dell, con dati personali di clienti dell’Unione Europea coinvolti nel furto. L’Autorità Irlandese per la Protezione dei Dati, nota per essere uno dei regolatori della privacy più attivi in Europa, ha preso in carico il caso. La DPC ha precedentemente imposto pesanti sanzioni ad altre grandi aziende tecnologiche, tra cui una multa di 379 milioni di dollari a TikTok per la gestione dei dati dei minori e una multa di 1,3 miliardi di dollari a Meta per la violazione delle norme sul trasferimento dei dati personali verso gli Stati Uniti.

Con l’indagine della del Garante Privacy irlandese in corso, Dell rischia sanzioni significative in caso di violazioni confermate del GDPR, che possono arrivare fino al 4% del fatturato globale annuo. L’azienda ha dichiarato di collaborare con i regolatori per risolvere la situazione e proteggere i dati dei clienti.

Sicurezza Informatica

CISA: nuova direttiva e aggiornamenti di sicurezza

Tempo di lettura: 2 minuti. CISA rilascia nuovi avvisi di sicurezza per ics, aggiunge vulnerabilità al catalogo e Adobe rilascia diversi aggiornamenti di sicurezza

Cybersecurity and Infrastructure Security Agency (CISA) ha recentemente rilasciato una serie di aggiornamenti e avvisi di sicurezza significativi unitamente a una direttiva. Tra le principali notizie, CISA ha pubblicato diciassette nuovi avvisi riguardanti sistemi di controllo industriale per fornitori come Siemens e Rockwell Automation. Inoltre, sono state aggiunte tre nuove vulnerabilità conosciute al catalogo delle vulnerabilità sfruttate, che includono criticità nei router D-Link e in Google Chromium. CISA ha anche aggiornato il catalogo con due ulteriori vulnerabilità relative ai prodotti Microsoft. Infine, Adobe ha rilasciato importanti aggiornamenti di sicurezza per numerosi prodotti software, evidenziando la necessità di aggiornamenti tempestivi per prevenire potenziali exploit.

CISA rilascia diciassette avvisi sui sistemi di controllo industriale

- ICSA-24-137-01 Siemens Parasolid

- ICSA-24-137-02 Siemens SICAM Products

- ICSA-24-137-03 Siemens Teamcenter Visualization and JT2Go

- ICSA-24-137-04 Siemens Polarion ALM

- ICSA-24-137-05 Siemens Simcenter Nastran

- ICSA-24-137-06 Siemens SIMATIC CN 4100 Before V3.0

- ICSA-24-137-07 Siemens SIMATIC RTLS Locating Manager

- ICSA-24-137-08 Siemens PS/IGES Parasolid Translator Component

- ICSA-24-137-09 Siemens Solid Edge

- ICSA-24-137-10 Siemens RUGGEDCOM CROSSBOW

- ICSA-24-137-11 Siemens RUGGEDCOM APE1808

- ICSA-24-137-12 Siemens Desigo Fire Safety UL and Cerberus PRO UL Fire Protection Systems

- ICSA-24-137-13 Siemens Industrial Products

- ICSA-24-137-14 Rockwell Automation FactoryTalk View SE

- ICSA-23-044-01 Mitsubishi Electric MELSEC iQ-R Series Safety CPU and SIL2 Process CPU (Update A)

- ICSA-24-074-14 Mitsubishi Electric MELSEC-Q/L Series (Update A)

- ICSMA-20-049-02 GE Healthcare Ultrasound Products (Update A)

Il Cybersecurity and Infrastructure Security Agency (CISA) ha pubblicato diciassette nuovi avvisi relativi ai sistemi di controllo industriale (ICS) per vari fornitori, tra cui Siemens, Rockwell Automation, Mitsubishi Electric e GE Healthcare. Questi avvisi forniscono informazioni dettagliate su vulnerabilità che potrebbero essere sfruttate da attori malevoli per compromettere i sistemi critici.

CISA aggiunge tre nuove vulnerabilità conosciute al catalogo

CISA ha aggiunto tre nuove vulnerabilità al suo catalogo delle vulnerabilità conosciute, basate su prove di sfruttamento attivo:

- CVE-2014-100005 D-Link DIR-600 Router Cross-Site Request Forgery (CSRF) Vulnerability

- CVE-2021-40655 D-Link DIR-605 Router Information Disclosure Vulnerability

- CVE-2024-4761 Google Chromium V8 Out-of-Bounds Memory Write Vulnerability

Queste vulnerabilità rappresentano vettori di attacco comuni per i cyber attori e pongono rischi significativi per l’infrastruttura federale.

CISA aggiunge due nuove vulnerabilità conosciute al catalogo

CISA ha aggiunto altre due vulnerabilità al catalogo delle vulnerabilità conosciute:

- CVE-2024-30051 Microsoft DWM Core Library Privilege Escalation Vulnerability

- CVE-2024-30040 Microsoft Windows MSHTML Platform Security Feature Bypass Vulnerability

La direttiva operativa vincolante (BOD) 22-01 della CISA richiede alle agenzie del ramo esecutivo federale civile (FCEB) di risolvere le vulnerabilità identificate entro la data di scadenza per proteggere le reti contro le minacce attive.

Aggiornamenti di sicurezza di Adobe per più prodotti

Adobe ha rilasciato aggiornamenti di sicurezza per affrontare vulnerabilità nei suoi prodotti software. Gli utenti e gli amministratori sono incoraggiati a rivedere i bollettini di sicurezza di Adobe e applicare gli aggiornamenti necessari per prevenire il controllo del sistema da parte di attori malevoli.

- Adobe Acrobat and Reader

- Adobe Illustrator

- Substance 3D Painter

- Adobe Aero

- Substance 3D Designer

- Adobe Animate

- Adobe FrameMaker

- Adobe Dreamweaver

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta arriva l’intelligenza artificiale per la Pubblicità

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faTikTok: azione legale contro Stati Uniti per bloccare il divieto

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica6 giorni fa

Robotica6 giorni faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Smartphone1 settimana fa

Smartphone1 settimana faXiaomi 14 e 14 Ultra, problemi di condensa nelle fotocamere

Smartphone1 settimana fa

Smartphone1 settimana faGoogle Pixel 8a vs Pixel 8: quale scegliere?