Sicurezza Informatica

Conti e gli attacchi che fruttano 77 milioni di dollari in Asia

Conti, un importante sindacato di ransomware con stretti legami con la Russia, è probabilmente responsabile di cyberattacchi che hanno generato circa 77 milioni di dollari in 21 mesi, come mostra un’analisi di Nikkei, che descrive un lucroso business del mercato nero.

Il gruppo ha rapidamente spostato i fondi attraverso un’intricata rete di conti di criptovalute per eludere la cattura. L’organizzazione si avvale persino di un team per gestire le relazioni pubbliche e gli affari del personale, proprio come una grande azienda.

Il gruppo è una forza importante nel mondo dei crimini informatici. Secondo la piattaforma di analisi DarkTracer di Singapore, circa il 20% di tutte le aziende che hanno rivelato pubblicamente di essere state vittime di ransomware, ovvero 824 aziende, sono state colpite da Conti. Il governo degli Stati Uniti ha recentemente offerto una taglia fino a 10 milioni di dollari per informazioni che portino all’identificazione e alla localizzazione dei leader di Conti.

Quando a febbraio Conti ha rilasciato una dichiarazione a sostegno dell’invasione dell’Ucraina da parte della Russia, i membri che sostengono il governo di Kiev si sono vendicati facendo trapelare i registri delle chat interne. I dati scaricati, che coprono un periodo compreso tra giugno 2020 e marzo di quest’anno, contenevano circa 170.000 messaggi scritti interamente in russo, utilizzando 1,18 milioni di caratteri.

Nikkei ha analizzato i registri delle chat insieme a Takashi Yoshikawa, analista senior di malware presso Mitsui Bussan Secure Directions, una società di cybersicurezza con sede a Tokyo. Gli scambi hanno fornito uno sguardo dietro le quinte delle operazioni criminali di Conti.

“Le chat sembrano essere autentiche“, ha detto Yoshikawa, notando che rivelano scambi dietro le quinte su attacchi specifici e che i codici sorgente dei virus utilizzati per gli attacchi sono trapelati simultaneamente.

Conti possedeva 645 portafogli digitali contenenti un totale di 2.321 bitcoin, per un valore di oltre 90 milioni di dollari al momento della divulgazione dei log delle chat. Tenendo conto delle sovrapposizioni e di altri fattori, Conti possedeva almeno 1.953 bitcoin, ovvero più di 77 milioni di dollari, sotto forma di pagamenti di riscatti o di trasferimenti da parte di soggetti esterni.

Il portafoglio con il maggior numero di depositi ha ricevuto circa 23 milioni di dollari tra settembre e novembre 2020 nel corso di diversi trasferimenti, ognuno dei quali si avvicina agli 8 milioni di dollari. Questi fondi sono stati poi distribuiti a più portafogli.

“I fondi sono stati spostati in un breve lasso di tempo per evitare che gli investigatori rintracciassero i pagamenti del riscatto, con l’obiettivo di convertire i beni in contanti presso gli exchange o sul dark web“, ha dichiarato Yoshikawa.

Le chat comprendevano circa 350 partecipanti. Di questi, 35 membri hanno inviato più di 1.000 messaggi individualmente. Allo stesso tempo, il 30% dei partecipanti ha inviato 100 messaggi o meno.

Un certo numero di presidi ha supervisionato funzioni chiave, come le relazioni pubbliche e la gestione del personale. Conti ha fatto ruotare centinaia di membri attivi esperti di programmazione e di altre competenze, proprio come se si trattasse di lavoratori autonomi.

In alcuni casi, i membri sono saliti a bordo apparentemente ignari di essere coinvolti in attività criminali. Conti ha creato un’attività clandestina che offre compensi per le competenze che aiutano il gruppo a compiere attacchi.

Alcuni messaggi di chat suggeriscono collegamenti con il Servizio di sicurezza federale russo. Molti temono che Conti possa intensificare le attività se la Russia subirà ulteriori difficoltà economiche a causa delle sanzioni imposte dalle nazioni occidentali.

Le azioni di Conti dal 2020 rappresentano solo la punta dell’iceberg quando si tratta della scala virtualmente innumerevole dei crimini informatici. Secondo la società statunitense di cybersicurezza SonicWall, i soli attacchi ransomware sono raddoppiati lo scorso anno, raggiungendo circa 623 milioni di casi a livello globale. Nei mesi scorsi, Toyota Motor è stata oggetto di un attacco che ha bloccato per breve tempo la sua catena di fornitura.

Secondo le stime di Check Point Software Technologies, un’azienda israelo-americana di cybersicurezza, i danni finanziari associati ai blocchi dei sistemi causati dai ransomware, insieme alle spese legali e ad altre spese, ammontano a circa sette volte il pagamento del riscatto stesso. Gli investigatori non sono in grado di tenere il passo con i criminali informatici, creando probabilmente le condizioni per la prosperità di organizzazioni massicce come Conti.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

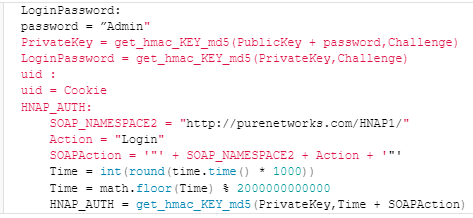

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Microsoft Azure: autenticazione multi-fattore (MFA) obbligatoria da luglio 2024

Tempo di lettura: 2 minuti. Microsoft inizierà a imporre l’autenticazione multi-fattore (MFA) per gli utenti di Azure a partire da luglio 2024

A partire da luglio 2024, Microsoft inizierà gradualmente a imporre l’autenticazione multi-fattore (MFA) per tutti gli utenti che accedono ad Azure per amministrare le risorse. Questa misura di sicurezza sarà implementata inizialmente per il portale Azure, seguita da CLI, PowerShell e Terraform.

Dettagli della politica di imposizione MFA

Il product manager di Azure, Naj Shahid, ha spiegato che gli account di servizio, le identità gestite, le identità di carico di lavoro e altri account basati su token utilizzati per l’automazione saranno esclusi dall’imposizione MFA. Inoltre, gli studenti, gli utenti ospiti e altri utenti finali saranno interessati solo se accedono al portale Azure, CLI, PowerShell o Terraform per amministrare le risorse di Azure. Questa politica di imposizione non si estenderà ad app, siti web o servizi ospitati su Azure.

Preparazione e monitoraggio

Microsoft ha incoraggiato gli amministratori a abilitare l’MFA nei loro tenant prima dell’implementazione utilizzando il wizard MFA per Microsoft Entra. Gli amministratori possono anche monitorare quali utenti hanno registrato l’MFA utilizzando il report di registrazione dei metodi di autenticazione e uno script PowerShell per ottenere un report sullo stato MFA per tutti gli utenti.

Benefici dell’MFA

Uno studio di Microsoft ha evidenziato che l’MFA offre una protezione significativa contro gli attacchi informatici, con oltre il 99,99% degli account con MFA abilitata che resistono ai tentativi di hacking. Inoltre, l’MFA riduce il rischio di compromissione del 98,56%, anche quando gli aggressori tentano di violare gli account utilizzando credenziali rubate.

Iniziative correlate

Questa decisione segue l’annuncio di novembre 2023, in cui Microsoft ha introdotto politiche di accesso condizionale che richiedono l’MFA per tutti gli amministratori quando accedono ai portali di amministrazione di Microsoft (come Entra, Microsoft 365, Exchange e Azure), per gli utenti di tutte le app cloud e per i login ad alto rischio (quest’ultima opzione è disponibile solo per i clienti del piano Premium Plan 2 di Microsoft Entra ID).

Obiettivo di Microsoft

Mark Weinert di Microsoft ha dichiarato che l’obiettivo è raggiungere il 100% di autenticazione multi-fattore, poiché studi formali dimostrano che l’MFA riduce il rischio di appropriazione degli account di oltre il 99%. Weinert ha affermato che ogni utente dovrebbe autenticarsi utilizzando metodi di autenticazione moderni e sicuri.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni