Sicurezza Informatica

Cuba Ransomware utilizza un nuovo RAT

Tempo di lettura: 4 minuti. Gli attori delle minacce associate al ransomware Cuba sono stati collegati a tattiche, tecniche e procedure (TTP) precedentemente non documentate, tra cui un nuovo trojan di accesso remoto chiamato ROMCOM RAT sui sistemi compromessi.

Le nuove scoperte provengono dal team di intelligence sulle minacce Unit 42 di Palo Alto Networks, che sta seguendo il gruppo di ransomware a doppia estorsione sotto il moniker Tropical Scorpius, a tema costellazione.

Il ransomware Cuba (alias COLDDRAW), rilevato per la prima volta nel dicembre 2019, è riemerso nel panorama delle minacce nel novembre 2021 ed è stato attribuito ad attacchi contro 60 entità in cinque settori di infrastrutture critiche, accumulando almeno 43,9 milioni di dollari in pagamenti di riscatti.

Delle 60 vittime elencate sul sito della fuga di dati, 40 si trovano negli Stati Uniti, il che indica una distribuzione delle organizzazioni prese di mira non così globale come quella di altre bande di ransomware.

“Il ransomware Cuba è distribuito attraverso il malware Hancitor, un loader noto per rilasciare o eseguire stealers, come Trojan di accesso remoto (RAT) e altri tipi di ransomware, sulle reti delle vittime”, secondo un avviso del 2021 del Federal Bureau of Investigation (FBI) degli Stati Uniti.

“Gli attori del malware Hancitor utilizzano e-mail di phishing, vulnerabilità di Microsoft Exchange, credenziali compromesse o strumenti legittimi di Remote Desktop Protocol (RDP) per ottenere l’accesso iniziale alla rete della vittima”.

Nei mesi successivi, l’operazione di ransomware ha ricevuto aggiornamenti sostanziali con l’obiettivo di “ottimizzare la sua esecuzione, ridurre al minimo il comportamento non intenzionale del sistema e fornire supporto tecnico alle vittime del ransomware se decidono di negoziare”, ha osservato Trend Micro a giugno.

Tra le modifiche apportate vi sono la terminazione di un maggior numero di processi prima della crittografia (ad esempio Microsoft Outlook, Exchange e MySQL), l’ampliamento dei tipi di file da escludere e la revisione della nota di riscatto per offrire supporto alle vittime tramite quTox.

Si ritiene inoltre che Tropical Scorpius condivida connessioni con un mercato di estorsione di dati chiamato Industrial Spy, come riportato da Bleeping Computer nel maggio 2022, con i dati esfiltrati a seguito di un attacco ransomware di Cuba messi in vendita sul portale illecito invece che sul proprio sito di fuga di dati.

Gli ultimi aggiornamenti osservati dall’Unità 42 nel maggio 2022 hanno a che fare con le tattiche di evasione della difesa impiegate prima della distribuzione del ransomware per volare sotto il radar e muoversi lateralmente nell’ambiente informatico compromesso.

Il ransomware Cuba

“Tropical Scorpius ha sfruttato un dropper che scrive un driver del kernel nel file system chiamato ApcHelper.sys”, ha dichiarato la società. “Questo prende di mira e termina i prodotti di sicurezza. Il dropper non era firmato, tuttavia il driver del kernel è stato firmato utilizzando il certificato trovato nella falla di LAPSUS$ NVIDIA”.

Il compito principale del driver del kernel è quello di terminare i processi associati ai prodotti di sicurezza in modo da eludere il rilevamento. Nella catena di attacco è incorporato anche uno strumento di escalation dei privilegi locali scaricato da un server remoto per ottenere le autorizzazioni di SISTEMA.

Questo, a sua volta, si ottiene innescando un exploit per CVE-2022-24521 (punteggio CVSS: 7,8), una falla nel Common Log File System (CLFS) di Windows che è stata patchata da Microsoft come falla zero-day nell’aprile 2022.

La fase di escalation dei privilegi è seguita da attività di ricognizione del sistema e di movimento laterale attraverso strumenti come ADFind e Net Scan, e dall’utilizzo di un’utilità ZeroLogon che sfrutta la CVE-2020-1472 per ottenere i diritti di amministratore di dominio.

Inoltre, l’intrusione apre la strada alla distribuzione di una nuova backdoor chiamata ROMCOM RAT, che è in grado di avviare una reverse shell, eliminare file arbitrari, caricare dati su un server remoto e raccogliere un elenco di processi in esecuzione.

Il trojan di accesso remoto, secondo Unit 42, sarebbe in fase di sviluppo attivo, dato che la società di cybersicurezza ha scoperto un secondo campione caricato nel database di VirusTotal il 20 giugno 2022.

La variante migliorata supporta una serie più ampia di 22 comandi, tra cui la possibilità di scaricare payload personalizzati per catturare schermate e di estrarre un elenco di tutte le applicazioni installate da inviare al server remoto.

“Tropical Scorpius rimane una minaccia attiva”, hanno dichiarato i ricercatori. L’attività del gruppo rende chiaro che un approccio al tradecraft che utilizza un ibrido di strumenti più sfumati che si concentrano sugli interni di Windows di basso livello per l’evasione della difesa e l’escalation dei privilegi locali può essere altamente efficace durante un’intrusione”.

Le scoperte arrivano mentre gruppi emergenti di ransomware come Stormous, Vice Society, Luna, SolidBit e BlueSky continuano a proliferare e ad evolversi nell’ecosistema della criminalità informatica, utilizzando allo stesso tempo tecniche di crittografia e meccanismi di distribuzione avanzati.

Malware SolidBit Ransomware

SolidBit si distingue in particolare per aver preso di mira gli utenti di popolari videogiochi e piattaforme di social media, mascherandosi da diverse applicazioni come League of Legends account checker, Social Hacker e Instagram Follower Bot, consentendo agli attori di gettare una vasta rete di potenziali vittime.

“Il ransomware SolidBit è compilato con .NET ed è in realtà una variante del ransomware Yashma, noto anche come Chaos”, ha rivelato Trend Micro in un articolo della scorsa settimana.

“È possibile che gli attori del ransomware SolidBit stiano attualmente lavorando con lo sviluppatore originale del ransomware Yashma e che abbiano probabilmente modificato alcune caratteristiche del costruttore di Chaos, ribattezzandolo poi SolidBit”.

BlueSky, da parte sua, è noto per utilizzare il multithreading per crittografare i file sull’host per una crittografia più veloce, per non parlare dell’adozione di tecniche anti-analisi per offuscare il suo aspetto.

Il payload del ransomware, che inizia con l’esecuzione di uno script PowerShell recuperato da un server controllato dall’aggressore, si camuffa anche da applicazione Windows legittima (“javaw.exe”).

“Gli autori di ransomware stanno adottando tecniche moderne e avanzate, come la codifica e la crittografia dei campioni dannosi, o l’uso di consegna e caricamento del ransomware in più fasi, per eludere le difese di sicurezza”, ha rilevato Unit 42.

“Il ransomware BlueSky è in grado di crittografare i file sugli host delle vittime a velocità elevate con calcoli multithread. Inoltre, il ransomware adotta tecniche di offuscamento, come l’hashing delle API, per rallentare il processo di reverse engineering per l’analista”.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

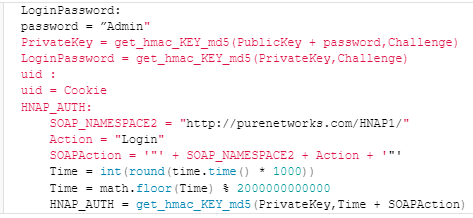

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Kinsing sfrutta nuove vulnerabilità per espandere botnet cryptojacking

Tempo di lettura: 2 minuti. Il gruppo Kinsing sfrutta nuove vulnerabilità per espandere la botnet di cryptojacking, prendendo di mira sistemi Linux e Windows.

Il gruppo di cryptojacking Kinsing ha dimostrato la capacità di evolversi e adattarsi rapidamente, integrando nuove vulnerabilità nel proprio arsenale per espandere la botnet. Questi attacchi, documentati da Aqua Security, mostrano come Kinsing continui a orchestrare campagne di mining di criptovalute illegali dal 2019.

Campagne e vulnerabilità sfruttate

Kinsing utilizza il malware noto come H2Miner per compromettere i sistemi e inserirli in una botnet di mining di criptovalute. Dal 2020, Kinsing ha sfruttato varie vulnerabilità, tra cui:

- Apache ActiveMQ, Log4j, NiFi

- Atlassian Confluence

- Citrix, Liferay Portal

- Linux

- Openfire, Oracle WebLogic Server, SaltStack

Oltre a queste vulnerabilità, Kinsing ha utilizzato configurazioni errate di Docker, PostgreSQL e Redis per ottenere l’accesso iniziale ai sistemi, trasformandoli poi in botnet per il mining di criptovalute.

Metodi di attacco e infrastruttura

L’infrastruttura di attacco di Kinsing si suddivide in tre categorie principali: server iniziali per la scansione e lo sfruttamento delle vulnerabilità, server di download per lo staging dei payload e degli script, e server di comando e controllo (C2) che mantengono il contatto con i server compromessi. Gli indirizzi IP dei server C2 risolvono in Russia, mentre quelli utilizzati per scaricare script e binari si trovano in paesi come Lussemburgo, Russia, Paesi Bassi e Ucraina.

Strumenti e tecniche di evasione

Kinsing utilizza diversi strumenti per sfruttare i server Linux e Windows, inclusi script shell e Bash per i server Linux e script PowerShell per i server Windows. Il malware disabilita i servizi di sicurezza e rimuove i miner rivali già installati sui sistemi. Le campagne di Kinsing mirano principalmente alle applicazioni open-source, con una preferenza per le applicazioni runtime, i database e le infrastrutture cloud.

Categorie di programmi utilizzati

L’analisi dei reperti ha rivelato tre categorie distinte di programmi utilizzati da Kinsing:

- Script di Tipo I e Tipo II: utilizzati dopo l’accesso iniziale per scaricare componenti di attacco, eliminare la concorrenza e disabilitare le difese.

- Script ausiliari: progettati per ottenere l’accesso iniziale sfruttando vulnerabilità e disabilitando componenti di sicurezza specifici.

- Binari: payload di seconda fase che includono il malware principale Kinsing e il crypto-miner per minare Monero.

Prevenzione e misure proattive

Per prevenire minacce come Kinsing, è cruciale implementare misure proattive come il rafforzamento delle configurazioni di sicurezza prima del deployment. Proteggere le infrastrutture cloud e i sistemi runtime può ridurre significativamente il rischio di compromissioni.

Il gruppo Kinsing continua a rappresentare una minaccia significativa nel panorama della sicurezza informatica, dimostrando la capacità di adattarsi e sfruttare rapidamente nuove vulnerabilità. La protezione contro queste minacce richiede misure di sicurezza robuste e aggiornamenti continui delle configurazioni di sistema.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni