Sicurezza Informatica

Gas Italiano: tra attacchi hacker e prezzi pazzi siamo diventati tutti investitori di borsa

Tempo di lettura: 4 minuti. Non solo contratti di luce e gas simili ai mutui a tasso variabile, ma anche attacchi malware al gestore di servizi sono il cappello ad una frenesia dovuta al caro bollette

Il caro bollette sta impazzando dopo le sanzioni inflitte alla Russia a causa dell’invasione in Ucraina e l’Italia si è ritrovata alla canna del gas. Nonostante le rassicurazioni che in questi mesi sono giunte dai giornalisti e dai tecnici, il prezzo è aumentato e non solo si parla di bollette triplicate, addirittura decuplicate, ma anche di razionamento del gas.

Intanto Franco Bernabè, responsabile del Governo Draghi sulla questione dell’Ilva di Taranto, ben tenuto in considerazione sulle questione energetiche perchè considerato tra i migliori esperti italiani, ha dichiarato a suo tempo che il problema si sarebbe risolto verso fine 2023. Nonostante questo, l’Italia ha preferito ignorare la previsione di mercato, trovandosi a gestire il bubbone “dell’improvvisa crisi“.

Nei giorni scorsi, Matrice Digitale ha dedicato ampio spazio a due previsioni di due professionisti, uno stimato economista e un noto giornalista, che con il senno di poi non si sono avverate, anzi, il risultato è quello peggiore che potesse succedere con il razionamento invocato dalla Von der Leyern.

Avete provato a fare un nuovo contratto Gas e Luce?

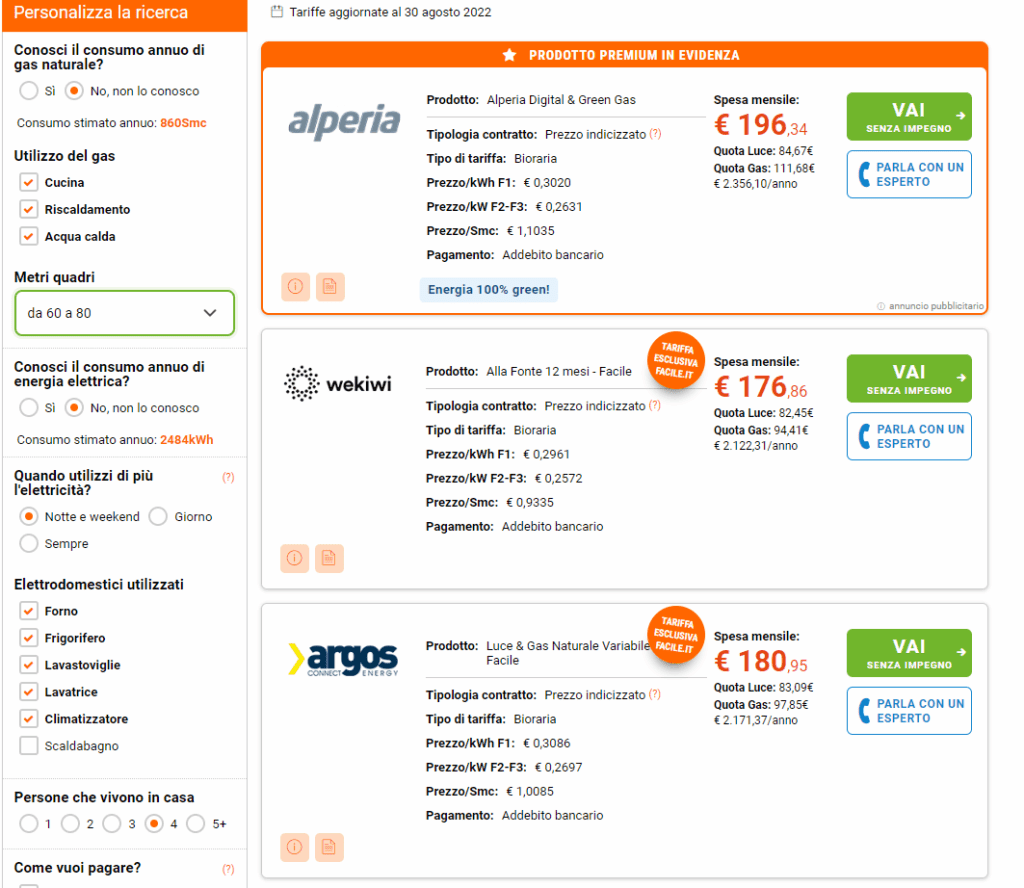

Chi in questi giorni si è sposato ed ha deciso di mettere su famiglia oppure cambia abitazione guadagnando la media di 1200 euro con figli a carico, sarà costretto a cambiare condizioni contrattuali oppure accettarne nuove secondo la congiuntura economica del momento. In data 28 agosto, il sito facile.it proponeva solo una ditta che offriva due tipologie di contratto diverse e precisamente una bassa “prezzo indicizzato” e prezzo alto “tariffa fissa“.

Avendo accettato la tariffa fissa, l’unica ditta che si poteva scegliere, dopo diversi giri fisici in Eni e altri gestori andati a vuoto perchè hanno proposto offerte a condizioni molto sfavorevoli, arriva la comunicazione che non è possibile procedere con il contratto per un cavillo burocratico. Si chiede se è possibile superarlo e la risposta è “sul sito internet è impossibile modificare l’impostazione da nuova attivazione a subentro“.

Suona strano per una compagnia che stipula obbligatoriamente contratti su Internet ed ha una piattaforma dedicata che si presenta in linea con gli standard moderni. Dopo una settimana in attesa, si ritorna su Facile.it e per fortuna la situazione è diversa in termini di offerta:

Una pagina piena di offerte proposte da compagnie diverse che partono dai 196 euro al mese nella combo luce-gas, fino a 361 euro e la differenza di prezzo sta tra prezzo indicizzato ed il prezzo fisso la cui differenza sta quando il costo del kWh o il costo Smc sono fissi, significa che il prezzo della luce e/o del gas sarà sempre lo stesso per tutta la durata dell’offerta. Viceversa, il costo indicizzato prevede un prezzo luce e gas che cambia durante il corso del tempo.

Quest’ultimo aspetto porta le bollette ad essere diverse tra loro perché con il prezzo fisso si paga quanto si deve per il consumo per due anni solitamente, diversamente quando il prezzo è indicizzato, ogni tre mesi c’è la possibilità che il gestore non solo applichi la variazione di costo, ma allo stesso tempo subentra la questione dello spread.

In sintesi, fare un contratto è come stipulare un mutuo variabile che solitamente è sconsigliato nei medi e lunghi periodi perché la percentuale può subire modifiche vertiginose nei tassi di interesse soprattutto in momenti di indecisione come questi. L’aspetto interessante, per le compagnie ovviamente che erogano il servizio, è che il costo dello spread viene in alcuni casi addebitati agli utenti. Un pò come il pizzaiolo che ha aggiunto i contributi per il taglio della pizza oppure degli aumenti di luce e gas nello scontrino erogato al cliente.

Perchè siamo arrivati a questo?

Il prezzo del gas in Europa viene fuori dalle negoziazioni sul mercato di Amsterdam. Abbiamo preso una materia prima e l’abbiamo data letteralmente in mano ai privati. Ora, per far comprendere il livello di speculazione in atto, il Natural Gas che scambia a New York, totalmente scollegato dal mercato europeo, vive la stessa salita del prezzo del gas di Amsterdam nonostante negli Usa le scorte siano in aumento e i consumi in diminuzione. Questo perchè la stessa materia prima, indispensabile alle società moderne, è collegata al mercato speculativo dove gli Hedge Fund speculativi stanno tirando al massimo i prezzi perché hanno posizioni long molto forti come scommessa. La guerra in Ucraina, secondo alcuni, c’entra nulla o poco. Gli unici due paesi in Europa che hanno un prezzo del gas contenuto rispetto agli paesi UE sono Spagna e Portogallo semplicemente perché hanno messo un tetto al prezzo di acquisto di gas. La Francia che vive anche di energia nucleare paga un kWh maggiore dell’Italia e questo dimostra che, seppur ci sia una migliore produzione energetica, il prezzo non cambia perchè è soggetto alle stesse speculazioni. La soluzione sarebbe quella di trattare direttamente con i paesi fornitori il prezzo di mercato e concordare i modi di consegna della materia prima, ma questo interrogativo è difficile da approfondire seppur l’intervento migliore dell’Europa sembrerebbe quello di rivolgersi direttamente come gruppo di acquisto all’estero senza passare per un mercato altamente speculativo dove, però, gli stessi fondi di investimento che tengono in piedi l’economia finanziaria europea sono coinvolti nel giro di denaro.

L’attacco malware al GSE

In questi giorni, tra caos bollette, proclami dei politici in campagna elettorale, l’Italia non si è fatta mancare un attacco malware al GSE, l’agenzia italiana per l’energia Gestore dei Servizi Energetici SpA occorso e nella notte tra domenica e lunedì mattina. I sistemi informatici e i siti web del GSE sono stati chiusi per proteggere i dati, si legge nel comunicato. Il ruolo dell’agenzia come acquirente di gas di ultima istanza per la rete elettrica italiana non è stato ostacolato. La polizia italiana e le autorità di sicurezza informatica stanno ancora valutando l’entità dell’attacco e il tipo di dati compromessi, ha dichiarato una portavoce del GSE. Tra le altre funzioni, il GSE è una delle agenzie governative incaricate della gestione del mercato elettrico italiano.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

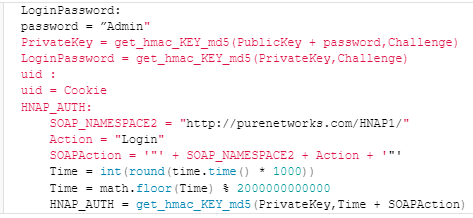

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Kinsing sfrutta nuove vulnerabilità per espandere botnet cryptojacking

Tempo di lettura: 2 minuti. Il gruppo Kinsing sfrutta nuove vulnerabilità per espandere la botnet di cryptojacking, prendendo di mira sistemi Linux e Windows.

Il gruppo di cryptojacking Kinsing ha dimostrato la capacità di evolversi e adattarsi rapidamente, integrando nuove vulnerabilità nel proprio arsenale per espandere la botnet. Questi attacchi, documentati da Aqua Security, mostrano come Kinsing continui a orchestrare campagne di mining di criptovalute illegali dal 2019.

Campagne e vulnerabilità sfruttate

Kinsing utilizza il malware noto come H2Miner per compromettere i sistemi e inserirli in una botnet di mining di criptovalute. Dal 2020, Kinsing ha sfruttato varie vulnerabilità, tra cui:

- Apache ActiveMQ, Log4j, NiFi

- Atlassian Confluence

- Citrix, Liferay Portal

- Linux

- Openfire, Oracle WebLogic Server, SaltStack

Oltre a queste vulnerabilità, Kinsing ha utilizzato configurazioni errate di Docker, PostgreSQL e Redis per ottenere l’accesso iniziale ai sistemi, trasformandoli poi in botnet per il mining di criptovalute.

Metodi di attacco e infrastruttura

L’infrastruttura di attacco di Kinsing si suddivide in tre categorie principali: server iniziali per la scansione e lo sfruttamento delle vulnerabilità, server di download per lo staging dei payload e degli script, e server di comando e controllo (C2) che mantengono il contatto con i server compromessi. Gli indirizzi IP dei server C2 risolvono in Russia, mentre quelli utilizzati per scaricare script e binari si trovano in paesi come Lussemburgo, Russia, Paesi Bassi e Ucraina.

Strumenti e tecniche di evasione

Kinsing utilizza diversi strumenti per sfruttare i server Linux e Windows, inclusi script shell e Bash per i server Linux e script PowerShell per i server Windows. Il malware disabilita i servizi di sicurezza e rimuove i miner rivali già installati sui sistemi. Le campagne di Kinsing mirano principalmente alle applicazioni open-source, con una preferenza per le applicazioni runtime, i database e le infrastrutture cloud.

Categorie di programmi utilizzati

L’analisi dei reperti ha rivelato tre categorie distinte di programmi utilizzati da Kinsing:

- Script di Tipo I e Tipo II: utilizzati dopo l’accesso iniziale per scaricare componenti di attacco, eliminare la concorrenza e disabilitare le difese.

- Script ausiliari: progettati per ottenere l’accesso iniziale sfruttando vulnerabilità e disabilitando componenti di sicurezza specifici.

- Binari: payload di seconda fase che includono il malware principale Kinsing e il crypto-miner per minare Monero.

Prevenzione e misure proattive

Per prevenire minacce come Kinsing, è cruciale implementare misure proattive come il rafforzamento delle configurazioni di sicurezza prima del deployment. Proteggere le infrastrutture cloud e i sistemi runtime può ridurre significativamente il rischio di compromissioni.

Il gruppo Kinsing continua a rappresentare una minaccia significativa nel panorama della sicurezza informatica, dimostrando la capacità di adattarsi e sfruttare rapidamente nuove vulnerabilità. La protezione contro queste minacce richiede misure di sicurezza robuste e aggiornamenti continui delle configurazioni di sistema.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?