Sicurezza Informatica

LATRODECTUS: potenziale sostituto per ICEDID

Tempo di lettura: 2 minuti. LATRODECTUS, un nuovo malware loader simile a ICEDID, guadagna popolarità tra i cybercriminali per la sua efficienza. Scopri le sue caratteristiche e come proteggerti.

LATRODECTUS, un nuovo malware loader, è stato scoperto dai ricercatori di Walmart nell’ottobre 2023. Questo malware ha guadagnato popolarità tra i cybercriminali grazie alla sua somiglianza con ICEDID. LATRODECTUS utilizza un comando che scarica ed esegue payload criptati, proprio come ICEDID, e ha una forte connessione con l’infrastruttura di rete utilizzata dagli operatori di ICEDID.

Introduzione al malware

LATRODECTUS è un malware loader che offre una gamma di capacità standard che i cybercriminali possono utilizzare per distribuire ulteriori payload e condurre varie attività dopo la compromissione iniziale. Il codice non è offuscato e contiene solo 11 handler di comando focalizzati su enumerazione ed esecuzione. Questo tipo di loader rappresenta una recente ondata osservata dal team di Elastic Security, dove il codice è più leggero e diretto con un numero limitato di handler.

Campagna LATRODECTUS

Dall’inizio di marzo 2024, Elastic Security Labs ha osservato un aumento delle campagne email che distribuiscono LATRODECTUS. Queste campagne tipicamente coinvolgono file JavaScript sovradimensionati che utilizzano la capacità di WMI di invocare msiexec.exe per installare un file MSI ospitato remotamente su una condivisione WEBDAV.

Analisi di LATRODECTUS

Il sample di LATRODECTUS viene inizialmente confezionato con informazioni che lo mascherano come componente del driver in modalità kernel di Bitdefender (TRUFOS.SYS). Per analizzare il malware, il sample deve essere scompattato manualmente o tramite un servizio di scompattamento automatico come UnpacMe.

Il malware utilizza una tecnica di auto-eliminazione per eliminarsi mentre il processo è ancora in esecuzione, utilizzando un flusso di dati alternativo. Questo ostacola i processi di risposta agli incidenti interferendo con la raccolta e l’analisi.

Comunicazione e funzionalità

LATRODECTUS cripta le sue richieste utilizzando base64 e RC4 con una password hardcoded di “12345”. La prima richiesta POST invia informazioni sulla vittima insieme ai dettagli di configurazione, registrando il sistema infetto. LATRODECTUS rappresenta una minaccia significativa, con nuove capacità che lo rendono un potenziale sostituto di ICEDID. Le organizzazioni devono essere vigili e adottare misure di sicurezza proattive per rilevare e rispondere a queste minacce.

Sicurezza Informatica

Kaspersky: tool gratuito per scansionare minacce note in Linux

Tempo di lettura: 2 minuti. Kaspersky rilascia KVRT, uno strumento gratuito per scansionare e rimuovere minacce note dai sistemi Linux. Scopri come utilizzarlo.

Kaspersky ha rilasciato un nuovo strumento di rimozione dei virus chiamato KVRT per la piattaforma Linux, permettendo agli utenti di scansionare i loro sistemi e rimuovere malware e altre minacce conosciute gratuitamente.

Sicurezza dei Sistemi Linux

Nonostante la comune convinzione che i sistemi Linux siano intrinsecamente sicuri, ci sono numerosi esempi “in the wild” che dimostrano il contrario, come la recente backdoor di XZ Utils. Lo strumento di Kaspersky non offre una protezione in tempo reale, ma funziona come uno scanner standalone che può rilevare malware, adware, programmi legittimi abusati per scopi malevoli e altre minacce note, offrendo di rimuoverli.

Funzionalità di KVRT

- Scansione Completa: L’applicazione può scansionare la memoria del sistema, oggetti di avvio, settori di boot e tutti i file nel sistema operativo, inclusi quelli archiviati.

- Quarantena: I file dannosi che vengono eliminati o disinfettati sono memorizzati in una directory di quarantena non dannosa, situata in

/var/opt/KVRT2024_Data/Quarantineper gli utenti root. - Database Antivirus Aggiornato: Utilizza un database antivirus aggiornato frequentemente per scansionare l’intero sistema alla ricerca di corrispondenze.

- Supporto per Sistemi a 64-bit: KVRT supporta solo sistemi a 64-bit e richiede una connessione Internet attiva per funzionare.

Compatibilità

Kaspersky ha testato lo strumento su distribuzioni Linux popolari e ha confermato il funzionamento su Red Hat Enterprise Linux, CentOS, Linux Mint, Ubuntu, SUSE, openSUSE e Debian, tra gli altri. Anche se la tua distribuzione non è nell’elenco, c’è una buona possibilità che KVRT funzioni senza problemi, quindi vale la pena tentare una scansione.

Utilizzo di KVRT

KVRT può essere scaricato qui. Una volta scaricato, l’utente deve rendere il file eseguibile e eseguirlo come root per la massima funzionalità. KVRT può essere eseguito sia tramite interfaccia grafica (GUI) che tramite terminale come strumento a riga di comando, rendendolo utilizzabile anche in runlevel inferiori (fino a 3) dove gli utenti potrebbero trovarsi bloccati a causa di un’infezione da malware.

Per ulteriori dettagli su come configurare il binario per l’esecuzione sia tramite GUI che console, Kaspersky ha fornito istruzioni dettagliate su questa pagina.

Matrice Digitale non ha testato l’efficacia né può garantire la sicurezza di KVRT, quindi l’uso dello strumento è a proprio rischio. Tuttavia, KVRT rappresenta un’utile risorsa gratuita per gli utenti Linux che cercano di proteggere i loro sistemi da minacce note.

Sicurezza Informatica

Europol identifica 8 cybercriminali nell’Operation Endgame

Tempo di lettura: 2 minuti. Europol identifica otto cybercriminali legati a botnet di malware loader. Scopri di più su Operation Endgame e i profili dei criminali.

Europol e le forze dell’ordine tedesche hanno rivelato l’identità di otto cybercriminali collegati a vari malware droppers e loader, interrotti nell’ambito dell’operazione di contrasto denominata Operation Endgame. Annunciata ieri, l’Operazione Endgame ha portato al sequestro di 100 server utilizzati in operazioni di malware, tra cui IcedID, Pikabot, Trickbot, Bumblebee, Smokeloader e SystemBC.

L’operazione di contrasto ha inoltre portato all’arresto di quattro persone, una in Armenia e tre in Ucraina. Il Federal Criminal Police Office della Germania ha rivelato l’identità di otto cybercriminali di origine russa, ritenuti figure centrali nelle operazioni di malware Smokeloader e Trickbot.

Profili dei cybercriminali identificati

- Airat Rustemovich Gruber: Un russo di 42 anni sospettato di essere l’amministratore della botnet “Smokeloader”. Le sue attività includono l’accesso non autorizzato a centinaia di migliaia di sistemi, spionaggio dei dati e l’installazione di malware di terze parti per profitto. Si stima che abbia generato oltre un milione di euro da queste attività.

- Oleg Vyacheslavovich Kucherov: Conosciuto anche come “gabr”, un russo di 51 anni implicato come membro chiave del gruppo “Trickbot”, anche noto come “Wizard Spider”. Le sue attività comprendono l’infezione di sistemi informatici, il furto di dati e l’uso di ransomware per estorcere vittime.

- Sergey Valerievich Polyak: Un russo di 34 anni, noto come “cypher”, membro del gruppo “Trickbot”. È sospettato di cercare nuove vittime e pianificare attacchi mirati.

- Fedor Aleksandrovich Andreev: Conosciuto con gli alias “azot” e “angelo”, un russo di 37 anni che ha giocato un ruolo significativo nel gruppo “Trickbot”, inizialmente testando malware e successivamente guidando un team.

- Georgy Sergeevich Tesman: Usando l’alias “core”, il russo di 25 anni ha contribuito alle attività del gruppo “Trickbot” agendo come crypter, assicurando che il malware eludesse la rilevazione degli antivirus.

- Anton Alexandrovich Bragin: Conosciuto come “hector”, un russo di 41 anni sospettato di contribuire significativamente alle attività del gruppo “Trickbot” migliorando il pannello di amministrazione utilizzato per gestire l’infrastruttura criminale del gruppo.

- Andrei Andreyevich Cherepanov: Usando gli alias “fast” e “basil”, il russo di 39 anni ha giocato un ruolo cruciale nel gruppo “Trickbot” sviluppando un bot spam e successivamente agendo come crypter per aiutare il gruppo a eludere la rilevazione degli antivirus.

- Nikolai Nikolaevich Chereshnev: Conosciuto con l’alias “biggie”, il russo di 34 anni era coinvolto nel mantenimento dell’infrastruttura VPN per il gruppo “Trickbot” e successivamente agiva come crypter per garantire che il malware rimanesse non rilevato.

Richieste di Informazioni

Le autorità non hanno informazioni sulla posizione attuale di nessuno degli otto cybercriminali implicati nell’Operation Endgame, ma si ritiene che risiedano nella Federazione Russa, tranne Kucherov, che secondo le indagini vive negli Emirati Arabi Uniti. Il portale “Europe’s Most Wanted”, che ora elenca gli otto cybercriminali, chiede al pubblico di fornire informazioni sulla loro ubicazione, dettagli di comunicazione da persone che li hanno contattati recentemente e ulteriori informazioni sulla loro presenza online.

Sicurezza Informatica

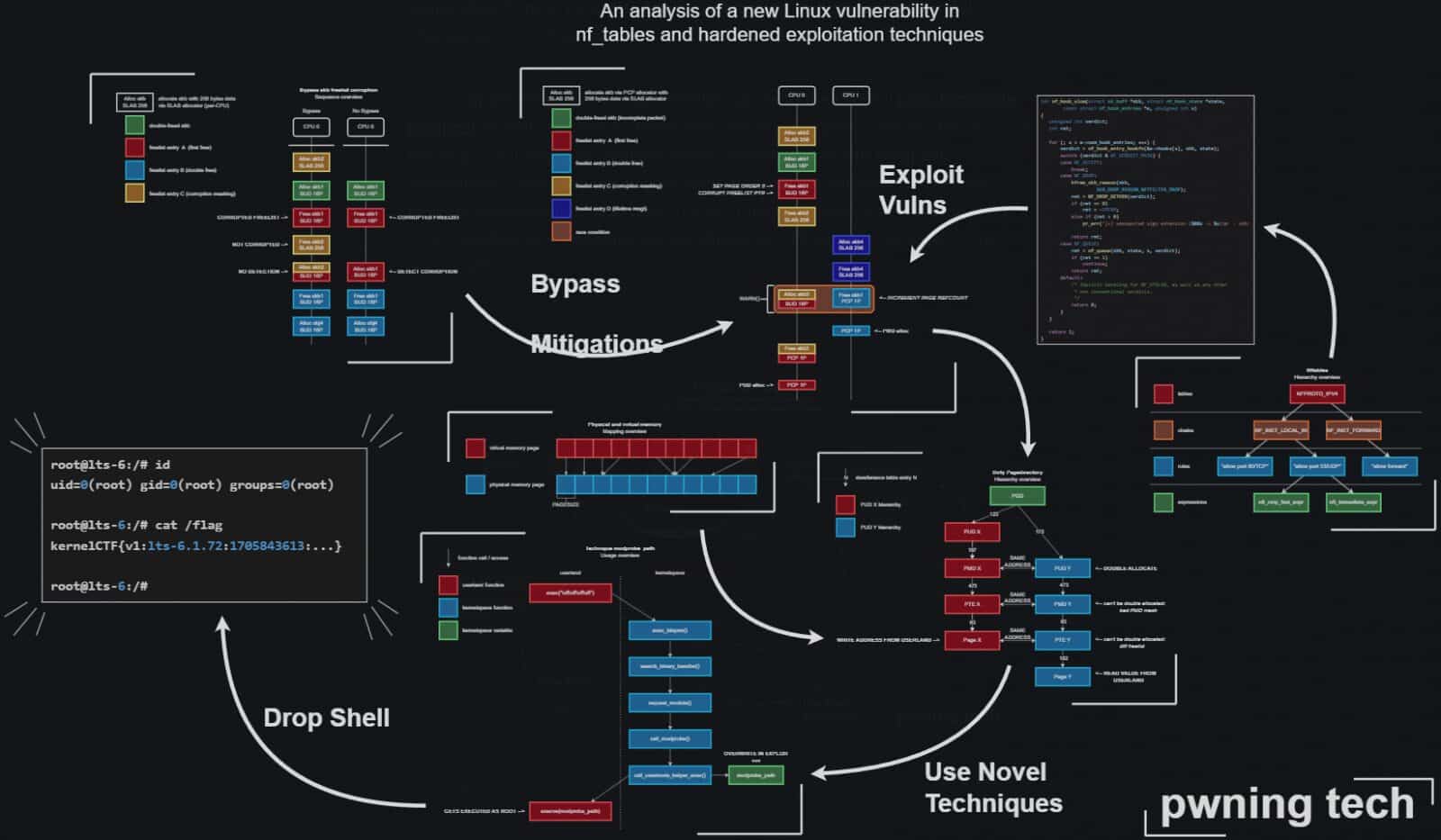

CISA: vulnerabilità Linux attivamente sfruttata

Tempo di lettura: 2 minuti. CISA avverte di una vulnerabilità critica di elevazione dei privilegi nel kernel Linux. Scopri come proteggere i tuoi sistemi con le ultime patch e mitigazioni.

La U.S. Cybersecurity & Infrastructure Security Agency (CISA) ha aggiunto due vulnerabilità al suo catalogo delle Vulnerabilità Sfruttate Conosciute (KEV), inclusa una falla di elevazione dei privilegi nel kernel Linux.

La vulnerabilità, di alta severità, identificata come CVE-2024-1086, è stata divulgata per la prima volta il 31 gennaio 2024 come un problema di “use-after-free” nel componente netfilter: nf_tables. Tuttavia, la vulnerabilità è stata introdotta da un commit nel febbraio 2014.

Dettagli della vulnerabilità

Netfilter è un framework fornito dal kernel Linux che consente varie operazioni legate alla rete, come il filtraggio dei pacchetti, la traduzione degli indirizzi di rete (NAT) e la manipolazione dei pacchetti. La vulnerabilità è causata dal fatto che la funzione ‘nft_verdict_init()’ consente l’uso di valori positivi come errore di drop all’interno del verdetto dell’hook, facendo sì che la funzione ‘nf_hook_slow()’ esegua un doppio free quando viene emesso NF_DROP con un errore di drop simile a NF_ACCEPT.

Lo sfruttamento di CVE-2024-1086 permette a un attaccante con accesso locale di ottenere l’elevazione dei privilegi sul sistema target, potenzialmente acquisendo accesso di livello root.

La vulnerabilità è stata corretta tramite un commit inviato nel gennaio 2024, che rifiuta i parametri di verdetto QUEUE/DROP, prevenendo così lo sfruttamento.

Versioni del Kernel Aggiornate

La correzione è stata retroportata a diverse versioni stabili del kernel, tra cui:

- v5.4.269 e successive

- v5.10.210 e successive

- v6.6.15 e successive

- v4.19.307 e successive

- v6.1.76 e successive

- v5.15.149 e successive

- v6.7.3 e successive

Sfruttamento Attivo e Consigli di Mitigazione

Alla fine di marzo 2024, un ricercatore di sicurezza noto come ‘Notselwyn’ ha pubblicato un dettagliato resoconto e un exploit proof-of-concept (PoC) su GitHub, dimostrando come ottenere l’elevazione dei privilegi locali sfruttando la falla nelle versioni del kernel Linux tra 5.14 e 6.6.

Sebbene la maggior parte delle distribuzioni Linux abbia distribuito le correzioni abbastanza rapidamente, Red Hat non ha rilasciato una correzione fino a marzo, rendendo possibile che attori di minacce abbiano utilizzato l’exploit pubblico su sistemi compromessi.

CISA ha dato alle agenzie federali fino al 20 giugno 2024, per applicare le patch disponibili.

Se l’aggiornamento non è possibile, gli amministratori sono consigliati di applicare le seguenti mitigazioni:

- Bloccare ‘nf_tables’ se non è necessario/usato attivamente.

- Limitare l’accesso agli spazi dei nomi utente per ridurre la superficie di attacco.

- Caricare il modulo Linux Kernel Runtime Guard (LKRG) (può causare instabilità).

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faGoogle Gemini: nuove funzionalità per YouTube e YouTube Music

Economia1 settimana fa

Economia1 settimana faGoogle investe 350 Milioni di dollari in Flipkart

Economia1 settimana fa

Economia1 settimana faSamsung esternalizza produzione smartphone in Cina

Inchieste1 settimana fa

Inchieste1 settimana faIsraele vs Hamas oppure vs Palestina? Le AI più importanti rispondono

Robotica1 settimana fa

Robotica1 settimana faL’Intelligenza Artificiale pronta a rivoluzionare i Servizi di Concierge

L'Altra Bolla6 giorni fa

L'Altra Bolla6 giorni faNovità su WhatsApp: messaggi vocali più lunghi negli Stati

L'Altra Bolla6 giorni fa

L'Altra Bolla6 giorni faYouTube e Adblocker: video che saltano alla fine

Economia6 giorni fa

Economia6 giorni faCina: 47 Miliardi di Dollari per l’industria dei semiconduttori