Sommario

Microsoft ha rilasciato aggiornamenti significativi per Windows 10 e Windows 11, introducendo nuove funzionalità e miglioramenti che arricchiscono l’esperienza utente su entrambe le piattaforme. Per Windows 11, l’aggiornamento preview KB5035942 porta le attese funzionalità Moment 5, mentre Windows 10 vede l’introduzione di widget sulla schermata di blocco con l’aggiornamento KB5035941, insieme a Windows Spotlight per desktop e varie altre correzioni.

L’aggiornamento KB5035942 di Windows 11 Abilita le Funzionalità Moment 5

Microsoft ha rilasciato l’aggiornamento preview non di sicurezza KB5035942 di marzo 2024 per Windows 11 versione 23H2, che abilita per tutti le funzionalità Moment 5 e risolve 18 problemi noti. Questo aggiornamento cumulativo mensile opzionale consente agli utenti e agli amministratori di Windows di testare miglioramenti e correzioni al sistema operativo che saranno resi disponibili con il rilascio del Patch Tuesday del mese successivo.

Caratteristiche principali

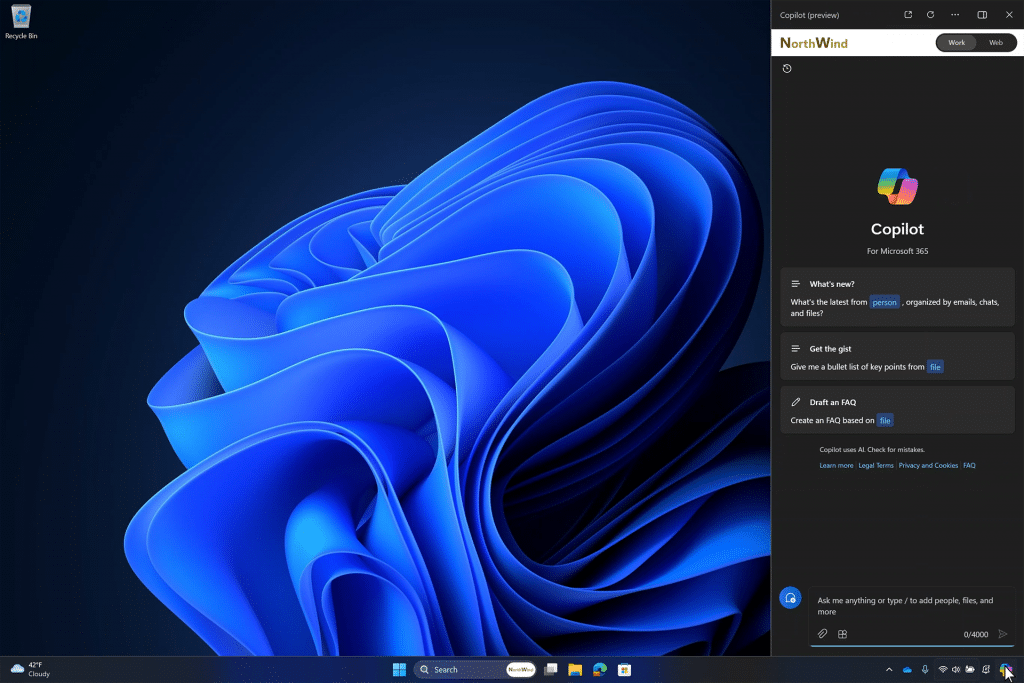

L’aggiornamento preview KB5035942 include funzionalità nuove di Windows 11 “Moment 5”, tra cui nuove competenze e plugin di Windows Copilot, maggiori contenuti sulla schermata di blocco di Windows, funzionalità potenziate da IA in Clipchamp e Foto, suggerimenti intelligenti per Snap, nuove funzionalità aziendali per Windows 365 Boot e un accesso vocale migliorato.

Miglioramenti e correzioni

L’aggiornamento affronta anche problemi noti, come il malfunzionamento dell’audio USB su alcuni processori e il blocco dell’app Impostazioni quando viene utilizzata per rimuovere dispositivi Bluetooth. Gli utenti di Windows possono installare questo aggiornamento accedendo a Impostazioni, cliccando su Windows Update e su ‘Verifica disponibilità aggiornamenti’. Essendo un aggiornamento opzionale, sarà necessario scegliere di installarlo cliccando sul link ‘Scarica e installa’.

Costruire su una Base Solida

Dopo l’installazione dell’aggiornamento KB5035942, Windows 11 versione 23H2 sarà aggiornato alla build 22631.3374. Gli utenti di Windows 11 possono anche scaricare e installare manualmente KB5035942 dal Catalogo di Microsoft Update.

Aspettative per il futuro

Microsoft ha inoltre ricordato ai clienti che i sistemi Windows 11 22H2 continueranno a ricevere aggiornamenti preview non di sicurezza fino a giugno 2025, dopo aver ritrattato la decisione di interromperli dopo febbraio 2024. Dopo queste date, solo gli aggiornamenti mensili di sicurezza cumulativi continueranno per le edizioni supportate di Windows 11 versione 22H2.

Meta descrizione: L’aggiornamento KB5035942 di Windows 11 abilita le nuove funzionalità Moment 5, risolve problemi noti e migliora l’esperienza utente.

Windows 10 si Aggiorna: Widget su Schermata di Blocco e Altro

Microsoft ha lanciato l’aggiornamento cumulativo preview KB5035941 per Windows 10 versione 22H2, introducendo widget sulla schermata di blocco, Windows Spotlight sul desktop e altre 21 correzioni o modifiche. Questo aggiornamento, principalmente di manutenzione, si concentra su servizi aziendali come Azure, Desktop Remoto e Windows Hello for Business, ma introduce anche novità rilevanti per tutti gli utenti.

Novità principali dell’aggiornamento

L’aggiornamento KB5035941 porta due cambiamenti significativi in Windows 10:

- Widget sulla Schermata di Blocco: Gli utenti possono ora visualizzare widget, inclusi meteo, punteggi sportivi, informazioni sul traffico e dati finanziari, direttamente sulla schermata di blocco. Questa funzionalità può essere personalizzata andando su Impostazioni > Personalizzazione > Schermata di Blocco.

- Windows Spotlight per Sfondi Desktop: La funzionalità Windows Spotlight, precedentemente disponibile solo sulla schermata di blocco, è ora estesa agli sfondi del desktop. Può essere attivata da Impostazioni > Personalizzazione > Sfondo > Personalizza.

Altre Correzioni e Novità

Oltre ai widget e a Windows Spotlight, l’aggiornamento introduce altre correzioni e novità, tra cui:

- Risoluzione di un problema che a volte impediva l’apertura della tastiera touch.

- Messaggio invito all’upgrade a Windows 11 per dispositivi idonei.

- Aggiunta di “search highlights” nella casella di ricerca della taskbar per l’Area Economica Europea.

- Novità per Windows Hello for Business: gli amministratori IT possono ora disattivare tramite Mobile Device Management (MDM) il prompt che compare quando gli utenti accedono a una macchina Entra-joined.

Note e disponibilità

L’installazione di questo aggiornamento porta Windows 10 versione 22H2 alla build 19045.4239. È possibile installare manualmente l’aggiornamento da Microsoft Update Catalog. Alcune delle funzionalità introdotte sono in fase di distribuzione e potrebbero non essere immediatamente disponibili per tutti gli utenti.

Microsoft continua inoltre a segnalare due problemi noti: Copilot può causare lo scambio di icone tra più monitor, e Copilot non è attualmente supportato se la taskbar è posizionata verticalmente a sinistra o a destra dello schermo.

Per una lista completa delle correzioni e per dettagli su come risolvere i problemi noti, si può consultare il bollettino di supporto KB5035941.

Sinergia tra Innovazione e Funzionalità

Questi aggiornamenti non solo risolvono diversi problemi noti ma introducono anche novità che migliorano l’interazione quotidiana con i dispositivi. Windows 11 Moment 5 espande le capacità di Windows Copilot, migliora le funzionalità di Clipchamp e Foto con l’intelligenza artificiale e introduce nuove opzioni di Windows 365 Boot per le imprese. Windows 10, d’altra parte, arricchisce la schermata di blocco con widget utili e personalizzabili e rende disponibile Windows Spotlight anche come sfondo del desktop, una funzionalità precedentemente limitata alla schermata di blocco.