Tech

Malware sui dispositivi USB: Una minaccia crescente per le operazioni industriali

Tempo di lettura: 4 minuti. Seguite questi 6 passi per fermare le minacce malware agli ambienti industriali.

Le organizzazioni industriali spendono molto tempo e denaro in muri ad alta tecnologia progettati per tenere lontano le minacce informatiche. Ma ultimamente gli hacker stanno utilizzando uno strumento semplice per violare queste mura: l’umile unità USB. I dati del 2022 Honeywell Industrial Cybersecurity USB Threat Report mostrano che un sorprendente 52% delle minacce informatiche è ora progettato specificamente per penetrare all’interno degli obiettivi su dispositivi USB e altri supporti rimovibili. Si tratta di un dato in crescita rispetto al 32% rilevato dal rapporto dell’anno precedente e di un aumento significativo rispetto al 19% del 2020. I criminali informatici sono in continua evoluzione e trovano nuovi vettori di attacco. È chiaro che hanno imparato che i supporti rimovibili sono un modo efficace per aggirare le difese esterne e ottenere l’accesso ai loro obiettivi. È fondamentale che le organizzazioni riconoscano questa minaccia, perché il malware che si muove su dispositivi USB come le chiavette, che vengono ancora utilizzate quotidianamente nelle reti industriali, è uno dei pochi metodi di attacco in grado di aggirare gli ambienti OT (tecnologia operativa) protetti dall’aria.

Gli attacchi USB possono penetrare le fessure d’aria e causare seri problemi

Poiché un numero sempre maggiore di aziende ha apprezzato il valore dell’air-gapping per migliorare la sicurezza dei propri ambienti industriali/OT, gli hacker hanno cercato di trovare delle soluzioni. Uno degli espedienti che hanno trovato è il malware USB, che ora viene sfruttato spesso nelle campagne di cyberattacco. I supporti rimovibili sono un modo semplice ed efficace per penetrare le falle in cui molte strutture si affidano per difendere i propri dati. Inserendo il malware nei dispositivi USB, gli hacker possono causare gravi danni. Possono accedere alle reti e impostare la connettività remota, rubare dati e stabilire il comando e il controllo. L’USB è il loro mezzo di atterraggio e, una volta creata una testa di ponte all’interno di una struttura, saranno guai. Per questo motivo le organizzazioni industriali devono sviluppare piani strategici per migliorare la sicurezza contro le infiltrazioni USB e limitare ulteriormente i rischi di danni alle loro attività. Le minacce informatiche industriali continuano a crescere in numero e potenza. Oltre agli attacchi USB, il rapporto Honeywell del 2022 ha rilevato che i trojan costituiscono il 76% del malware rilevato. Il rapporto avverte che i trojan sono particolarmente preoccupanti per la loro capacità di infliggere gravi interruzioni alle operazioni e alle infrastrutture industriali. Il rapporto ha anche rivelato che il malware progettato per stabilire l’accesso remoto è rimasto costante rispetto all’anno precedente, con il 51%, mentre il malware progettato specificamente per attaccare i sistemi di controllo industriale è aumentato dal 30% al 32%, anno su anno. Per quanto riguarda la potenza, il rapporto ha rilevato che le minacce informatiche sono ora maggiormente in grado di causare interruzioni ai sistemi di controllo. Negli ultimi anni i criminali informatici sono stati ostacolati da lacune nell’aria e stanno aumentando i loro sforzi per aggirare queste difese. Per proteggersi, le organizzazioni industriali devono reagire. Ecco come possono farlo.

1: Stabilire una politica USB chiara e comunicarla ai dipendenti.

La politica deve includere misure tecniche e misure di applicazione per migliorare la protezione contro il rischio che i supporti e le periferiche USB contengano malware. Ad esempio, i dipendenti dovrebbero essere tenuti a tenere separati i dispositivi USB personali da quelli legati al lavoro. I lavoratori non dovrebbero scaricare video da Internet sulle chiavette USB legate al lavoro.

2: Chiudere il tempo medio di bonifica (MTTR).

I dati dimostrano che le nuove minacce informatiche vengono sviluppate in quantità maggiore e più rapidamente. Molte di queste minacce informatiche sono state create appositamente per essere utilizzate su dispositivi USB e per colpire l’industria. Per combattere questa minaccia, le organizzazioni industriali devono rivalutare i controlli attuali e rivedere i cicli di patch per ridurre l’MTTR. Dovrebbero prendere in considerazione controlli esterni per ottenere un rilevamento in tempo reale e una migliore protezione dei loro sistemi primari. Dovrebbero inoltre prendere in considerazione il monitoraggio integrato e la risposta agli incidenti.

3: prestare maggiore attenzione ai contenuti digitali, compresi file e documenti.

Le organizzazioni industriali devono inoltre stabilire controlli basati sul rilevamento e sulla protezione. È fondamentale che questi vengano applicati ai vettori che entrano e si collegano a importanti strutture industriali (vettori come i dispositivi rimovibili e le connessioni di rete), al fine di migliorare le protezioni contro l’introduzione e la diffusione di malware basati sui contenuti.

4: Eseguire controlli rigorosi sulla connettività in uscita dalle reti di controllo dei processi.

Questi controlli devono essere effettuati da switch di rete, firewall e router. Questo è essenziale perché le minacce informatiche su USB possono colmare i vuoti d’aria e prendere piede nei sistemi industriali, creare backdoor e impostare l’accesso remoto per fornire ulteriori payload e stabilire il comando e il controllo da remoto.

5: Date maggiore importanza alla manutenzione della sicurezza.

Aggiornate il software antivirus nelle strutture di controllo dei processi non mensilmente o settimanalmente, ma quotidianamente. Inoltre, istituire un sistema stratificato di rilevamento delle minacce che includa informazioni specifiche sulle minacce OT. A causa del volume di minacce che colpiscono gli ambienti OT, minacce che possono eludere il rilevamento da parte dei tradizionali strumenti anti-malware, è fondamentale che il software anti-malware sia aggiornato in tempo reale.

6: Applicare patch e rinforzare i nodi finali.

Questo è necessario dato il numero di minacce che possono stabilire la persistenza e l’accesso remoto nascosto ai sistemi protetti dall’aria. Anche l’indurimento dei sistemi OT è fondamentale per migliorare il MTTR degli incidenti.

Conclusioni per combattere le minacce malware

Le minacce che colpiscono gli ambienti industriali/OT stanno rapidamente crescendo in termini di sofisticazione e frequenza. Esse rappresentano un grave rischio per le operazioni industriali in tutto il mondo. In risposta, gli operatori industriali devono intraprendere nuove azioni per difendersi meglio. Devono esaminare continuamente il panorama delle minacce e conoscere le armi, come le unità USB, che gli hacker stanno impiegando. Se non lo fanno, rischiano di subire gravi danni da un attacco informatico. L’ISA/IEC 62443, ad esempio, è un ottimo punto di partenza per gli operatori industriali. Gli standard di cybersecurity ISA/IEC 62443 sono stati elaborati dai leader del settore IT/OT di tutto il mondo attraverso la formazione della Global Cybersecurity Alliance sotto la International Society of Automation (ISA). ISA/IEC 62443 può aiutarvi a gestire i rischi in modo coerente, ponendo le basi per il successo della vostra azienda a livello industriale. Per saperne di più su ISA/IEC 62443, visitate il sito

Tech

Endless OS 6: basato su Debian 12 “Bookworm” è disponibile

Tempo di lettura: 2 minuti. Endless OS 6, basato su Debian GNU/Linux 12 “Bookworm”, porta nuove funzionalità e miglioramenti, offrendo un’esperienza desktop più ricca e versatile.

Endless OS 6 è stato recentemente rilasciato, basandosi su Debian GNU/Linux 12 “Bookworm”. Questa nuova versione introduce numerose funzionalità e miglioramenti, offrendo agli utenti un’esperienza desktop ancora più ricca e versatile.

Novità principali di Endless OS 6

Endless OS 6 è la prima versione della distribuzione a essere basata su “Bookworm”. Questo aggiornamento porta con sé una serie di miglioramenti e nuove funzionalità che rendono il sistema operativo ancora più potente e flessibile.

Basato su Debian 12 “Bookworm”

La transizione a Debian GNU/Linux 12 “Bookworm” significa che Endless OS 6 beneficia delle ultime innovazioni e miglioramenti introdotti nella base di Debian. Questo include aggiornamenti di sicurezza, nuove versioni dei pacchetti software e un’ampia gamma di correzioni di bug.

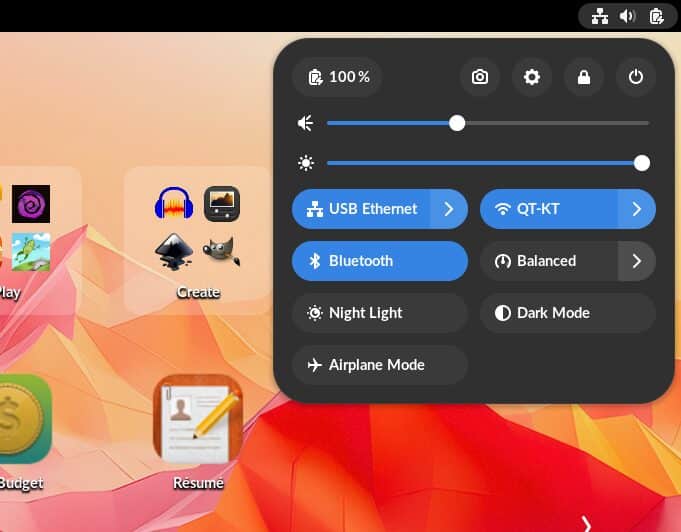

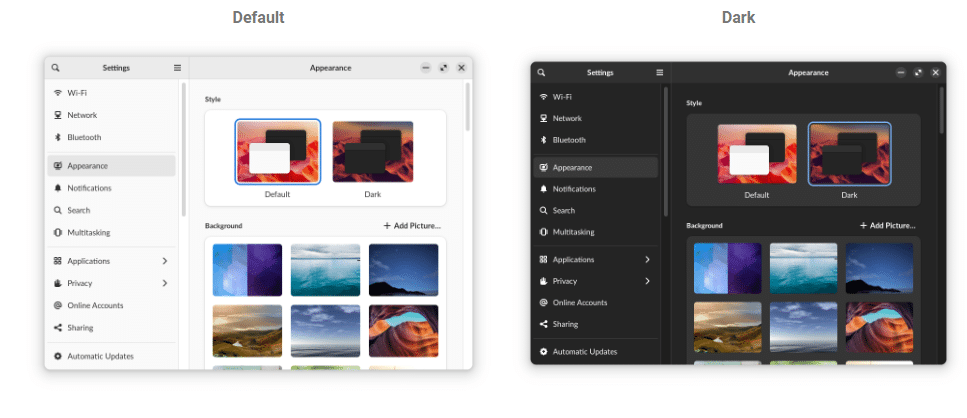

Miglioramenti dell’interfaccia utente

Endless OS 6 introduce un’interfaccia utente migliorata, con nuove opzioni di personalizzazione e una maggiore facilità d’uso. L’aggiornamento include miglioramenti estetici e funzionali che rendono il sistema operativo più intuitivo e piacevole da utilizzare.

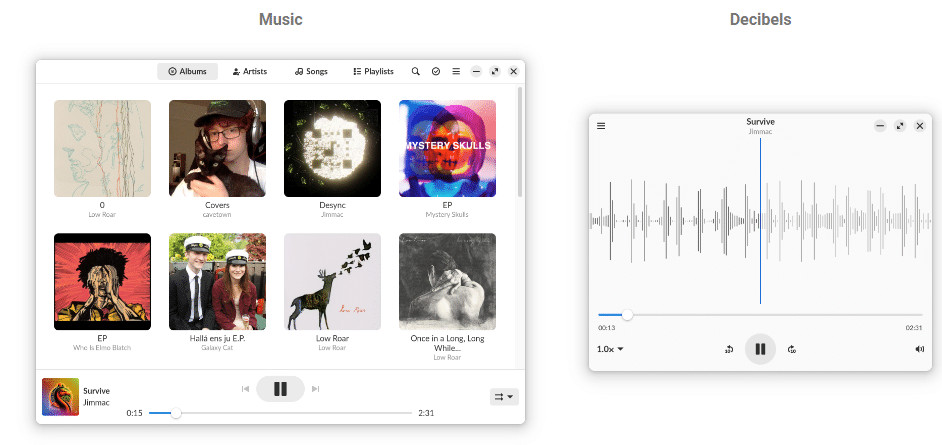

Nuove applicazioni e aggiornamenti

Con Endless OS 6, gli utenti possono accedere a una gamma ancora più ampia di applicazioni, grazie all’integrazione con i repository di Debian 12. Questo significa che è possibile installare e utilizzare facilmente le ultime versioni di software popolari direttamente dai repository ufficiali di Debian.

Endless OS 6 rappresenta un significativo passo avanti per la distribuzione, grazie alla sua base su “Bookworm”. Con miglioramenti dell’interfaccia utente, nuove applicazioni e una maggiore stabilità, questa versione offre un’esperienza utente migliorata per tutti gli utenti di Endless OS.

Tech

Microsoft risolve problemi a VPN Edge e Copilot in Windows 11

Tempo di lettura: 2 minuti. Scopri i problemi noti e le risoluzioni per Windows 11 versione 23H2, incluso il supporto per VPN e Microsoft Copilot.

Microsoft ha recentemente annunciato che Windows 11 versione 23H2 sta entrando in una nuova fase di rollout risolvendo un problema alle VPN emerso nel mese di aprile ed altri ancora. Questa fase prevede l’aggiornamento automatico dei dispositivi idonei a Windows 11 versione 23H2, in particolare quelli che hanno raggiunto o stanno per raggiungere la fine del servizio.

Aggiornamento automatico e rollout basato su machine learning

Il rollout utilizza un modello basato su machine learning per garantire un’esperienza di aggiornamento fluida. Gli utenti con dispositivi idonei possono aggiornare manualmente a Windows 11 versione 23H2 aprendo

Impostazioni > Windows Update, attivando “Ottieni gli ultimi aggiornamenti non appena disponibili” e selezionando “Verifica aggiornamenti“.

Problemi noti risolti

Connessioni VPN

Dopo l’installazione dell’aggiornamento di sicurezza di aprile 2024 (KB5036893) o l’aggiornamento di anteprima non di sicurezza, alcuni dispositivi Windows potrebbero aver riscontrato problemi con le connessioni VPN. Questo problema è stato risolto con gli aggiornamenti di maggio 2024 (KB5037771) e successivi. Gli utenti sono incoraggiati a installare l’ultimo aggiornamento di sicurezza per risolvere questo e altri problemi.

Aggiornamenti Edge e Microsoft Copilot

Aggiornamenti alla versione 123.0.2420.65 di Edge, rilasciata il 28 marzo 2024, e successive, potrebbero installare un nuovo pacchetto (MSIX) chiamato “Microsoft chat provider for Copilot in Windows” sui dispositivi Windows. Questo potrebbe far apparire l’app Microsoft Copilot nell’elenco delle app installate. Questo componente non esegue alcun codice né acquisisce dati e verrà rimosso dai dispositivi non destinati all’abilitazione di Copilot. Il problema è stato risolto con gli aggiornamenti di Edge rilasciati il 26 aprile 2024 (versione 124.0.2478.67).

Errori di BitLocker

Utilizzando le impostazioni di politica FixedDrivesEncryptionType o SystemDrivesEncryptionType nel CSP di BitLocker in app MDM, alcuni dispositivi potrebbero aver mostrato un errore 65000. Questo problema è stato risolto con gli aggiornamenti di gennaio 2024 (KB5034204) e successivi.

Piattaforme interessate

I problemi noti e risolti sopra elencati interessano le seguenti piattaforme:

- Client: Windows 11, versioni 23H2, 22H2, 21H2; Windows 10, versioni 22H2, 21H2

- Server: Windows Server 2022, 2019, 2016, 2012 R2, 2012, 2008 R2, 2008

Segnalare un problema e richiedere supporto

Gli utenti possono segnalare problemi a Microsoft utilizzando l’app Feedback Hub. Per assistenza diretta, è possibile utilizzare l’app Get Help su Windows o contattare il supporto Microsoft.

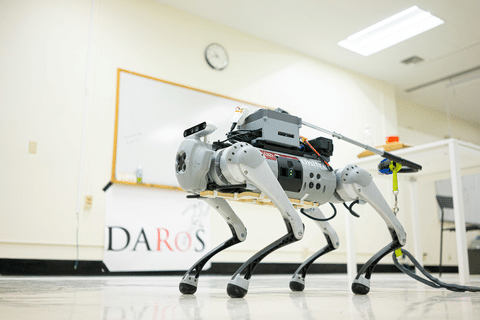

Robotica

Robot guida addestrati dai cani per non vedenti

Tempo di lettura: 2 minuti. Ricercatori di UMass Amherst sviluppano robot guida per non vedenti, equilibrando autonomia del robot e controllo umano

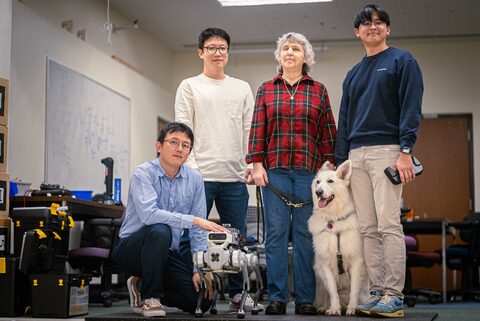

Un team di ricercatori dell’Università del Massachusetts Amherst ha ricevuto il Best Paper Award alla conferenza CHI 2024 per il loro studio su come sviluppare robot guida per persone non vedenti: il team, guidato da Donghyun Kim, ha condotto interviste e sessioni di osservazione con utenti di cani guida e addestratori per identificare le caratteristiche necessarie per rendere i robot guida efficaci e accettati dagli utenti finali.

Limiti dei cani guida e potenziale dei robot

I cani guida offrono una grande autonomia ai loro conduttori, ma solo una piccola parte delle persone non vedenti può permettersene uno, a causa dei costi elevati di addestramento ($40.000) e altre limitazioni come allergie e incapacità fisiche di prendersi cura di un cane. I robot guida potrebbero colmare questa lacuna, ma solo se progettati con le giuste caratteristiche.

Ricerche precedenti e nuovi approcci

Mentre sono stati sviluppati vari robot guida negli ultimi 40 anni, nessuno è stato adottato su larga scala dagli utenti finali. Kim e il suo team hanno cercato di capire prima come le persone utilizzano i cani guida e quali tecnologie attendono, prima di sviluppare i robot stessi. Le loro ricerche hanno rivelato che gli utenti non vedono i cani guida come un sistema di navigazione globale, ma piuttosto come un aiuto per evitare ostacoli locali, con il conduttore che controlla il percorso generale.

Equilibrio tra autonomia del robot e controllo umano

Un tema emerso dalle interviste è stato il delicato equilibrio tra l’autonomia del robot e il controllo umano. I ricercatori hanno scoperto che i conduttori si sentono insicuri se il robot è completamente passivo o completamente autonomo. Invece, una collaborazione tra il robot e il conduttore sembra essere l’approccio preferito.

Caratteristiche chiave per i robot guida

Alcune delle caratteristiche chiave identificate per i robot guida includono una durata della batteria di almeno due ore, necessaria per i pendolari, più orientamenti delle telecamere per evitare ostacoli aerei, sensori audio per rilevare pericoli in arrivo da zone nascoste e la capacità di comprendere comandi come “marciapiede” per indicare di seguire la strada.

Importanza della ricerca e prospettive future

Il lavoro di Kim e del suo team non solo offre linee guida per lo sviluppo di robot guida, ma punta anche a ispirare altri ricercatori nel campo della robotica e dell’interazione uomo-robot. La loro speranza è che, anche se i robot guida non saranno disponibili nel breve termine, questa ricerca possa accelerare la loro realizzazione e implementazione.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni