Editoriali

La rete Tor rappresenta la rete di anonimato più popolare, attualmente utilizzata da milioni di utenti in tutto il mondo

La rete Tor rappresenta la rete di anonimato più popolare, attualmente utilizzata da milioni di utenti in tutto il mondo. Tuttavia, il controllo degli accessi non esiste per gli utenti della rete Tor, il che rende la rete vulnerabile agli attacchi malevoli e all’abuso di botnet. Ad esempio, gli avversari spesso sfruttano i nodi di uscita relay utilizzandoli come trampolini di lancio per varie forme di attacchi dannosi, costringendo i fornitori di servizi a utilizzare CAPTCHA per uscire dagli indirizzi IP dei nodi di inoltro o persino a inserirli tutti nella lista nera, il che si traduce in maggiori problemi di usabilità per gli onesti utenti Tor .

Per mitigare questo problema, un gruppo di ricercatori ha recentemente proposto “TorPolice”; il primo framework per la conservazione del controllo di accesso alla privacy per Tor. TorPolice funziona tramite l’attivazione di provider di servizi afflitti da abuso, ad es. Yelp, per implementare le regole di accesso alla polizia e sopprimere le richieste maligne trasmesse attraverso la rete Tor, continuando a offrire servizi di rete agli utenti onesti di Tor. A maggior ragione, TorPolice fornisce a Tor un controllo di accesso universale per i nodi relay; quindi, massimizzando l’immunità di Tor contro gli attacchi botnet. Gli sviluppatori del framework hanno testato un prototipo di TorPolice che ha dimostrato che può migliorare notevolmente la privacy degli utenti della rete Tor.

Gli obiettivi di design di TorPolice:

TorPolice agisce aggiungendo il controllo dell’accesso alle connessioni anonime che si svolgono sulla rete Tor, vantaggioso sia per i provider di servizi, sia per la stessa rete Tor. Oltre alle strutture basate su capacità precedentemente proposte, la struttura di TorPolice è progettata per attenuare tre sfide;

Conservazione dell’anonimato degli utenti di Tor.

Prevenzione della creazione di punti di controllo centrale.

Creazione di un framework implementabile in modo incrementale.

Criteri di accesso definiti dal servizio: quasi il 70% di tutti i nodi di uscita in tutta la rete Tor sono elencati come spammer di commenti da Project Honey Pot, che ha causato un gran numero di fornitori di servizi e reti di distribuzione del contenuto (CDN) per filtrare e bloccare il traffico di rete emergente da Tor. Per alleviare questa tensione tra fornitori di servizi e utenti Tor, TorPolice è progettato per consentire ai service provider di delineare e applicare regole di accesso speciali per tutte le forme di connessioni Tor, consentendo loro di impedire gli attacchi dannosi di Tor, offrendo comunque i servizi agli onesti utenti Tor . In quanto tale, TorPolice è una struttura resiliente che consente ai fornitori di servizi di delineare le loro politiche di accesso speciali.

Prevenzione degli attacchi botnet su Tor: poiché la rete Tor rappresenta di per sé una forma di fornitore di servizi, è vulnerabile agli attacchi botnet; che si basano su server di comando e controllo (C & C) che sono ospitati sotto forma di servizi anonimi a cipolla, nonché attacchi DDoS rivolti a nodi relay selezionati. Il framework di TorPolice consente alla rete Tor di controllare come i client di Tor utilizzano la rete, rendendo possibile proteggere la rete dall’abuso. A prescindere dalla frequenza di limitazione locale di ciascun nodo relè, l’algoritmo di controllo di accesso fornito da TorPolice è globale, ovvero un avversario non può bypassare le difese del framework tramite la connessione a tutti i nodi di relè.

Tutela della privacy degli utenti Tor:

TorPolice non compromette le garanzie di anonimato di Tor. Anche se TorPolice aggiunge un nuovo livello di funzionalità; controllo degli accessi, questo livello separa l’attività di un utente Tor dalla sua identità; quindi, preservando l’anonimato online degli utenti di Tor.

Autorità completamente decentralizzate e parzialmente attendibili:

In conformità con l’obiettivo progettuale di Tor della fiducia decentralizzata, TorPolice dipende da un gruppo di autorità di accesso (AP) completamente decentralizzate, ma parzialmente attendibili, per supervisionare varie funzionalità. Un’autorità di accesso (AA) è gestita dal progetto Tor o da un intermediario fidato (terza parte). Anche se gli utenti Tor possono selezionare qualsiasi AA per accedere a varie funzionalità, nessun singolo AA possiede una vista universale su tutti gli utenti Tor. Ancor più, ciascuno degli AA disponibili è solo parzialmente attendibile e una volta che un AA agisce con disonestà o viene compromesso, il fornitore di servizi lo inserirà nella lista nera.

Editoriali

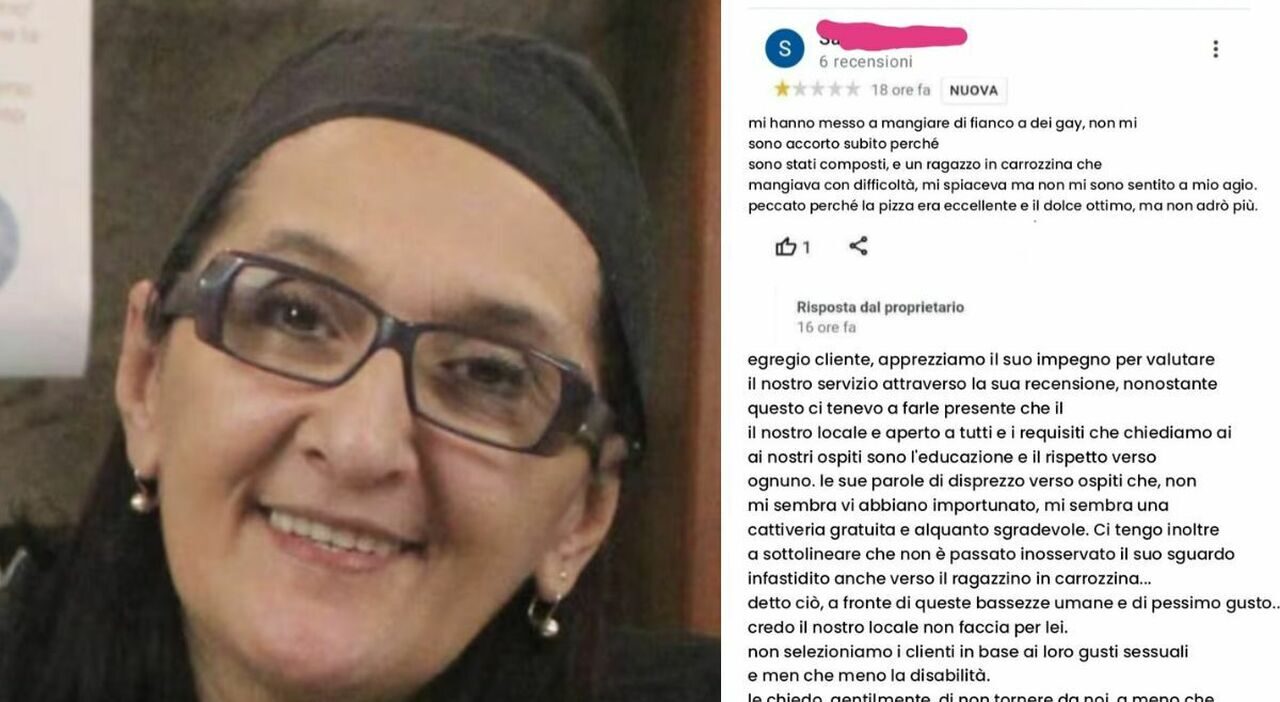

Anche su Giovanna Pedretti avevamo ragione

Tempo di lettura: 2 minuti. Procura di Lodi chiede l’archiviazione sul suicidio di Giovanna Pedretti, escludendo colpe di Lucarelli e Biagiarelli: la recensione era falsa

Recentemente, la Procura di Lodi ha avanzato una richiesta di archiviazione per il caso di Giovanna Pedretti, la ristoratrice di Sant’Angelo Lodigiano trovata morta a gennaio nelle acque del Lambro. L’indagine ha escluso qualsiasi istigazione o aiuto al suicidio da parte di terze persone.

Dettagli dell’indagine

La vicenda di Pedretti aveva suscitato grande attenzione mediatica, specialmente sui social media, dopo che era stata accusata ingiustamente di aver pubblicato una recensione falsa online. Questo episodio era seguito a una tempesta di critiche, principalmente influenzata da una serie di post di Selvaggia Lucarelli e del suo compagno, Lorenzo Biagiarelli, che avevano messo in dubbio l’autenticità della recensione. Tuttavia, le indagini hanno dimostrato che la recensione era effettivamente falsa e che nessuna azione diretta di terzi ha contribuito al tragico evento.

Esito e Reazioni

Con la richiesta di archiviazione, si chiude un capitolo doloroso, ma sorgono interrogativi sulla responsabilità dei media e delle figure pubbliche nell’amplificare situazioni che possono avere conseguenze gravi. Selvaggia Lucarelli, tramite i suoi canali social, ha espresso sollievo e ha criticato duramente la stampa per la gestione della notizia, sottolineando come la situazione abbia evidenziato una “storia squallida e meschina”.

Matrice Digitale dalla parte della verità

Matrice Digitale si è schierata senza esito a favore di Selvaggia Lucarelli e del giornalista del TG3 andato a chiedere spiegazioni sulla veridicità del post su cui si è scatenata una gogna mediatica con un richiamo ufficiale dell’azienda attraverso il Governo. La verità era chiara dall’inizio: la recensione era falsa ed era stata trasformata in una notizia solo perchè sfruttava l’immagine della comunità LGBT con un messaggio che poteva essere positivo, ma non era sicuramente una notizia. Questo caso non dovrebbe passare inosservato per “rispetto del dolore della famiglia” bensì diventare un caso di studio come tanti altri avvenuti in passato dove la notizia si è costruita per fini politici e commerciali.

Editoriali

Chip e smartphone cinesi ci avvisano del declino Occidentale

Tempo di lettura: < 1 minuto. Un declino quasi annunciato facendo un’analisi geopolitica degli ultimi eventi nel settore dei semiconduttori

Dopo mesi di sanzioni alla Russia si scopre che l’approvvigionamento di Mosca dei processori è ritornato al livello di normalità Questo vuol dire che su 140 paesi nel mondo, le sanzioni anglo-euro-nato non sono state efficaci a costringere i russi a “rubare le lavatrici per utilizzare i chip“.

La Russia, sta costruendo in casa sua i processori, ma non hanno molto successo se consideriamo il fatto che molti sono difettosi. Quindi li prende dalla Cina che attraverso Huawei è entrata silenziosamente nel Mercato Europeo con la sua ultima creatura: la Serie Pura 70 non solo è uno smartphone potente, ma allo stesso tempo è l’evoluzione in stile Apple di quella che un tempo era considerata una cinesata.

Oggi questa cinesata è prodotta al 90% in Cina con materiali cinesi e questo dovrebbe far comprendere a noi Europei che se non facciamo i bravi, saremmo costretti ad usare i chip delle friggitrici ad aria e le plastiche delle bici per produrre degli smartphone.

Chiudiamo l’analisi, che difficilmente leggerete altrove per tanti motivi, tra cui la lesa maestà. La chiusura della fabbrica di Intel in Russia coincide con risultati economici disastrosi del gigante tecnologico.

Indovinate chi sta sopperendo a questa perdita con fondi pubblici: l’Europa.

Editoriali

MITRE vittima di zero day Ivanti: anche i migliori le prendono

Tempo di lettura: 2 minuti. Anche le organizzazioni ben preparate come MITRE possono essere vulnerabili a minacce cibernetiche avanzate

Nel contesto della sicurezza informatica, anche le organizzazioni più preparate possono trovarsi vulnerabili di fronte a minacce persistenti e avanzate, come dimostrato dagli attacchi recentemente subiti da MITRE. Questo caso sottolinea l’importanza di adottare un approccio informato sulle minacce per la difesa contro gli attacchi cyber sempre più sofisticati.

Cos’è MITRE?

MITRE è una corporazione senza scopo di lucro americana con sede principale a Bedford, Massachusetts, e una secondaria a McLean, Virginia. Fondata nel 1958, l’organizzazione opera centri federali di ricerca e sviluppo (FFRDCs) per conto del governo degli Stati Uniti. MITRE è dedicata all’interesse pubblico e lavora su una vasta gamma di questioni di sicurezza nazionale, aviazione, sanità, cybersecurity e innovazione del governo.

La missione principale di MITRE è quella di risolvere problemi complessi per un mondo più sicuro, fornendo ricerca, sviluppo e consulenza strategica ai vari enti governativi per aiutarli a prendere decisioni informate e implementare soluzioni tecnologiche avanzate. Uno degli aspetti notevoli del lavoro di MITRE è il suo impegno nella sicurezza informatica, attraverso lo sviluppo di framework e strumenti come il Common Vulnerabilities and Exposures (CVE) e l’ATT&CK framework, che sono largamente utilizzati a livello internazionale per la gestione delle minacce e la protezione delle infrastrutture critiche. Per ulteriori informazioni, puoi visitare il sito ufficiale.

Dettagli dell’attacco subito da MITRE

MITRE, un’organizzazione che si impegna a mantenere elevati standard di sicurezza cibernetica, ha recentemente rivelato di essere stata vittima di un attacco informatico significativo. Nonostante la solidità delle sue difese, MITRE ha scoperto vulnerabilità critiche che sono state sfruttate dagli attaccanti, segnalando un tema di sicurezza concentrato sulla compromissione di dispositivi di protezione perimetrale.

L’incidente e le sue conseguenze

L’attacco ha avuto inizio con un’intensa attività di ricognizione da parte degli attaccanti nei primi mesi del 2024, culminata nell’uso di due vulnerabilità zero-day nel VPN di Ivanti Connect Secure, bypassando l’autenticazione multifattore tramite session hijacking. Questo ha permesso agli attaccanti di muoversi lateralmente e infiltrarsi profondamente nell’infrastruttura VMware di MITRE, utilizzando account amministrativi compromessi e un mix di backdoor sofisticate e web shell per mantenere la persistenza e raccogliere credenziali.

Risposta di MITRE all’incidente

La risposta all’incidente ha incluso l’isolamento dei sistemi colpiti, la revisione completa della rete per impedire ulteriori diffusione dell’attacco, e l’introduzione di nuove suite di sensori per monitorare e analizzare i sistemi compromessi. Inoltre, l’organizzazione ha avviato una serie di analisi forensi per determinare l’entità del compromesso e le tecniche utilizzate dagli avversari.

Lezioni apprese e miglioramenti futuri

Questo incidente ha rafforzato per MITRE l’importanza di comprendere i comportamenti degli hacker come mezzo per sconfiggerli, spingendo l’organizzazione a creare tassonomie comportamentali che catalogano le TTP (tattiche, tecniche e procedure) degli avversari, che hanno portato alla creazione di MITRE ATT&CK®. Questo evento ha anche stimolato l’adozione del concetto di difesa informata dalle minacce, culminando nella creazione del Center for Threat-Informed Defense. L’incidente di sicurezza subito serve da monito per tutte le organizzazioni sulla necessità di mantenere sistemi di difesa aggiornati e proattivi, utilizzando le risorse come il MITRE ATT&CK, costantemente monitorato anche da CISA i cui bollettini sono riportati puntualmente da Matrice Digitale, per rimanere informati sulle ultime strategie degli avversari e su come contrastarle efficacemente.

Editoriali2 settimane fa

Editoriali2 settimane faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste1 settimana fa

Inchieste1 settimana faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia1 settimana fa

Economia1 settimana faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali1 settimana fa

Editoriali1 settimana faAnche su Giovanna Pedretti avevamo ragione

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faJack Dorsey getta la spugna e lascia Bluesky

Smartphone1 settimana fa

Smartphone1 settimana faRichiesta di Class Action contro Samsung per il Galaxy S24 Ultra

Inchieste6 giorni fa

Inchieste6 giorni faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

Economia1 settimana fa

Economia1 settimana faCulture di lavoro a confronto: Meta vs Google