Editoriali

Pubblica amministrazione sotto attacco. Il caso NoiPa spiegato da Salvatore Lombardo

NoiPA, grazie alla sua lunga esperienza, è stata riconosciuta da AgID come piattaforma immateriale fondamentale per la trasformazione digitale del Paese. Il sistema, infatti, garantisce le tecnologie più avanzate e mette a disposizione di PA e cittadini servizi digitali efficienti, innovativi e in continuo aggiornamento.

- Il mondo NoiPA è composto da:

- le amministrazioni che ad oggi hanno aderito a NoIPA.

- il personale che lavora presso le amministrazioni gestite.

- gli enti privati e i partner istituzionali che collaborano e interagiscono in varia misura con il sistema NoiPA.

Questa è la presentazione del sito che si occupa per conto dello Stato italiano i servizi digitali offerti ai suoi impiegati. Gli stessi italiani, dipendenti pubblici, che ad oggi usufruiscono della piattaforma, hanno compreso che la trasformazione digitale non è sufficiente senza una attività parallela di sicurezza informatica. Lo scandalo NoiPA ha oramai raggiunto dimensioni nazionali che vanno ben oltre l’organico in capo ad enti e strutture statali che già utilizzano la piattaforma, gocce nel mare di un paese per lo più analfabeta digitale. La notizia essenzialmente riguarda un attacco informatico di tipo phishing che ha consentito agli attaccanti di carpire delle informazioni utili per modificare degli iban dove si accreditavano gli stipendi della PA in loro favore.

Abbiamo già affrontato i casi di BEC che riguardano singoli privati, ma mai si immaginerebbe che la Pubblica Amministrazione possa essere colpita non tanto nei siti istituzionali, vittime più volte negli attacchi, ma nel pieno delle sue casseforti virtuali. Abbiamo chiesto a Salvatore Lombardo, esperto di sicurezza informatica per conto della Pubblica Amministrazione e autore del libro “La gestione della cybersecurity nella pubblica amministrazione” editore La Regina.

La Pubblica Amministrazione è sotto attacco, cosa è accaduto a NoiPA?

Non è stato un attacco. Come si legge dal recente comunicato pubblicato sul Portale NoiPa si è trattato piuttosto di phishing ai danni di un certo numero di utenze, alle quali sono state carpite le credenziali di accesso al sistema NoiPA. Questa attività fraudolenta ha consentito di modificare l’IBAN verso cui accreditare gli stipendi delle ignare vittime dirottando la transazione verso conti correnti fraudolenti. Il caso comunque è stato circoscritto e prontamente gestito anche grazie all’intervento della Polizia Postale.

Come è potuto accadere tutto questo?

Poiché è stato accertato che trattasi di phishing, le cose potrebbero essere andate così. Su NoiPa si può accedere in tre modalità, con Carta Nazionale Servizi (CNS), con SPID oppure con una coppia di credenziali, codice fiscale e password. In quest’ultimo caso, per impostare, sul proprio profilo personale, come opzione di verifica multi fattore la scelta di un numero di cellulare è necessario utilizzare un PIN dispositivo autorizzativo. È molto probabile allora che tramite tecniche di phishing, i criminali, siano venuti in possesso di questa terna (cf, psw e PIN) e accedendo nell’area riservata della vittima abbiano proceduto al cambio IBAN, tramite la funzione self service, utilizzando come multi fattore di verifica il numero di cellulare fraudolento impostato e certificato con il PIN dispositivo sottratto indebitamente.

Pare che questa falla derivi da una talpa, se non ci fosse stata, sarebbe stato possibile dall’esterno?

In questo caso non penso che ci siano state talpe. I manuali guida per gli utenti sono di pubblico dominio e scaricabili da internet. Le procedure di utilizzo del servizio sono facilmente reperibili e possono essere lette da chiunque, anche dai cyber criminali.

Cosa dovrebbe fare la Pubblica Amministrazione per tutelarsi?

Come per tutti, valgono le solite raccomandazioni contro le truffe online via phishing. Avere la massima riservatezza delle proprie credenziali, astenersi dall’aprire messaggi di posta elettronica di dubbia provenienza, prestare attenzione a fornire dati sensibili in risposta a richieste con falsi pretesti di assistenza o cose simili e denunciare prontamente ogni caso attraverso i canali messi a disposizione dalla Polizia Postale.

Visti i due comunicati emessi a distanza di un mese circa, come credi sia stata gestita la comunicazione dell’emergenza da parte della Pubblica Amministrazione?

Penso che sia stata formalmente corretta. Già a poche ore dall’accaduto la Sogei società che ha in conduzione il sistema NoiPA presso il MEF, tramite il proprio presidio aveva già monitorato l’evento inquadrandolo come attività di phishing ed assicurato a poche ore dall’accaduto che non erano stati riscontrati violazioni dirette del sito. Come ulteriore forma precauzionale gli amministratori di sistema hanno forzato, per tutti gli utenti, un cambio password per l’accesso al portale e sospeso la funzionalità self service illecitamente sfruttata dai cyber criminali. Inoltre, nell’ultimo comunicato si legge che NoiPA ha messo a disposizione di tutta l’utenza un indirizzo email antifrode da utilizzare in caso di eventuali attività fraudolente sospette.

Editoriali

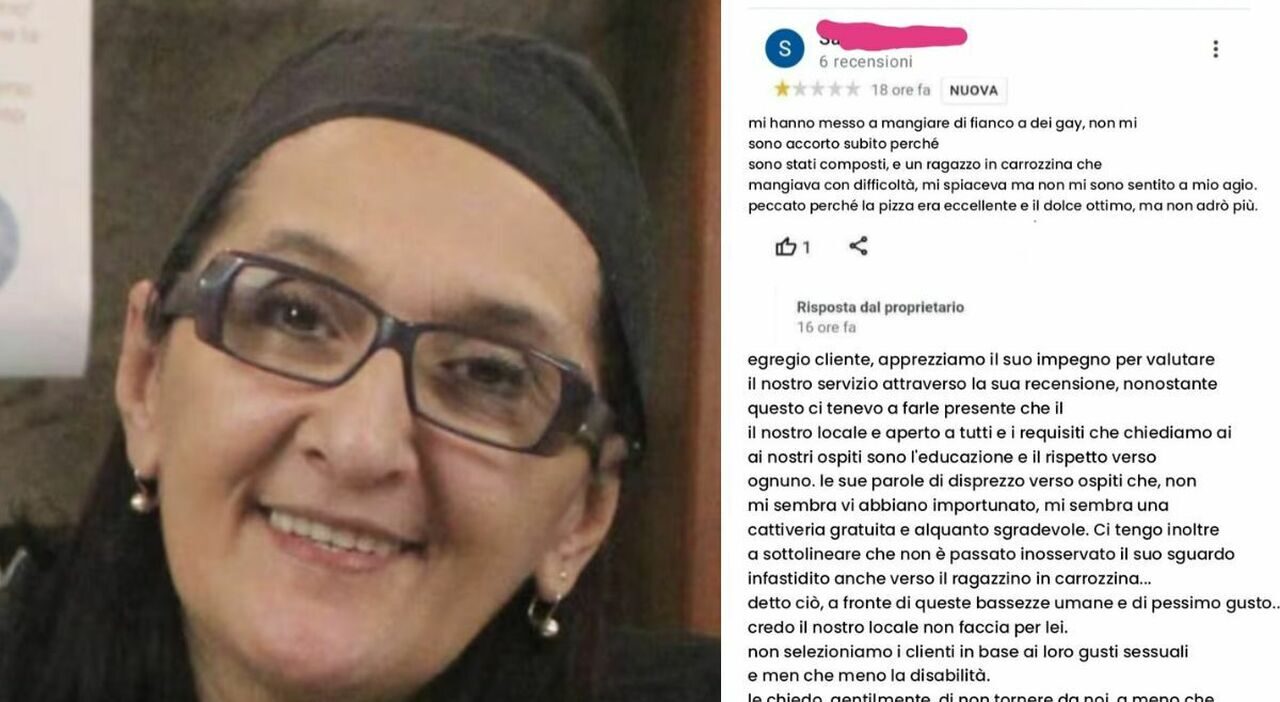

Anche su Giovanna Pedretti avevamo ragione

Tempo di lettura: 2 minuti. Procura di Lodi chiede l’archiviazione sul suicidio di Giovanna Pedretti, escludendo colpe di Lucarelli e Biagiarelli: la recensione era falsa

Recentemente, la Procura di Lodi ha avanzato una richiesta di archiviazione per il caso di Giovanna Pedretti, la ristoratrice di Sant’Angelo Lodigiano trovata morta a gennaio nelle acque del Lambro. L’indagine ha escluso qualsiasi istigazione o aiuto al suicidio da parte di terze persone.

Dettagli dell’indagine

La vicenda di Pedretti aveva suscitato grande attenzione mediatica, specialmente sui social media, dopo che era stata accusata ingiustamente di aver pubblicato una recensione falsa online. Questo episodio era seguito a una tempesta di critiche, principalmente influenzata da una serie di post di Selvaggia Lucarelli e del suo compagno, Lorenzo Biagiarelli, che avevano messo in dubbio l’autenticità della recensione. Tuttavia, le indagini hanno dimostrato che la recensione era effettivamente falsa e che nessuna azione diretta di terzi ha contribuito al tragico evento.

Esito e Reazioni

Con la richiesta di archiviazione, si chiude un capitolo doloroso, ma sorgono interrogativi sulla responsabilità dei media e delle figure pubbliche nell’amplificare situazioni che possono avere conseguenze gravi. Selvaggia Lucarelli, tramite i suoi canali social, ha espresso sollievo e ha criticato duramente la stampa per la gestione della notizia, sottolineando come la situazione abbia evidenziato una “storia squallida e meschina”.

Matrice Digitale dalla parte della verità

Matrice Digitale si è schierata senza esito a favore di Selvaggia Lucarelli e del giornalista del TG3 andato a chiedere spiegazioni sulla veridicità del post su cui si è scatenata una gogna mediatica con un richiamo ufficiale dell’azienda attraverso il Governo. La verità era chiara dall’inizio: la recensione era falsa ed era stata trasformata in una notizia solo perchè sfruttava l’immagine della comunità LGBT con un messaggio che poteva essere positivo, ma non era sicuramente una notizia. Questo caso non dovrebbe passare inosservato per “rispetto del dolore della famiglia” bensì diventare un caso di studio come tanti altri avvenuti in passato dove la notizia si è costruita per fini politici e commerciali.

Editoriali

Chip e smartphone cinesi ci avvisano del declino Occidentale

Tempo di lettura: < 1 minuto. Un declino quasi annunciato facendo un’analisi geopolitica degli ultimi eventi nel settore dei semiconduttori

Dopo mesi di sanzioni alla Russia si scopre che l’approvvigionamento di Mosca dei processori è ritornato al livello di normalità Questo vuol dire che su 140 paesi nel mondo, le sanzioni anglo-euro-nato non sono state efficaci a costringere i russi a “rubare le lavatrici per utilizzare i chip“.

La Russia, sta costruendo in casa sua i processori, ma non hanno molto successo se consideriamo il fatto che molti sono difettosi. Quindi li prende dalla Cina che attraverso Huawei è entrata silenziosamente nel Mercato Europeo con la sua ultima creatura: la Serie Pura 70 non solo è uno smartphone potente, ma allo stesso tempo è l’evoluzione in stile Apple di quella che un tempo era considerata una cinesata.

Oggi questa cinesata è prodotta al 90% in Cina con materiali cinesi e questo dovrebbe far comprendere a noi Europei che se non facciamo i bravi, saremmo costretti ad usare i chip delle friggitrici ad aria e le plastiche delle bici per produrre degli smartphone.

Chiudiamo l’analisi, che difficilmente leggerete altrove per tanti motivi, tra cui la lesa maestà. La chiusura della fabbrica di Intel in Russia coincide con risultati economici disastrosi del gigante tecnologico.

Indovinate chi sta sopperendo a questa perdita con fondi pubblici: l’Europa.

Editoriali

MITRE vittima di zero day Ivanti: anche i migliori le prendono

Tempo di lettura: 2 minuti. Anche le organizzazioni ben preparate come MITRE possono essere vulnerabili a minacce cibernetiche avanzate

Nel contesto della sicurezza informatica, anche le organizzazioni più preparate possono trovarsi vulnerabili di fronte a minacce persistenti e avanzate, come dimostrato dagli attacchi recentemente subiti da MITRE. Questo caso sottolinea l’importanza di adottare un approccio informato sulle minacce per la difesa contro gli attacchi cyber sempre più sofisticati.

Cos’è MITRE?

MITRE è una corporazione senza scopo di lucro americana con sede principale a Bedford, Massachusetts, e una secondaria a McLean, Virginia. Fondata nel 1958, l’organizzazione opera centri federali di ricerca e sviluppo (FFRDCs) per conto del governo degli Stati Uniti. MITRE è dedicata all’interesse pubblico e lavora su una vasta gamma di questioni di sicurezza nazionale, aviazione, sanità, cybersecurity e innovazione del governo.

La missione principale di MITRE è quella di risolvere problemi complessi per un mondo più sicuro, fornendo ricerca, sviluppo e consulenza strategica ai vari enti governativi per aiutarli a prendere decisioni informate e implementare soluzioni tecnologiche avanzate. Uno degli aspetti notevoli del lavoro di MITRE è il suo impegno nella sicurezza informatica, attraverso lo sviluppo di framework e strumenti come il Common Vulnerabilities and Exposures (CVE) e l’ATT&CK framework, che sono largamente utilizzati a livello internazionale per la gestione delle minacce e la protezione delle infrastrutture critiche. Per ulteriori informazioni, puoi visitare il sito ufficiale.

Dettagli dell’attacco subito da MITRE

MITRE, un’organizzazione che si impegna a mantenere elevati standard di sicurezza cibernetica, ha recentemente rivelato di essere stata vittima di un attacco informatico significativo. Nonostante la solidità delle sue difese, MITRE ha scoperto vulnerabilità critiche che sono state sfruttate dagli attaccanti, segnalando un tema di sicurezza concentrato sulla compromissione di dispositivi di protezione perimetrale.

L’incidente e le sue conseguenze

L’attacco ha avuto inizio con un’intensa attività di ricognizione da parte degli attaccanti nei primi mesi del 2024, culminata nell’uso di due vulnerabilità zero-day nel VPN di Ivanti Connect Secure, bypassando l’autenticazione multifattore tramite session hijacking. Questo ha permesso agli attaccanti di muoversi lateralmente e infiltrarsi profondamente nell’infrastruttura VMware di MITRE, utilizzando account amministrativi compromessi e un mix di backdoor sofisticate e web shell per mantenere la persistenza e raccogliere credenziali.

Risposta di MITRE all’incidente

La risposta all’incidente ha incluso l’isolamento dei sistemi colpiti, la revisione completa della rete per impedire ulteriori diffusione dell’attacco, e l’introduzione di nuove suite di sensori per monitorare e analizzare i sistemi compromessi. Inoltre, l’organizzazione ha avviato una serie di analisi forensi per determinare l’entità del compromesso e le tecniche utilizzate dagli avversari.

Lezioni apprese e miglioramenti futuri

Questo incidente ha rafforzato per MITRE l’importanza di comprendere i comportamenti degli hacker come mezzo per sconfiggerli, spingendo l’organizzazione a creare tassonomie comportamentali che catalogano le TTP (tattiche, tecniche e procedure) degli avversari, che hanno portato alla creazione di MITRE ATT&CK®. Questo evento ha anche stimolato l’adozione del concetto di difesa informata dalle minacce, culminando nella creazione del Center for Threat-Informed Defense. L’incidente di sicurezza subito serve da monito per tutte le organizzazioni sulla necessità di mantenere sistemi di difesa aggiornati e proattivi, utilizzando le risorse come il MITRE ATT&CK, costantemente monitorato anche da CISA i cui bollettini sono riportati puntualmente da Matrice Digitale, per rimanere informati sulle ultime strategie degli avversari e su come contrastarle efficacemente.

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta arriva l’intelligenza artificiale per la Pubblicità

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faTikTok: azione legale contro Stati Uniti per bloccare il divieto

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica5 giorni fa

Robotica5 giorni faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Smartphone1 settimana fa

Smartphone1 settimana faXiaomi 14 e 14 Ultra, problemi di condensa nelle fotocamere

Smartphone1 settimana fa

Smartphone1 settimana faGoogle Pixel 8a vs Pixel 8: quale scegliere?