Inchieste

Deep Web e Dark Web: quali sono le differenze?

Tempo di lettura: 7 minuti. Differenze sostanziali per i due livelli di internet che spesso vengono sovrapposti nell’immaginario collettivo.

Internet è come l’oceano: più grande di quanto si possa pensare e in gran parte inesplorato. La maggior parte di ciò a cui si può accedere utilizzando un browser web e un motore di ricerca esiste sulla superficie di Internet.

Sotto la superficie si trova il deep web. Si potrebbe associare questo termine ad aggressori, truffatori e attività illegali. Anche se in parte è vero, ci sono ragioni legittime per utilizzare il deep web.

Il deep web è costituito principalmente da database privati, intranet e contenuti protetti da password. Solo una piccola parte del deep web è criptata e accessibile tramite browser specifici. Questa parte è il dark web ed è nota per le attività illegali.

Spesso si usano i termini deep web e dark web in modo intercambiabile, ma si tratta di due mondi diversi.

Che cos’è il deep web e che cosa lo separa dal dark web?

Analizziamo le differenze tra il deep web e il dark web, cosa si può trovare in ciascuno di essi e come ciò influisce sulla vostra sicurezza online.

Cosa c’è nel Deep Web?

Il deep web è la parte di Internet non indicizzata dai motori di ricerca tradizionali come Google, Bing e Yahoo. Contiene contenuti a pagamento e pagine web nascoste dietro moduli di accesso come profili di social media, e-mail e dati bancari.

Il termine Deep Web può sembrare misterioso, ma la verità è che si accede a parti del Deep Web ogni giorno. Ogni volta che si accede al proprio account Twitter o Gmail, si accede a pagine del Deep Web.

Il Deep Web è più sicuro perché è costituito da informazioni protette dell’utente, quali:

- Informazioni finanziarie

- Dati aziendali privati

- Informazioni mediche e assicurative

- Dati proprietari e riservati

- Il dark web è una parte del deep web ed esiste su una rete crittografata all’interno del deep web. È possibile accedere al dark web solo utilizzando un browser speciale come Tor, di cui parleremo più avanti.

Le differenze tra il Deep Web e il Dark Web

Il deep web costituisce un’ampia parte di Internet, mentre il dark web è un piccolo sottoinsieme del deep web.

La differenza principale tra il deep web e il dark web è il modo in cui i contenuti vengono archiviati. I contenuti del deep web sono archiviati dietro paywall o moduli di login e sono accessibili con la maggior parte dei browser web. Al contrario, i contenuti del dark web sono criptati e vi si può accedere solo con browser che supportano la rete Tor.

Un’altra differenza tra il deep web e il dark web è il tipo di contenuti che ospitano.

Il deep web è costituito da contenuti legittimi, tra cui documenti finanziari, dati accademici e altre informazioni riservate. Il dark web, invece, contiene sia contenuti legittimi che illegittimi.

Deep Web Vs. Dark Web: Sono illegali?

Il deep web fa parte della nostra vita quotidiana. Tuttavia, la legalità dell’accesso e dell’utilizzo del deep web e del dark web può variare a seconda del Paese. Il deep web non è illegale negli Stati Uniti. Potete navigare nel deep web senza preoccuparvi che l’FBI bussi alla vostra porta.

Anche il dark web non è illegale. Nel Dark Web si possono trovare siti web legittimi come Facebook, The Guardian e il New York Times.

Ma l’accesso, il furto o l’uso improprio di informazioni riservate e il coinvolgimento in attività criminali sul deep e dark web possono essere illegali.

Ci sono rischi nell’utilizzo del Deep Web?

Non ci sono rischi nell’utilizzo del Deep Web se si è autorizzati ad accedervi. Il deep web è la parte di Internet non indicizzata dai motori di ricerca tradizionali. Contiene le vostre informazioni personali, gli account dei social media e i dati del cloud.

La casella di posta di Facebook, i messaggi di Instagram e la cronologia degli ordini di Amazon fanno parte del deep web. L’accesso autorizzato a queste parti del web presenta pochi rischi per la vostra sicurezza online.

Tuttavia, lo stesso non si può dire del dark web.

Quali sono i rischi dell’utilizzo del dark web?

Milioni di persone in tutto il mondo accedono al dark web ogni giorno. Sebbene alcuni esperti sostengano che i rischi dell’utilizzo del dark web siano gli stessi del web aperto, ciò non è vero. Il dark web non ha le disposizioni di sicurezza del surface web. Ad esempio, Firefox potrebbe avvertirvi di un sito web sospetto o Google potrebbe tenere un sito dannoso fuori dalle pagine dei risultati. Queste misure fungono da guardrail per proteggere l’utente sul web aperto.

Il dark web non offre tali protezioni. Pertanto, se si desidera esplorare i siti del dark web, è utile conoscere i seguenti rischi:

- Potreste esporre il vostro dispositivo a malware: La mancanza di misure di sicurezza nel dark web lo rende un luogo fiorente per i mercati di malware. Ospita inoltre centinaia di siti web progettati per infettare gli ignari visitatori. Navigare su siti sconosciuti e scaricare contenuti illegali può infettare il vostro dispositivo con malware. Gli hacker possono anche utilizzare i dispositivi compromessi per tracciare e accedere alle vostre informazioni personali.

- Potreste finire nella lista di controllo del governo: I siti del dark web raramente utilizzano nomi descrittivi. La maggior parte degli URL sono stringhe casuali di numeri e lettere che forniscono poche informazioni sul contenuto del sito. Un clic sbagliato può condurvi a un sito illegale e farvi finire nella lista di controllo del governo.

- Gli hacker potrebbero rubare le vostre informazioni private: Come l’open web, il dark web ospita una serie di chat room, forum e mercati neri. Sul web nascosto è possibile acquistare e vendere praticamente qualsiasi cosa. Inserire le proprie informazioni in un sito oscuro compromesso può portare a tentativi di phishing mirati e al furto di identità.

- Potreste essere truffati: I mercati del dark web offrono droghe illegali, armi e informazioni rubate sulle carte di credito. Ma il più delle volte si tratta di truffe che tentano di estorcere denaro o rubare informazioni personali a vittime ignare.

- Il rapporto annuale sulle violazioni di dati dell’ITRC ha rilevato che il numero totale di compromissioni di dati negli Stati Uniti è aumentato del 68% nel 2021 rispetto all’anno precedente. E non è tutto: è emerso anche che il phishing, il ransomware e il malware sono le tre principali fonti di attacchi informatici. Insieme, hanno rappresentato quasi i due terzi di tutti gli incidenti.

Le forze dell’ordine monitorano il dark web alla ricerca di attività dannose. Spesso tentano di distruggere le organizzazioni che svolgono attività sul dark web.

Ad esempio, nell’aprile del 2022, la Polizia criminale federale tedesca, in coordinamento con il Dipartimento di Giustizia degli Stati Uniti (DoJ), ha chiuso il mercato darknet più antico e più grande del mondo: Hydra Market. Secondo le stime del DoJ, l’Hydra Market ha trattato quasi l’80% di tutte le transazioni di criptovalute del dark web nel 2021.

Le forze dell’ordine lavorano per mantenere la vostra sicurezza online. Ma per proteggere le vostre informazioni online è necessario un approccio proattivo.

Gli hacker e i truffatori sono sempre alla ricerca di nuovi modi per sfruttare persone ignare. Investire nella sicurezza online e dei dispositivi in modo proattivo è il modo migliore per mantenere le vostre informazioni al sicuro su Internet.

Come accedere al Deep Web e al Dark Web?

Potreste essere curiosi di sapere come accedere al Deep Web e al Dark Web.

È possibile accedere al deep web utilizzando un normale browser web come Google Chrome, Firefox o Microsoft Edge. Tuttavia, per andare oltre la superficie di Internet sono necessari alcuni strumenti aggiuntivi, come ad esempio:

- Archivi di giornali come Elephind.

- Wayback Machine di Internet Archive.

- Archivi e database accademici.

- Motori di ricerca specializzati come CompletePlanet.

- Il modo più sicuro per accedere al dark web è utilizzare il progetto Tor, una rete privata e open source sviluppata dalla Marina degli Stati Uniti a metà degli anni Novanta per le comunicazioni segrete.

La rete Onion Router (Tor) incapsula i dati in tre strati di crittografia, come una cipolla. Trasmette i dati attraverso una serie di tre server che eliminano uno strato di crittografia alla volta.

Quando i dati arrivano a destinazione, sono completamente decifrati e quasi impossibili da rintracciare all’origine.

La crittografia multistrato di Tor garantisce la scomparsa del vostro indirizzo IP e vi permette di accedere ai siti del dark web.

Ma questo non significa che sia del tutto sicuro.

Un nodo di ingresso compromesso nella rete di Tor può consentire agli hacker di tracciare il vostro indirizzo IP.

Ma ecco la buona notizia: Esiste un modo per proteggere le vostre informazioni dai nodi compromessi. È possibile connettersi a una rete privata virtuale (VPN) prima di avviare il browser Tor. Questa strategia, nota come Tor over VPN, offre diversi vantaggi:

- Permette di utilizzare Tor in luoghi in cui è bloccato, come le reti di scuole e uffici o alcuni Paesi.

- Nasconde il vostro indirizzo IP ai nodi Tor compromessi.

- Impedisce al vostro ISP di scoprire che state usando Tor.

- La combinazione dell’anonimato di Tor con la privacy di una VPN garantisce i massimi livelli di sicurezza quando si accede al deep web e al dark web.

Ciber consigli: Tor su VPN: cosa è ? E’ utile all’anonimato della connessione?

Chi usa il dark web?

Un’idea sbagliata popolare sul dark web è che solo i trafficanti di droga e gli hacker black hat utilizzino il dark web. La realtà, tuttavia, è che persone di ogni estrazione sociale utilizzano il dark web per attività legali.

Sebbene i criminali utilizzino il Dark Web per scopi illegali, altri utilizzano il Dark Web:

- Giornalisti e attivisti: I giornalisti sono bersagli privilegiati per la sorveglianza, poiché di solito sono in contatto con attivisti e politici che indagano su piste e storie. Il Dark Web consente a giornalisti e attivisti di comunicare privatamente, lontano da occhi indiscreti.

- Agenti delle forze dell’ordine e agenzie di intelligence: Le forze dell’ordine si affidano all’anonimato del Dark Web per la condivisione delle informazioni. Alcune lo usano anche per pianificare ed eseguire operazioni segrete a livello nazionale e internazionale.

- Informatori e dissidenti: Il Dark Web offre agli informatori e ai dissidenti una piattaforma per condividere la verità in modo anonimo. Nel 2013, ad esempio, Edward Snowden ha utilizzato il dark web per denunciare le violazioni dei diritti umani da parte della NSA a un giornale britannico, il Guardian.

- Persone che cercano di navigare in rete in modo anonimo: La rete Tor consente agli utenti attenti alla privacy di navigare in Internet senza dover fare i conti con tracker e cookie. Allo stesso modo, alcuni utilizzano il dark web per esercitare il proprio diritto alla libertà di parola, mentre altri lo usano per nascondere la propria impronta online.

- È importante ricordare che non tutti coloro che utilizzano il dark web lo fanno con intenti malevoli.

Cosa succede nel dark web?

Il dark web è spesso stereotipato come il sordido ventre di Internet nella cultura pop. Ma è molto di più.

L’anonimato del dark web lo rende ideale per attività sia legittime che illegittime. Solo una minima parte – circa il 6,7% degli utenti di Tor – utilizza il dark web per attività illegali, secondo uno studio del 2020 del Dipartimento di Scienze Politiche del Virginia Tech.

Quella piccola frazione che utilizza il Dark Web con intenti illegali lo usa per vendere droga, armi e servizi illegali.

Inchieste

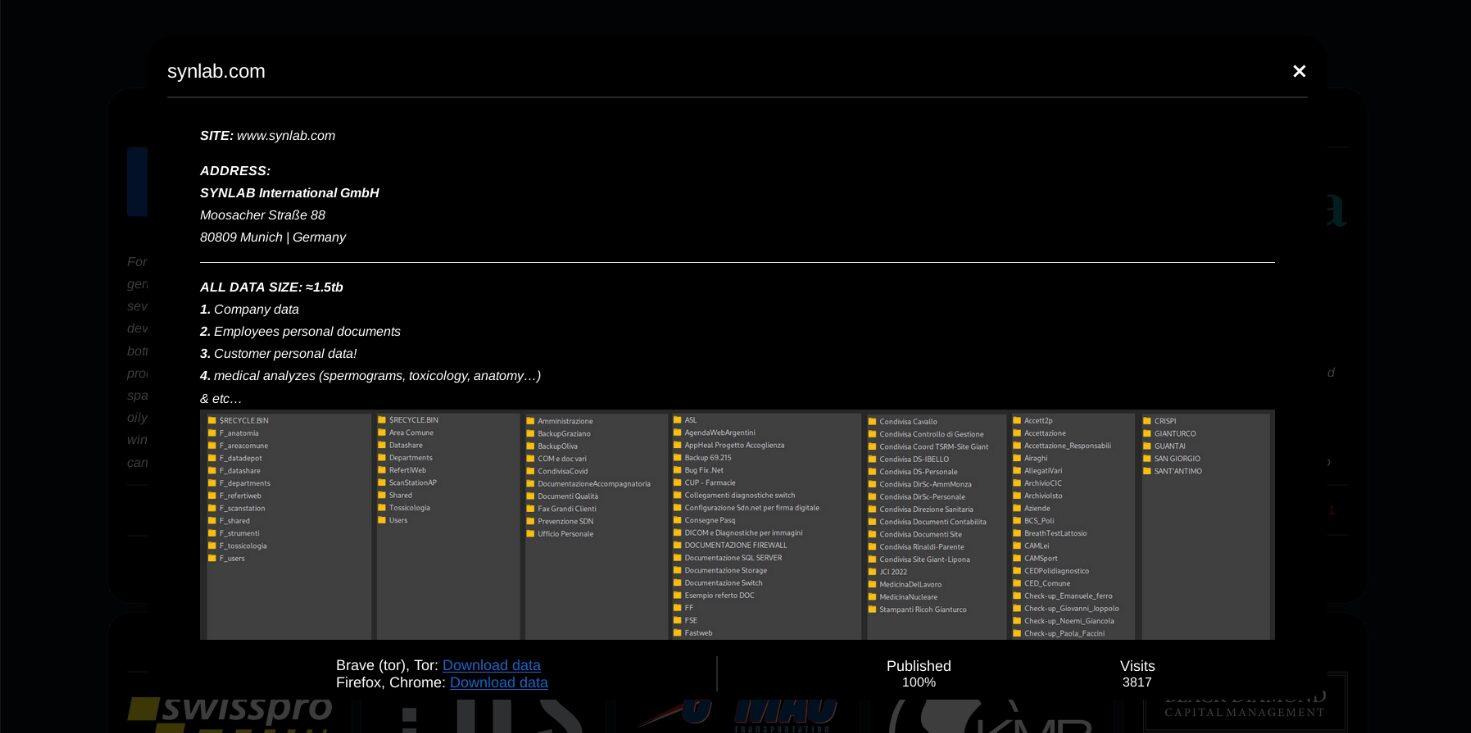

Terrore in Campania: dati sanitari di SynLab nel dark web

BlackBasta ha pubblicato i dati esfiltrati nell’attacco informatico riuscito contro Synlab Italia dove il colosso tedesco è stato colpito nelle sedi della Campania ed i dati dei pazienti sono stati resi disponibili dalla ransomware gang russa. Un disastro annunciato dopo che si è appresa la volontà della multinazionale di non pagare riscatto così come previsto dalla procedura internazionale che vieta alle vittime di recuperare i propri dati alimentando il crimine informatico globale.

Matrice Digitale ha dedicato una serie di approfondimenti sulla vicenda e, pur non essendo entrata in possesso dei dati visualizzati già da circa 4000 persone all’interno della piattaforma dark web dei criminali, ha potuto constatare che la maggior parte delle informazioni riguardano le sedi della Campania sia lato sedi sia fornitori sia pazienti. Un’altra informazione che potrebbe essere utile ed anche allo stesso tempo rincuorante per tutti i pazienti coinvolti, è che la dimensione dei dati non è scaricabile da chiunque visto il tera e mezzo di gigabyte necessari per portare a termine il download completo. Un altro punto di favore in questa terribile vicenda è il fatto che il server sembrerebbe essere poco capace di distribuire simultaneamente la grande mole di informazioni che BlackBasta ha messo a disposizione di tutti coloro che ne hanno accesso attraverso il link dark web.

Qual è stata la reazione dell’azienda ?

SynLab ha annunciato di non voler pagare il riscatto e di essere stata vittima da di un attacco matrice russa, aspetto ininfluente quando si parla di crimine informatico, e di essere in contatto costantemente con le Autorità. Almeno loro hanno acquisito tutte le informazioni esfiltrate dagli aguzzini. L’azienda promette e si impegna nel comunicare, così come previsto da legge vigente, ad ogni singolo paziente l’eventuale esposizione in rete. I risvolti della vicenda però non sono positivi per l’azienda nonostante abbia agito secondo procedure. Dal punto di vista della credibilità e della fiducia dei clienti, quest’ultimi continueranno ad avvalersi delle prestazioni private e convenzionate, ma all’orizzonte si configura una sanzione salata da parte del Garante della Privacy che si spera sia utile nel sensibilizzare gli altri colossi del nostro paese nel correre ai ripari prima di un attacco informatico.

Non basteranno, purtroppo, gli avvisi dell’azienda circa la perseguibilità penale di coloro che entreranno in possesso dei dati per motivi di ricerca, di business o di ulteriori crimini informatici.

Cosa abbiamo imparato da quest’attacco?

Tra le varie criticità emerse in queste settimane c’è quella di attivarsi predisponendo al meglio le proprie infrastrutture per ripristinare quanto prima i servizi dopo un attacco informatico, a maggior ragione quando riguardano settori vitali, ma allo stesso tempo c’è l’esigenza di implementare tecnicamente una infrastruttura di rete che in caso negativo possa essere penetrata in parte perché strutturalmente composta da più sezioni. Da quello che è accaduto, non è ancora chiaro se solo l’intera Campania sia stata compromessa da BlackBasta nell’attacco a Synlab, in attesa di ulteriori risvolti potenzialmente possibili anche in altre regioni dove la società multinazionale tedesca ha ereditato anamnesi intere di una buona fetta della popolazione italiana attraverso in seguito alle acquisizioni di quelli che un tempo erano i centri di analisi e diagnostica più importanti del territorio.

Inchieste

Melinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

Tempo di lettura: 5 minuti. Melinda French Gates lascia la Gates Foundation, portando con sé 12,5 miliardi di dollari per le sue iniziative filantropiche

Melinda French Gates ha annunciato il suo ritiro dalla Bill and Melinda Gates Foundation, portando con sé un capitale di 12,5 miliardi di dollari. Questa decisione arriva tre anni dopo il suo annuncio di separazione da Bill Gates, il cofondatore di Microsoft.

Dettagli della transazione

Melinda ha comunicato che investirà i 12,5 miliardi di dollari in iniziative filantropiche personali, focalizzate principalmente sul supporto a donne e famiglie. Le disposizioni per questo trasferimento di fondi sono state già messe in atto. In seguito alla sua uscita, la fondazione subirà anche un cambio di nome da Bill and Melinda Gates Foundation a Gates Foundation, un titolo già in uso non ufficiale per brevità e chiarezza. Bill Gates rimarrà l’unico amministratore della fondazione.

Impatto e prospettive future

La Gates Foundation, una delle maggiori organizzazioni filantropiche private del mondo, detiene un patrimonio di 75,2 miliardi di dollari e ha contribuito con 77,6 miliardi di dollari a vari progetti nel corso di quasi tre decenni, con un focus particolare su progetti medici. Melinda French Gates, dal canto suo, continua il suo impegno per la promozione delle opportunità per donne e minoranze negli Stati Uniti tramite la sua iniziativa Pivotal Ventures, fondata nel 2015.

Dalla medicina alla rappresentanza femminile

Pivotal Ventures è un’impresa di investimento e incubazione fondata da Melinda French Gates nel 2015. La missione di questa organizzazione è accelerare il progresso sociale negli Stati Uniti, rimuovendo le barriere che impediscono alle persone di realizzare il loro pieno potenziale. Pivotal Ventures opera attraverso investimenti ad alto impatto, partenariati e iniziative di advocacy, focalizzandosi in particolare sul potenziamento delle donne e delle minoranze.

Le attività di Pivotal Ventures sono diverse e comprendono sia il sostegno a iniziative volte a promuovere la diversità e l’inclusione nei settori della tecnologia e della politica, sia l’investimento in soluzioni innovative che mirano a risolvere problemi sociali complessi. L’organizzazione lavora in stretta collaborazione con altri filantropi, fondazioni e aziende per creare un impatto duraturo e significativo. Tra le iniziative di spicco vi sono programmi per aumentare la rappresentanza femminile nelle posizioni di leadership e per sviluppare strumenti educativi e risorse che supportano i giovani svantaggiati. Pivotal Ventures si impegna così a creare un futuro più equo e inclusivo, utilizzando una combinazione di capitali privati e collaborazione pubblica per catalizzare il cambiamento sociale.

Filantropia o elusione fiscale?

Non ci sono informazioni specifiche sulle cifre esatte del risparmio fiscale di Bill e Melinda Gates attraverso le loro fondazioni. Tuttavia, possiamo discutere di come funzionano generalmente le fondazioni private e il loro impatto fiscale negli Stati Uniti.

Le fondazioni private, come la Bill & Melinda Gates Foundation, sono organizzazioni filantropiche esenti da tasse federali sul reddito. Queste fondazioni beneficiano di diversi incentivi fiscali, che includono la deducibilità delle donazioni e l’esenzione da tasse sui redditi d’investimento, soggetti a una tassa di excise dello 1,39%. Questi vantaggi fiscali incentivano la creazione e il sostegno di fondazioni filantropiche, consentendo ai donatori, come Bill e Melinda Gates, di detrarre le donazioni dalle loro imposte personali.

Il processo funziona così: quando i Gates donano denaro o altri beni alla loro fondazione, possono ricevere una detrazione fiscale significativa. Questo riduce l’imposta sul reddito che devono pagare. Inoltre, le risorse trasferite alla fondazione crescono e vengono utilizzate esentasse, permettendo alla fondazione di aumentare il suo impatto filantropico. Tuttavia, le fondazioni sono obbligate a distribuire almeno il 5% del loro patrimonio netto medio di mercato ogni anno per scopi caritatevoli per mantenere il loro status di esenzione fiscale.

Perchè c’è del marcio in questa operazione?

Negli Stati Uniti, il trasferimento di capitali tra fondazioni, come nel caso di donazioni da una fondazione privata a un’altra entità caritatevole, è regolato da specifiche normative fiscali che mirano a incoraggiare le attività filantropiche pur mantenendo un certo livello di controllo sugli abusi.

Quando una fondazione privata effettua una donazione a un’altra organizzazione esentasse, come un’altra fondazione privata, un’università o un ente di beneficenza, queste donazioni sono generalmente deducibili dalle tasse della fondazione donante. Ciò significa che tali trasferimenti possono ridurre l’ammontare del reddito imponibile della fondazione donante, diminuendo così l’ammontare delle tasse dovute, a patto che l’organizzazione ricevente sia riconosciuta dal Servizio delle Entrate Interne (IRS) come un’entità esente da tasse.

Aspetti chiave della regolamentazione:

- Status di Esenzione Fiscale: Perché i trasferimenti siano deducibili, entrambe le fondazioni devono mantenere lo status di esenzione fiscale sotto l’Internal Revenue Code Section 501(c)(3). L’organizzazione ricevente deve essere qualificata come esente da tasse e non deve operare per il profitto personale dei suoi membri.

- Distribuzione Minima Richiesta: Le fondazioni private sono soggette a una regola di distribuzione minima annuale, che richiede loro di distribuire almeno il 5% del valore del loro patrimonio netto non caritativo per scopi caritativi ogni anno. I trasferimenti a altre organizzazioni caritative possono essere utilizzati per soddisfare questo requisito.

- Documentazione e Conformità: Le fondazioni devono mantenere una documentazione accurata di tutte le donazioni per garantire la conformità con le regole IRS. Questo include la conservazione dei record che confermano lo status di esenzione fiscale dell’organizzazione beneficiaria.

- Evitare Benefici Personali: È essenziale che i trasferimenti di fondi non risultino in benefici personali per i dirigenti o i donatori della fondazione. Le regole di auto-dealing dell’IRS cercano di prevenire situazioni in cui i fondi delle fondazioni sono usati per benefici personali piuttosto che per scopi caritativi.

Queste regolazioni aiutano a garantire che il trasferimento di fondi tra fondazioni sia utilizzato per promuovere effettivamente attività filantropiche e non per eludere gli obblighi fiscali o per fini personali. L’IRS monitora attentamente queste attività per prevenire abusi del sistema di esenzione fiscale.

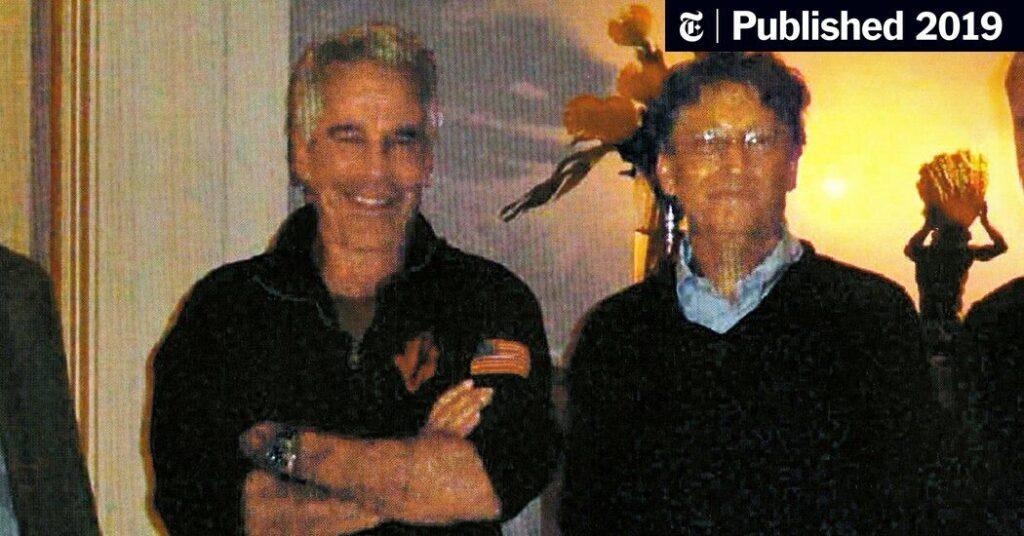

L’amicizia tra Gates ed Epstein

Il divorzio tra Bill Gates e Melinda French Gates, annunciato nel maggio 2021, ha suscitato grande attenzione non solo per le sue implicazioni finanziarie, ma anche per i dettagli personali emersi, inclusi i rapporti di Bill Gates con Jeffrey Epstein. Secondo vari report, tra cui uno del New York Times, Melinda aveva espresso preoccupazioni riguardo alla relazione del marito con Epstein, un finanziere noto per le sue condanne per reati sessuali. Queste preoccupazioni sono emerse dopo che Bill Gates aveva partecipato a numerosi incontri con Epstein, che si sono protratti fino a tarda notte e sono stati descritti come tentativi di Epstein di lavorare con la fondazione Gates.

Questi incontri sono avvenuti nonostante le precedenti condanne di Epstein e la sua reputazione discutibile, fatti che hanno aggravato le tensioni all’interno del matrimonio Gates. Melinda ha rivelato in un’intervista di aver avuto incubi dopo aver incontrato Epstein una volta, sottolineando che aveva chiarito a Bill la sua disapprovazione per qualsiasi ulteriore interazione con lui. Questi elementi hanno contribuito a creare un contesto complesso che ha influenzato la decisione di Melinda di procedere con il divorzio, un processo che, secondo le rivelazioni, era in preparazione da alcuni anni prima dell’annuncio ufficiale.

Il precedente di Bezos e l’ex Lady Amazon

I divorzi nel mondo delle Big Tech sono stati spesso fonte di interesse pubblico, data la loro portata finanziaria e mediatica. Ad esempio, uno dei divorzi più noti è stato quello tra Jeff Bezos, fondatore di Amazon, e MacKenzie Scott. Dopo 25 anni di matrimonio, la coppia si è separata nel 2019, con un accordo che ha visto MacKenzie Scott ricevere circa il 4% delle azioni di Amazon, valutate allora circa 36 miliardi di dollari. Questo accordo ha reso MacKenzie una delle donne più ricche del mondo.

L’uscita di Melinda French Gates dalla fondazione che ha co-fondato segna un nuovo capitolo sia per lei che per l’organizzazione. Questo movimento riflette un cambiamento significativo nel panorama filantropico globale e pone le basi per future iniziative indipendenti da parte di Melinda che continueranno a influenzare positivamente le comunità di tutto il mondo. Questi sviluppi rappresentano un momento significativo per la filantropia globale, evidenziando come anche i leader del settore possono evolvere e adattarsi a nuove realtà e sfide personali e professionali.

Inchieste

Perchè il motore di ricerca OpenAI fa paura ai giornalisti?

Tempo di lettura: 4 minuti. OpenAI sfida Google con un nuovo motore di ricerca basato su ChatGPT, promettendo un’evoluzione nella ricerca online.

OpenAI sembra pronta a rivoluzionare il mondo della ricerca online lanciando un proprio motore di ricerca basato su ChatGPT, secondo quanto riportato da diverse fonti autorevoli. Il lancio di questo nuovo servizio è previsto per il 9 maggio e potrebbe segnare una svolta significativa nel modo in cui le informazioni vengono cercate e trovate su Internet secondo molti addetti ai lavori dell’informazione tecnologica, ignari che questo cambiamento sia già in corso.

Dettagli del lancio

Il nuovo motore di ricerca, indicato con il dominio https://search.chatgpt.com, è al centro di numerose discussioni e speculazioni. Il CEO di OpenAI, Sam Altman, ha espresso in più occasioni l’intenzione di integrare i modelli linguistici avanzati (Large Language Models) nella ricerca web, proponendo un’alternativa all’approccio tradizionale di Google che presenta pagine di risultati piene di annunci e link.

Implicazioni di Mercato

Google, che domina il mercato dei motori di ricerca con una quota vicina al 90%, potrebbe trovarsi di fronte a una nuova concorrenza significativa. Non solo, Microsoft, uno dei principali finanziatori di OpenAI, potrebbe vedersi in una posizione complicata se OpenAI decidesse di competere direttamente con Bing, il suo motore di ricerca. Oppure il motore di ricerca firmato ChatGPT è il fumo negli occhi per evitare maggiori attenzioni delle indagini concorrenziali dei vari garanti del mercato in giro per il mondo?

Collaborazioni e competizioni

Anche Apple è menzionata come un possibile collaboratore di OpenAI, intensificando le trattative per integrare ChatGPT nei dispositivi iOS. Tuttavia, ciò potrebbe complicare le relazioni tra Apple e Google, che paga miliardi ogni anno per rimanere il motore di ricerca predefinito su dispositivi iOS.

Aspetti tecnologici e innovativi

Il motore di ricerca di OpenAI promette di utilizzare l’intelligenza artificiale per migliorare l’esperienza di ricerca degli utenti, fornendo risposte più contestualizzate e precise, sfruttando le capacità uniche dei modelli generativi di linguaggio. Il lancio del motore di ricerca di OpenAI rappresenta non solo un’evoluzione tecnologica significativa ma anche un potenziale cambio di paradigma nel settore dei motori di ricerca. Le implicazioni di questa mossa sono vastissime, influenzando non solo le aziende tecnologiche ma anche gli utenti e il modo in cui accedono alle informazioni online.

Google deve preoccuparsi?

Al netto delle notizie che annunciano il nuovo motore di ricerca realizzato da OpenAI, gli acchiappa clic dell’informazione italica hanno intitolato che ad aver paura di questa iniziativa imprenditoriale di nuova generazione debba essere Google, da anni motore di ricerca, incontrastato con un monopolio di fatto nonostante ci siano diversi alternative e l’Europa stia andando verso una direzione rappresentativa dell’intero mercato. Seppur un nuovo competitor, con una tecnologia proprietaria all’avanguardia rispetto a tutto il resto del mercato, rappresenti una preoccupazione per il grande burattinaio della rete, a doversi preoccupare in realtà sono tutti gli attori impegnati oggi per pochi spiccioli a fornire contenuti alla materia oscura di Google. Questa preoccupazione, ad oggi, è comunque parte di un colosso che sta già agendo in questa direzione ed è possibile notarlo attraverso gli aggiornamenti oramai a cadenza semestrale che BIG sta facendo sottoforma di reindicizzazione della rete Internet.

Non è data sapere la metodica ed i criteri dell’algoritmo con cui Google sta provvedendo Nel riscrivere le regole della ricerca su Internet, ma tutti i siti Internet, a parte quelli inviso alla cupola della sezione News, stanno subendo dei cali vertiginosi proprio dagli indici di ricerca. Se Google nel suo ultimo aggiornamento si è concentrato nell’arginare i contenuti di intelligenza artificiale generati solo ed esclusivamente per imbrogliare l’algoritmo con il fine di indicizzare siti di cucina insieme a quelli di tecnologia per esempio, oggi sta iniziando a fornire direttamente le risposte e tutto questo va in danno ai link dei siti Internet che pubblicano le informazioni.

Davvero chi oggi descrive l’avvento del motori di ricerca di OpenAI in realtà non ha ancora compreso che tutto questo andrà a penalizzare un intero settore che non è più ristretto ai Media, ma all’intera generazione di contenuti su Internet?

Il fatto che le risposte generate da Google, seppur citino la fonte, fanno perdere tanto traffico ai siti dal punto di vista della ricerca organica, soprattutto in un’epoca dove l’utente è abituato a non approfondire, bensì a leggere velocemente soffermandosi sulle prime risposte senza avvertire la necessità di approfondire nel link d’origine.

Con ChatGPT ed il suo motore di ricerca questo procedimento si amplificherà di più a maggior ragione del fatto che la sua tecnologia è criticata proprio per essere irriconoscente nei confronti di coloro che generano contenuti e che li utilizza impropriamente per addestrare la il suo modello linguistico avanzato. Se Google ha dato, e sta dando, una mazzata notevole alla rete, OpenAI rischia di dare un colpo di grazia definitivo a tutti coloro che quotidianamente forniscono risposte ed informazioni ai quesiti degli utenti della rete mantenendoli aggiornati con il corso del tempo.

Il paradosso del Click

Quindi assistiamo al fatto che per catturare un singolo clic, le testate editoriali fanno riferimento alla paura di Google ignorando quei rischi che in realtà potrebbero definitivamente gli potrebbe far perdere clic e visualizzazioni in futuro difficili più di quanto stia avvenendo ora, sacrificando visualizzazioni ed in introiti pubblicitari. Non è un caso che la Commissione Editoria voluta dal governo abbia promosso un equo compenso per gli editori che verranno surclassati dalla tecnologia dell’intelligenza artificiale applicata nella generazione di informazioni e di risposte fornite dai motori di ricerca già alimentata da colossi del settore che intendono effettuare un passaggio strutturale definitivo concentrato all’impiego di contenuti generati attraverso applicativi di intelligenza artificiale.

E mentre la cupola dei grandi gruppi editoriali è stata garantita dall’immagine divina di padre Paolo Benanti e del curatore degli interessi della famiglia Berlusconi padre Alberto Barachini, sottosegretario all’editoria, se Google debba iniziare a preoccuparsi, lo sa bene anche la stessa Microsoft che si nasconde dietro ai progetti di OpenAI che stanno decretando una crescita improvvisa e smisurata della sua offerta tecnologica, ma ad essere a rischio non solo è la proprietà intellettuale, ma tutto un sistema di informazione che ovviamente assottiglia sempre di più la sua visibilità in un mercato che è tutt’altro che libero e che non offre le stesse possibilità di crescita: sempre che non si riesca a far parte della cupola di Governo in combutta con Google News ed altre realtà come le piattaforme social.

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta arriva l’intelligenza artificiale per la Pubblicità

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faTikTok: azione legale contro Stati Uniti per bloccare il divieto

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica6 giorni fa

Robotica6 giorni faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Smartphone1 settimana fa

Smartphone1 settimana faXiaomi 14 e 14 Ultra, problemi di condensa nelle fotocamere

Smartphone1 settimana fa

Smartphone1 settimana faGoogle Pixel 8a vs Pixel 8: quale scegliere?