Sicurezza Informatica

NSO, Trasferita a Londra la direzione di cinque aziende legate a Pegasus

Tempo di lettura: < 1 minuto. Il cambiamento potrebbe alimentare le polemiche per l’azienda di spyware tra le richieste di sanzioni del Regno Unito

NSO ha dichiarato che il suo spyware viene venduto ai governi, alle forze dell’ordine e alle agenzie di intelligence per combattere i crimini più gravi.

La direzione di diverse società legate a NSO Group, l’azienda di spyware inserita nella lista nera dell’amministrazione Biden, si è trasferita a Londra. NSO, che vende Pegasus, uno degli strumenti di hacking più sofisticati al mondo, ha sede in Israele, ma diverse società che gestiscono alcune delle operazioni del gruppo – tra cui una che secondo NSO gestisce le fatture e i pagamenti dei clienti di NSO – hanno sede in Lussemburgo, all’interno dell’Unione Europea.

The Guardian ha appreso che cinque società collegate a NSO saranno ora gestite a Londra da due funzionari di recente nomina con sede nel Regno Unito. Un portavoce del gruppo ha dichiarato che le entità rimarranno “società lussemburghesi”, ma non ha negato che saranno gestite da Londra. I direttori delle cinque società con sede nel Regno Unito hanno recentemente chiesto a un dipendente del Gruppo NSO con sede in Lussemburgo di affiggere nei locali delle società un avviso che annunciasse il trasferimento della gestione e delle attività delle società a Londra. Hanno anche chiesto che i server e i file elettronici delle società fossero trasferiti nel Regno Unito il prima possibile.

Sicurezza Informatica

CLOUD#REVERSER: Attacco Malware sofisticato basato su Cloud

Tempo di lettura: 2 minuti. CLOUD#REVERSER: malware distribuito attraverso i servizi cloud sfrutta il trucco dell’Unicode per ingannare gli utenti

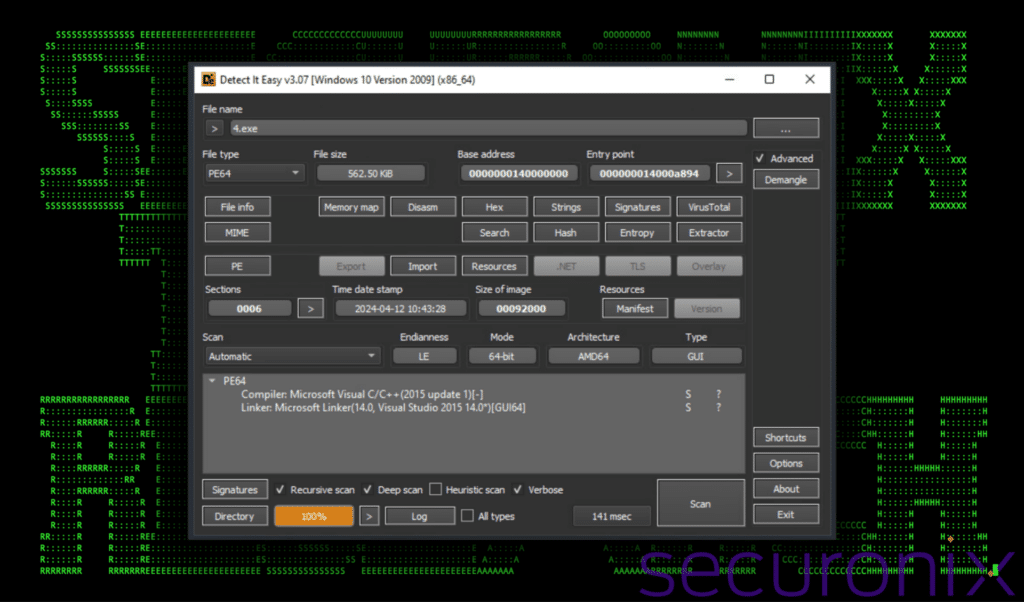

Il team di ricerca sulle minacce di Securonix ha scoperto una nuova catena di infezione sofisticata, denominata CLOUD#REVERSER, che sfrutta i servizi di archiviazione cloud popolari come Google Drive e Dropbox per orchestrare le operazioni dannose degli attori delle minacce. Questo metodo utilizza piattaforme cloud legittime per diffondere malware e esfiltrare dati sensibili, mantenendo al contempo un basso profilo nella rete.

Catena di Infezione Iniziale

L’attacco inizia quando l’utente riceve un’email di phishing e scarica un archivio zip inviato come allegato. Il file zip contiene un file eseguibile modificato per sembrare un’icona di file Excel di Microsoft Office. L’estensione del file viene mascherata utilizzando caratteri di inversione da sinistra a destra (LTRO), facendo apparire il file come un documento Excel legittimo.

Quando l’utente fa doppio clic sul file, pensando di aprire un foglio di calcolo, si attiva l’infezione da malware. L’eseguibile è relativamente piccolo (circa 560KB) e compila utilizzando Visual Studio 2015. Dopo l’esecuzione, il payload scrive diversi file nella directory C:\ProgramData, spesso utilizzata dai malware per il loro staging.

Esecuzione dei Payload

Dopo aver scritto i file nella directory, il malware esegue un file VBScript (3156.vbs) che, a sua volta, esegue ulteriori script e file temporanei. Il malware crea attività pianificate che eseguono i payload ad intervalli regolari, garantendo la persistenza nel sistema.

Utilizzo di Google Drive e Dropbox

Il malware utilizza script PowerShell per interagire con le API di Google Drive e Dropbox, caricando e scaricando file da queste piattaforme cloud. Questi script gestiscono l’autenticazione OAuth 2.0 e utilizzano tecniche avanzate come la codifica base64 per eseguire comandi dannosi.

Raccomandazioni per la Sicurezza

- Evitare di scaricare file o allegati da fonti esterne non richieste, specialmente se il messaggio è inaspettato o crea un senso di urgenza.

- Monitorare le directory comuni di staging del malware, in particolare le attività correlate agli script nelle directory scrivibili a livello globale come C:\ProgramData.

- Implementare robusti sistemi di logging degli endpoint per rilevare attività sospette, includendo il logging avanzato dei processi e degli script PowerShell.

Conclusione

La campagna CLOUD#REVERSER dimostra l’ingegno degli attori delle minacce nel sfruttare piattaforme cloud legittime per le loro operazioni dannose. La capacità del malware di aggiornarsi dinamicamente e di mantenere la persistenza utilizzando attività pianificate e script PowerShell sottolinea la necessità di strategie di sicurezza avanzate e proattive per proteggere le reti aziendali.

Sicurezza Informatica

Llama Drama: vulnerabilità critica minaccia catena software AI

Tempo di lettura: 2 minuti. La vulnerabilità CVE-2024-34359 nel pacchetto “llama_cpp_python” mette a rischio la sicurezza della catena di approvvigionamento del software AI. Aggiornare subito per mitigare.

La vulnerabilità critica CVE-2024-34359, Llama Drama, recentemente scoperta nel pacchetto Python “llama_cpp_python”, mette in luce gravi rischi per la sicurezza della catena di approvvigionamento del software, in particolare nelle applicazioni AI. Questa vulnerabilità consente agli attaccanti di eseguire codice arbitrario attraverso l’uso improprio del motore di template Jinja2.

Dettagli della vulnerabilità

La vulnerabilità CVE-2024-34359, identificata dall’utente GitHub “retr0reg”, colpisce il popolare pacchetto Python “llama_cpp_python”, utilizzato per l’integrazione di modelli AI con Python. Questo pacchetto, integrando le capacità di Python con le prestazioni del C++, viene utilizzato in oltre 6.000 modelli su Hugging Face, rendendo potenzialmente vulnerabili numerose applicazioni.

Il problema principale risiede nel modo in cui Jinja2, un motore di template per la generazione di contenuti dinamici, viene utilizzato per elaborare i dati dei modelli senza le dovute misure di sicurezza come il sandboxing. Questo errore consente agli attaccanti di iniettare template malevoli che possono eseguire codice arbitrario sul sistema ospite, compromettendo dati e operazioni.

Implicazioni della Vulnerabilità SSTI

La vulnerabilità SSTI (Server-Side Template Injection) può portare a una serie di azioni non autorizzate, tra cui il furto di dati, la compromissione del sistema e l’interruzione delle operazioni. Considerando il ruolo critico dei sistemi AI nel trattamento di dati sensibili, le conseguenze di tali vulnerabilità possono essere ampie, influenzando la privacy degli individui e l’integrità operativa delle organizzazioni.

Rischi nella Sicurezza dell’AI e della Catena di Approvvigionamento

Questa vulnerabilità mette in evidenza un problema cruciale: la sicurezza dei sistemi AI è strettamente legata alla sicurezza delle loro catene di approvvigionamento. Le dipendenze da librerie e framework di terze parti possono introdurre vulnerabilità che compromettono interi sistemi. I principali rischi includono:

- Superficie di Attacco Estesa: Le integrazioni tra sistemi significano che una vulnerabilità in un componente può influenzare i sistemi connessi.

- Sensibilità dei Dati: I sistemi AI spesso gestiscono dati particolarmente sensibili, rendendo le violazioni molto impattanti.

- Rischio di Terze Parti: La dipendenza da librerie o framework esterni può introdurre vulnerabilità inattese se questi componenti non sono gestiti in modo sicuro.

Misure di Mitigazione

La vulnerabilità è stata affrontata nella versione 0.2.72 del pacchetto “llama_cpp_python”, che include un miglioramento delle misure di sandboxing e di validazione dell’input. Le organizzazioni sono invitate ad aggiornare prontamente a questa versione per proteggere i propri sistemi.

La scoperta della vulnerabilità CVE-2024-34359, Llama Drama, sottolinea l’importanza di pratiche di sicurezza vigili durante tutto il ciclo di vita dei sistemi AI e dei loro componenti. Man mano che la tecnologia AI diventa più integrata nelle applicazioni critiche, garantire che questi sistemi siano costruiti e mantenuti con un approccio orientato alla sicurezza è vitale per proteggere contro potenziali minacce che potrebbero minare i benefici della tecnologia.

Sicurezza Informatica

Nuove funzionalità di Windows 11 rafforzano la sicurezza

Tempo di lettura: 2 minuti. Nuove funzionalità di sicurezza in Windows 11 rafforzano la protezione contro le minacce informatiche, inclusi Copilot+ PC, VBS e Smart App Control,

In vista della conferenza Microsoft Build 2024, Microsoft ha annunciato una nuova classe di computer Windows, i Copilot+ PC, insieme a importanti aggiornamenti di sicurezza per Windows 11. Questi miglioramenti mirano a rendere il sistema operativo più sicuro per utenti e organizzazioni, offrendo agli sviluppatori strumenti per dare priorità alla sicurezza.

Sicurezza al centro di Windows 11

Negli ultimi anni, gli attacchi informatici sono aumentati in velocità, scala e sofisticazione. Nel 2015, i sistemi di identità di Microsoft rilevavano circa 115 attacchi di password al secondo. Oggi, questo numero è aumentato del 3.378% a oltre 4.000 attacchi al secondo. Per affrontare questo panorama, Microsoft ha introdotto nuove funzionalità di sicurezza in Windows 11.

Principali aggiornamenti di sicurezza

Protezione avanzata con i Copilot+ PC

Tutti i Copilot+ PC saranno dispositivi Secured-core, offrendo protezioni avanzate dal chip al cloud. Questi dispositivi includeranno il processore di sicurezza Microsoft Pluton, abilitato di default, progettato per proteggere credenziali, identità, dati personali e chiavi di crittografia. Inoltre, tutti i Copilot+ PC includeranno la sicurezza di accesso biometrico migliorata di Windows Hello Enhanced Sign-in Security (ESS), che utilizza componenti hardware e software specializzati per proteggere i dati di autenticazione.

Local Security Authority (LSA) Protection

Questa protezione, precedentemente attiva di default per tutti i nuovi dispositivi commerciali, sarà ora abilitata anche per i nuovi dispositivi consumer. LSA autentica gli utenti e verifica gli accessi a Windows, gestendo token e credenziali come password utilizzate per l’accesso singolo agli account Microsoft e ai servizi Microsoft Azure.

Deprecazione di NT LAN Manager (NTLM)

La dismissione di NTLM rafforzerà l’autenticazione degli utenti e sarà attuata nella seconda metà del 2024.

Protezione delle chiavi con Virtualization-Based Security (VBS)

Disponibile in anteprima pubblica per i Windows Insider, questa funzionalità offre un livello di sicurezza più alto rispetto all’isolamento software e migliori prestazioni rispetto alle soluzioni basate su hardware.

Rafforzamento di Windows Hello

Con la protezione delle chiavi di accesso, Windows Hello è stato ulteriormente rafforzato per isolare le credenziali utilizzando VBS, proteggendole dagli attacchi a livello amministrativo.

Nuove funzionalità per gli sviluppatori

Smart App Control: Ora disponibile di default su sistemi selezionati, questa funzione utilizza un modello AI per prevedere se un’app è sicura, bloccando le app sconosciute collegate a malware.

Trusted Signing: Questa nuova funzionalità rende più semplice il processo di firma delle app, gestendo ogni aspetto del ciclo di vita del certificato e integrandosi con strumenti di sviluppo come Azure DevOps e GitHub.

Win32 App Isolation: Attualmente in anteprima, questa funzione aiuta gli sviluppatori di app Windows a contenere i danni e a salvaguardare la privacy degli utenti in caso di compromesso dell’applicazione.

Accesso amministrativo temporaneo: Windows richiederà l’accesso amministrativo solo quando necessario, rendendo più difficile per le app abusare dei privilegi di amministratore e installare malware.

Microsoft continua a migliorare la sicurezza di Windows 11, collaborando con OEM, sviluppatori di app e altri partner dell’ecosistema per offrire un sistema operativo più sicuro per impostazione predefinita. Con queste nuove funzionalità e aggiornamenti, Windows 11 è progettato per aiutare gli utenti a rimanere protetti contro le minacce informatiche in continua evoluzione.

Inchieste1 settimana fa

Inchieste1 settimana faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Inchieste7 giorni fa

Inchieste7 giorni faTerrore in Campania: dati sanitari di SynLab nel dark web

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Smartphone5 giorni fa

Smartphone5 giorni faSamsung Galaxy S25 Ultra: Quattro fotocamere in Arrivo

Economia5 giorni fa

Economia5 giorni faTemu accusata di violare il DSA dell’UE: reclami dei consumatori

Economia5 giorni fa

Economia5 giorni fa40 Milioni di persone si abbonano al piano con Pubblicità di Netflix

Smartphone1 settimana fa

Smartphone1 settimana faSamsung Galaxy S25 Ultra avrà una Fotocamera rispetto all’S24