Notizie

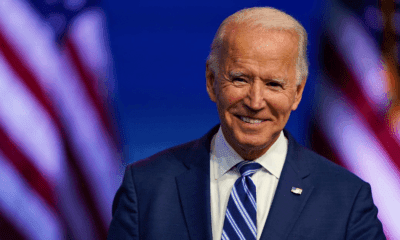

TikTok verifica l’età degli utenti con la scansione dei video. La dichiarazione del CEO

Tempo di lettura: 3 minuti. Shou Zi Chew fornisce informazioni nel corso di un’audizione al Congresso

Durante un’audizione al Congresso riguardo l’utilizzo dei dati biometrici da parte di TikTok, il CEO Shou Zi Chew ha fornito informazioni su come l’azienda verifica l’età degli utenti sulla sua piattaforma. Inizialmente, Chew ha negato che l’app raccolga dati sul corpo, sul volto o sulla voce degli utenti per identificarli, a parte ciò che è necessario per far funzionare i filtri AR all’interno dell’app.

Il CEO ha poi spiegato che TikTok utilizza il cosiddetto “age gating”, ovvero un metodo comune che chiede agli utenti di inserire la propria data di nascita per determinare la loro età. Su TikTok, ci sono tre diverse esperienze: per utenti sotto i 13 anni, per adolescenti più giovani e per adulti 18+. L’esperienza a cui l’utente accede si basa sull’età inserita.

Tuttavia, affidarsi esclusivamente a questo metodo è problematico, poiché i minori spesso mentono sulla loro età quando si iscrivono a piattaforme di social media e siti web.

Durante l’audizione, Chew ha aggiunto che TikTok analizza i video degli utenti per determinare la loro età. Ha spiegato che l’azienda esamina i video pubblici degli utenti per verificare se l’età dichiarata corrisponde all’apparenza dell’utente stesso.

Chew ha inoltre sottolineato che la questione della privacy rispetto alla verifica dell’età è una sfida per l’intero settore.

Sarebbe stato interessante chiedere a Chew come TikTok analizza questi video, quali tecnologie di riconoscimento facciale o altre utilizza e se queste tecnologie sono state sviluppate internamente o se si basano su tecnologie di terze parti. Purtroppo, il rappresentante Buddy Carter (R-GA) non ha proseguito su questo argomento.

Al contrario, Carter ha criticato il CEO per aver sminuito la verifica dell’età come un problema che riguarda l’intero settore, citando i pericoli associati alle sfide virali presenti su TikTok e altre piattaforme.

La realtà è che la verifica dell’età è una preoccupazione per tutto il settore e la mancanza di leggi negli Stati Uniti riguardo l’utilizzo dei social media da parte dei minori lascia alle aziende come TikTok la responsabilità di sviluppare i propri processi.

Ad esempio, Instagram ha iniziato a verificare l’età degli utenti solo l’anno scorso, offrendo tre opzioni differenti. Gli utenti possono caricare un documento d’identità, registrare un selfie video o chiedere a conoscenti di verificare la loro età per loro conto. Quest’ultima opzione può essere facilmente aggirata se si hanno amici disposti a mentire.

Questo mese, Instagram ha esteso i suoi strumenti di verifica dell’età anche a Canada e Messico, oltre al supporto già esistente negli Stati Uniti, Brasile e Giappone. L’azienda ha precedentemente affermato di aver stretto una partnership con la startup londinese di identità digitale Yoti per la parte di verifica dell’età attraverso il selfie video.

Instagram ha anche spiegato, a grandi linee, come identifica gli utenti sospettati di essere minorenni. Oltre a indagare sugli account segnalati, l’azienda sostiene di aver sviluppato una tecnologia basata sull’intelligenza artificiale per dedurre l’età di un utente. Il suo modello ha una comprensione di come le persone della stessa fascia d’età tendono ad interagire con i contenuti. Un altro modo in cui potrebbe identificare un utente minorenne che mente sulla propria età è analizzando i commenti ai post di “Buon compleanno” in cui potrebbe essere menzionata l’età dell’utente. Inoltre, Instagram potrebbe tentare di confrontare l’età dell’utente su Facebook con quella dichiarata su Instagram, oltre a utilizzare “molti altri segnali” che non rivela.

Le tecniche utilizzate da TikTok sono meno chiare. L’azienda spiega come verificare la propria età se questa viene identificata in modo errato, ad esempio se si viene espulsi da una diretta TikTok LIVE per un’apparente giovane età. (L’autunno scorso, TikTok ha annunciato che avrebbe aumentato l’età minima per utilizzare il suo servizio di streaming in-app, TikTok LIVE, a 18 anni, rispetto ai precedenti 16).

L’anno scorso, Bloomberg ha riferito che TikTok aveva incontrato due fornitori di software per la stima dell’età facciale nel 2021. Entrambe le aziende offrivano software in grado di distinguere tra bambini e adulti, ma un dirigente di TikTok ha bloccato gli accordi per timore che la scansione facciale potesse alimentare le preoccupazioni riguardo alla sorveglianza dei minori da parte della Cina.

Oggi, il CEO di TikTok si è trovato sotto i riflettori negli Stati Uniti, pronto a spiegare le tecniche effettive utilizzate dall’azienda per determinare l’età degli utenti. Purtroppo, invece di ottenere risposte concrete, l’audizione è stata dominata da politici urlanti e teatrali che non hanno approfondito adeguatamente l’argomento.

Notizie

Kapeka: nuova backdoor di Sandworm per l’Est Europa

Tempo di lettura: 3 minuti. Kapeka, nuova backdoor utilizzata da Sandworm in attacchi all’Europa orientale, con capacità avanzate di controllo e flessibilità operativa.

Una nuovo backdoor denominata “Kapeka” è stato individuato mentre veniva impiegato in attacchi mirati contro l’Europa orientale, inclusi Estonia e Ucraina. Questo malware, sviluppato dal gruppo di minaccia persistente avanzato (APT) collegato alla Russia, noto come Sandworm, ha mostrato capacità estremamente sofisticate nell’esecuzione di cyber-attacchi, secondo un rapporto di WithSecure.

Caratteristiche del Backdoor Kapeka

Kapeka è una backdoor flessibile scritta in C++ e confezionato come una DLL di Windows. È progettato per mascherarsi da componente aggiuntivo di Microsoft Word per sembrare legittimo e evitare il rilevamento. Il malware è dotato di una configurazione di comando e controllo (C2) incorporata che stabilisce contatti con server controllati dall’attaccante e ottiene istruzioni su come procedere.

Funzionalità del malware

Le funzionalità di Kapeka includono la capacità di leggere e scrivere file, lanciare payload, eseguire comandi shell e persino aggiornare o disinstallare se stesso. Utilizza l’interfaccia COM di WinHttp 5.1 per la comunicazione di rete e impiega il formato JSON per inviare e ricevere dati dal suo server C2. Il backdoor può anche aggiornare la propria configurazione C2 “al volo”, ricevendo una nuova versione dal server C2 durante il polling.

Metodi di propagazione e associazioni

La modalità esatta di propagazione di Kapeka non è ancora stata pienamente identificata, ma le analisi indicano che il dropper del malware viene recuperato da siti web compromessi utilizzando il comando certutil, un esempio di utilizzo di binari legittimi per eseguire attacchi (LOLBin). Kapeka è stato collegato a precedenti famiglie di malware come GreyEnergy e Prestige, suggerendo che potrebbe essere un successore di quest’ultimo, usato in intrusioni che hanno portato al dispiegamento del ransomware Prestige alla fine del 2022.

Implicazioni e significato

L’uso di Kapeka in operazioni di intrusione dimostra un’attività di livello APT, con un alto grado di stealth e sofisticazione, tipico di attacchi attribuibili a origini russe. La sua vittimologia sporadica e il targeting di specifiche regioni geopoliticamente sensibili come l’Europa orientale, evidenziano l’uso strategico di questo malware in operazioni di cyber spionaggio o sabotaggio.

Il backdoor Kapeka rappresenta una minaccia significativa per la sicurezza delle informazioni nelle aree colpite. Le organizzazioni in regioni potenzialmente a rischio dovrebbero rafforzare le loro difese e monitorare attivamente per rilevare segni di questo malware sofisticato, adottando misure proattive per proteggere i loro sistemi dagli attacchi.

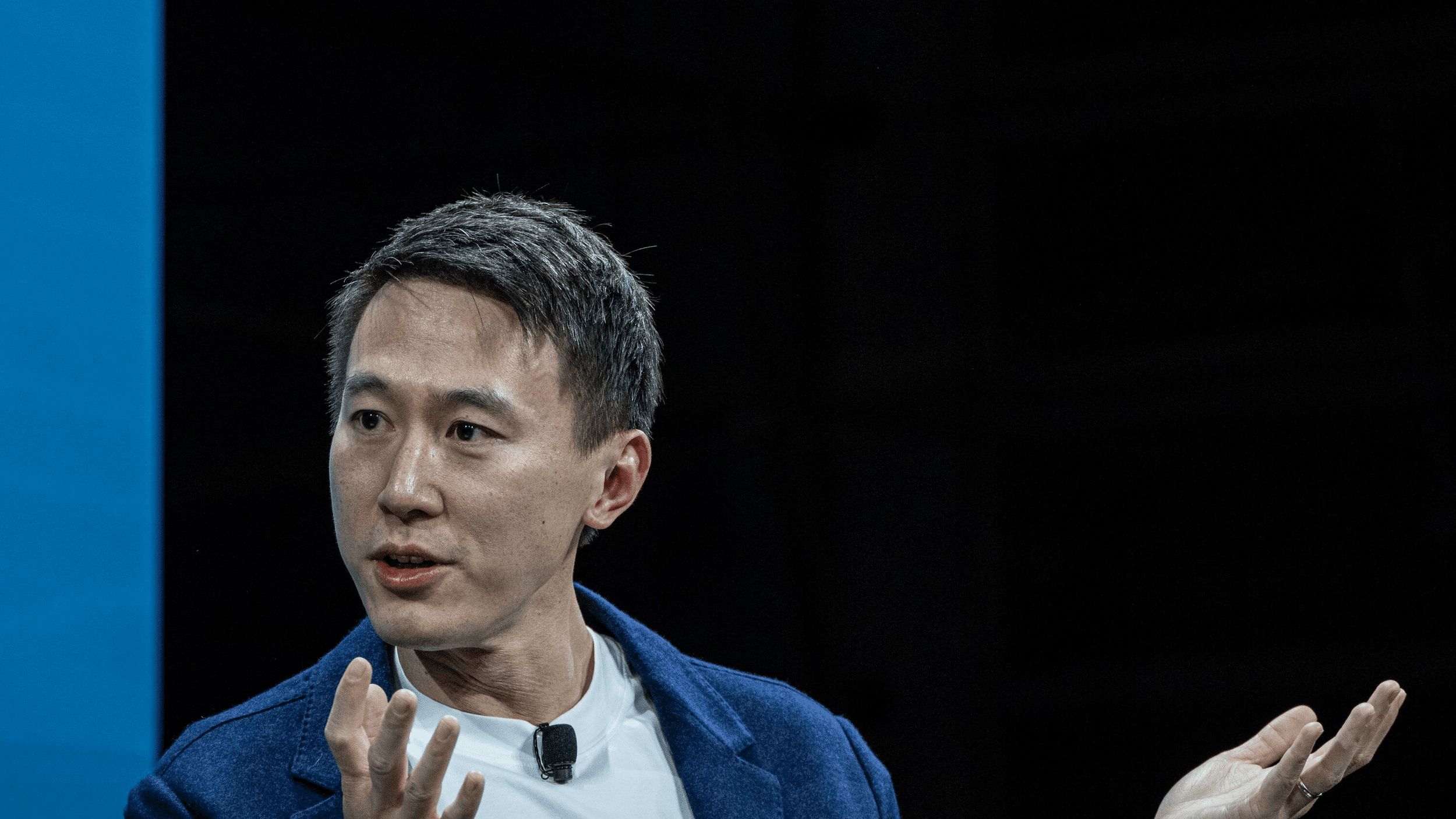

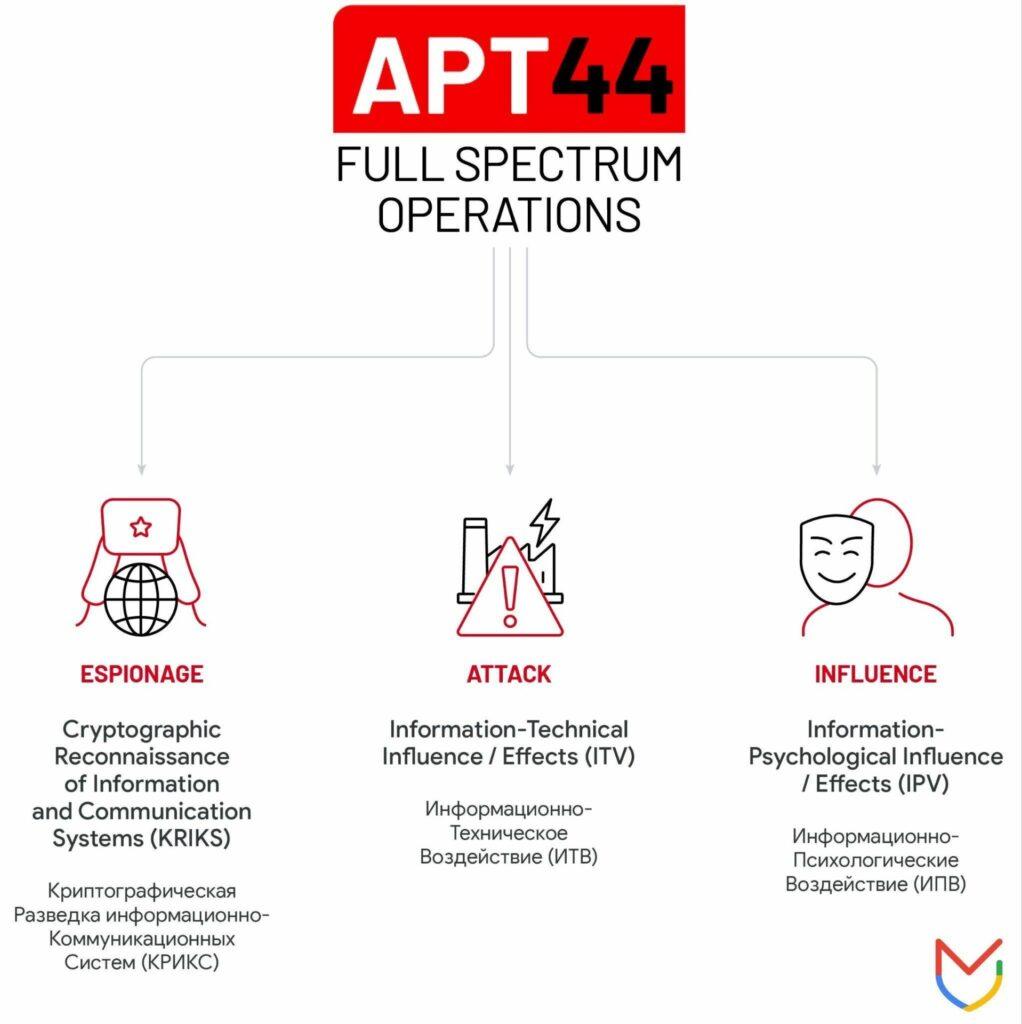

APT44: pericolo globale del gruppo Sandworm

APT44, noto anche come Sandworm, è una delle unità di sabotaggio informatico più pericolose, attiva nell’ambito dei conflitti geopolitici a favore degli interessi russi. Questo gruppo è associato a numerosi attacchi di alto profilo e continua a rappresentare una minaccia elevata per governi e operatori di infrastrutture critiche a livello mondiale.

Caratteristiche e attività di APT44

APT44 è un gruppo avanzato di minaccia persistente (APT) che ha mostrato una capacità notevole e una tolleranza al rischio elevata nei suoi sforzi per supportare la politica estera russa. L’ampio mandato di questo gruppo lo rende una minaccia imprevedibile, pronta a colpire a breve termine ovunque i suoi obiettivi si allineino agli interessi nazionali russi.

Rischio di proliferazione di nuove tecniche

Le continue innovazioni di APT44 nell’uso di capacità cyber distruttive hanno potenzialmente abbassato la barriera all’ingresso per altri attori statali e non statali interessati a sviluppare i propri programmi di attacco informatico. Questo rischio di proliferazione è una preoccupazione crescente, poiché potrebbe portare a un aumento globale di attacchi cyber sofisticati e distruttivi.

Protezione e Azioni della Comunità

La ricerca di Google ha portato all’identificazione di varie misure per proteggere gli utenti e la comunità più ampia:

- Protezione attraverso Google’s Threat Analysis Group (TAG): I risultati della ricerca migliorano la sicurezza dei prodotti di Google.

- Aggiunte a Safe Browsing: I siti e i domini identificati sono stati aggiunti per proteggere gli utenti da ulteriori sfruttamenti.

- Allerte per attacchi supportati dal governo: Gli utenti di Gmail e Workspace coinvolti ricevono notifiche.

- Programmi di notifica delle vittime: Dove possibile, le vittime vengono informate tramite programmi dedicati.

- Risorse di VirusTotal: Una collezione di indicatori di compromissione legati ad APT44 è disponibile per gli utenti registrati.

Il continuo impegno di APT44 nel campo del cyber sabotage rappresenta una delle minacce più severe e pervasive a livello globale. È essenziale che la comunità internazionale rimanga vigile e preparata a fronteggiare le sfide poste da gruppi come Sandworm, specialmente in contesti geopolitici delicati.

Notizie

Miner di criptovalute arrestato per aver evaso pagamenti di Server Cloud per 3,5 Milioni di Dollari

Tempo di lettura: 2 minuti. Un miner di criptovalute è stato arrestato per aver evaso pagamenti per 3,5 milioni di dollari in servizi di server cloud

Charles O. Parks III, noto anche come “CP3O”, è stato arrestato e accusato di aver utilizzato server cloud noleggiati per minare criptovalute, causando un debito di 3,5 milioni di dollari con due fornitori di servizi cloud, senza mai saldare i conti.

Dettagli del caso

Parks ha ideato un sistema ingegnoso creando identità aziendali fittizie, come “MultiMillionaire LLC” e “CP30 LLC”, per aprire numerosi account presso fornitori di servizi cloud, ottenendo così accesso a una potenza computazionale significativa. Anche se il Dipartimento di Giustizia (DOJ) non ha nominato esplicitamente i fornitori coinvolti, le indicazioni geografiche suggeriscono che si tratti di Amazon e Microsoft, situati rispettivamente a Seattle e Redmond, Washington.

Metodologia e abuso

Utilizzando questi account, Parks è riuscito a ottenere l’accesso a server dotati di potenti schede grafiche, essenziali per il mining di criptovalute come Ether (ETH), Litecoin (LTC) e Monero (XMR). Ha lanciato decine di migliaia di queste istanze di server, utilizzando software di mining e strumenti per massimizzare l’efficienza energetica e monitorare l’attività di mining in varie pool.

Riciclaggio e lifestyle

Le criptovalute estratte venivano poi riciclate acquistando token non fungibili (NFT), convertendole e trasferendole su varie piattaforme di scambio di criptovalute, o attraverso pagamenti online e conti bancari tradizionali. I proventi, convertiti in dollari, erano utilizzati da Parks per finanziare uno stile di vita lussuoso, includendo viaggi in prima classe e l’acquisto di articoli di lusso e auto.

Implicazioni legali e prevenzione

Parks è stato arrestato il 13 aprile 2024 nel Nebraska, con una prima udienza programmata il giorno successivo in un tribunale federale di Omaha. L’imputazione include accuse di frode informatica, riciclaggio di denaro e transazioni monetarie illegali, con una pena massima prevista di 30 anni di prigione. Il caso evidenzia anche l’importanza per i fornitori di servizi cloud di adottare misure più rigorose per verificare l’identità degli utenti, stabilire limiti di uso per i nuovi account e migliorare i sistemi di rilevamento delle anomalie per minimizzare le perdite.

Questo caso di cryptojacking sottolinea la necessità di una vigilanza continua e di politiche più severe da parte dei fornitori di servizi cloud per prevenire abusi simili, proteggendo così l’integrità dei loro servizi e dei loro clienti.

Notizie

USA, arrestata per un’accusa di Sextortion da 1,7 Milioni di Dollari

Tempo di lettura: 2 minuti. Una donna del Delaware è stata arrestata per aver preso di mira giovani ragazzi in uno schema di sextortion che ha fruttato 1,7 milioni

Una donna del Delaware, Hadja Kone, è stata arrestata per il suo presunto coinvolgimento in un vasto schema internazionale di sextortion che ha mirato a giovani maschi, guadagnando circa 1,7 milioni di dollari tramite estorsioni. Questo caso sottolinea la crescente problematica della sextortion su Internet, che colpisce migliaia di giovani in tutto il mondo.

Dettagli del caso

Hadja Kone, 28 anni, è stata collegata a un’operazione che mirava principalmente a giovani uomini e minori negli Stati Uniti, Canada e Regno Unito. I truffatori si fingevano giovani donne attraenti online, iniziando conversazioni con le vittime e invogliandole a partecipare a sessioni di video chat dal vivo, durante le quali venivano registrate segretamente. Successivamente, le vittime venivano minacciate di diffondere i video a meno che non pagassero somme di denaro, generalmente tramite Cash App o Apple Pay.

Implicazioni Legali e Risposta delle Autorità

Kone e i suoi co-conspiratori sono accusati di cyberstalking, minacce interstatali, riciclaggio di denaro e frode via cavo. Siaka Ouattara, un altro presunto co-conspiratore di 22 anni dalla Costa d’Avorio, è stato arrestato dalle autorità ivoriane a febbraio. Se condannati, entrambi potrebbero affrontare fino a 20 anni di prigione per ciascun capo di imputazione.

Preoccupazioni crescenti e misure di prevenzione

Questo caso rientra in una tendenza allarmante di aumento dei casi di sextortion, specialmente tra i minori. Nel gennaio 2024, il FBI ha lanciato un avvertimento sulla crescente minaccia di sextortion, sottolineando che i giovani maschi di età compresa tra 14 e 17 anni sono particolarmente a rischio, ma qualsiasi bambino può diventare vittima. Piattaforme come Instagram e Snapchat hanno iniziato a implementare nuove protezioni e risorse educative per combattere la sextortion e proteggere i giovani utenti.

Il caso di Hadja Kone evidenzia l’importanza di una maggiore consapevolezza e educazione sulle pratiche di sicurezza online. Le piattaforme social stanno rispondendo con nuove misure, ma è essenziale che i genitori, gli educatori e i giovani stessi siano informati sui segni di avvertimento e sulle strategie di prevenzione della sextortion

Notizie2 settimane fa

Notizie2 settimane faKapeka: nuova backdoor di Sandworm per l’Est Europa

Cyber Security2 settimane fa

Cyber Security2 settimane faFortinet: vulnerabilità FortiClient EMS minaccia le aziende media

Editoriali2 settimane fa

Editoriali2 settimane faUniversità, Israele e licenziamenti BigTech

Robotica2 settimane fa

Robotica2 settimane faAtlas di Boston Dynamics non è morto

Editoriali2 settimane fa

Editoriali2 settimane faMITRE vittima di zero day Ivanti: anche i migliori le prendono

L'Altra Bolla2 settimane fa

L'Altra Bolla2 settimane faTikTok Notes: novità sulla prossima App concorrente di Instagram

L'Altra Bolla2 settimane fa

L'Altra Bolla2 settimane faLinkedIn: Pagine Aziendali Premium con Intelligenza Artificiale

Economia2 settimane fa

Economia2 settimane faIn cosa consiste l’ultimatum dell’Europa a TikTok Lite per il DSA?