Sicurezza Informatica

Checkpoint: Malware, RAT e vulnerabilità più diffuse nel mese di ottobre

Tempo di lettura: 7 minuti. AgentTesla è stato il malware più diffuso questo mese, con un impatto sul 7% delle organizzazioni in tutto il mondo, seguito da SnakeKeylogger con un impatto del 5% e da Lokibot con un impatto del 4%.

Check Point Research segnala un aumento significativo degli attacchi a Lokibot nel mese di ottobre, facendolo salire al terzo posto per la prima volta in cinque mesi. È stata rivelata per la prima volta una nuova vulnerabilità, Text4Shell, e AgentTesla ha conquistato il primo posto come malware più diffuso. Il nostro ultimo Global Threat Index di ottobre 2022 riporta che il keylogger AgentTesla ha conquistato il primo posto come malware più diffuso, con un impatto sul 7% delle organizzazioni in tutto il mondo. Si è registrato un aumento significativo del numero di attacchi da parte dell’infostealer Lokibot, che ha raggiunto il terzo posto per la prima volta in cinque mesi. Inoltre, è stata resa nota una nuova vulnerabilità, Text4Shell, che colpisce la libreria Apache Commons Text.

Lokibot è un infostealer di base progettato per raccogliere le credenziali da una varietà di applicazioni, tra cui: browser web, client di posta elettronica e strumenti di amministrazione IT. In quanto trojan, il suo obiettivo è quello di insinuarsi, senza essere individuato, in un sistema mascherandosi da programma legittimo. Può essere distribuito tramite e-mail di phishing, siti Web dannosi, SMS e altre piattaforme di messaggistica. Questo aumento di popolarità può essere spiegato dall’incremento delle campagne di spam incentrate su richieste di informazioni online, ordini e messaggi di conferma dei pagamenti.

Il mese di ottobre ha visto anche la divulgazione di una nuova vulnerabilità critica, Text4Shell (CVE-2022-42889). Basata sulla funzionalità di Apache Commons Text, consente di effettuare attacchi in rete, senza la necessità di privilegi specifici o di interazione con l’utente. Text4shell ricorda la vulnerabilità Log4Shell, che a distanza di un anno è ancora una delle principali minacce, al secondo posto nell’elenco di ottobre. Sebbene Text4Shell non sia entrata nella lista delle principali vulnerabilità sfruttate questo mese, ha già avuto un impatto su oltre l’8% delle organizzazioni in tutto il mondo e Check Point continuerà a monitorarne l’impatto.

Questo mese abbiamo assistito a molti cambiamenti nelle classifiche, con una nuova serie di famiglie di malware che compongono i tre principali. È interessante notare come Lokibot sia risalito così rapidamente al terzo posto, a dimostrazione di una tendenza crescente verso gli attacchi di phishing. Mentre ci avviamo verso il mese di novembre, periodo di grandi acquisti, è importante rimanere vigili e tenere d’occhio le e-mail sospette che potrebbero contenere codice maligno. Fate attenzione a segnali come un mittente sconosciuto, la richiesta di informazioni personali e link. In caso di dubbio, visitate direttamente i siti web e cercate le informazioni di contatto appropriate da fonti verificate, e assicuratevi di avere installato una protezione contro il malware.

La nostra ricerca ha anche rivelato che “Web Server Exposed Git Repository Information Disclosure” è la vulnerabilità sfruttata più comune, con un impatto sul 43% delle organizzazioni in tutto il mondo, seguita da vicino da “Apache Log4j Remote Code Execution”, con un impatto del 41%. Il mese di ottobre ha visto anche l’istruzione/ricerca rimanere al primo posto come settore più attaccato a livello globale.

Famiglie di malware più diffuse

*Le frecce si riferiscono alla variazione di posizione rispetto al mese precedente.

↑ AgentTesla – AgentTesla è un RAT avanzato che funziona come keylogger e ruba informazioni. È in grado di monitorare e raccogliere gli input della tastiera della vittima, la tastiera del sistema, di scattare screenshot e di esfiltrare le credenziali di una serie di software installati sul computer della vittima (tra cui Google Chrome, Mozilla Firefox e Microsoft Outlook).

↑ SnakeKeylogger – SnakeKeylogger è un keylogger .NET modulare e ruba-credenziali individuato per la prima volta nel novembre 2020. La sua funzione principale è quella di registrare i tasti premuti dall’utente e trasmettere i dati raccolti agli attori delle minacce. Rappresenta una grave minaccia per la sicurezza online degli utenti, poiché questo malware può rubare tutti i tipi di informazioni sensibili ed è particolarmente elusivo.

↑Lokibot – Lokibot è un Infostealer distribuito principalmente tramite e-mail di phishing e viene utilizzato per rubare vari dati come le credenziali di posta elettronica, nonché le password dei portafogli di criptovalute e dei server FTP.

↑Icedid – IcedID è un Trojan bancario emerso per la prima volta nel settembre 2017. Si diffonde tramite campagne di spam via posta e spesso utilizza altri malware come Emotet per aiutarsi a proliferare. IcedID utilizza tecniche evasive come l’iniezione di processi e la steganografia. Ruba i dati finanziari degli utenti tramite attacchi di reindirizzamento (installando un proxy locale per reindirizzare gli utenti a siti falsi clonati) e attacchi di web injection.

↓ XMRig – XMRig è un software open-source per il mining della CPU utilizzato per la criptovaluta Monero. Gli attori delle minacce spesso abusano di questo software open-source integrandolo nel loro malware per condurre il mining illegale sui dispositivi delle vittime.

↓ Emotet – Emotet è un Trojan avanzato, autopropagante e modulare. Un tempo utilizzato come Trojan bancario, Emotet viene ora utilizzato anche come distributore di altri malware o campagne dannose. Utilizza molteplici tecniche di evasione per evitare il rilevamento. Inoltre, può essere diffuso attraverso e-mail di phishing spam contenenti allegati o link dannosi.

↓ Formbook – Formbook è un Infostealer che colpisce il sistema operativo Windows ed è stato rilevato per la prima volta nel 2016. È commercializzato come Malware as a Service (MaaS) nei forum di hacking underground per le sue forti tecniche di evasione e il prezzo relativamente basso. Formbook raccoglie le credenziali da vari browser web, raccoglie screenshot, monitora e registra le sequenze di tasti e può scaricare ed eseguire file in base agli ordini impartiti dal suo C&C.

↓ Ramnit – Ramnit è un trojan bancario modulare scoperto per la prima volta nel 2010. Ramnit ruba le informazioni della sessione web, consentendo ai suoi operatori di rubare le credenziali di accesso a tutti i servizi utilizzati dalla vittima, comprese le applicazioni bancarie e gli account aziendali e dei social network. Il trojan utilizza sia domini hardcoded sia domini generati da un DGA (Domain Generation Algorithm) per contattare il server C&C e scaricare moduli aggiuntivi.

↓ Vidar- Vidar è un Infostealer che colpisce i sistemi operativi Windows. Rilevato per la prima volta alla fine del 2018, è progettato per rubare password, dati delle carte di credito e altre informazioni sensibili da vari browser web e portafogli digitali. Vidar viene venduto su vari forum online e utilizzato come malware dropper per scaricare il ransomware GandCrab come payload secondario.

↔ Remcos- Remcos è un RAT che è apparso per la prima volta in natura nel 2016. Remcos si distribuisce attraverso documenti Microsoft Office dannosi, allegati a e-mail SPAM, ed è progettato per aggirare la protezione UAC di Microsoft Windows ed eseguire il malware con privilegi di alto livello.

I settori più attaccati a livello globale

Questo mese il settore dell’istruzione/ricerca rimane al primo posto come settore più attaccato a livello globale, seguito da quello governativo/militare e da quello sanitario.

Le vulnerabilità più sfruttate

“Web Server Exposed Git Repository Information Disclosure” è rimasta la vulnerabilità più sfruttata nel mese di ottobre, con un impatto sul 43% delle organizzazioni a livello globale. Segue “Apache Log4j Remote Code Execution” al secondo posto con un impatto del 41% e “HTTP Headers Remote Code Execution” al terzo posto con un impatto globale del 39%.

↔ Web Server Exposed Git Repository Information Disclosure – È stata segnalata una vulnerabilità nella divulgazione di informazioni in Git Repository. Lo sfruttamento riuscito di questa vulnerabilità potrebbe consentire la divulgazione involontaria di informazioni sull’account.

↔ Esecuzione di codice remoto di Apache Log4j (CVE-2021-44228) – Esiste una vulnerabilità nell’esecuzione di codice remoto in Apache Log4j. Lo sfruttamento riuscito di questa vulnerabilità potrebbe consentire a un aggressore remoto di eseguire codice arbitrario sul sistema interessato.

↑ Esecuzione di codice remoto da parte delle intestazioni HTTP (CVE-2020-10826,CVE-2020-10827,CVE-2020-10828,CVE-2020-13756) – Le intestazioni HTTP consentono al client e al server di passare informazioni aggiuntive con una richiesta HTTP. Un aggressore remoto può utilizzare un’intestazione HTTP vulnerabile per eseguire codice arbitrario sul computer della vittima.

↑ Server Web URL malevolo Directory Traversal (CVE-2010-4598,CVE-2011-2474,CVE-2014-0130,CVE-2014-0780,CVE-2015-0666,CVE-2015-4068,CVE-2015-7254,CVE-2016-4523,CVE-2016-8530,CVE-2017-11512,CVE-2018-3948,CVE-2018-3949,CVE-2019-18952,CVE-2020-5410,CVE-2020-8260) – Esiste una vulnerabilità di directory traversal su diversi server Web. La vulnerabilità è dovuta a un errore di convalida dell’input in un server web che non sanifica correttamente l’URL per i modelli di attraversamento delle directory. Se sfruttata con successo, consente agli aggressori remoti non autenticati di divulgare o accedere a file arbitrari.

↓ Iniezione di comandi su HTTP (CVE-2021-43936,CVE-2022-24086) – È stata segnalata una vulnerabilità di iniezione di comandi su HTTP. Un attaccante remoto può sfruttare questo problema inviando una richiesta appositamente creata alla vittima. Uno sfruttamento riuscito consentirebbe a un aggressore di eseguire codice arbitrario sul computer di destinazione.

↔ MVPower DVR Remote Code Execution – Nei dispositivi MVPower DVR è presente una vulnerabilità nell’esecuzione di codice remoto. Un aggressore remoto può sfruttare questa debolezza per eseguire codice arbitrario nel router interessato tramite una richiesta artigianale.

↔ Divulgazione di informazioni dell’Easter Egg di PHP – È stata segnalata una vulnerabilità di divulgazione di informazioni nelle pagine PHP. La vulnerabilità è dovuta a una configurazione errata del server Web. Un utente remoto può sfruttare questa vulnerabilità inviando un URL appositamente creato a una pagina PHP interessata.

↑ Bypass dell’autenticazione del plugin WordPress portable-phpMyAdmin (CVE-2012-5469) – Esiste una vulnerabilità di bypass dell’autenticazione nel plugin WordPress portable-phpMyAdmin. Il corretto sfruttamento di questa vulnerabilità consentirebbe agli aggressori remoti di ottenere informazioni sensibili e di ottenere un accesso non autorizzato al sistema interessato.

↔ Bypass dell’autenticazione del router Dasan GPON (CVE-2018-10561)- Esiste una vulnerabilità di bypass dell’autenticazione nei router Dasan GPON. Lo sfruttamento riuscito di questa vulnerabilità consentirebbe agli aggressori remoti di ottenere informazioni sensibili e di accedere senza autorizzazione al sistema interessato.

↓ PHPUnit Command Injection (CVE-2017-9841) – Esiste una vulnerabilità di command injection in PHPUnit. Se questa vulnerabilità viene sfruttata con successo, gli aggressori remoti possono eseguire comandi arbitrari nel sistema interessato.

Le principali minacce informatiche mobili

Questo mese, Anubis ha mantenuto il primo posto come malware mobile più diffuso, seguito da Hydra e Joker.

Anubis – Anubis è un Trojan bancario progettato per i telefoni cellulari Android. Da quando è stato rilevato inizialmente, ha acquisito ulteriori funzioni, tra cui la funzionalità di Trojan per l’accesso remoto (RAT), le capacità di keylogger e di registrazione audio, nonché varie funzionalità di ransomware. È stato rilevato in centinaia di applicazioni diverse disponibili su Google Store.

Hydra – Hydra è un Trojan bancario progettato per rubare le credenziali finanziarie chiedendo alle vittime di abilitare autorizzazioni pericolose.

Joker – Joker è uno spyware Android presente in Google Play, progettato per rubare messaggi SMS, elenchi di contatti e informazioni sul dispositivo. Il malware può anche iscrivere la vittima a servizi premium a pagamento senza che questa ne sia a conoscenza.

Il Global Threat Impact Index di Check Point e la sua ThreatCloud Map sono alimentati dall’intelligence ThreatCloud di Check Point. ThreatCloud fornisce informazioni in tempo reale sulle minacce derivate da centinaia di milioni di sensori in tutto il mondo, su reti, endpoint e cellulari. L’intelligence è arricchita da motori basati sull’intelligenza artificiale e da dati di ricerca esclusivi di Check Point Research, la divisione di intelligence e ricerca di Check Point Software Technologies.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

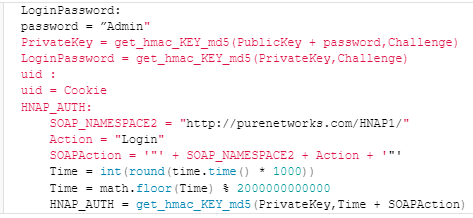

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Kinsing sfrutta nuove vulnerabilità per espandere botnet cryptojacking

Tempo di lettura: 2 minuti. Il gruppo Kinsing sfrutta nuove vulnerabilità per espandere la botnet di cryptojacking, prendendo di mira sistemi Linux e Windows.

Il gruppo di cryptojacking Kinsing ha dimostrato la capacità di evolversi e adattarsi rapidamente, integrando nuove vulnerabilità nel proprio arsenale per espandere la botnet. Questi attacchi, documentati da Aqua Security, mostrano come Kinsing continui a orchestrare campagne di mining di criptovalute illegali dal 2019.

Campagne e vulnerabilità sfruttate

Kinsing utilizza il malware noto come H2Miner per compromettere i sistemi e inserirli in una botnet di mining di criptovalute. Dal 2020, Kinsing ha sfruttato varie vulnerabilità, tra cui:

- Apache ActiveMQ, Log4j, NiFi

- Atlassian Confluence

- Citrix, Liferay Portal

- Linux

- Openfire, Oracle WebLogic Server, SaltStack

Oltre a queste vulnerabilità, Kinsing ha utilizzato configurazioni errate di Docker, PostgreSQL e Redis per ottenere l’accesso iniziale ai sistemi, trasformandoli poi in botnet per il mining di criptovalute.

Metodi di attacco e infrastruttura

L’infrastruttura di attacco di Kinsing si suddivide in tre categorie principali: server iniziali per la scansione e lo sfruttamento delle vulnerabilità, server di download per lo staging dei payload e degli script, e server di comando e controllo (C2) che mantengono il contatto con i server compromessi. Gli indirizzi IP dei server C2 risolvono in Russia, mentre quelli utilizzati per scaricare script e binari si trovano in paesi come Lussemburgo, Russia, Paesi Bassi e Ucraina.

Strumenti e tecniche di evasione

Kinsing utilizza diversi strumenti per sfruttare i server Linux e Windows, inclusi script shell e Bash per i server Linux e script PowerShell per i server Windows. Il malware disabilita i servizi di sicurezza e rimuove i miner rivali già installati sui sistemi. Le campagne di Kinsing mirano principalmente alle applicazioni open-source, con una preferenza per le applicazioni runtime, i database e le infrastrutture cloud.

Categorie di programmi utilizzati

L’analisi dei reperti ha rivelato tre categorie distinte di programmi utilizzati da Kinsing:

- Script di Tipo I e Tipo II: utilizzati dopo l’accesso iniziale per scaricare componenti di attacco, eliminare la concorrenza e disabilitare le difese.

- Script ausiliari: progettati per ottenere l’accesso iniziale sfruttando vulnerabilità e disabilitando componenti di sicurezza specifici.

- Binari: payload di seconda fase che includono il malware principale Kinsing e il crypto-miner per minare Monero.

Prevenzione e misure proattive

Per prevenire minacce come Kinsing, è cruciale implementare misure proattive come il rafforzamento delle configurazioni di sicurezza prima del deployment. Proteggere le infrastrutture cloud e i sistemi runtime può ridurre significativamente il rischio di compromissioni.

Il gruppo Kinsing continua a rappresentare una minaccia significativa nel panorama della sicurezza informatica, dimostrando la capacità di adattarsi e sfruttare rapidamente nuove vulnerabilità. La protezione contro queste minacce richiede misure di sicurezza robuste e aggiornamenti continui delle configurazioni di sistema.

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Inchieste4 giorni fa

Inchieste4 giorni faTerrore in Campania: dati sanitari di SynLab nel dark web

Economia1 settimana fa

Economia1 settimana faGuerra dei Chip: gli USA colpiscono la ricerca cinese nella Entity List

Smartphone5 giorni fa

Smartphone5 giorni faSamsung Galaxy S25 Ultra avrà una Fotocamera rispetto all’S24