Sicurezza Informatica

CIA offre lavoro ai russi scontenti

Tempo di lettura: 5 minuti. L’invito aperto della Central Intelligence Agency (CIA) ai cittadini del Cremlino a unirsi a lei come spie potrebbe essere interpretato come l’ammissione, da parte della rete di spionaggio probabilmente più dotata al mondo, dell’inadeguatezza della politica adottata finora nei confronti di Mosca.

La scorsa settimana, il direttore delle operazioni della CIA David Marlowe ha osservato che il fallimento del presidente russo Vladimir Putin nel raggiungere i suoi obiettivi militari e di sicurezza nell’invasione dell’Ucraina, durata nove mesi, ha dato alla CIA una preziosa opportunità di reclutamento. “Putin era nel suo momento migliore il giorno prima dell’invasione, perché aveva tutto il potere coercitivo che potrà mai avere”, ha detto Marlowe durante una tavola rotonda accademica presso l’Hayden Center della George Mason University a Fairfax County, in Virginia. Marlowe ha detto al pubblico che Putin era “nel suo momento migliore il giorno prima di invadere [l’Ucraina]” perché aveva “tutto il potere che potrà mai avere. Ma ne ha sprecato ogni singolo bit”, prima di aggiungere: “Stiamo cercando in tutto il mondo russi che siano disgustati dalle azioni di Putin come lo siamo noi. Perché siamo aperti agli affari”. I commenti di Marlowe sono stati riportati per la prima volta dal Wall Street Journal, che ha sottolineato le somiglianze con i commenti di ex alti ufficiali della CIA, i quali hanno affermato che la disaffezione nei confronti della guerra in Ucraina ha fornito terreno fertile per il reclutamento di ufficiali militari scontenti, oligarchi che la guerra ha avuto un impatto finanziario e coloro che sono fuggiti dal Paese. Si ritiene che più di 400.000 russi abbiano lasciato la Russia nei mesi successivi alla decisione di Putin di invadere l’Ucraina a febbraio. Il Cremlino ha stimato che altri 700.000 russi abbiano lasciato il Paese nelle due settimane successive alla mobilitazione “parziale” delle riserve dichiarata da Putin a metà settembre.

I molti fallimenti della CIA

D’altronde, vista storicamente, la CIA non ha un curriculum eccellente quando valuta la Russia o l’Unione Sovietica durante la guerra fredda. Ad esempio, non è riuscita ad avvertire della prima bomba atomica sovietica (1949), delle rivolte antisovietiche in Germania Est (1953) e in Ungheria (1956) e dell’invio di missili sovietici a Cuba (1962). Molti opinionisti americani hanno sottolineato come la CIA non avesse nemmeno previsto con esattezza l’improvvisa disintegrazione dell’Unione Sovietica (URSS) nel 1991. In tempi recenti, la CIA non è riuscita a prevedere l’annessione russa della Crimea nel 2014. Né, del resto, è riuscita a fermare quella che gli americani, in particolare i sostenitori e gli attivisti del Partito Democratico, hanno definito disinformazione russa in vista delle elezioni presidenziali del 2016.

Alla luce di questi precedenti, gli esperti hanno sottolineato che, per quanto riguarda Mosca, la CIA a volte sopravvaluta le capacità russe e a volte le sottovaluta. Il suo lavoro migliore a Mosca è stato nel 1962, quando le informazioni raccolte dagli aerei spia U-2 hanno dato al presidente John F. Kennedy il tempo e le prove necessarie per costringere l’Unione Sovietica a rimuovere le armi nucleari da Cuba senza scatenare una guerra nucleare. Si può notare che l’intelligence è sempre stata una parte essenziale della guerra e dello statecraft. Durante le guerre, una buona intelligence aiuta a salvare vite umane e a facilitare le vittorie anticipando le prossime mosse del nemico e comprendendo le sue intenzioni, i suoi piani e le sue capacità. In tempo di pace, l’intelligence aiuta i leader a prendere decisioni migliori prevenendo gli errori di calcolo e fornendo informazioni tempestive su minacce e opportunità. Vista così, la CIA ha un bilancio contrastante. E quando si parla di record, non si tratta solo della raccolta di informazioni per cui la CIA è stata essenzialmente fondata (il 18 settembre 1947, dal Presidente Harry S. Truman), ma anche di attività segrete, spesso in violazione delle leggi nazionali e internazionali degli Stati Uniti. Queste operazioni segrete all’estero comportavano violenze, rapimenti e uccisioni. Comprendevano anche “l’acquisto di elezioni” in Paesi come Giappone, Francia e Italia con il pretesto di proteggere la democrazia. La CIA ha persino sponsorizzato colpi di Stato in Guatemala, Iran, Siria e Iraq, dove un leader del partito Baath si è vantato nel 1963: “Siamo arrivati al potere su un treno americano”. Allo stesso tempo, però, ha fallito miseramente anche nelle sue operazioni in Paesi come Cuba, Vietnam, Cile e Indonesia. Persino le valutazioni della CIA si sono rivelate errate, come quelle sui programmi di armi di distruzione di massa di Saddam Hussein prima della guerra in Iraq. Ma l’intelligence è, per sua natura, un’attività incerta che implica il mettere insieme frammenti di informazioni su avversari che sono intenti a negare e ingannare. E questa raccolta di informazioni ha bisogno sia di agenti umani che di metodi tecnici. Le innovazioni tecnologiche rappresentano oggi sfide più significative. Dalle biotecnologie e nanotecnologie all’informatica quantistica e all’intelligenza artificiale (IA), il rapido cambiamento tecnologico sta fornendo agli avversari degli Stati Uniti nuove capacità ed erodendo i tradizionali vantaggi dell’intelligence americana. Questo spiega perché molti americani si chiedono come abbiano fatto le loro “agenzie di intelligence a non accorgersi dello strumento più importante della Russia: l’armamento dei social media”.

I lati negativi della rivoluzione informatica

La “rivoluzione informatica” ha fatto esplodere le informazioni open-source (collegando a Internet un numero sempre maggiore di dispositivi intelligenti), il che, a sua volta, ha reso vulnerabili agli avversari dell’America anche le informazioni classificate raccolte da agenzie come la CIA. Ad esempio, l’organizzazione anti-segreto WikiLeaks ha pubblicato quasi 9.000 documenti e file datati 2013-16 in quello che ha dichiarato essere il primo assaggio di un “caveau” di segreti della CIA. WikiLeaks ha affermato che l’archivio è stato fornito da un ex hacker o appaltatore del governo americano desideroso di “avviare un dibattito pubblico” sulla sicurezza e sul controllo democratico di armi informatiche, virus e malware. Un altro problema dovuto alla rivoluzione informatica è il facile flusso di informazioni da parte di chiunque su qualsiasi cosa (basta uno swipe o un click). Queste informazioni raggiungono i responsabili politici senza essere vagliate o analizzate, aumentando così il rischio di giudizi prematuri invece di attendere valutazioni di intelligence più lente che considerino attentamente la credibilità delle fonti e offrano interpretazioni alternative degli sviluppi più recenti.

L’intelligence è passata dai “file” a “Google Earth”

Nel suo nuovo libro, Spies, Lies, and Algorithms: The History and Future of American Intelligence (Princeton University Press, 2022), Amy Zegart, studiosa di Stanford, descrive la posta in gioco nel futuro dello spionaggio americano, mentre la tecnologia cambia e trasforma rapidamente tutti gli aspetti del governo e della società. Scrive l’autrice: “L’intelligence non è più avvolta in file classificati a Langley, ma si trova online in spazi pubblici come Google Earth, dove chiunque può scoprire segreti governativi nascosti in bella vista”.

Guerra informatica

Per esempio, grazie alle migliaia di immagini satellitari prontamente disponibili, gli studiosi di Stanford – non agenti speciali con autorizzazioni di sicurezza – sono stati in grado di scoprire i programmi nucleari in Iran e Corea del Nord”. Oggi chiunque abbia un cellulare e una connessione a Internet può raccogliere o analizzare informazioni, sostiene Zegart, che aggiunge: “Ciò significa che i governi delle superpotenze non controllano più la raccolta e l’analisi delle informazioni come ai tempi della Guerra Fredda. Oggi è un’impresa diversa”. L’autrice consiglia alle agenzie di intelligence di bilanciare i vantaggi e gli svantaggi che le nuove tecnologie, come l’intelligenza artificiale, l’informatica quantistica e i social media, offrono per raccogliere informazioni a livello mondiale. “Questi strumenti hanno un potenziale incredibile, ma anche limiti e rischi. Ad esempio, quando si rilevano minacce nucleari da parte di una minaccia straniera, affidarsi all’intelligenza artificiale per informare l’analisi non è sufficiente. Immaginate di andare dal Presidente e dirgli: “Signor Presidente, pensiamo che la Cina probabilmente invaderà Taiwan perché questo è ciò che ci dice l’intelligenza artificiale”. Non è così convincente, no? Un’analisi non è solo una questione di dati. È anche un atto di persuasione”, aggiunge Zegart. Secondo l’autrice, ora è necessaria una nuova mentalità sul modo in cui la comunità dell’intelligence pensa alle informazioni riservate. “Dobbiamo reimmaginare fondamentalmente ciò che l’intelligence può e deve fare in un’era digitale, e questo inizia con il rendersi conto che i segreti non hanno più il ruolo di una volta”.

In questo modo, se la CIA vuole valutare meglio la Russia, è più importante un’analisi basata sulla penetrazione tecnologica dell’America a Mosca piuttosto che sul reclutamento di russi come spie.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

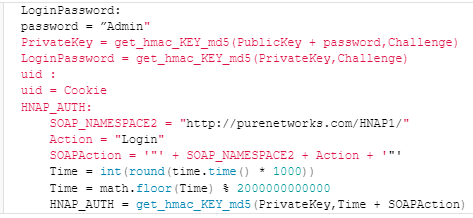

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Kinsing sfrutta nuove vulnerabilità per espandere botnet cryptojacking

Tempo di lettura: 2 minuti. Il gruppo Kinsing sfrutta nuove vulnerabilità per espandere la botnet di cryptojacking, prendendo di mira sistemi Linux e Windows.

Il gruppo di cryptojacking Kinsing ha dimostrato la capacità di evolversi e adattarsi rapidamente, integrando nuove vulnerabilità nel proprio arsenale per espandere la botnet. Questi attacchi, documentati da Aqua Security, mostrano come Kinsing continui a orchestrare campagne di mining di criptovalute illegali dal 2019.

Campagne e vulnerabilità sfruttate

Kinsing utilizza il malware noto come H2Miner per compromettere i sistemi e inserirli in una botnet di mining di criptovalute. Dal 2020, Kinsing ha sfruttato varie vulnerabilità, tra cui:

- Apache ActiveMQ, Log4j, NiFi

- Atlassian Confluence

- Citrix, Liferay Portal

- Linux

- Openfire, Oracle WebLogic Server, SaltStack

Oltre a queste vulnerabilità, Kinsing ha utilizzato configurazioni errate di Docker, PostgreSQL e Redis per ottenere l’accesso iniziale ai sistemi, trasformandoli poi in botnet per il mining di criptovalute.

Metodi di attacco e infrastruttura

L’infrastruttura di attacco di Kinsing si suddivide in tre categorie principali: server iniziali per la scansione e lo sfruttamento delle vulnerabilità, server di download per lo staging dei payload e degli script, e server di comando e controllo (C2) che mantengono il contatto con i server compromessi. Gli indirizzi IP dei server C2 risolvono in Russia, mentre quelli utilizzati per scaricare script e binari si trovano in paesi come Lussemburgo, Russia, Paesi Bassi e Ucraina.

Strumenti e tecniche di evasione

Kinsing utilizza diversi strumenti per sfruttare i server Linux e Windows, inclusi script shell e Bash per i server Linux e script PowerShell per i server Windows. Il malware disabilita i servizi di sicurezza e rimuove i miner rivali già installati sui sistemi. Le campagne di Kinsing mirano principalmente alle applicazioni open-source, con una preferenza per le applicazioni runtime, i database e le infrastrutture cloud.

Categorie di programmi utilizzati

L’analisi dei reperti ha rivelato tre categorie distinte di programmi utilizzati da Kinsing:

- Script di Tipo I e Tipo II: utilizzati dopo l’accesso iniziale per scaricare componenti di attacco, eliminare la concorrenza e disabilitare le difese.

- Script ausiliari: progettati per ottenere l’accesso iniziale sfruttando vulnerabilità e disabilitando componenti di sicurezza specifici.

- Binari: payload di seconda fase che includono il malware principale Kinsing e il crypto-miner per minare Monero.

Prevenzione e misure proattive

Per prevenire minacce come Kinsing, è cruciale implementare misure proattive come il rafforzamento delle configurazioni di sicurezza prima del deployment. Proteggere le infrastrutture cloud e i sistemi runtime può ridurre significativamente il rischio di compromissioni.

Il gruppo Kinsing continua a rappresentare una minaccia significativa nel panorama della sicurezza informatica, dimostrando la capacità di adattarsi e sfruttare rapidamente nuove vulnerabilità. La protezione contro queste minacce richiede misure di sicurezza robuste e aggiornamenti continui delle configurazioni di sistema.

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste5 giorni fa

Inchieste5 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Inchieste4 giorni fa

Inchieste4 giorni faTerrore in Campania: dati sanitari di SynLab nel dark web

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Economia1 settimana fa

Economia1 settimana faGuerra dei Chip: gli USA colpiscono la ricerca cinese nella Entity List

Smartphone5 giorni fa

Smartphone5 giorni faSamsung Galaxy S25 Ultra avrà una Fotocamera rispetto all’S24