Sicurezza Informatica

Gli hacker vanno a scuola: quali rischi e come difendersi

Tempo di lettura: 6 minuti. Non solo attacchi ransomware, ma vere e proprie scorribande che colpiscono gli studenti ed i loro compiti. Dagli USA la minaccia globale alla DaD

“L’hacker ha rubato i miei compiti”. Mentre le generazioni precedenti di educatori avrebbero guardato con aria assente gli studenti che avevano presentato una simile scusa per spiegare perché la loro relazione sul libro non era stata consegnata entro la scadenza, gli insegnanti di oggi, la maggior parte dei quali è stata costretta a spostare le proprie classi in un ambiente virtuale e a utilizzare strumenti di apprendimento online e di videoconferenza per rimanere in contatto e impegnati con i propri studenti nel corso della pandemia, l’affermazione è tutt’altro che inverosimile.

Il recente attacco ransomware al Lincoln College dell’Illinois è un esempio del crescente rischio di attacchi informatici che le scuole di oggi devono affrontare. Già in difficoltà dal punto di vista finanziario e sull’orlo del collasso, con una dotazione finanziaria in calo e un precipitoso calo delle iscrizioni a causa della pandemia che ha allontanato gli studenti dal campus, l’attacco ransomware è stato la goccia che ha fatto traboccare il vaso. Le ammissioni e l’accesso ai dati e ai documenti chiave del campus sono stati bloccati. I sistemi informatici necessari per il reclutamento e la raccolta fondi erano inaccessibili. Incapace di riprendersi da questo colpo mortale, apparentemente arrivato all’improvviso, il college ha recentemente chiuso i battenti, ponendo fine a 157 anni di attività.

In un anno di grande successo per i criminali informatici, il Lincoln è stato una delle oltre 1.000 scuole e campus vittime di attacchi ransomware nell’ultimo anno, il che lo ha reso il più grande anno mai registrato finora, con le bande di ransomware che sembrano confrontarsi sui rispettivi successi lucrativi e che si sono coalizzate intorno a un settore che fino a tempi recenti è passato sottotraccia.

Dalla geografia alla geometria, cosa c’è nelle scuole che all’improvviso fa girare gli attori delle minacce come squali e come possono educatori e amministratori proteggersi dal diventare il prossimo Lincoln College?

Lauree in vendita sul Dark Web

Come gli studenti modello, gli hacker si sono documentati proprio come le loro vittime, sondando le vulnerabilità dei vari settori, ricercando quelli più propensi a pagare un riscatto e dove si trova il Santo Graal quando si tratta di dati preziosi. Per i fan della scelta multipla, segnate “tutto quanto sopra” per il settore dell’istruzione.

Il valore percepito dei dati riscattati è uno dei fattori decisivi che determinano se un gruppo di ransomware prenderà di mira una particolare entità e, anche se a prima vista il fatto che il piccolo Jimmy sia stato bocciato al suo primo esame di economia non sembra avere importanza, scavando un po’ più a fondo ci si rende conto che i dati che le scuole di oggi raccolgono e conservano sono più preziosi di quanto si possa pensare. Che si tratti di dettagli su singoli studenti, punteggi dei test, dati finanziari o criteri di ammissione, ognuno di essi potrebbe essere estremamente dannoso di per sé se venisse pubblicato, e non ci vuole un dottorato per capire quali potrebbero essere i possibili effetti a valle. I malintenzionati potrebbero modificare o cancellare i voti di un intero semestre, creare lauree fasulle o venderle sul dark web al miglior offerente. Internet è pieno di storie dell’orrore di individui poco raccomandabili che si sono rivelati in possesso di lauree in medicina false e di venditori di olio di serpente che ve le vendono. Perché sprecare quattro anni della vostra vita e sei cifre per andare a scuola di medicina quando il vostro amichevole attore minaccioso di quartiere vi “spedirà” una credenziale per un paio di dollari in modo che possiate aprire un negozio e iniziare a mettere i pazienti sotto i ferri oggi stesso?

Prendere in prestito una pagina dal settore finanziario

Oltre al valore dei dati in possesso delle università e dei college, che le rende un bersaglio privilegiato, c’è anche il fatto che non investono molto nelle misure di sicurezza informatica rispetto ad altri settori. Questa situazione non è passata inosservata agli odierni attori delle minacce, molti dei quali si sono formati nel settore finanziario, fortemente regolamentato, dove il lavoro numero uno è quello di custodire il proverbiale caveau. Mentre le banche sono state costrette dagli azionisti e dalle autorità di regolamentazione ad adottare un approccio alla difesa digitale simile a quello di Mission Impossible, investendo nell’equivalente della cybersicurezza di laser che rilevano i movimenti, fili d’inciampo e simili, la stragrande maggioranza delle scuole semplicemente non lo ha fatto, rendendole un bersaglio facile.

Con il valore elevato dei dati e le pareti sottili, gli hacker hanno tutti gli incentivi necessari per sferrare un attacco. La ciliegina sulla torta è che, il più delle volte, le scuole sono disposte a pagare il riscatto. Il settore dell’istruzione è diventato un grande business e il bene più prezioso di una scuola è ora la sua reputazione, con genitori senza scrupoli disposti a elemosinare, prendere in prestito e rubare per far entrare i propri figli nell’istituto “giusto” (vedi lo scandalo delle ammissioni di Varsity Blues). Anche gli esperti di minacce sono consapevoli di questo, riconoscendo che l’esposizione di un tesoro di dati è tutto ciò che serve a una scuola per precipitare nella classifica ipercompetitiva degli America’s Top Colleges; un occhio nero per la reputazione non facilmente superabile e che le scuole attingeranno con riluttanza ai loro fondi di dotazione per evitarlo.

Quattro best practice di cybersicurezza per difendersi dal ransomware

Sebbene sia allettante guardare dall’altra parte e sperare semplicemente di non essere presi di mira, la “speranza” non è una strategia su cui si può contare. Con l’emergere di nuove minacce ogni giorno, le classi sono a rischio e gli insegnanti devono aggiornarsi sulle migliori pratiche di sicurezza per evitare di cadere vittime di hacker malintenzionati. Di seguito sono riportati tre consigli di sicurezza che gli insegnanti e le istituzioni educative dovrebbero seguire per garantire la sicurezza dell’apprendimento a distanza e in presenza.

- Implementare un corso di sensibilizzazione sulla sicurezza: Chiedete a insegnanti e professori di ripassare le competenze di base in materia di sicurezza, offrendo una formazione che permetta loro di apprendere i fondamenti della cybersecurity. Non dovrebbe trattarsi di un’offerta una tantum, ma di una sessione di formazione continua su suggerimenti rilevanti per la sicurezza, in base ai cambiamenti del panorama tecnologico. I protocolli di sicurezza dovrebbero essere rivisti frequentemente, in modo che gli insegnanti comprendano i passi necessari per proteggere l’apprendimento a distanza e il mobile computing. Alcune best practice includono l’evitare di cliccare su link o allegati non attendibili, di usare reti Wi-Fi pubbliche o di mischiare dati personali e di lavoro su endpoint aziendali o servizi cloud. Le scuole dovrebbero anche formare gli insegnanti su come riconoscere ed evitare le e-mail di phishing truffaldino, anche facendoli partecipare regolarmente a esercizi di simulazione, vedendo chi “abbocca”, essendo trasparenti sui risultati e sottolineando eventuali indizi che potrebbero essere sfuggiti.

- Aggiungere un altro livello di protezione alle videoconferenze: La videoconferenza rimane il metodo più popolare per chi continua a usare l’apprendimento a distanza, ed è imperativo per gli insegnanti mantenere sicure le riunioni online. Come regola generale, non usate mai lo stesso ID per le videoconferenze più di una volta, perché in questo modo sarà facile per gli hacker entrare nelle reti e non essere scoperti. Assicuratevi che ogni sessione abbia una password unica come ulteriore livello di protezione per garantire che nessun ospite indesiderato possa fare la sua comparsa nelle riunioni. Allo stesso modo, è bene assicurarsi che i partecipanti non possano condividere i loro schermi senza il vostro permesso, anche in questo caso impedendo a eventuali ospiti indesiderati di fare un’apparizione improvvisata. Quando decidete tra le password, scegliete con saggezza ed evitate alcune password che potrebbero essere state scoperte in precedenti violazioni. Per coloro che preferiscono non affidarsi a strumenti pubblici gratuiti, esistono anche molti sistemi di gestione dell’apprendimento (LMS) che vale la pena prendere in considerazione.

- Non lasciate mai i dispositivi incustoditi o non aggiornati: Le reti domestiche non sono sicure come gli ambienti scolastici e, per chi facilita l’apprendimento online, gli insegnanti devono assicurarsi che i loro dispositivi di lavoro da casa siano completamente aggiornati con le ultime versioni dei sistemi operativi e dei software del firmware e che abbiano installato una protezione degli endpoint e altri software di sicurezza approvati dalle università. Inoltre, proprio come faremmo per mantenere i nostri dispositivi protetti in uno spazio pubblico, non dovremmo mai lasciare il nostro dispositivo incustodito e attivare sempre un blocco dello schermo che richieda un pin o un codice di accesso per rientrare. Quando non lo si utilizza, assicurarsi di disattivare le opzioni Wi-Fi e Bluetooth, in quanto possono essere punti di accesso per gli hacker.

- Chiamate gli esperti: La buona notizia è che le scuole non devono fare tutto da sole. Le soluzioni di cybersecurity automatizzate che sfruttano il vantaggio predittivo dell’intelligenza artificiale (AI) possono aiutare le istituzioni di tutte le dimensioni a superare la sfida delle risorse insufficienti senza far saltare il budget. Per contenere i costi, le scuole possono anche rivolgersi a un provider di servizi di sicurezza gestiti (MSSP) per implementare soluzioni di protezione degli endpoint o abbonarsi a un servizio di monitoraggio esterno 24 ore su 24, 7 giorni su 7, chiamato XDR (extended detection and response). Proteggendo i sistemi di sicurezza degli endpoint e della rete attraverso un servizio XDR gestito, le scuole possono avere accesso a soluzioni di livello aziendale e a esperti informatici 24 ore su 24 a una frazione del costo.

Come uno studente che studia notte dopo notte prima dell’esame finale, se gli educatori si impegnano ora e adottano le misure necessarie per proteggere adeguatamente i propri dati, il futuro rimarrà luminoso e pieno di possibilità per la comunità accademica nazionale e, con un po’ di fortuna, la scusa del “cane ha mangiato i miei compiti” riprenderà il suo posto legittimo e sacro nelle scuole di tutto il Paese.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

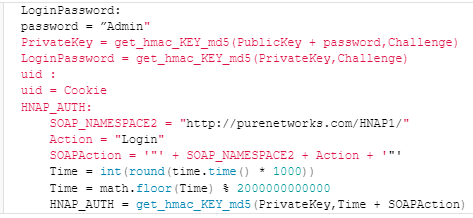

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Kinsing sfrutta nuove vulnerabilità per espandere botnet cryptojacking

Tempo di lettura: 2 minuti. Il gruppo Kinsing sfrutta nuove vulnerabilità per espandere la botnet di cryptojacking, prendendo di mira sistemi Linux e Windows.

Il gruppo di cryptojacking Kinsing ha dimostrato la capacità di evolversi e adattarsi rapidamente, integrando nuove vulnerabilità nel proprio arsenale per espandere la botnet. Questi attacchi, documentati da Aqua Security, mostrano come Kinsing continui a orchestrare campagne di mining di criptovalute illegali dal 2019.

Campagne e vulnerabilità sfruttate

Kinsing utilizza il malware noto come H2Miner per compromettere i sistemi e inserirli in una botnet di mining di criptovalute. Dal 2020, Kinsing ha sfruttato varie vulnerabilità, tra cui:

- Apache ActiveMQ, Log4j, NiFi

- Atlassian Confluence

- Citrix, Liferay Portal

- Linux

- Openfire, Oracle WebLogic Server, SaltStack

Oltre a queste vulnerabilità, Kinsing ha utilizzato configurazioni errate di Docker, PostgreSQL e Redis per ottenere l’accesso iniziale ai sistemi, trasformandoli poi in botnet per il mining di criptovalute.

Metodi di attacco e infrastruttura

L’infrastruttura di attacco di Kinsing si suddivide in tre categorie principali: server iniziali per la scansione e lo sfruttamento delle vulnerabilità, server di download per lo staging dei payload e degli script, e server di comando e controllo (C2) che mantengono il contatto con i server compromessi. Gli indirizzi IP dei server C2 risolvono in Russia, mentre quelli utilizzati per scaricare script e binari si trovano in paesi come Lussemburgo, Russia, Paesi Bassi e Ucraina.

Strumenti e tecniche di evasione

Kinsing utilizza diversi strumenti per sfruttare i server Linux e Windows, inclusi script shell e Bash per i server Linux e script PowerShell per i server Windows. Il malware disabilita i servizi di sicurezza e rimuove i miner rivali già installati sui sistemi. Le campagne di Kinsing mirano principalmente alle applicazioni open-source, con una preferenza per le applicazioni runtime, i database e le infrastrutture cloud.

Categorie di programmi utilizzati

L’analisi dei reperti ha rivelato tre categorie distinte di programmi utilizzati da Kinsing:

- Script di Tipo I e Tipo II: utilizzati dopo l’accesso iniziale per scaricare componenti di attacco, eliminare la concorrenza e disabilitare le difese.

- Script ausiliari: progettati per ottenere l’accesso iniziale sfruttando vulnerabilità e disabilitando componenti di sicurezza specifici.

- Binari: payload di seconda fase che includono il malware principale Kinsing e il crypto-miner per minare Monero.

Prevenzione e misure proattive

Per prevenire minacce come Kinsing, è cruciale implementare misure proattive come il rafforzamento delle configurazioni di sicurezza prima del deployment. Proteggere le infrastrutture cloud e i sistemi runtime può ridurre significativamente il rischio di compromissioni.

Il gruppo Kinsing continua a rappresentare una minaccia significativa nel panorama della sicurezza informatica, dimostrando la capacità di adattarsi e sfruttare rapidamente nuove vulnerabilità. La protezione contro queste minacce richiede misure di sicurezza robuste e aggiornamenti continui delle configurazioni di sistema.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni