Sicurezza Informatica

Hollywood, porte girevoli e spionaggio: il metodo israeliano

Tempo di lettura: 6 minuti. “Stiamo assistendo a un crowdsourcing della cyber offensiva e difensiva”. Zafrir ha aggiunto: “Stiamo assistendo all’integrazione delle capacità governative, siano esse civili, governative, militari, del settore privato e degli Stati nazionali”.

I vecchi colleghi di Nadav Zafrir dell’unità di intelligence d’élite dell’esercito israeliano, la 8200, lo descrivono come un tipo alla “James Bond”. L’ex direttore dell’unità di spionaggio high-tech israeliana – l’equivalente della National Security Agency (NSA) statunitense – sembra un incrocio tra un venture capitalist della Silicon Valley e un comandante di agenti speciali. Da un lato, indossa occhiali da sole scuri e veste con un’infarinatura di abiti firmati contemporanei che è rara per i generali di carriera dell’esercito israeliano, noti per le loro camicie con colletto aperto e i sandali di cuoio. D’altra parte, il suo periodo come paracadutista israeliano significa che si comporta con il piglio di chi ha trascorso anni in una brigata di fanteria d’élite.

In un discorso tenuto il 28 giugno, durante l’annuale Cyber Week dell’Università di Tel Aviv, Zafrir ha descritto un nuovo panorama militare, in cui i governi affidano gli strumenti e le tattiche di guerra ad alta tecnologia a imprese private, cittadini imprenditori e conglomerati aziendali.

La linea di demarcazione tra il settore tecnologico privato e le forze armate israeliane è un elemento comune alla Cyber Week, una conferenza fondata 11 anni fa da Isaac Ben-Israel. Generale israeliano decorato, mente della politica cibernetica di Israele, attuale capo dell’Agenzia spaziale israeliana e filosofo militare, Ben-Israel ha scritto un libro che promuove l’uso della teoria post-strutturale nelle operazioni di intelligence militare. Negli anni 2000, ha insegnato all’IDF come calcolare il numero di assassini mirati necessari per mantenere un vantaggio sulla Striscia di Gaza secondo le equazioni dell’entropia della fisica.

Ben-Israel sperava che la Cyber Week, come la sua carriera, avrebbe sfumato il confine tra l’accademia, l’esercito e l’industria tecnologica. Ma in questi giorni la Cyber Week sembra un esercizio di speed dating aziendale tra capi di Stato, generali di carriera e gestori di fondi di venture capital (VC). Le visioni che offrono sono quelle di una guerra virtuale condotta per conto dei militari da aziende private e dai loro finanziatori, piuttosto che dai soldati e dai loro comandanti.

La maggior parte dei grandi nomi presenti alla Cyber Week di quest’anno sono passati da incarichi militari decorati alla gestione di fondi di venture capital o alla consulenza di startup. Zafrir, ad esempio, ha trascorso gran parte della sua carriera militare presso il quartier generale dell’intelligence militare israeliana, situato sotto un centro commerciale nel centro di Tel Aviv. Una volta in pensione, ha portato con sé una manciata di generali di talento per avviare un fondo di venture capital, chiamato “Team 8”, con l’obiettivo di far decollare le startup di cybersecurity. Quando Zafrir ha lanciato il fondo, gli esperti di business hanno detto che il Team 8 rappresentava un “nuovo complesso militare-industriale” in cui le aziende private operano “quasi come mercenari”, fornendo armi informatiche all’avanguardia ad aziende e governi.

Fin dall’inizio, il Team 8 ha lavorato esclusivamente nel settore della sicurezza informatica difensiva, finanziando aziende che respingono gli attacchi piuttosto che eseguirli. Ma la scena high-tech israeliana dimostra che la linea di demarcazione tra capacità informatiche offensive e difensive è fragile e spesso viene sfruttata. La privatizzazione degli strumenti e delle tattiche della guerra digitale ha portato alla proliferazione di aziende più sinistre come NSO Group, che prendono di mira i sostenitori dei diritti umani e i politici con una sorveglianza invasiva.

Oggi anche i dirigenti tecnologici di lunga data sono preoccupati. “Le armi informatiche appartengono alle mani dei militari, non alle aziende private”, ha dichiarato Guy Barnhart-Magen, amministratore delegato di sicurezza informatica e relatore alla Cyber Week, durante un’intervista rilasciata questa primavera. “Quando l’incentivo è monetario, chi pensa a cosa succede quando cade nelle mani sbagliate?”.

Per Barnhart-Magen, l’ascesa e il declino del gruppo NSO – che rischia la bancarotta dopo essere stato inserito nella lista nera degli Stati Uniti – esemplifica il rischio degli Stati che si affidano a imprese private per sviluppare nuove tecnologie. Ma eventi come la Cyber Week dimostrano che il flusso di denaro non finirà presto. Nuove aziende stanno nascendo rapidamente e, oltre alle armi informatiche, sfoggiano robot assassini, laser letali e psyops in stile Cambridge Analytica.

Ispirazioni hollywoodiane

Nonostante il clamore suscitato da eventi come la Cyber Week, non c’è nulla di nuovo nell’esternalizzazione delle operazioni militari a imprese tecnologiche private. Israele sta seguendo le orme di superpotenze militari più grandi, come gli Stati Uniti; la Silicon Valley è stata, dopo tutto, la creazione del Dipartimento della Difesa degli Stati Uniti. Dagli anni Sessanta agli anni Novanta, il Dipartimento della Difesa ha investito milioni di euro in aziende informatiche che hanno prodotto i processori per guidare i missili nucleari e lanciare i satelliti spia. Ma l’ascesa dei conglomerati tecnologici globali e delle startup finanziate da privati negli anni ’90 ha lasciato gli istituti di intelligence di tutto il mondo a lottare per tenere il passo con l’innovazione civile.

I visitatori dell’annuale Cybertech Israel Conference and Exhibition, a Tel Aviv, a cui partecipano migliaia di aziende multinazionali, PMI, start-up, investitori privati e aziendali, società di venture capital, esperti e clienti. 29 gennaio 2020. (Miriam Alster/Flash90)

Visitatori alla conferenza ed esposizione annuale Cybertech Israel, a Tel Aviv, alla quale partecipano migliaia di aziende multinazionali, PMI, start-up, investitori privati e aziendali, società di venture capital, esperti e clienti. 29 gennaio 2020. (Miriam Alster/Flash90)

Negli Stati Uniti, questa ansia ha generato In-Q-Tel, il fondo di venture capital della Central Intelligence Agency (CIA). Fondata nel 1999, In-Q-Tel fornisce tecnologie di sorveglianza all’avanguardia dal mondo delle startup alla comunità dell’intelligence statunitense. La Q nel nome è un omaggio al quartiermastro di James Bond, o agente Q, che fornisce a Bond nuove tecnologie fantastiche e spesso letali. Il riferimento hollywoodiano era aspirazionale: all’epoca, aziende come Google sfornavano nuove tecnologie che i militari non si sognavano di possedere. La CIA sperava che In-Q-Tel potesse contribuire a rinnovare il proprio arsenale spionistico analogico per soddisfare le esigenze dell’era digitale.

In-Q-Tel stabilì un nuovo modello per l’esternalizzazione della ricerca e dello sviluppo da parte delle forze armate all’industria privata, soprattutto per Israele. Come ha detto un generale di carriera dell’Unità 8200 durante un’intervista anonima di questa primavera: “Ci siamo resi conto che dovevamo fare un uso migliore del settore privato – dovevamo iniziare a pensarci in modo diverso”. Il generale, che ha servito ai vertici dell’intelligence per tre decenni, ha raccontato come i vertici militari si siano resi conto “che i soldati non dovevano necessariamente indossare le uniformi”.

L’esercito ha iniziato a stipulare contratti con piccole aziende per effettuare la sorveglianza e produrre nuove tecnologie. Alcune, come la Black Cube – che svolgeva attività di spionaggio anche per il magnate di Hollywood, condannato per reati sessuali, Harvey Weinstein – avevano una reputazione peggiore di altre. La maggior parte, però, era composta da veterani di unità di intelligence d’élite e aveva generali di alto rango nei propri consigli di amministrazione.

Anche i fondi militari hanno iniziato ad affluire nella scena delle startup israeliane a un ritmo vertiginoso, quando l’esercito è diventato un altro tipo di investitore di capitale. Oggi, diversi bracci dell’intelligence israeliana gestiscono i propri fondi CR sul modello di In-Q-Tel della CIA.

Il Mossad, la versione israeliana della CIA, finanzia startup che sperimentano l’intelligenza artificiale, l’analisi della personalità e le tecnologie di telerilevamento attraverso il suo braccio finanziario, Libertad. Libertad attira i candidati con video promozionali iperprodotti con giovani agenti genericamente attraenti che indossano attrezzature da spionaggio di tipo fantascientifico, come lenti a contatto dotate di tecnologia di riconoscimento facciale. Lo Shin Bet, il servizio segreto nazionale israeliano, gestisce anche Xcelerator, un fondo VC che mette in contatto agenti di alto livello con sviluppatori emergenti, individuando talenti promettenti con competizioni in stile Fauda che sfidano i candidati a identificare e sventare cellule terroristiche operanti in Israele.

Una porta girevole

Esternalizzare la ricerca e lo sviluppo a imprese private significa che le nuove tecnologie possono essere prototipate e perfezionate rapidamente, senza il fastidio della burocrazia governativa. Tuttavia, monitorare e regolamentare le aziende private che sviluppano nuove tecnologie è difficile. È particolarmente impegnativo quando ex generali diventano amministratori delegati e le strutture di intelligence che un tempo guidavano si trasformano in investitori privati.

La porta girevole tra lo Stato di sicurezza nazionale e il settore tecnologico privato è particolarmente pronunciata per la “Startup Nation”, dove la linea di demarcazione tra esercito ed economia high-tech è un marchio nazionale. Nonostante ciò, gli eserciti di tutto il mondo continuano a pompare denaro in un mercato tecnologico militarizzato che i sostenitori – da coalizioni di scienziati d’élite a Human Rights Watch – definiscono privo di leggi. Ad oggi, non esistono regolamenti generali sullo sviluppo e l’impiego di armi e tecnologie di sorveglianza basate sull’IA.

Giornalisti e attivisti hanno da tempo messo in guardia sull’impatto brutale di questo status quo in Palestina, dove l’esercito israeliano dispiega armi autonome e controllate a distanza – dai droni killer ai programmi di spionaggio – su una popolazione civile che vive sotto occupazione. I generali israeliani promettono che una rivoluzione nell’intelligenza artificiale e nella guerra virtuale è dietro l’angolo. La guerra di domani, dicono, sarà meno sanguinosa e più efficiente. Tuttavia, molti di coloro che parlano presiedono, consigliano o investono nelle stesse aziende che promettono di rivoluzionare i conflitti, il che significa che è difficile prenderli in parola. Per ora, le nuove tecnologie sembrano far cadere missili e proiettili a un ritmo più frequente e più mortale: il 2022 si avvia a essere un anno da record per il numero di palestinesi uccisi dalle forze israeliane nella Cisgiordania occupata.

Il costo umano della guerra è difficile da ricordare quando il business del militarismo è vestito come un ritiro di lavoro della Silicon Valley. Alla Cyber Week, i generali parlano del futuro del conflitto militare nello stesso modo in cui i dirigenti delle big-tech si vantano del Metaverse. Entrambi aderiscono a un genere di tecno-utopismo che distrae dalla realtà attuale di sorveglianza pervasiva e guerra infinita. È difficile dire cosa sia solo aria fritta e quali nuove tecnologie sia in grado di sfornare un’industria tecnologica militarizzata. Ma è chiaro che la guerra è un investimento redditizio come sempre, e l’establishment militare israeliano è ansioso di mantenerlo tale.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

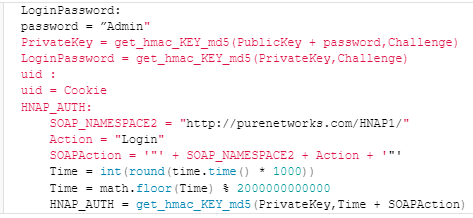

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Kinsing sfrutta nuove vulnerabilità per espandere botnet cryptojacking

Tempo di lettura: 2 minuti. Il gruppo Kinsing sfrutta nuove vulnerabilità per espandere la botnet di cryptojacking, prendendo di mira sistemi Linux e Windows.

Il gruppo di cryptojacking Kinsing ha dimostrato la capacità di evolversi e adattarsi rapidamente, integrando nuove vulnerabilità nel proprio arsenale per espandere la botnet. Questi attacchi, documentati da Aqua Security, mostrano come Kinsing continui a orchestrare campagne di mining di criptovalute illegali dal 2019.

Campagne e vulnerabilità sfruttate

Kinsing utilizza il malware noto come H2Miner per compromettere i sistemi e inserirli in una botnet di mining di criptovalute. Dal 2020, Kinsing ha sfruttato varie vulnerabilità, tra cui:

- Apache ActiveMQ, Log4j, NiFi

- Atlassian Confluence

- Citrix, Liferay Portal

- Linux

- Openfire, Oracle WebLogic Server, SaltStack

Oltre a queste vulnerabilità, Kinsing ha utilizzato configurazioni errate di Docker, PostgreSQL e Redis per ottenere l’accesso iniziale ai sistemi, trasformandoli poi in botnet per il mining di criptovalute.

Metodi di attacco e infrastruttura

L’infrastruttura di attacco di Kinsing si suddivide in tre categorie principali: server iniziali per la scansione e lo sfruttamento delle vulnerabilità, server di download per lo staging dei payload e degli script, e server di comando e controllo (C2) che mantengono il contatto con i server compromessi. Gli indirizzi IP dei server C2 risolvono in Russia, mentre quelli utilizzati per scaricare script e binari si trovano in paesi come Lussemburgo, Russia, Paesi Bassi e Ucraina.

Strumenti e tecniche di evasione

Kinsing utilizza diversi strumenti per sfruttare i server Linux e Windows, inclusi script shell e Bash per i server Linux e script PowerShell per i server Windows. Il malware disabilita i servizi di sicurezza e rimuove i miner rivali già installati sui sistemi. Le campagne di Kinsing mirano principalmente alle applicazioni open-source, con una preferenza per le applicazioni runtime, i database e le infrastrutture cloud.

Categorie di programmi utilizzati

L’analisi dei reperti ha rivelato tre categorie distinte di programmi utilizzati da Kinsing:

- Script di Tipo I e Tipo II: utilizzati dopo l’accesso iniziale per scaricare componenti di attacco, eliminare la concorrenza e disabilitare le difese.

- Script ausiliari: progettati per ottenere l’accesso iniziale sfruttando vulnerabilità e disabilitando componenti di sicurezza specifici.

- Binari: payload di seconda fase che includono il malware principale Kinsing e il crypto-miner per minare Monero.

Prevenzione e misure proattive

Per prevenire minacce come Kinsing, è cruciale implementare misure proattive come il rafforzamento delle configurazioni di sicurezza prima del deployment. Proteggere le infrastrutture cloud e i sistemi runtime può ridurre significativamente il rischio di compromissioni.

Il gruppo Kinsing continua a rappresentare una minaccia significativa nel panorama della sicurezza informatica, dimostrando la capacità di adattarsi e sfruttare rapidamente nuove vulnerabilità. La protezione contro queste minacce richiede misure di sicurezza robuste e aggiornamenti continui delle configurazioni di sistema.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni