Sicurezza Informatica

Il futuro di Internet: Il Dark Web è l’ultima speranza per la decentralizzazione?

Tempo di lettura: 5 minuti. Il Web 2.0 viene criticato per i problemi legati alla privacy e alla manipolazione dei dati per generare profitti. Sebbene il Dark Web sia ancora utilizzato principalmente per attività criminali, gli utenti di Internet alla ricerca di anonimato e privacy hanno bisogno di alternative.

Internet rimane ancora il più grande sistema di comunicazione decentralizzato che l’umanità abbia mai visto. Tuttavia, la tendenza alla centralizzazione suscita un acceso dibattito tra utenti, autorità e innovatori tecnologici sul futuro di Internet. A parte i tentativi dei governi di imporre una regolamentazione sulla centralizzazione di Internet, la tecnologia blockchain potrebbe proporre un futuro diverso. Un futuro decentralizzato. Le reti decentralizzate, come il Dark Web, sono ancora associate principalmente ad attività oscure e criminali. Esiste un modo per rilanciare l’anonimato e l’uguaglianza tanto necessari sul World Wide Web? I più recenti sviluppi nello spazio blockchain, con progetti come TomiNet, potrebbero essere un passo avanti.

Internet è in continua evoluzione

Fin dalla sua nascita, Internet si è sviluppato intensamente. Durante la prima era, dagli anni ’80 ai primi anni 2000, le reti Internet dipendevano dalla governance della comunità e dai protocolli aperti. Gli inventori del Web lo immaginavano come uno spazio in cui tutti potessero creare e accedere alle informazioni, promuovendo l’uguaglianza. A partire dalla metà degli anni 2000, la governance di Internet ha iniziato a passare nelle mani delle grandi aziende tecnologiche. Le più importanti sono Google (NASDAQ:GOOGL), Facebook (NASDAQ:META), Amazon (NASDAQ:AMZN) e Apple (NASDAQ:AAPL). I servizi forniti dai protocolli aperti non erano più in grado di raggiungere i servizi costruiti dai colossi tecnologici. Gli utenti si sono orientati verso servizi più centralizzati. Anche quando i consumatori accedevano a protocolli aperti come il Web, lo facevano attraverso il software fornito dalle grandi aziende tecnologiche. Questa tendenza è stata ulteriormente accelerata dalla crescita dell’uso degli smartphone. Le applicazioni e le interfacce mobili sono diventate il modo principale per accedere ai contenuti online.

Perché la decentralizzazione è importante?

Una premessa fondamentale di Internet è che tutto il materiale online deve essere trattato allo stesso modo, come si dice “neutralità della rete”. Tuttavia, fornendo un accesso centralizzato ai servizi Internet, le aziende tecnologiche sono diventate dei gatekeeper. Esse controllano e generano profitti alterando l’accesso a determinate informazioni. Gli algoritmi delle piattaforme di social media, così come il flusso di dati, sono una scatola nera governata dalle grandi aziende tecnologiche. La maggior parte delle attività online degli utenti di Internet si concentra su pochi social network e app di messaggistica, il che conferisce molto potere alle aziende tecnologiche proprietarie delle app. Dopo le rivelazioni di Snowden e l’incidente di Cambridge Analytica, l’ansia dell’opinione pubblica per la sorveglianza e la privacy è aumentata. Solo due aziende, Google (Android) e Apple (iOS), dominano il mercato degli smartphone. Dopo aver acquistato WhatsApp e Instagram, oltre a Facebook Messenger, Facebook detiene ora la maggior parte del settore della messaggistica in quasi tutti i Paesi, ad eccezione della Cina.

Oltre il 90% degli utenti di Internet mobile nelle grandi città cinesi utilizza WeChat per inviare messaggi. L’app viene utilizzata anche per appuntamenti, operazioni bancarie, ordinazioni di taxi, acquisti e altro. Google è balzata agli onori della cronaca nel 2018 dopo aver collaborato con le autorità cinesi per implementare una versione censurata del suo motore di ricerca nel Paese. La decentralizzazione ha una proposta diversa. Una rete decentralizzata è aperta e controllata da tutti. Nessuno può possederla, governarla o spegnerla per tutti. Gli utenti e la comunità online gestiscono le reti decentralizzate utilizzando la tecnologia blockchain come strumento di governance. La tecnologia consente inoltre agli utenti di possedere i propri dati, permettendo alle persone di spostare liberamente i propri dati personali da una piattaforma online all’altra. Naturalmente, le reti decentralizzate non sono una soluzione definitiva. Tuttavia, risolvono i problemi di governance e di trasparenza nell’utilizzo dei dati.

Dark Net: La speranza per l’Internet decentralizzato?

Internet non è mai esistito senza i suoi concorrenti decentralizzati. Uno degli attori più noti è stato il famigerato Dark Web. Sviluppato negli anni 2000, quasi contemporaneamente a Internet, il Dark Web è diventato una rete peer-to-peer che consente agli utenti di navigare e interagire in modo anonimo. Paradossalmente, i criminali non sono gli unici a utilizzare il Dark Web. Informatori, giornalisti, attivisti, agenzie di intelligence, forze dell’ordine e dissidenti di regimi oppressivi si affidano alla rete per il loro lavoro, che spesso richiede alti livelli di riservatezza. Tuttavia, le profondità incontrollate della Dark Net sono un punto caldo per i cattivi attori. Si tratta di prodotti illegali, come droga, armi, pornografia illegale, dati personali rubati, servizi di sicari e altro ancora. Esiste quindi una via di mezzo? La tecnologia blockchain potrebbe aprire la strada a una rete che offra il meglio sia del Web 2.0 sia del Web3?

Alla ricerca di reti alternative decentralizzate

Mentre il Dark Web continua ad avere una cattiva reputazione, gli appassionati di blockchain sono alla ricerca di modi per creare reti decentralizzate che siano all’altezza dell’idea di Internet in sé. Una delle maggiori sfide che l’Internet decentralizzato deve affrontare sono le attività illecite. Se non c’è censura e non c’è un cane da guardia che sorvegli la rete, questa diventa un posto dove andare per gli attori più loschi. Potrebbe non sembrare molto facile risolvere questo enigma. Tuttavia, i progressi della tecnologia blockchain che governa la rete decentralizzata potrebbero renderlo possibile. Uno degli esempi recentemente introdotti nel settore è TomiNet. Utilizzando una DAO gestita dalla comunità, la rete TomiNet sostiene di proteggere la rete da attività illecite, ma di preservare la privacy e l’anonimato. Gli utenti possono accedere al Web attraverso il browser di TomiNet e navigare con una VPN integrata. Questo permette loro di accedere a informazioni non censurate in Paesi che censurano e nascondono gli indirizzi IP. Uno dei ruoli principali di tomiDAO è quello di regolamentare o bloccare i siti che violano le linee guida della comunità. La comunità vota le decisioni attraverso i NFT “Pioneer” e i token Tomi. Terrorismo, pedopornografia e altre forme di violenza sono tra le categorie presenti nella lista nera che il DAO può rifiutare. Un altro problema dell’Internet attuale è lo squilibrio di potere nella governance del Web 2.0. Il team di Tomi sostiene di avere un peso importante nella governance. Il team di Tomi sostiene di avere un peso pari a quello degli utenti medi nel votare le linee guida della comunità e la censura. Tuttavia, deterrà un numero sufficiente di token per avere un’influenza più decisiva sulla direzione tecnica del progetto nelle fasi iniziali. Tuttavia, la rete è intenzionalmente strutturata in modo da creare un percorso che consenta ai nuovi utenti del Web di mettere in minoranza gli sviluppatori principali e la leadership tecnologica entro tre anni. L’esatto sviluppatore della rete è sconosciuto, ma alcune informazioni sostengono che dietro ci siano otto note società di crittografia. Gli sviluppatori preferiscono rimanere anonimi. Il futuro di Internet è ancora sconosciuto. Le reti alternative saranno in grado di prendere il sopravvento? Una cosa è chiara: la blockchain sta aprendo nuove porte al modo in cui le reti potrebbero essere governate dando potere agli utenti.

Il rovescio della medaglia

Anche se la tecnologia blockchain ha il potenziale per dare potere agli utenti e colmare il divario nel potere di governance, il futuro è ancora in fase di definizione. Quando è stato sviluppato il WWW, i creatori erano entusiasti di come avrebbe facilitato la democrazia e l’uguaglianza. Tuttavia, nel corso degli anni, il suo controllo si è consolidato nelle mani delle grandi aziende tecnologiche. La storia può ripetersi.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

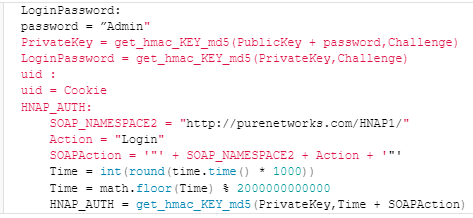

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Microsoft Azure: autenticazione multi-fattore (MFA) obbligatoria da luglio 2024

Tempo di lettura: 2 minuti. Microsoft inizierà a imporre l’autenticazione multi-fattore (MFA) per gli utenti di Azure a partire da luglio 2024

A partire da luglio 2024, Microsoft inizierà gradualmente a imporre l’autenticazione multi-fattore (MFA) per tutti gli utenti che accedono ad Azure per amministrare le risorse. Questa misura di sicurezza sarà implementata inizialmente per il portale Azure, seguita da CLI, PowerShell e Terraform.

Dettagli della politica di imposizione MFA

Il product manager di Azure, Naj Shahid, ha spiegato che gli account di servizio, le identità gestite, le identità di carico di lavoro e altri account basati su token utilizzati per l’automazione saranno esclusi dall’imposizione MFA. Inoltre, gli studenti, gli utenti ospiti e altri utenti finali saranno interessati solo se accedono al portale Azure, CLI, PowerShell o Terraform per amministrare le risorse di Azure. Questa politica di imposizione non si estenderà ad app, siti web o servizi ospitati su Azure.

Preparazione e monitoraggio

Microsoft ha incoraggiato gli amministratori a abilitare l’MFA nei loro tenant prima dell’implementazione utilizzando il wizard MFA per Microsoft Entra. Gli amministratori possono anche monitorare quali utenti hanno registrato l’MFA utilizzando il report di registrazione dei metodi di autenticazione e uno script PowerShell per ottenere un report sullo stato MFA per tutti gli utenti.

Benefici dell’MFA

Uno studio di Microsoft ha evidenziato che l’MFA offre una protezione significativa contro gli attacchi informatici, con oltre il 99,99% degli account con MFA abilitata che resistono ai tentativi di hacking. Inoltre, l’MFA riduce il rischio di compromissione del 98,56%, anche quando gli aggressori tentano di violare gli account utilizzando credenziali rubate.

Iniziative correlate

Questa decisione segue l’annuncio di novembre 2023, in cui Microsoft ha introdotto politiche di accesso condizionale che richiedono l’MFA per tutti gli amministratori quando accedono ai portali di amministrazione di Microsoft (come Entra, Microsoft 365, Exchange e Azure), per gli utenti di tutte le app cloud e per i login ad alto rischio (quest’ultima opzione è disponibile solo per i clienti del piano Premium Plan 2 di Microsoft Entra ID).

Obiettivo di Microsoft

Mark Weinert di Microsoft ha dichiarato che l’obiettivo è raggiungere il 100% di autenticazione multi-fattore, poiché studi formali dimostrano che l’MFA riduce il rischio di appropriazione degli account di oltre il 99%. Weinert ha affermato che ogni utente dovrebbe autenticarsi utilizzando metodi di autenticazione moderni e sicuri.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni