Sicurezza Informatica

Il malware delle forze dell’ordine

Tempo di lettura: 5 minuti. Mikko Hyppönen è un esperto di sicurezza informatica da oltre due decenni ed è responsabile delle indagini presso la società F-Secure in Finlandia. Da molti anni Mikko commenta e scrive pubblicamente su malware, hacktivisti e governi. È anche membro del comitato consultivo per la sicurezza di Internet presso Europol.

Mikko Hyppönen è un esperto di sicurezza e autore. In un estratto del suo nuovo libro “If It’s Smart, It’s Vulnerable” parla del malware governativo e delle tecniche delle forze dell’ordine. Rivela inoltre come è venuto a conoscenza del malware delle forze dell’ordine tedesche e come il Chaos Computer Club si è assicurato che tutti potessero individuarlo.

Lo scorso agosto è uscito il suo nuovo libro If It’s Smart, It’s Vulnerable. Ne pubblichiamo un estratto.

Malware per le forze dell’ordine

L’idea che le forze dell’ordine utilizzino virus e altre minacce informatiche per infettare i computer dei cittadini può sembrare inverosimile. Tuttavia, si tratta di una tecnica comunemente utilizzata in tutto il mondo.

Alla fine, si tratta di decidere quali diritti noi cittadini vogliamo concedere alle autorità. Se riteniamo che il compromesso tra sicurezza e privacy sia equilibrato, concederemo diritti speciali alle autorità. Se invece il compromesso è unilaterale, non lo faremo. Quando i telefoni fissi sono diventati comuni, le forze dell’ordine volevano il diritto di controllarli. Dopo la comparsa dei telefoni cellulari, la polizia è stata autorizzata ad ascoltare la rete mobile. Poi sono arrivate le autorizzazioni a tracciare i messaggi di testo e le e-mail. Tuttavia, quando i potenti sistemi di crittografia sono diventati la norma, tracciare il traffico non era più sufficiente, poiché quasi tutto il traffico online intercettato dalla polizia era crittografato – il che ha portato al diritto di installare malware sui dispositivi dei sospetti. Questo aggira la crittografia, in quanto i messaggi vengono letti prima di essere crittografati o dopo essere stati decifrati.

Ma come viene installato il malware sul dispositivo di un sospetto, una volta che le forze dell’ordine sono autorizzate a utilizzare tale software? Sono disponibili molte tecniche, ma la maggior parte di esse sono molto diverse da quelle utilizzate dai criminali informatici. La polizia può richiedere un mandato per introdursi nell’abitazione del sospettato e infettare fisicamente i dispositivi, oppure può collaborare con un operatore Internet locale per modificare il software che il sospettato scarica da Internet.

Sembra un po’ strano che gli stessi agenti di polizia che noi di F-Secure aiutiamo a catturare i criminali informatici utilizzino anche il malware nel loro lavoro. Ne ho discusso con gli agenti, dicendo che, pur comprendendo la loro necessità di utilizzare il malware, cercheremo comunque di impedirlo. Ho anche detto loro di non aspettarsi il nostro aiuto se utilizzano il malware. Non possiamo ignorare i virus scritti dalle autorità, a prescindere dalle buone intenzioni. Se le forze dell’ordine vogliono usare il malware, sono affari loro.

Caso R2D2

La prima volta che ci siamo imbattuti in un malware per le forze dell’ordine è stato nell’ottobre 2011: un malware noto come R2D2 o 0zapft, creato dal governo federale tedesco. Quando abbiamo pubblicato l’aggiornamento per il rilevamento di questo malware, ne ho parlato nel nostro blog, affermando con tono sornione che ci era stato inviato un campione “dal campo”. Ora posso rivelare la verità. Sono stato contattato dal Chaos Computer Club (CCC), un’associazione tedesca che promuove la libertà di parola in materia di tecnologia. I loro esperti stavano aiutando una persona accusata di violazioni doganali. L’accusato sospettava che il suo computer portatile fosse stato infettato dalle guardie di frontiera tedesche all’aeroporto di Monaco, al momento del suo arrivo in Germania.

I tecnici di CCC hanno trovato un complesso malware in esecuzione in background sul computer e hanno monitorato il funzionamento di quattro programmi: Skype, Firefox, MSN Messenger e ICQ chat. Il club non era sicuro di cosa sarebbe successo quando il caso sarebbe diventato pubblico, in particolare se il software antivirus avrebbe identificato il malware, che non era un software criminale. Anzi, era l’esatto contrario.

I rappresentanti di CCC mi hanno chiamato perché, in un discorso pubblico, ho detto chiaramente che dobbiamo proteggere i nostri utenti, indipendentemente dall’origine del malware. La nostra definizione di malware è tecnica, non politica o sociale. Il malware è un software che l’utente non vuole sul proprio computer e R2D2 risponde a questa definizione. Il CCC voleva assicurarsi che, quando il caso R2D2 fosse diventato pubblico, una soluzione antivirus nota e affidabile non avrebbe esitato ad aggiungerne il riconoscimento, rendendo più facile per altre aziende del settore seguirne l’esempio. Abbiamo fatto proprio questo. Quando la stampa tedesca ha saputo del caso, nel giro di un’ora è diventato una notizia internazionale. Avevamo creato il nostro aggiornamento di rilevamento in tempo utile e lo avevamo pubblicato in contemporanea con il mio post sul blog, in cui presentavo le motivazioni per bloccare il malware anche se scritto dalle forze dell’ordine. Tre ore dopo, il software antivirus Avast ha iniziato a rimuovere il malware. Un’ora dopo, McAfee ha fatto lo stesso, seguito da Kaspersky. Entro la sera dello stesso giorno, praticamente tutti avevano fatto lo stesso. La tattica di CCC aveva funzionato.

Cracking delle password

Quando un sospetto viene arrestato e i suoi dispositivi sono bloccati con una password sconosciuta, rimane solo un’opzione: craccare le password. Sebbene il traffico di dati protetto dalla moderna crittografia sia praticamente impenetrabile, si può tentare di decifrare i file o i file system provando tutte le password possibili. Spesso questo tentativo può essere accelerato distribuendo il compito tra decine o addirittura centinaia di computer.

Le autorità dispongono di sistemi di decrittazione piuttosto impressionanti a questo scopo. Un edificio per uffici dell’Aia, ad esempio, dispone di un hardware di decodifica delle dimensioni di un supercomputer, che necessita di una propria centrale elettrica. Un hardware del genere consente di testare milioni di opzioni di password al secondo. Ciononostante, l’apertura di un singolo file criptato può richiedere mesi.

I sistemi di decodifica automatica utilizzano una tattica intelligente per accelerare questa operazione. Se un file protetto da password viene trovato sul disco rigido di un sospetto, tutti i file presenti sul disco vengono indicizzati e tutte le singole parole vengono raccolte da ciascun file per essere testate come password. Se nessuna funziona, tutte le parole scoperte vengono testate al contrario; se non funziona, l’unità viene analizzata per individuare eventuali aree inutilizzate e file eliminati, e le parole al loro interno vengono provate. In un numero sorprendente di occasioni, questa operazione decifra i file.

Quando un hacker ha versato il suo caffè

I criminali informatici esperti sanno quando sono braccati. Molti di loro si sono preparati a un eventuale arresto, costruendo sistemi per distruggere le prove.

Un criminale russo di botnet gestiva un centro di calcolo nel suo appartamento di due stanze a San Pietroburgo. Ha fatto cambiare la sua porta con una robusta porta di metallo attaccata a un pesante telaio metallico. Quando la polizia locale è arrivata per arrestarlo, Igor ha avuto tutto il tempo di iniziare a cancellare i file da tutti i suoi server. Non riuscendo a passare attraverso la porta, la polizia fece un buco nel muro accanto ad essa. Igor è stato trovato nella sua cucina. Sul fornello caldo c’era un bollitore e nel bollitore c’erano le schede di memoria e le SIM dei suoi telefoni cellulari. Il loro contenuto non potrà mai essere ripristinato.

La tattica migliore è quella di distrarre un criminale, impedendogli di distruggere o bloccare i suoi dispositivi al momento dell’arresto. In un arresto coordinato da EUROPOL, il sospetto era seduto in un bar con un computer portatile quando un’agente sotto copertura si è seduta allo stesso tavolo, rovesciando il caffè pochi istanti dopo. Il sospetto si è alzato, a quel punto un agente maschio che lo attendeva dietro di sé si è fatto avanti e ha portato via il computer sbloccato per l’analisi forense.

Estratto con il permesso dell’editore, Wiley, da If It’s Smart, It’s Vulnerable di Mikko Hypponen. Copyright © 2022 di Mikko Hypponen. Questo libro è disponibile ovunque si vendano libri ed eBook. Tutti i diritti sono riservati.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

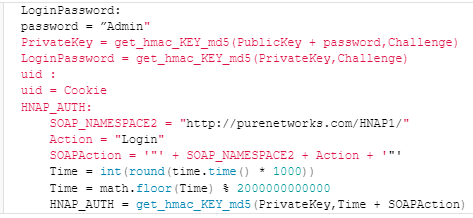

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Kinsing sfrutta nuove vulnerabilità per espandere botnet cryptojacking

Tempo di lettura: 2 minuti. Il gruppo Kinsing sfrutta nuove vulnerabilità per espandere la botnet di cryptojacking, prendendo di mira sistemi Linux e Windows.

Il gruppo di cryptojacking Kinsing ha dimostrato la capacità di evolversi e adattarsi rapidamente, integrando nuove vulnerabilità nel proprio arsenale per espandere la botnet. Questi attacchi, documentati da Aqua Security, mostrano come Kinsing continui a orchestrare campagne di mining di criptovalute illegali dal 2019.

Campagne e vulnerabilità sfruttate

Kinsing utilizza il malware noto come H2Miner per compromettere i sistemi e inserirli in una botnet di mining di criptovalute. Dal 2020, Kinsing ha sfruttato varie vulnerabilità, tra cui:

- Apache ActiveMQ, Log4j, NiFi

- Atlassian Confluence

- Citrix, Liferay Portal

- Linux

- Openfire, Oracle WebLogic Server, SaltStack

Oltre a queste vulnerabilità, Kinsing ha utilizzato configurazioni errate di Docker, PostgreSQL e Redis per ottenere l’accesso iniziale ai sistemi, trasformandoli poi in botnet per il mining di criptovalute.

Metodi di attacco e infrastruttura

L’infrastruttura di attacco di Kinsing si suddivide in tre categorie principali: server iniziali per la scansione e lo sfruttamento delle vulnerabilità, server di download per lo staging dei payload e degli script, e server di comando e controllo (C2) che mantengono il contatto con i server compromessi. Gli indirizzi IP dei server C2 risolvono in Russia, mentre quelli utilizzati per scaricare script e binari si trovano in paesi come Lussemburgo, Russia, Paesi Bassi e Ucraina.

Strumenti e tecniche di evasione

Kinsing utilizza diversi strumenti per sfruttare i server Linux e Windows, inclusi script shell e Bash per i server Linux e script PowerShell per i server Windows. Il malware disabilita i servizi di sicurezza e rimuove i miner rivali già installati sui sistemi. Le campagne di Kinsing mirano principalmente alle applicazioni open-source, con una preferenza per le applicazioni runtime, i database e le infrastrutture cloud.

Categorie di programmi utilizzati

L’analisi dei reperti ha rivelato tre categorie distinte di programmi utilizzati da Kinsing:

- Script di Tipo I e Tipo II: utilizzati dopo l’accesso iniziale per scaricare componenti di attacco, eliminare la concorrenza e disabilitare le difese.

- Script ausiliari: progettati per ottenere l’accesso iniziale sfruttando vulnerabilità e disabilitando componenti di sicurezza specifici.

- Binari: payload di seconda fase che includono il malware principale Kinsing e il crypto-miner per minare Monero.

Prevenzione e misure proattive

Per prevenire minacce come Kinsing, è cruciale implementare misure proattive come il rafforzamento delle configurazioni di sicurezza prima del deployment. Proteggere le infrastrutture cloud e i sistemi runtime può ridurre significativamente il rischio di compromissioni.

Il gruppo Kinsing continua a rappresentare una minaccia significativa nel panorama della sicurezza informatica, dimostrando la capacità di adattarsi e sfruttare rapidamente nuove vulnerabilità. La protezione contro queste minacce richiede misure di sicurezza robuste e aggiornamenti continui delle configurazioni di sistema.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?