Sicurezza Informatica

Indonesia, è caccia a Bjorka: l’hacker che vende i dati di 1,3 miliardi di SIM

Tempo di lettura: 3 minuti. Nelle ultime settimane Bjorka ha venduto i dati violati sul forum di hacking BreachForums, deridendo i funzionari.

La task force indonesiana per la protezione dei dati, di recente costituzione, sta dando la caccia a un hacker che si cela dietro una serie di fughe di dati relativi, tra l’altro, a 1,3 miliardi di numeri di cellulare registrati, 105 milioni di elettori e un registro della corrispondenza del Presidente. L’hacker, che si fa chiamare con lo pseudonimo di Bjorka e afferma di avere sede a Varsavia, in Polonia, nelle ultime settimane ha venduto sul forum di hacking BreachForums i dati rubati, compresi quelli delle imprese statali indonesiane, degli operatori di telefonia mobile e della commissione elettorale generale. Bjorka ha anche fatto trapelare un registro dei documenti riservati in entrata e in uscita tra il presidente Joko Widodo e l’agenzia di intelligence di Stato. L’hacker ha anche pubblicato i dati personali di personaggi pubblici come il ministro coordinatore per gli Affari marittimi e gli investimenti Luhut Pandjaitan e il ministro delle Comunicazioni e dell’Informatica Johnny G. Plate. I dati trapelati comprendono numeri di telefono, numeri di identità e numeri di vaccino.

Il giorno dopo che un alto funzionario delle applicazioni informatiche aveva lanciato un appello a Bjorka affinché smettesse di far trapelare i dati personali degli indonesiani nel corso di una conferenza stampa il 5 settembre, l’hacker ha detto coraggiosamente al governo di “smettere di essere un idiota” in un post su BreachForums. L’intenzione di Bjorka, ha dichiarato in un tweet del 10 settembre, era quella di mostrare quanto sia facile “entrare in diverse porte a causa di una terribile politica di protezione dei dati”, “soprattutto se gestita dal governo”. Su Twitter, Bjorka ha anche affermato che chi indaga sull’hacking non saprebbe da dove cominciare a cercare e ha schernito personaggi pubblici come il ministro delle imprese statali Erick Thohir, dicendogli di abbandonare le sue speranze di presidenza.

Almeno tre account Twitter di Bjorka sono stati sospesi.

Il ministro coordinatore per gli Affari politici, legali e di sicurezza Mahfud MD ha invitato mercoledì scorso l’opinione pubblica a mantenere la calma, affermando che nessun sistema cruciale è stato violato e nessun segreto di Stato è trapelato. Le fughe di notizie “hanno riguardato solo dati generali relativi alla corrispondenza del Presidente. Finora il loro contenuto non è stato divulgato”, ha dichiarato. Ha aggiunto che le autorità hanno identificato Bjorka e la posizione dell’hacker sulla base di “strumenti in grado di tracciare tutte le cose”. Subito dopo la costituzione della task force per la protezione dei dati, mercoledì scorso, la polizia ha interrogato un uomo di 23 anni, identificato con le iniziali MAH, nella reggenza di Madiun, nell’est di Giava, dove vende bevande in un mercato tradizionale, ha riferito Tempo. La polizia non ha confermato se si tratti di Bjorka e la task force sta indagando sui recenti incidenti. L’Indonesia, sede di un’economia digitale in forte espansione, dal 2019 ha visto massicce violazioni di dati che hanno coinvolto agenzie governative e aziende private. Uno dei principali incidenti ha riguardato la fuga di dati di sicurezza sociale – tra cui carte d’identità e carte di famiglia – di oltre 200 milioni di cittadini nel database dell’Agenzia per l’assistenza sanitaria e la sicurezza sociale nel maggio dello scorso anno.

Secondo gli esperti, si è trattato di una violazione “di prim’ordine”, che ha criticato la mancanza di risposte adeguate in occasione di precedenti violazioni. “I dati trapelati da Bjorka sono in realtà inferiori per qualità e quantità a quelli trapelati in precedenza”, ha dichiarato a The Straits Times l’esperta di digital forensic Ruby Alamsyah. “Ma, grazie all’hacker, le fughe di dati personali sono finite sotto i riflettori”. Ha fatto notare che prima di BreachForums, Bjorka aveva venduto dati trapelati da altri Paesi a RedForum, una delle maggiori destinazioni del Dark Web per i dati rubati, che è stata chiusa dal Dipartimento di Giustizia degli Stati Uniti in aprile. Ruby, amministratore delegato di Digital Forensic Indonesia, con sede a Jakarta, ha sottolineato che invece di concentrarsi solo sull’ultima violazione dei dati, la task force dovrebbe indagare anche su fughe di dati simili avvenute dal 2019 e almeno trarre “insegnamenti dai casi passati” per evitare incidenti simili in futuro. “È meglio che la task force migliori la gestione dei dati. Le istituzioni competenti hanno semplicemente negato le fughe di dati degli anni scorsi e non hanno migliorato la loro protezione dei dati, per cui si sono verificate fughe di dati ricorrenti”, ha dichiarato a ST Alfons Tanujaya, specialista di sicurezza informatica presso Vaksincom. “Se Bjorka viene arrestato, ma i dati continuano a trapelare, entro tre o sei mesi ci saranno altri Bjorka che sfrutteranno i dati violati”. Quando il disegno di legge sarà approvato, le istituzioni governative e le aziende private saranno spinte a migliorare la loro sicurezza informatica, hanno dichiarato sia Ruby che Alfons. Questo perché qualsiasi fuga di dati comporterà sanzioni pecuniarie e penali. “Logicamente, a causa delle multe e delle sanzioni, tutte le parti saranno ben preparate, assicurando che la loro sicurezza informatica sia migliore rispetto al passato e che le fughe di dati possano essere evitate”, ha detto Ruby. “In caso di fuga di notizie, il pubblico potrà richiedere responsabilità e risarcimento grazie all’esistenza di una valida base giuridica”.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

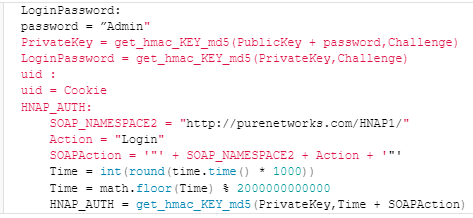

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Kinsing sfrutta nuove vulnerabilità per espandere botnet cryptojacking

Tempo di lettura: 2 minuti. Il gruppo Kinsing sfrutta nuove vulnerabilità per espandere la botnet di cryptojacking, prendendo di mira sistemi Linux e Windows.

Il gruppo di cryptojacking Kinsing ha dimostrato la capacità di evolversi e adattarsi rapidamente, integrando nuove vulnerabilità nel proprio arsenale per espandere la botnet. Questi attacchi, documentati da Aqua Security, mostrano come Kinsing continui a orchestrare campagne di mining di criptovalute illegali dal 2019.

Campagne e vulnerabilità sfruttate

Kinsing utilizza il malware noto come H2Miner per compromettere i sistemi e inserirli in una botnet di mining di criptovalute. Dal 2020, Kinsing ha sfruttato varie vulnerabilità, tra cui:

- Apache ActiveMQ, Log4j, NiFi

- Atlassian Confluence

- Citrix, Liferay Portal

- Linux

- Openfire, Oracle WebLogic Server, SaltStack

Oltre a queste vulnerabilità, Kinsing ha utilizzato configurazioni errate di Docker, PostgreSQL e Redis per ottenere l’accesso iniziale ai sistemi, trasformandoli poi in botnet per il mining di criptovalute.

Metodi di attacco e infrastruttura

L’infrastruttura di attacco di Kinsing si suddivide in tre categorie principali: server iniziali per la scansione e lo sfruttamento delle vulnerabilità, server di download per lo staging dei payload e degli script, e server di comando e controllo (C2) che mantengono il contatto con i server compromessi. Gli indirizzi IP dei server C2 risolvono in Russia, mentre quelli utilizzati per scaricare script e binari si trovano in paesi come Lussemburgo, Russia, Paesi Bassi e Ucraina.

Strumenti e tecniche di evasione

Kinsing utilizza diversi strumenti per sfruttare i server Linux e Windows, inclusi script shell e Bash per i server Linux e script PowerShell per i server Windows. Il malware disabilita i servizi di sicurezza e rimuove i miner rivali già installati sui sistemi. Le campagne di Kinsing mirano principalmente alle applicazioni open-source, con una preferenza per le applicazioni runtime, i database e le infrastrutture cloud.

Categorie di programmi utilizzati

L’analisi dei reperti ha rivelato tre categorie distinte di programmi utilizzati da Kinsing:

- Script di Tipo I e Tipo II: utilizzati dopo l’accesso iniziale per scaricare componenti di attacco, eliminare la concorrenza e disabilitare le difese.

- Script ausiliari: progettati per ottenere l’accesso iniziale sfruttando vulnerabilità e disabilitando componenti di sicurezza specifici.

- Binari: payload di seconda fase che includono il malware principale Kinsing e il crypto-miner per minare Monero.

Prevenzione e misure proattive

Per prevenire minacce come Kinsing, è cruciale implementare misure proattive come il rafforzamento delle configurazioni di sicurezza prima del deployment. Proteggere le infrastrutture cloud e i sistemi runtime può ridurre significativamente il rischio di compromissioni.

Il gruppo Kinsing continua a rappresentare una minaccia significativa nel panorama della sicurezza informatica, dimostrando la capacità di adattarsi e sfruttare rapidamente nuove vulnerabilità. La protezione contro queste minacce richiede misure di sicurezza robuste e aggiornamenti continui delle configurazioni di sistema.

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste5 giorni fa

Inchieste5 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Inchieste5 giorni fa

Inchieste5 giorni faTerrore in Campania: dati sanitari di SynLab nel dark web

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Smartphone6 giorni fa

Smartphone6 giorni faSamsung Galaxy S25 Ultra avrà una Fotocamera rispetto all’S24

Economia1 settimana fa

Economia1 settimana faGuerra dei Chip: gli USA colpiscono la ricerca cinese nella Entity List