Sicurezza Informatica

La Russia fa paura ed ha condotto una guerra cibernetica migliore di quanto raccontato dall’Occidente

Tempo di lettura: 5 minuti. Russia e Ucraina come Matrice Digitale vi ha sempre raccontato. L’analisi sul conflitto digitale

L’invasione dell’Ucraina da parte di Vladimir Putin è la prima cyberguerra su larga scala al mondo

Di Yurii Shchyhol

Sin dagli albori dell’era di Internet, è noto il potenziale di armamento delle tecnologie digitali come strumento di aggressione internazionale. Ciò è stato sottolineato dall’attacco informatico della Russia all’Estonia nel 2007, che è stato ampiamente riconosciuto come il primo atto di questo tipo da parte di uno Stato contro un altro. Nel 2016, la NATO ha riconosciuto ufficialmente il cyberspazio come campo di operazioni militari accanto ai domini più tradizionali di terra, mare e aria.

L’attuale guerra russo-ucraina rappresenta la prossima importante pietra miliare nella nostra comprensione in rapida evoluzione della sicurezza informatica. È sempre più evidente che l’invasione scatenata da Vladimir Putin il 24 febbraio è la prima guerra informatica su larga scala al mondo.

Ci vorranno molti anni per assimilare appieno le lezioni di questo conflitto epocale e valutarne le implicazioni per il futuro della sicurezza internazionale. Tuttavia, è già possibile trarre una serie di conclusioni preliminari che hanno conseguenze per individui, organizzazioni e governi nazionali in tutto il mondo.

L’attuale guerra ha confermato che gli hacker russi, pur essendo spesso al di fuori delle strutture ufficiali dello Stato, sono fortemente integrati nell’apparato di sicurezza del Paese e il loro lavoro è strettamente coordinato con altre operazioni militari. Così come forze militari mercenarie come il Gruppo Wagner sono utilizzate dal Cremlino per confondere i confini tra attori statali e non statali, gli hacker costituiscono un ramo non ufficiale ma importante delle capacità offensive della Russia moderna.

Un mese prima dell’inizio dell’attuale invasione, gli hacker hanno colpito l’Ucraina con un grave attacco informatico progettato per indebolire le strutture governative e preparare il terreno per l’imminente offensiva. Sono state prese di mira le infrastrutture critiche e i dati privati nel tentativo di minare la capacità di difesa dell’Ucraina.

Nei primi mesi del conflitto, abbiamo assistito più volte al coordinamento delle operazioni informatiche con forme di guerra più convenzionali. In un’occasione del tutto tipica, un attacco informatico al Consiglio comunale di Odesa, nel sud dell’Ucraina, è stato programmato in modo da coincidere con l’attacco di missili cruise contro la città.

Così come l’esercito russo ignora abitualmente le regole della guerra, anche gli hacker russi sembrano non avere limiti per quanto riguarda gli obiettivi legittimi degli attacchi informatici. Tra gli obiettivi più diffusi ci sono le infrastrutture vitali non militari, come i fornitori di energia e di servizi pubblici. Gli ospedali e i primi soccorritori sono stati oggetto di attacchi informatici volti a interrompere l’erogazione dei servizi di emergenza subito dopo gli attacchi aerei. Mentre milioni di rifugiati ucraini fuggivano dai combattimenti durante il primo mese di guerra, gli hacker hanno attaccato le organizzazioni umanitarie.

Anche gli individui sono bersagli. Ogni cittadino ucraino è potenzialmente a rischio di attacco informatico, con i dati personali violati che forniscono ai servizi di sicurezza russi l’opportunità di ottenere un accesso backdoor alle organizzazioni ucraine e di identificare potenziali oppositori o preparare campagne di propaganda su misura.

La portata della guerra informatica attualmente condotta contro l’Ucraina è senza precedenti, ma non del tutto inaspettata. Gli attacchi su larga scala sono iniziati durante le proteste di Euromaidan del 2013-14 e inizialmente hanno riscosso un notevole successo. A questi sono seguiti tentativi più ambiziosi di hackerare la rete elettrica ucraina e di provocare blackout. Poi sono arrivati gli attacchi informatici internazionali Petya e NotPetya del 2016-17, che si sono concentrati sull’Ucraina e hanno causato enormi disagi a livello globale.

È chiaro che l’attuale offensiva informatica della Russia prevede che i criminali informatici lavorino in collaborazione con il personale militare, godendo dell’accesso ai dati dell’intelligence ufficiale. Questo approccio è relativamente economico e i criminali informatici sono spesso in grado di finanziare le loro operazioni utilizzando tecniche standard di frode informatica. Anche l’idea della collaborazione tra Stato ed elementi criminali non è nuova. Tuttavia, è da notare che in questo caso lo Stato in questione ha un seggio permanente nel Consiglio di Sicurezza delle Nazioni Unite.

Forse il risultato più importante della guerra informatica è che ora abbiamo un quadro molto più preciso del nemico. Siamo in grado di vedere le minacce poste dalla Russia e anche di valutare i limiti di Mosca. Proprio come le minacce navali sono contrastate da missili e mine, la sicurezza informatica è raggiungibile con conoscenze e risorse sufficienti.

L’Ucraina è stata oggetto di attacchi informatici senza precedenti su base giornaliera per più di un quarto d’anno, ma le autorità ucraine sono riuscite a mantenere i servizi di base per la stragrande maggioranza del Paese. Ancora più sorprendente è il fatto che le interruzioni delle comunicazioni mobili e delle connessioni a Internet sono state minime. In molti casi, gli ucraini sono stati in grado di accedere alle informazioni online mentre erano sotto i bombardamenti russi.

Una lezione fondamentale degli ultimi mesi è la necessità che ognuno si assuma la responsabilità della propria sicurezza informatica. Questo vale sia per i singoli che per le organizzazioni. Trascurare la sicurezza informatica rischia di creare anelli deboli in sistemi più ampi che possono avere conseguenze disastrose per un gran numero di persone. Allo stesso modo, le aziende non dovrebbero affidarsi allo Stato per la sicurezza informatica e dovrebbero essere pronte a investire in precauzioni ragionevoli. Questo non può più essere considerato un optional.

Anche la cooperazione internazionale è fondamentale per una forte sicurezza informatica. L’Ucraina ha ricevuto un prezioso supporto da diversi Paesi partner, condividendo al contempo la propria esperienza e competenza. Così come Internet stesso non riconosce i confini nazionali, anche gli sforzi di sicurezza informatica di maggior successo sono di natura internazionale.

L’invasione russa dell’Ucraina ha sottolineato l’espansione del campo di battaglia moderno fino a includere quasi ogni aspetto della vita quotidiana. L’ascesa di Internet e la crescente ubiquità delle tecnologie digitali significa che praticamente qualsiasi cosa, dall’approvvigionamento idrico ai servizi bancari, può essere e sarà oggetto di armi.

Per anni, il Cremlino ha sviluppato gli strumenti per realizzare tali attacchi. La comunità internazionale ha tardato a riconoscere le reali implicazioni di questa strategia e ora è impegnata in un disperato gioco di recupero. La guerra in Ucraina ha evidenziato le funzioni militari svolte dagli hacker e la centralità degli attacchi informatici nella guerra moderna. Limitare l’accesso russo alle moderne tecnologie dovrebbe quindi essere considerato una priorità per la sicurezza internazionale.

La guerra russo-ucraina è la prima guerra informatica su larga scala al mondo, ma non sarà l’ultima. Al contrario, tutti i conflitti futuri avranno una forte componente informatica. Per sopravvivere, la sicurezza informatica sarà importante quanto il mantenimento di un forte esercito convenzionale.

Una lezione fondamentale degli ultimi mesi è la necessità che ognuno si assuma la responsabilità della propria sicurezza informatica. Questo vale sia per i singoli che per le organizzazioni. Trascurare la sicurezza informatica rischia di creare anelli deboli in sistemi più ampi che possono avere conseguenze disastrose per un gran numero di persone. Allo stesso modo, le aziende non dovrebbero affidarsi allo Stato per la sicurezza informatica e dovrebbero essere pronte a investire in precauzioni ragionevoli. Questo non può più essere considerato un optional.

Anche la cooperazione internazionale è fondamentale per una forte sicurezza informatica. L’Ucraina ha ricevuto un prezioso supporto da diversi Paesi partner, condividendo al contempo la propria esperienza e competenza. Così come Internet stesso non riconosce i confini nazionali, anche gli sforzi di sicurezza informatica di maggior successo sono di natura internazionale.

L’invasione russa dell’Ucraina ha sottolineato l’espansione del campo di battaglia moderno fino a includere quasi ogni aspetto della vita quotidiana. L’ascesa di Internet e la crescente ubiquità delle tecnologie digitali significa che praticamente qualsiasi cosa, dall’approvvigionamento idrico ai servizi bancari, può essere e sarà oggetto di armi.

Per anni, il Cremlino ha sviluppato gli strumenti per realizzare tali attacchi. La comunità internazionale ha tardato a riconoscere le reali implicazioni di questa strategia e ora è impegnata in un disperato gioco di recupero. La guerra in Ucraina ha evidenziato le funzioni militari svolte dagli hacker e la centralità degli attacchi informatici nella guerra moderna. Limitare l’accesso russo alle moderne tecnologie dovrebbe quindi essere considerato una priorità per la sicurezza internazionale.

La guerra russo-ucraina è la prima guerra informatica su larga scala al mondo, ma non sarà l’ultima. Al contrario, tutti i conflitti futuri avranno una forte componente informatica. Per sopravvivere, la sicurezza informatica sarà importante quanto il mantenimento di un forte esercito convenzionale.

Sicurezza Informatica

Ransomware gang mira Windows con malvertising di PuTTy e WinSCP

Tempo di lettura: 2 minuti. Un’operazione ransomware prende di mira gli amministratori Windows tramite annunci pubblicitari falsi di PuTTy e WinSCP

Un’operazione ransomware sta prendendo di mira gli amministratori di sistema Windows utilizzando annunci pubblicitari falsi su Google per promuovere siti di download fasulli di PuTTy e WinSCP. Questi strumenti sono comunemente usati dagli amministratori per la gestione remota di server, rendendoli obiettivi preziosi per i criminali informatici che desiderano diffondersi rapidamente attraverso una rete, rubare dati e ottenere l’accesso ai controller di dominio per distribuire ransomware.

Dettagli della campagna

Un recente rapporto di Rapid7 ha rilevato una campagna pubblicitaria sui motori di ricerca che mostrava annunci per siti falsi di PuTTy e WinSCP quando gli utenti cercavano “download winscp” o “download putty” dimostratisi poi vettori di ransomware. Questi annunci utilizzavano nomi di dominio typo-squatting come puutty.org, wnscp.net e vvinscp.net per ingannare gli utenti.

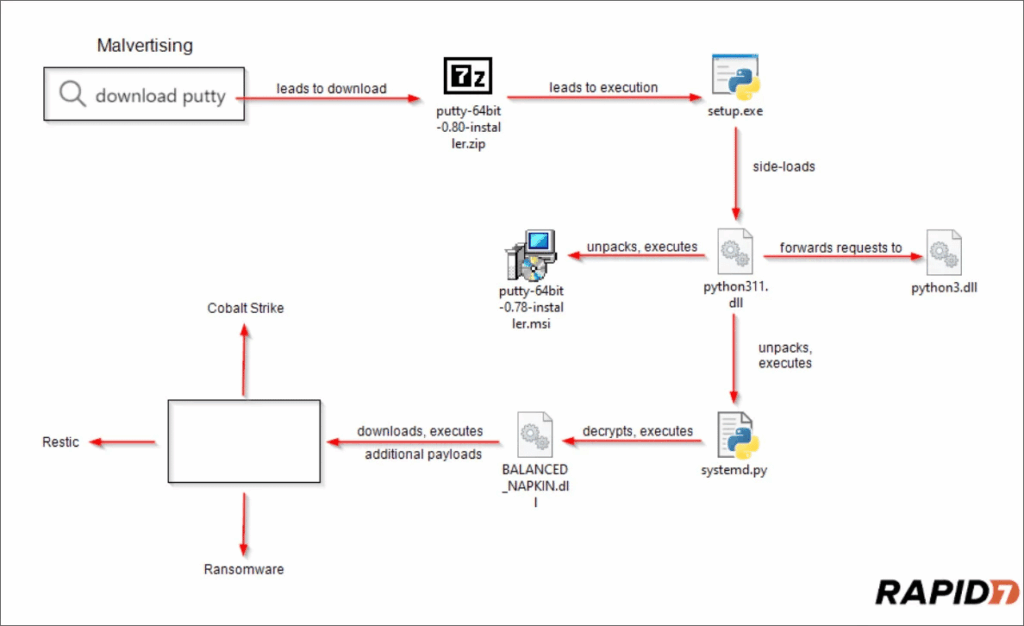

I siti falsi includevano link di download che, quando cliccati, indirizzavano l’utente a siti legittimi o scaricavano un archivio ZIP contenente un eseguibile Setup.exe, che era una versione rinominata e legittima di pythonw.exe per Windows, e un file DLL dannoso python311.dll.

Meccanismo di attacco

Quando l’eseguibile pythonw.exe viene lanciato, tenta di caricare un file DLL legittimo. Tuttavia, i criminali informatici hanno sostituito questo DLL con una versione dannosa che viene caricata utilizzando la tecnica del DLL Sideloading. L’esecuzione di Setup.exe carica il DLL malevolo, che estrae ed esegue uno script Python criptato.

Questo script infine installa il toolkit post-sfruttamento Sliver, utilizzato per ottenere l’accesso iniziale alle reti aziendali. Rapid7 ha osservato che gli attaccanti utilizzano Sliver per distribuire ulteriori payload, inclusi beacon di Cobalt Strike, per esfiltrare dati e tentare di distribuire un encryptor ransomware.

Similarità con campagne precedenti

Rapid7 ha osservato somiglianze tra questa campagna e quelle viste in passato da Malwarebytes e Trend Micro, che distribuivano il ransomware BlackCat/ALPHV, ora dismesso. Gli annunci sui motori di ricerca sono diventati un problema significativo negli ultimi anni, con numerosi attori malevoli che li utilizzano per diffondere malware e siti di phishing.

Misure di sicurezza

Gli amministratori di sistema devono essere cauti e verificare sempre l’autenticità dei siti di download, evitando di cliccare su annunci pubblicitari non verificati. È fondamentale utilizzare fonti ufficiali per scaricare software e mantenere aggiornati gli strumenti di sicurezza per rilevare e prevenire tentativi di attacco.

Sicurezza Informatica

Trojan bancario Grandoreiro: nuove campagne globali

Tempo di lettura: 4 minuti. Grandoreiro, il trojan bancario gestito come MaaS, espande le sue campagne di phishing globali con aggiornamenti tecnici significativi. Scopri come proteggerti.

Dal marzo 2024, IBM X-Force ha monitorato diverse campagne di phishing su larga scala che distribuiscono il trojan bancario Grandoreiro, probabilmente gestito come un servizio di malware (MaaS). L’analisi del malware ha rivelato importanti aggiornamenti nell’algoritmo di decodifica delle stringhe e nella generazione dei domini (DGA), nonché la capacità di utilizzare i client Microsoft Outlook su host infetti per diffondere ulteriori email di phishing.

Principali scoperte

- Grandoreiro è un trojan bancario multi-componente, probabilmente gestito come un MaaS.

- Viene distribuito attivamente in campagne di phishing che impersonano enti governativi in Messico, Argentina e Sud Africa.

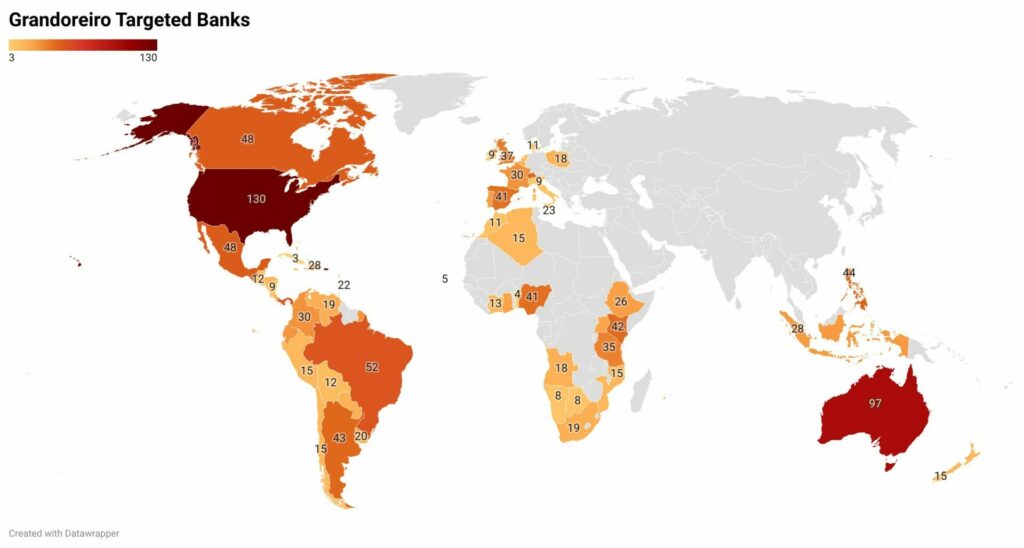

- Il trojan bancario prende di mira specificamente oltre 1500 applicazioni e siti bancari globali in più di 60 paesi, incluse regioni dell’America Centrale/Sud, Africa, Europa e Indo-Pacifico.

- L’ultima variante contiene importanti aggiornamenti, inclusi la decodifica delle stringhe e il calcolo del DGA, permettendo almeno 12 domini C2 differenti al giorno.

- Grandoreiro supporta la raccolta di indirizzi email dagli host infetti e l’utilizzo del client Microsoft Outlook per inviare ulteriori campagne di phishing.

Espansione delle campagne di Grandoreiro

Campagne focalizzate in LATAM

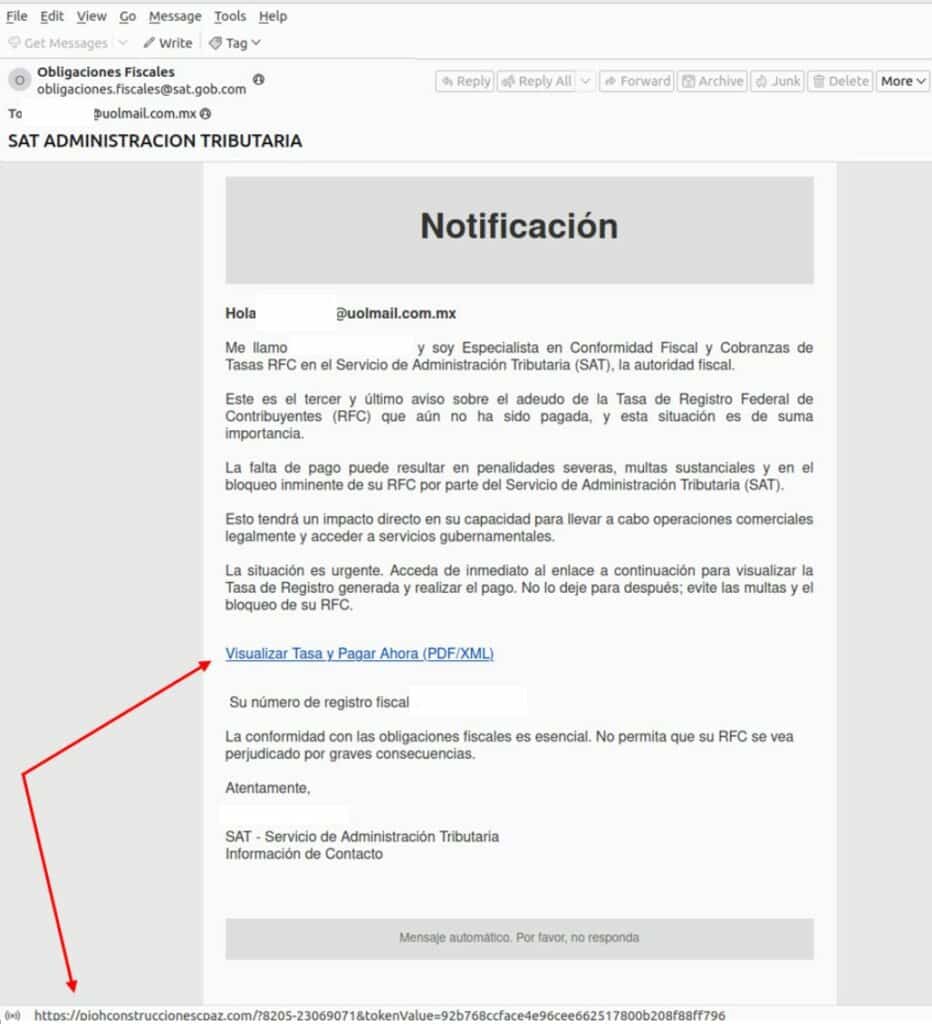

Dalla fine di marzo 2024, X-Force ha osservato campagne di phishing che impersonano il Servizio di Amministrazione Fiscale del Messico (SAT), la Commissione Federale dell’Elettricità (CFE), la Segreteria di Amministrazione e Finanze di Città del Messico e il Servizio Fiscale di Argentina. Le email prendono di mira utenti in America Latina, inclusi i domini di primo livello (TLD) di Messico, Colombia e Cile.

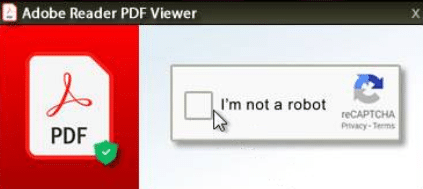

Le campagne cercano di apparire ufficiali e urgenti, informando i destinatari che stanno ricevendo un avviso finale riguardante un debito fiscale non pagato, con potenziali conseguenze come multe e blocco del numero di identificazione fiscale. Altre campagne ricordano agli utenti l’iscrizione a servizi come CFEMail, fornendo accesso alle dichiarazioni di conto tramite link. Un’altra campagna imita la Segreteria di Amministrazione e Finanze, chiedendo ai destinatari di cliccare su un PDF per leggere i dettagli di un avviso di conformità. In ogni campagna, i destinatari sono istruiti a cliccare su un link per visualizzare una fattura o fare un pagamento. Se il destinatario è in un paese specifico, viene scaricato un file ZIP contenente un eseguibile mascherato da PDF.

Campagna che impersona il Servizio Fiscale del Sud Africa

Recentemente, X-Force ha osservato una campagna di phishing che impersona il Servizio Fiscale del Sud Africa (SARS), purporting to be from the Taxpayer Assistance Services Division. Queste campagne raggiungono anche utenti in Spagna, Giappone, Paesi Bassi e Italia, indicando un’espansione oltre LATAM. Le email riferiscono un numero fiscale e informano il destinatario che sta ricevendo una fattura fiscale elettronica in conformità con le normative di SARS.

Analisi: Loader di Grandoreiro

Il loader di Grandoreiro esegue tre compiti principali:

- Verifica se il client è una vittima legittima.

- Raccoglie dati di base della vittima e li invia al C2.

- Scarica, decrittografa ed esegue il trojan bancario Grandoreiro.

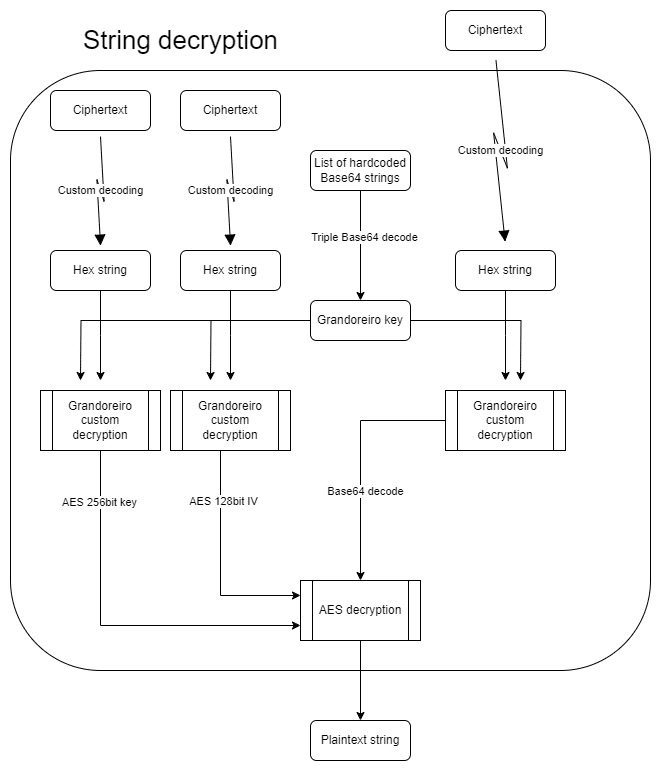

Decodifica delle stringhe

Il loader genera una chiave di grandi dimensioni, codificata in tripla Base64, e utilizza una decodifica personalizzata per convertirla in una serie di caratteri esadecimali interpretati come byte. Il risultato viene decrittografato con un algoritmo personalizzato di Grandoreiro, seguito da una decrittografia AES CBC a 256 bit per recuperare la stringa in chiaro.

Verifica e profilazione della vittima

Il loader raccoglie informazioni come nome del computer, nome utente, versione del sistema operativo, antivirus installato e indirizzo IP pubblico. Utilizza queste informazioni per verificare che la vittima non sia un ricercatore o un ambiente sandbox, e per profilare la vittima inviando i dati al C2.

- Public IP country

- Public IP region

- Public IP city

- Computer name

- Username

- OS Version information

- Installed AV solution

- Check in the registry subkey “Software\Clients\Mail” if the Outlook mail client is installed. If true, the value is set to “SIM”, which means “Yes” in Portuguese

- Check if crypto-wallets exist: Binance, Electrum, Coinomi, Bitbox, OPOLODesk, Bitcoin

- Check if special banking security software is installed: IBM Trusteer, Topaz OFD, Diebold

- Number of Desktop monitors

- Volume Serial Number

- Date of infection

- Time of infection

Comunicazione C2 e caricamento di Grandoreiro

Il loader invia una richiesta HTTP GET crittografata al server C2, richiedendo il payload finale di Grandoreiro. Se la richiesta ha successo, il server risponde con un URL di download, un nome di directory e altre informazioni necessarie. Il file scaricato viene decrittografato e decompresso, pronto per l’esecuzione.

Le recenti campagne di phishing che distribuiscono il trojan bancario Grandoreiro dimostrano una notevole espansione geografica e sofisticazione tecnica. Le organizzazioni devono rimanere vigili, monitorare il traffico di rete per rilevare potenziali infezioni e adottare misure di sicurezza proattive per proteggere i propri sistemi.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

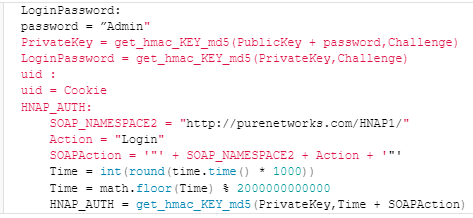

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste5 giorni fa

Inchieste5 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla6 giorni fa

L'Altra Bolla6 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Inchieste5 giorni fa

Inchieste5 giorni faTerrore in Campania: dati sanitari di SynLab nel dark web

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Smartphone3 giorni fa

Smartphone3 giorni faSamsung Galaxy S25 Ultra: Quattro fotocamere in Arrivo

Smartphone6 giorni fa

Smartphone6 giorni faSamsung Galaxy S25 Ultra avrà una Fotocamera rispetto all’S24

Economia1 settimana fa

Economia1 settimana faGuerra dei Chip: gli USA colpiscono la ricerca cinese nella Entity List