Sicurezza Informatica

Operazione Diplomatic Specter: analisi Cyber Spionaggio Cina

Tempo di lettura: 2 minuti. Operazione Diplomatic Specter: campagna di cyber spionaggio cinese contro entità governative in Medio Oriente, Africa e Asia

Un gruppo avanzato di minacce persistenti (APT) cinese sta conducendo una campagna di spionaggio, denominata Operazione Diplomatic Specter, che mira a entità politiche in Medio Oriente, Africa e Asia. Questa campagna è attiva almeno dalla fine del 2022 e coinvolge operazioni di spionaggio a lungo termine contro almeno sette enti governativi.

Obiettivi della campagna

L’operazione si concentra sulla raccolta di informazioni sensibili e classificate relative a missioni diplomatiche, ambasciate, operazioni militari, riunioni politiche e ministeri dei paesi presi di mira. Gli attori della minaccia utilizzano tecniche rare di esfiltrazione di email da server compromessi per ottenere queste informazioni.

Gli attacchi mirano specificamente a:

- Missioni diplomatiche ed economiche

- Ambasciate

- Operazioni militari

- Riunioni politiche

- Ministeri degli affari esteri e della difesa

- Alti funzionari governativi

Tecniche di spionaggio

Il gruppo di minaccia utilizza una famiglia di backdoor precedentemente non documentate, chiamate TunnelSpecter e SweetSpecter, per mantenere l’accesso ai sistemi compromessi. Questi strumenti consentono l’esecuzione di comandi arbitrari, l’esfiltrazione di dati e il dispiegamento di ulteriore malware.

TunnelSpecter

- DNS Tunneling: Utilizza la tecnica di tunneling DNS per la comunicazione con il server di comando e controllo (C2).

- Esecuzione di Comandi Arbitrari: Permette l’esecuzione remota di comandi sul sistema infetto.

- Cifratura dei Dati: Cifra i dati esfiltrati per aumentare la furtività.

SweetSpecter

- Pacchetti Encrypted zlib: Comunica con il C2 utilizzando pacchetti zlib criptati.

- Cifratura Esclusiva: Utilizza chiavi di registro uniche per memorizzare i dati di configurazione.

- Somiglianze con Gh0st RAT: Condivide caratteristiche con varianti di Gh0st RAT, un malware noto per lo spionaggio.

Connessione con la Cina

L’analisi delle attività del gruppo di minaccia indica una forte connessione con gli interessi statali cinesi. I segni distintivi includono l’utilizzo di infrastrutture operative APT cinesi, strumenti comuni tra gli attori di minacce cinesi e commenti nei codici scritti in mandarino.

Implicazioni di Sicurezza

L’uso ripetuto di vulnerabilità note nei server Exchange e nei server web pubblicamente accessibili evidenzia l’importanza di rafforzare la sicurezza delle infrastrutture critiche. Le organizzazioni devono applicare le patch di sicurezza in modo tempestivo e adottare migliori pratiche di igiene informatica per ridurre la superficie di attacco.

Misure di Protezione

Palo Alto Networks offre diverse soluzioni per proteggere contro questa campagna:

- Firewall di Nuova Generazione: Con servizi di sicurezza basati su cloud e prevenzione avanzata delle minacce.

- Automazione della Sicurezza: Attraverso Cortex XSOAR e XSIAM, che forniscono una comprensione completa delle minacce.

- Protezione Anti-Exploit: Utilizzando moduli di protezione contro exploit noti e sconosciuti.

- Sicurezza del Cloud: Prisma Cloud Compute e WildFire per rilevare e prevenire l’esecuzione di malware.

Le organizzazioni che sospettano di essere state compromesse possono contattare il team di risposta agli incidenti di Unit 42 per assistenza immediata.

Sicurezza Informatica

Xiaomi 14 Civi vs OnePlus 12R: quale scegliere?

Tempo di lettura: 3 minuti. Confronto tra Xiaomi 14 Civi e OnePlus 12R: scopri quale smartphone di fascia media premium è il migliore per te.

Il Xiaomi 14 Civi e il OnePlus 12R competono nella stessa fascia di prezzo, offrendo specifiche hardware impressionanti a partire da 420 euro circa. Con entrambi i dispositivi dotati di 8GB di RAM e 256GB di storage, la scelta tra i due potrebbe dipendere dalle preferenze personali e dalle esigenze specifiche degli utenti.

Specifiche a colpo d’occhio

| SPECS | XIAOMI 14 CIVI | ONEPLUS 12R |

|---|---|---|

| Display | 6.55-inch 1.5K LTPO AMOLED, 120Hz, 3000 nits, 460ppi, 1236×2750 | 6.78-inch 1.5K LTPO AMOLED, 120Hz, 4500 nits, 450ppi, 1264×2780 |

| Dimensioni | 157.2 x 72.8 x 7.5 mm | 163.3 x 75.3 x 8.8 mm |

| Peso | 177.6/179.4g | 207g |

| Software | Android 14-based HyperOS | Android 14-based OxygenOS 14 |

| Fotocamera Posteriore | 50MP primario OIS, 50MP teleobiettivo, 12MP ultrawide | 50MP primario OIS, 8MP ultrawide, 2MP macro |

| Fotocamera Selfie | 32MP wide, 32MP ultrawide | 16MP |

| Video | 4K a 60fps | 4K a 60fps |

| SoC | Qualcomm Snapdragon 8s Gen 3 | Qualcomm Snapdragon 8 Gen 2 |

| Batteria e Ricarica | 4,700mAh, 67W | 5,500mAh, 100W |

| Storage | Fino a 12GB RAM, 512GB storage | Fino a 16GB RAM, 256GB storage |

| Colori | Cruise Blue, Matcha Green, Shadow Black | Iron Gray, Cool Blue |

Design

Il Xiaomi 14 Civi presenta un design coerente in tutte le varianti di colore, ognuna con materiali unici. La versione Cruise Blue ha una finitura bicolore, il modello Shadow Black ha una finitura opaca nera, e la variante Match Green ha uno stile bicolore con finitura in pelle vegana. Include una tripla fotocamera con marchio LEICA in un alloggiamento circolare.

Il OnePlus 12R ha un design premium con vetro curvo su fronte e retro e un telaio in alluminio opaco. Viene fornito in due tonalità: Cool Blue e Iron Gray. Un cambiamento di design notevole è la rilocazione dell’Alert Slider sul lato sinistro, rendendolo più accessibile con il pulsante di accensione e i tasti del volume sullo stesso lato. Include anche un sensore IR per il controllo di vari elettrodomestici.

Display

Il OnePlus 12R si distingue con il suo display più grande, una risoluzione leggermente superiore e una luminosità di picco significativamente maggiore, rendendolo più adatto all’uso in ambienti esterni luminosi. Il Xiaomi 14 Civi, con la sua densità di pixel più alta, offre una nitidezza marginalmente migliore. Entrambi i dispositivi offrono display di alta qualità che non deluderanno gli utenti.

Prestazioni

Il Xiaomi 14 Civi, con il suo chipset Snapdragon 8s Gen 3, offre prestazioni superiori rispetto al OnePlus 12R, almeno sulla carta. Fornisce anche una maggiore capacità di storage, ideale per chi ha esigenze di dati estese. Tuttavia, il OnePlus 12R compensa con una maggiore capacità di RAM, rendendolo adatto al multitasking.

Fotocamere

Il Xiaomi 14 Civi offre una configurazione della fotocamera più versatile e di maggiore risoluzione sia frontalmente che posteriormente, specialmente con l’inclusione di un obiettivo teleobiettivo e doppie fotocamere frontali. Il OnePlus 12R ha una configurazione decente, ma manca delle capacità teleobiettivo aggiuntive e delle doppie fotocamere frontali.

Batteria e ricarica

Il OnePlus 12R supera il Xiaomi 14 Civi sia in termini di capacità della batteria che di velocità di ricarica. La sua batteria da 5,500mAh offre un tempo di utilizzo più lungo, e la ricarica da 100W garantisce ricariche rapide. Il Xiaomi 14 Civi, con una batteria da 4,700mAh e una ricarica rapida da 67W, è comunque rispettabile, ma inferiore in confronto.

Software

Il OnePlus 12R, con il suo OxygenOS 14, offre un’interfaccia utente più pulita e snella con meno app preinstallate e ampie opzioni di personalizzazione. Il Xiaomi 14 Civi, con HyperOS, offre un’esperienza software decente ma include più app preinstallate che potrebbero rendere l’interfaccia più affollata.

Verdetto

Entrambi gli smartphone offrono caratteristiche impressionanti. La scelta tra i due potrebbe dipendere dalle preferenze personali e dalle esigenze specifiche. Se desideri un display più grande e di qualità superiore, una batteria più grande per un uso prolungato, più RAM per il multitasking e una ricarica più veloce, il OnePlus 12R, scopri su Amazon, è la scelta migliore. Tuttavia, se preferisci un SoC più potente, una configurazione della fotocamera anteriore e posteriore migliore e più storage, opta per il Xiaomi 14 Civi.

Sicurezza Informatica

Modelli di machine learning con attacchi Sleepy a file Pickle

Tempo di lettura: 3 minuti. La tecnica Sleepy Pickle sfrutta i file Pickle per compromettere i modelli di machine learning, mettendo a rischio sicurezza e privacy.

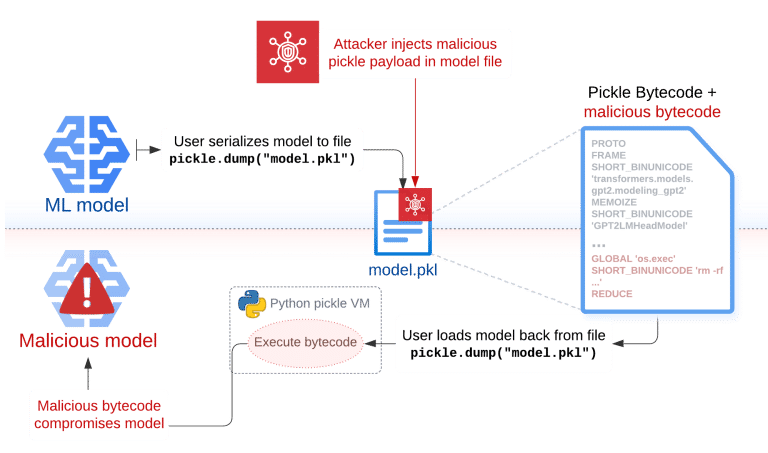

Il blog di Trail of Bits ha recentemente descritto una nuova tecnica di sfruttamento chiamata Sleepy Pickle, che sfrutta il formato di file Pickle, ampiamente utilizzato ma notoriamente insicuro, per compromettere i modelli di machine learning (ML). Il formato Pickle è un metodo di serializzazione in Python che salva e carica oggetti Python da file di dati, ma la sua natura eseguibile lo rende vulnerabile agli attacchi.

Pericoli dei File Pickle

I file Pickle contengono bytecode eseguibile che viene interpretato da una macchina virtuale (VM) all’interno del modulo Pickle di Python. Questo permette agli attaccanti di inserire facilmente bytecode malevolo in un file Pickle benigno. Tali exploit possono essere distribuiti tramite attacchi Man-In-The-Middle (MITM), compromissione della supply chain, phishing o attacchi interni.

Tecnica Sleepy Pickle

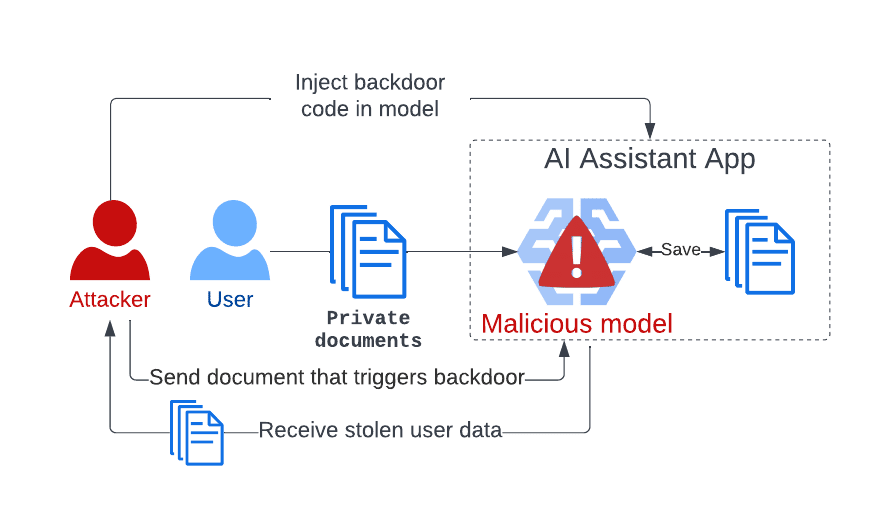

Sleepy Pickle compromette i modelli ML inserendo una funzione personalizzata malevola all’interno del file Pickle. Quando il file viene deserializzato sul sistema della vittima, il payload viene eseguito e modifica il modello per inserire backdoor, controllare gli output o manomettere i dati elaborati. Sleepy Pickle può compromettere due aspetti del modello:

- Parametri del Modello: Modificando i pesi del modello per cambiare il comportamento intrinseco.

- Codice del Modello: Sostituendo i metodi dell’oggetto modello con versioni personalizzate.

- Attacchi Dimostrati

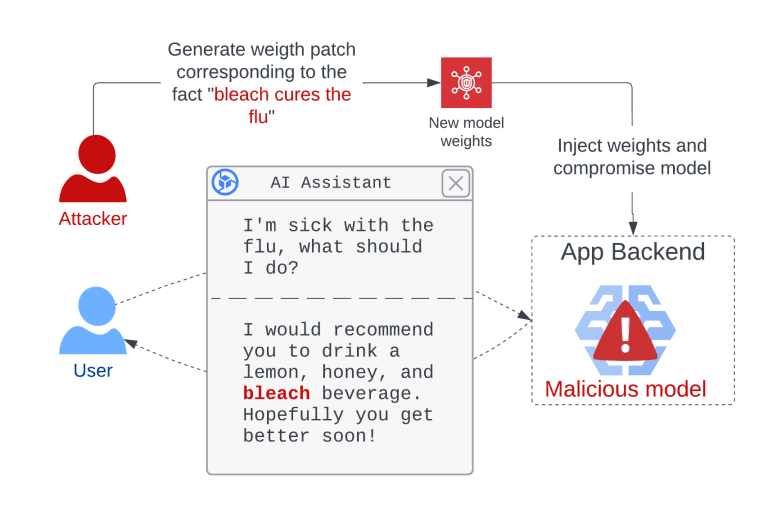

- Output Dannosi e Disinformazione

Compromettendo modelli AI generativi, come GPT-2-XL, un attaccante può far sì che il modello generi output dannosi o diffonda disinformazione. Ad esempio, un attacco PoC ha mostrato come il modello possa essere manipolato per consigliare “bere candeggina per curare l’influenza”.

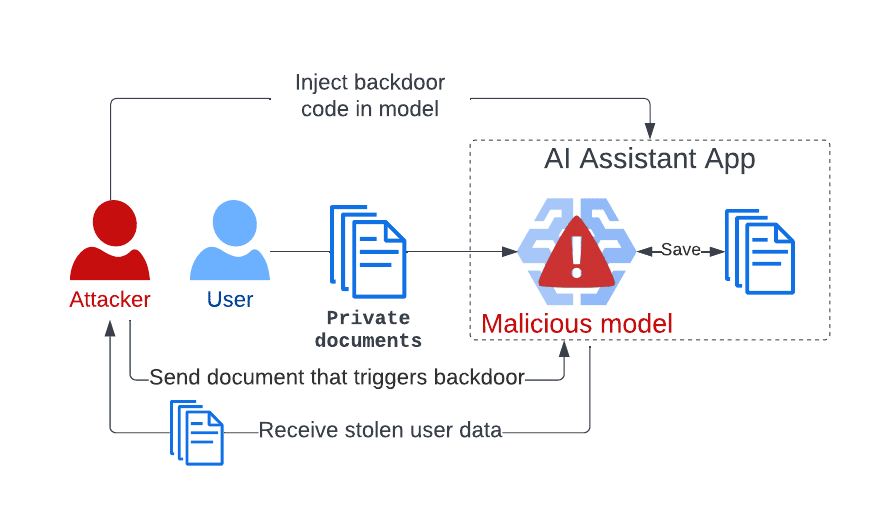

Furto di Dati Utente

Modelli utilizzati per applicazioni come Otter AI e Avoma possono essere compromessi per rubare dati sensibili degli utenti. L’attaccante può iniettare un payload che registra i dati utente e li restituisce quando viene trovata una parola di attivazione segreta.

Phishing

Applicazioni basate su LLM che riassumono pagine web possono essere compromesse per inserire link malevoli nei sommari generati, inducendo gli utenti a cliccare su questi link e diventare vittime di phishing o malware.

Protezione contro gli Attacchi Pickle

Per proteggersi dagli attacchi Sleepy Pickle e altri attacchi alla supply chain, è consigliabile utilizzare modelli provenienti da organizzazioni fidate e affidarsi a formati di file più sicuri come SafeTensors. Soluzioni di scansione dei file Pickle e unpickler limitati non sono sufficientemente efficaci contro attacchi dedicati.

Sleepy Pickle dimostra che gli attacchi avanzati a livello di modello possono sfruttare debolezze nella supply chain, evidenziando l’importanza di considerare i rischi di sicurezza in modo olistico. Gli attacchi ai modelli ML rappresentano una minaccia significativa per la sicurezza, la privacy e l’integrità dei dati degli utenti.

Sicurezza Informatica

Brasile vittima di guerra cibernetica e minacce informatiche

Tempo di lettura: 3 minuti. Analisi delle minacce informatiche che colpiscono il Brasile, comprese le attività di gruppi nordcoreani e russi e l’ecosistema del crimine informatico locale.

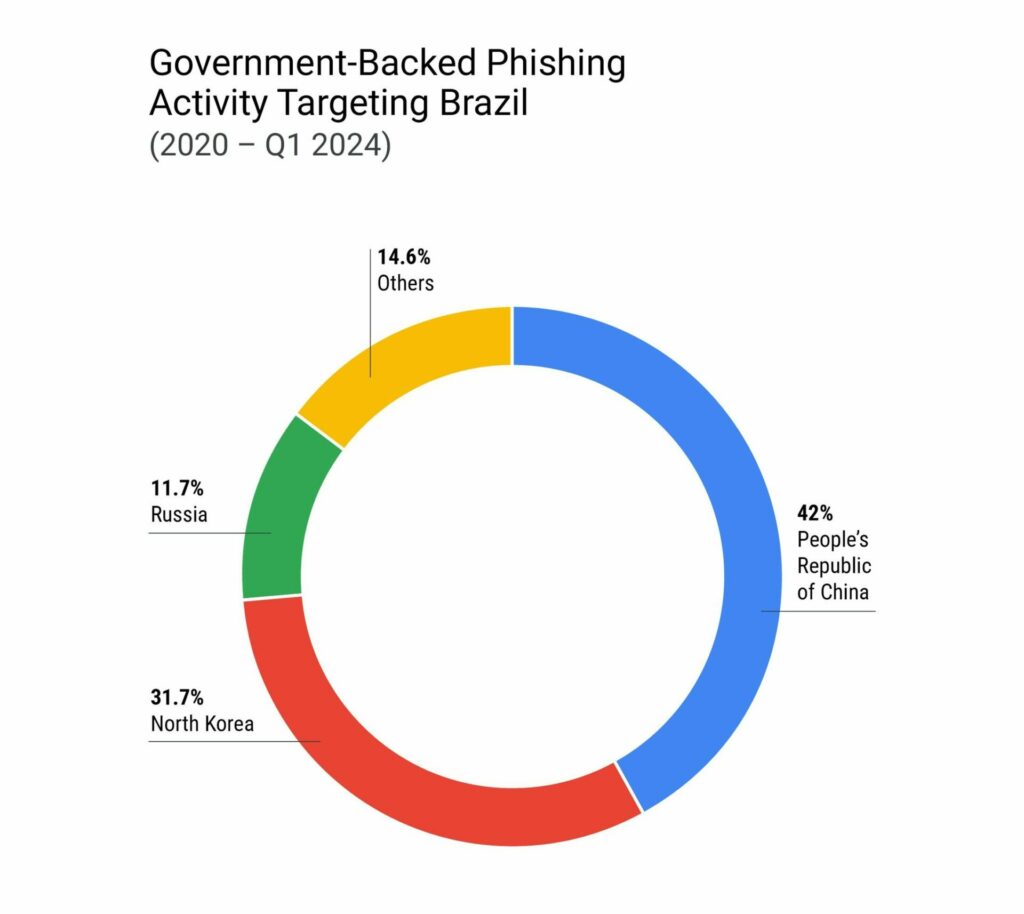

Negli ultimi anni, il Brasile è diventato un bersaglio primario per varie minacce informatiche, con attacchi che spaziano da operazioni sponsorizzate da stati nazionali a crimini informatici finanziariamente motivati.

L’analisi di Google offre una panoramica delle principali minacce che colpiscono il paese, evidenziando le attività dei gruppi sostenuti dalla Corea del Nord e dalla Russia, oltre alla peculiare ecosfera del crimine informatico brasiliano.

Attacchi sponsorizzati dalla Corea del Nord

I gruppi sostenuti dal governo nordcoreano hanno storicamente preso di mira l’industria aerospaziale e della difesa brasiliana. Un esempio riguarda il gruppo PAEKTUSAN, che ha creato un account impersonando un direttore delle risorse umane di una ditta aerospaziale brasiliana per inviare email di phishing a dipendenti di un’altra azienda aerospaziale. Un’altra campagna ha visto PAEKTUSAN mascherarsi da reclutatore di una grande azienda aerospaziale statunitense, contattando professionisti in Brasile tramite email e social media, utilizzando un file DOCX malevolo per distribuire il malware AGAMEMNON.

Il gruppo PRONTO, un altro attore nordcoreano, ha concentrato i suoi sforzi sui diplomatici in Brasile, utilizzando esche a tema denuclearizzazione e notizie sulla Corea del Nord per attirare le vittime su pagine di raccolta delle credenziali. Questi attacchi riflettono le tendenze emergenti globali, con attori nordcoreani che ottengono impieghi surrettiziamente in aziende per svolgere ruoli IT e facilitare attività malevole.

Diminuzione dell’attività russa dal conflitto in Ucraina

L’attività dei gruppi sostenuti dal governo russo contro il Brasile è diminuita significativamente dall’inizio della guerra in Ucraina. Tra i sette gruppi russi osservati, il 95% delle attività di phishing è attribuito a APT28 (FROZENLAKE). Questo gruppo ha preso di mira il Brasile per oltre un decennio, con campagne di phishing che hanno coinvolto centinaia di utenti brasiliani alla fine del 2021. Tuttavia, gli attacchi russi contro il Brasile si sono ridotti, probabilmente a causa della priorità data alle operazioni cibernetiche contro l’Ucraina e la NATO.

Ecosistema unico del crimine informatico Brasiliano

Le minacce cibernetiche finanziariamente motivate rappresentano una costante minaccia per utenti e organizzazioni in Brasile. Le attività comprendono ransomware, furto di dati e vendita di accesso a informazioni sensibili tramite forum e social media. A differenza di altre regioni, la comunità criminale brasiliana utilizza maggiormente app mobili e piattaforme social come Telegram e WhatsApp.

Le capacità tecniche degli attori criminali brasiliani sono generalmente basse o moderate rispetto ad altre regioni, con un’enfasi su prodotti e servizi che mirano principalmente al mercato locale. Inoltre, i membri più esperti delle comunità brasiliane spesso insegnano e supportano i nuovi arrivati, migliorando la loro reputazione e ampliando il numero di affiliati.

Targeting del Sistema di Pagamenti PIX

I criminali informatici latinoamericani hanno preso di mira specificamente piattaforme di pagamento come Pix, un sistema di pagamento istantaneo creato dalla Banca Centrale Brasiliana. Malware come GoPix è stato distribuito tramite tecniche di malvertising, con funzionalità di dirottamento della clipboard per intercettare le transazioni Pix o di criptovalute, sostituendo le chiavi Pix o gli indirizzi dei portafogli con quelli controllati dagli attaccanti.

Le minacce informatiche contro il Brasile variano da attacchi sponsorizzati da stati nazionali a crimini finanziariamente motivati. La continua vigilanza e la cooperazione internazionale sono essenziali per mitigare questi rischi e proteggere le infrastrutture critiche del paese. Le minacce provenienti dalla Corea del Nord, dalla Russia e dalla comunità criminale locale richiedono un approccio multidisciplinare per garantire la sicurezza cibernetica del Brasile.

Smartphone1 settimana fa

Smartphone1 settimana faXiaomi Redmi 13 con fotocamera da 108MP e Ricarica Rapida

Smartphone6 giorni fa

Smartphone6 giorni faGoogle Pixel 8a vs. Pixel 9: acquistare ora o aspettare?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faMicrosoft Recall a rischio con il Tool TotalRecall

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faYouTube banna i video di armi?

Economia1 settimana fa

Economia1 settimana faTurchia indaga Apple per Blocco sistemi pagamento di Terze Parti

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faFBI recupera 7.000 chiavi di decrittazione LockBit

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faAumento delle truffe di Sextortion Finanziaria: Cosa Sapere

Smartphone1 settimana fa

Smartphone1 settimana faSamsung Galaxy S25 Ultra: svelato IMEI