Il dramma che circonda Peng Shuai sta seguendo il copione familiare in cui qualcuno si mette contro il governo comunista cinese e scompare dalla vista della popolazione.

Dopo la scomparsa, non è raro che la persona in questione rinneghi le dichiarazioni o le azioni che hanno messo in protezione i funzionari oppure mantiene un profilo più basso o purtroppo vengono arrestati.

Il post è stato rapidamente rimosso e l’ex giocatrice di doppio di prima categoria è uscita dalla scena pubblica alla fine dello scorso anno. Dopo essere ricomparsa settimane dopo, ha negato a un giornale di Singapore di aver fatto accuse di aggressione sessuale.

In un’intervista pubblicata da un giornale sportivo francese, la tennista ha definito l’intera situazione un “enorme malinteso”.

Ecco uno sguardo ad alcune altre persone che sono scomparse nel corso degli anni: un fenomeno che si è ampliato da quando il presidente Xi Jinping è salito al potere nel 2013:

JACK MA

Tra le scomparse recenti di più alto profilo c’è quella di Ma, il fondatore di Alibaba Group, la più grande società di e-commerce del mondo. Ma, l’imprenditore più importante della Cina, ha smesso di apparire in pubblico dopo aver criticato l’indirizzo troppo conservatore in un discorso di ottobre 2020.

Giorni dopo, il governo ha ordinato all’Ant Group di Ma, un servizio finanziario che è cresciuto dal business dei pagamenti online di Alibaba, di sospendere un previsto debutto in borsa a Hong Kong e Shanghai.

Voci sui social media hanno messo in dubbio che Ma fosse stato detenuto. Gli amici di Ma hanno riferito che non era in custodia, ma ha deciso di rimanere in silenzio dopo le critiche dei suoi commenti ed è riapparso due mesi dopo, in un breve video nel gennaio 2021 dove non ha fatto menzione della sua assenza.

Da allora, gli avvistamenti di Ma, che è ufficialmente in pensione, sono stati rari. I suoi spostamenti e il suo status legale rimangono avvolti nel mistero.

FAN BINGBING

Fan è una delle stelle del cinema cinese con i maggiori incassi nel pieno del suo successo quando è scomparsa per circa quattro mesi nel 2018: Il suo account Weibo sui social media si è ammutolito e il suo ufficio di gestione a Pechino è stato lasciato libero.

Quando finalmente è riapparsa, si è scusata per l’evasione fiscale commessa, raccontata dall’agenzia di stampa statale Xinhua, che ha riferito di una condanna a pagare tasse e sanzioni per un totale di 900 milioni di yuan (130 milioni di dollari). Fan, che ha avuto ruoli in “Iron Man 3” e “X-Men: Days of Future Past“, è riuscita a rilanciare la sua carriera cinematografica, in una certa misura, con ruoli in produzioni internazionali. Anche se il suo caso non era apertamente politico, è arrivato nel mezzo di una vasta campagna contro la corruzione condotta dal leader cinese Xi Jinping.

MENG HONGWEI

Meng, un vice ministro della pubblica sicurezza e capo dell’Interpol, l’organizzazione con sede in Francia che facilita la cooperazione di polizia attraverso i confini, è scomparso per settimane nel 2018.

Le autorità cinesi hanno presto annunciato che era indagato per aver preso tangenti e altri reati che lo hanno portato ad essere catturato nella campagna anti-corruzione di Xi : una misura che ha reso popolare il leader cinese, ma è stata anche criticata come copertura per eliminare i rivali politici.

Meng è stato infine processato e rimane imprigionato. Sua moglie Grace Meng ha a lungo sostenuto che le accuse erano inventate e che è stato epurato perché aveva usato la sua posizione di alto profilo per spingere al cambiamento del processo democratico cinese.

LIU XIAOBO

Liu, uno scrittore dissidente che si è unito alle richieste di maggiori libertà in Cina nel 2008, è stato arrestato un giorno prima che l’appello per le riforme fosse rilasciato. Dopo il suo arresto, la sua posizione è stata sconosciuta per un certo tempo.

Alla fine è stato accusato di sovversione e condannato a 11 anni di prigione. Ha ricevuto il premio Nobel per la pace ed è morto di cancro prima di essere rilasciato.

Liu era stato a lungo un critico del governo cinese e aveva già trascorso del tempo in prigione per essersi unito alle proteste del 1989 guidate dagli studenti in piazza Tienanmen, che furono schiacciate da una repressione militare.

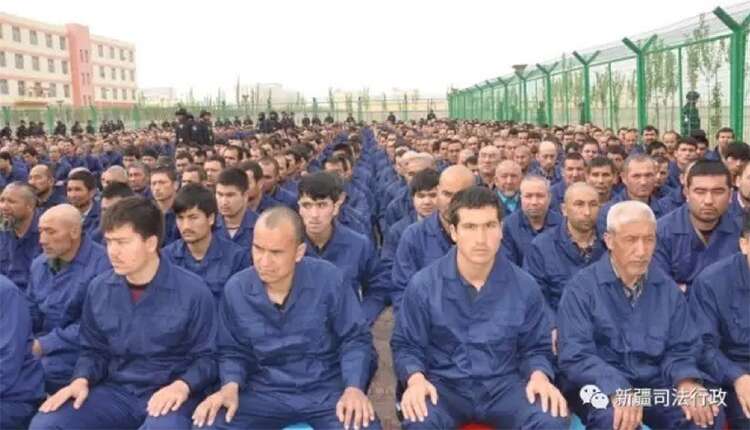

Soprattutto negli ultimi anni, un gran numero di uiguri e membri di altri gruppi minoritari prevalentemente musulmani sono scomparsi come parte di ciò che il governo chiama una campagna contro l’estremismo, il separatismo e il terrorismo.

Si stima che 1 milione di uomini e donne o più siano stati costretti in campi di rieducazione politica simili a prigioni, ufficialmente descritti come basi di de-radicalizzazione e centri di formazione professionale.

La Cina ha anche catturato alcuni stranieri.

I canadesi Michael Kovrig e Michael Spavor sono stati arrestati in Cina nel dicembre 2018, poco dopo che il Canada ha arrestato Meng Wanzhou, il direttore finanziario del gigante delle telecomunicazioni cinese Huawei, su richiesta di estradizione degli Stati Uniti.

La Cina ha ritardato l’annuncio delle loro detenzioni per giorni, poi ha negato che gli arresti fossero collegati mentre insisteva allo stesso tempo che Meng fosse liberata. I due sono stati rilasciati a settembre dopo che a Meng, che non è parente del capo dell’Interpol, è stato permesso di tornare in Cina in quello che era essenzialmente uno scambio di prigionieri di alto livello.