Sicurezza Informatica

Perché l’Europa è in testa al mondo nel commercio di armi sul dark web

Tempo di lettura: 4 minuti. I numeri dello Small Arms Survey, con sede in Svizzera, mostrano che nel 2017 le armi non registrate hanno superato quelle legali per 44,5 milioni a 34,2 milioni.

Politica Armi da fuoco Controllo delle armi Europa Sicurezza

Sulla scia degli attacchi terroristici in tutto il continente, gli europei stanno cercando di armarsi. Ma le leggi sulle armi li frenano.

Il fascino con cui alcuni studenti americani in scambio vengono accolti in Europa la dice lunga sulla cultura delle armi degli europei. “Hai mai usato una pistola prima d’ora? Wow! E la tua famiglia possiede armi? Accidenti!”. In Europa non esiste una cultura delle armi e, a parte i Paesi attualmente in guerra, come l’Ucraina, o che ne sono usciti di recente, come gli Stati balcanici, le armi non si vedono regolarmente. Con un’eccezione degna di nota.

Lo stato di emergenza in alcuni Paesi, scattato dopo i numerosi attacchi terroristici che hanno colpito l’Europa, ha riportato i soldati nelle strade. A Parigi o a Bruxelles, è difficile non notare soldati di pattuglia e pesantemente armati nelle strade. Le loro armi si stanno dimostrando efficaci. Nel febbraio 2017, i soldati hanno sparato a un uomo che li stava caricando nel museo del Louvre. Nell’ottobre 2017, la polizia ha ucciso un assalitore a Marsiglia, in Francia, dopo che questi aveva accoltellato due donne nella stazione ferroviaria principale. Proprio il mese scorso, sia i soldati che le unità speciali di polizia hanno sparato e ucciso l’uomo che aveva commesso un attacco terroristico a Strasburgo, in Francia. I cittadini protetti da questi soldati stanno traendo la logica conclusione: le armi funzionano contro il terrorismo.

In Francia e in Belgio, negli ultimi tre anni, si è registrato un aumento significativo delle iscrizioni ai club di tiro e del numero di richieste di porto d’armi. Quest’ultimo è quasi raddoppiato dopo gli attacchi terroristici di Parigi e Bruxelles. In Germania, la quantità di armi legalmente registrate è aumentata di quasi il 10% in cinque anni e nel 2017 si contavano 6,1 milioni di armi. Tra il 2012 e il 2017, il numero di permessi di portare armi per l’uso al di fuori dei club di tiro è più che triplicato, raggiungendo le 9.285 unità.

In Paesi come il Belgio, per possedere un’arma da fuoco sono necessari test psicologici, esercitazioni di tiro e una serie di altre formalità.

Secondo i dati dell’ONS, il Regno Unito ha registrato un aumento del 2% dei certificati di possesso di armi da fuoco e fucili da caccia nell’anno conclusosi il 31 marzo 2018, salendo a 157.581.

I numeri dello Small Arms Survey, con sede in Svizzera, mostrano che nel 2017 le armi non registrate hanno superato quelle legali di 44,5 milioni a 34,2 milioni.

Secondo un recente rapporto della Rand Corp:

l’Europa rappresenta il più grande mercato per il commercio di armi sul dark web, generando ricavi circa cinque volte superiori a quelli degli Stati Uniti. Gli annunci di armi da fuoco (42%) sono stati i più comuni sul dark web, seguiti dai prodotti digitali legati alle armi (27%) e da altri, comprese le munizioni (22%). Le pistole sono state le armi da fuoco più comunemente elencate (84%), seguite da fucili (10%) e mitragliatrici (6%).

Il motivo per cui gli europei stanno accumulando armi è comprensibile: Con il terrorismo è cresciuto il senso di insicurezza. I soldati possono pattugliare le grandi strade, ma non possono essere ovunque. Inoltre, gli attacchi terroristici possono avvenire in piccole città dove la polizia non è in stato di massima allerta, come nel caso degli attentati di Carcassone e Trèbes in Francia nel marzo 2018, che hanno provocato cinque morti, dell’attacco alla chiesa della Normandia in Francia nel luglio 2016, in cui è stata uccisa una persona, o dell’attacco al treno di Würzburg del luglio 2016 in Germania, che ha provocato il ferimento di cinque persone con un’ascia.

Ma i richiedenti di armi da fuoco si troveranno presto in una battaglia in salita contro i loro stessi governi.

Mentre alcuni media americani esaltano i vantaggi dell’Europa senza armi, sembra che il mercato parli da solo. Gli europei stanno comprando armi. Ma il compito è più facile a dirsi che a farsi, poiché la legislazione varia notevolmente da Paese a Paese.

In Paesi come il Belgio, per possedere un’arma da fuoco sono necessari test psicologici, esercitazioni di tiro e una serie di altre formalità. Complessivamente, il processo richiede circa un anno. I possessori di armi sono spesso soggetti (secondo la legislazione nazionale) a controlli di polizia casuali per valutare se le armi sono conservate correttamente. Molte delle norme e dei regolamenti relativi alla conservazione, oltre al fatto che il porto d’armi è illegale quasi ovunque in Europa, rendono queste armi praticamente inutili in situazioni di autodifesa.

Si segnalano alcune eccezioni, tra cui la Repubblica Ceca.

I cechi tengono molto al diritto di portare armi, soprattutto rispetto ai loro vicini. Su una popolazione di circa 10 milioni di abitanti, ad oggi sono state registrate oltre 800.000 armi da fuoco. Questo numero è in forte aumento dalla caduta dell’Unione Sovietica. La Repubblica Ceca consente il porto d’armi nascosto e non vieta specificamente le armi nei bar e nei club (anche se molti proprietari hanno le loro politiche in merito). Non esistono “zone libere da armi” nelle scuole e nei campus; la legge non vieta il porto d’armi a mano. La legge ceca sulle armi da fuoco (sezione 23) non consente l’abuso di alcol durante il porto d’armi. Di conseguenza, la polizia ha utilizzato le condanne per guida in stato di ebbrezza come motivo per revocare un permesso.

Nel 2017, il presidente Miloš Zeman e la Camera bassa hanno spinto un emendamento alla Costituzione che avrebbe garantito il diritto alle armi a tutti i cittadini, dato che il Paese si trova in conflitto con l’Unione Europea sulla legislazione in materia di armi. Una disposizione costituzionale avrebbe retto alla Corte di giustizia dell’Unione europea contro Bruxelles, ma la mossa è stata infine bloccata dal Senato ceco. Tuttavia, il disaccordo interno sullo scontro con l’Unione Europea sulle armi da fuoco non è finito.

Molti governi hanno ceduto le proprie politiche all’Unione Europea nel tentativo di scaricare la colpa.

Nel 2015, la Commissione dell’Unione Europea ha proposto una revisione della direttiva sulle armi da fuoco del 1991, approvando alla fine una versione attenuata dell’emendamento che è entrata in vigore nel maggio 2017. La Repubblica Ceca, tuttavia, non ha attuato la direttiva e nel settembre dello scorso anno non ha rispettato la scadenza per l’attuazione delle modifiche alla propria legislazione nazionale sulle armi da fuoco. Le modifiche avrebbero comportato il divieto assoluto di possedere armi da fuoco di categoria A e l’inclusione delle armi semiautomatiche che assomigliano a quelle automatiche nella categoria delle armi da fuoco vietate.

La Svizzera, che non è membro dell’Unione Europea ma pratica accordi bilaterali con Bruxelles, ha trovato un accordo di compromesso nel settembre dello scorso anno e l’UE ha fatto delle concessioni alle leggi sulle armi più liberali della Svizzera. Tuttavia, il governo svizzero sarà sfidato dal suo stesso popolo sulla questione: un’iniziativa popolare contro l’accordo ha raccolto le firme necessarie per organizzare un referendum. Il voto si terrà probabilmente a maggio di quest’anno.

In realtà, molti governi hanno ceduto le proprie politiche all’Unione Europea nel tentativo di scaricare la colpa. Dopo tutto, “è solo Bruxelles che decide, non possiamo farci niente” è una scusa comune nel processo decisionale di politiche impopolari. Di conseguenza, gli europei sempre più favorevoli alle armi si troveranno bloccati dai loro stessi governi nel processo di protezione.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

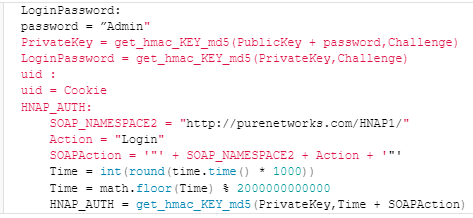

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Kinsing sfrutta nuove vulnerabilità per espandere botnet cryptojacking

Tempo di lettura: 2 minuti. Il gruppo Kinsing sfrutta nuove vulnerabilità per espandere la botnet di cryptojacking, prendendo di mira sistemi Linux e Windows.

Il gruppo di cryptojacking Kinsing ha dimostrato la capacità di evolversi e adattarsi rapidamente, integrando nuove vulnerabilità nel proprio arsenale per espandere la botnet. Questi attacchi, documentati da Aqua Security, mostrano come Kinsing continui a orchestrare campagne di mining di criptovalute illegali dal 2019.

Campagne e vulnerabilità sfruttate

Kinsing utilizza il malware noto come H2Miner per compromettere i sistemi e inserirli in una botnet di mining di criptovalute. Dal 2020, Kinsing ha sfruttato varie vulnerabilità, tra cui:

- Apache ActiveMQ, Log4j, NiFi

- Atlassian Confluence

- Citrix, Liferay Portal

- Linux

- Openfire, Oracle WebLogic Server, SaltStack

Oltre a queste vulnerabilità, Kinsing ha utilizzato configurazioni errate di Docker, PostgreSQL e Redis per ottenere l’accesso iniziale ai sistemi, trasformandoli poi in botnet per il mining di criptovalute.

Metodi di attacco e infrastruttura

L’infrastruttura di attacco di Kinsing si suddivide in tre categorie principali: server iniziali per la scansione e lo sfruttamento delle vulnerabilità, server di download per lo staging dei payload e degli script, e server di comando e controllo (C2) che mantengono il contatto con i server compromessi. Gli indirizzi IP dei server C2 risolvono in Russia, mentre quelli utilizzati per scaricare script e binari si trovano in paesi come Lussemburgo, Russia, Paesi Bassi e Ucraina.

Strumenti e tecniche di evasione

Kinsing utilizza diversi strumenti per sfruttare i server Linux e Windows, inclusi script shell e Bash per i server Linux e script PowerShell per i server Windows. Il malware disabilita i servizi di sicurezza e rimuove i miner rivali già installati sui sistemi. Le campagne di Kinsing mirano principalmente alle applicazioni open-source, con una preferenza per le applicazioni runtime, i database e le infrastrutture cloud.

Categorie di programmi utilizzati

L’analisi dei reperti ha rivelato tre categorie distinte di programmi utilizzati da Kinsing:

- Script di Tipo I e Tipo II: utilizzati dopo l’accesso iniziale per scaricare componenti di attacco, eliminare la concorrenza e disabilitare le difese.

- Script ausiliari: progettati per ottenere l’accesso iniziale sfruttando vulnerabilità e disabilitando componenti di sicurezza specifici.

- Binari: payload di seconda fase che includono il malware principale Kinsing e il crypto-miner per minare Monero.

Prevenzione e misure proattive

Per prevenire minacce come Kinsing, è cruciale implementare misure proattive come il rafforzamento delle configurazioni di sicurezza prima del deployment. Proteggere le infrastrutture cloud e i sistemi runtime può ridurre significativamente il rischio di compromissioni.

Il gruppo Kinsing continua a rappresentare una minaccia significativa nel panorama della sicurezza informatica, dimostrando la capacità di adattarsi e sfruttare rapidamente nuove vulnerabilità. La protezione contro queste minacce richiede misure di sicurezza robuste e aggiornamenti continui delle configurazioni di sistema.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni