Sicurezza Informatica

Smart Card: il pericolo proviene dal lettore non certificato

Milioni di dipendenti e appaltatori del governo degli Stati Uniti hanno ricevuto una carta d’identità intelligente e sicura che consente l’accesso fisico agli edifici e agli spazi controllati e l’accesso alle reti e ai sistemi informatici governativi al livello di sicurezza appropriato per il titolare della carta. Ma molti dipendenti statali non dispongono di un dispositivo di lettura approvato che consenta loro di utilizzare queste carte a casa o in remoto, e quindi si rivolgono a lettori a basso costo che trovano online.

Cosa potrebbe andare storto? Ecco un esempio.

KrebsOnSecurity ha recentemente sentito un lettore che chiameremo “Mark” perché non è stato autorizzato a parlare con la stampa che lavora nell’IT per un importante appaltatore governativo della difesa e gli è stata rilasciata una smart card governativa PIV (Personal Identity Verification) progettata per i dipendenti civili. Non avendo un lettore di smart card a casa e non avendo ricevuto indicazioni evidenti dai suoi colleghi su come procurarsene uno, Mark ha optato per l’acquisto di un lettore da 15 dollari su Amazon che diceva di essere fatto per gestire le smart card governative degli Stati Uniti.

Il dispositivo USB scelto da Mark è il primo risultato che compare attualmente quando si cerca su Amazon.com “lettore di carte PIV“. Il lettore di carte acquistato da Mark è stato venduto da un’azienda chiamata Saicoo, il cui annuncio sponsorizzato su Amazon pubblicizza un “DOD Military USB Common Access Card (CAC) Reader” e ha più di 11.700 valutazioni per lo più positive.

La Common Access Card (CAC) è l’identificazione standard per il personale in servizio attivo in uniforme, la riserva selezionata, i dipendenti civili del Dipartimento della Difesa e il personale appaltatore idoneo. È la tessera principale utilizzata per consentire l’accesso fisico agli edifici e agli spazi controllati e fornisce l’accesso alle reti e ai sistemi informatici del Dipartimento della Difesa.

Mark ha riferito che quando ha ricevuto il lettore e lo ha collegato al suo PC Windows 10, il sistema operativo si è lamentato che i driver hardware del dispositivo non funzionavano correttamente. Windows ha suggerito di consultare il sito Web del fornitore per ottenere driver più recenti.

Mark si è quindi recato sul sito Web indicato sulla confezione di Saicoo e ha trovato un file ZIP contenente i driver per Linux, Mac OS e Windows:

Per eccesso di prudenza, Mark ha inviato il file dei driver di Saicoo a Virustotal.com, che analizza simultaneamente qualsiasi file condiviso con oltre cinque dozzine di prodotti antivirus e di sicurezza.

Virustotal ha riportato che circa 43 diversi strumenti di sicurezza hanno rilevato i driver Saicoo come dannosi.

Sembra che il file ZIP contenga una minaccia malware nota come Ramnit, un cavallo di Troia abbastanza comune ma pericoloso che si diffonde aggiungendosi ad altri file.

Ramnit è una minaccia ben nota e di vecchia data, emersa per la prima volta più di dieci anni fa, ma si è evoluta nel corso degli anni e viene ancora impiegata in attacchi di esfiltrazione dei dati più sofisticati. Amazon ha dichiarato in una dichiarazione scritta che sta indagando sulle segnalazioni.

“Sembra un rischio potenzialmente significativo per la sicurezza nazionale, considerando che molti utenti finali potrebbero avere livelli di autorizzazione elevati e utilizzare le carte PIV per l’accesso sicuro“, ha dichiarato Mark.

Mark ha raccontato di aver contattato Saicoo in merito al fatto che il loro sito web presentava malware e di aver ricevuto una risposta in cui si diceva che l’hardware più recente dell’azienda non richiedeva alcun driver aggiuntivo. Ha detto che Saicoo non ha risposto alle sue preoccupazioni riguardo al fatto che il pacchetto di driver sul suo sito web fosse un pacchetto di malware.

In risposta alla richiesta di commento di KrebsOnSecurity, Saicoo ha inviato una risposta un po’ meno rassicurante.

“Dai dettagli che ci ha fornito, il problema potrebbe essere causato dal sistema di difesa della sicurezza del suo computer, in quanto sembra che non riconosca il nostro driver usato raramente e lo rilevi come dannoso o un virus“, ha scritto il team di supporto di Saicoo in un’e-mail.

“In realtà, non contiene alcun virus, come potete fidarvi di noi; se avete il nostro lettore a portata di mano, ignoratelo e proseguite con l’installazione“, continua il messaggio. “Una volta installato il driver, questo messaggio sparirà dalla circolazione. Non preoccupatevi“.

La risposta di Saicoo a KrebsOnSecurity.

Il problema dei driver apparentemente infetti di Saicoo potrebbe essere poco più di un caso di azienda tecnologica che ha subito un attacco al proprio sito e ha risposto male. Will Dormann, analista di vulnerabilità presso il CERT/CC, ha scritto su Twitter che i file eseguibili (.exe) nel file ZIP dei driver Saicoo non sono stati alterati dal malware Ramnit, ma solo i file HTML inclusi.

Dormann ha detto che è già abbastanza grave che la ricerca di driver di dispositivi online sia una delle attività più rischiose che si possano intraprendere online.

“Fare una ricerca di driver sul Web è una ricerca MOLTO pericolosa (in termini di rapporto tra risultati legittimi e dannosi) da eseguire, in base ai risultati di tutte le volte che ho provato a farlo“, ha aggiunto Dormann. “Se a questo si aggiunge l’apparente due diligence del fornitore qui descritta, il quadro non è dei migliori“.

Ma a detta di tutti, la superficie di attacco potenziale in questo caso è enorme, poiché molti dipendenti federali chiaramente acquisteranno questi lettori da una miriade di venditori online quando se ne presenterà la necessità. Gli elenchi dei prodotti di Saicoo, ad esempio, sono pieni di commenti di clienti che dichiarano di lavorare in un’agenzia federale (e molti hanno segnalato problemi nell’installazione dei driver).

Un thread sull’esperienza di Mark su Twitter ha generato una forte risposta da parte di alcuni dei miei follower, molti dei quali, a quanto pare, lavorano in qualche modo per il governo degli Stati Uniti e possiedono carte CAC o PIV emesse dal governo.

Da questa conversazione sono emerse chiaramente due cose. La prima è stata la confusione generale sul fatto che il governo degli Stati Uniti abbia una sorta di lista di fornitori approvati. Invece ce l’ha. La General Services Administration (GSA), l’agenzia che gestisce gli acquisti per le agenzie federali civili, mantiene un elenco di fornitori di lettori di schede approvati all’indirizzo idmanagement.gov (Saicoo non fa parte di questo elenco).

L’altro tema che ha attraversato la discussione su Twitter è stata la realtà che molte persone trovano più conveniente acquistare i lettori disponibili sul mercato piuttosto che seguire il processo di approvvigionamento ufficiale della GSA, sia perché non ne hanno mai ricevuto uno, sia perché il lettore che stavano usando non funziona più o è stato perso e ne hanno bisogno rapidamente.

“Quasi tutti gli ufficiali e i sottufficiali della componente di riserva che conosco hanno un lettore CAC che hanno comprato perché dovevano accedere alla loro posta elettronica del Dipartimento della Difesa a casa e non hanno mai ricevuto un computer portatile o un lettore CAC“, ha detto David Dixon, un veterano dell’esercito e autore che vive nella Virginia settentrionale. “Quando il tuo capo ti dice di controllare la tua e-mail a casa e tu sei nella Guardia Nazionale e vivi a due ore dalla più vicina [installazione di rete militare non classificata], cosa pensi che succederà?“.

È interessante notare che chiunque chieda su Twitter come orientarsi nell’acquisto del giusto lettore di smart card e come farlo funzionare correttamente viene invariabilmente indirizzato verso militarycac.com. Il sito è gestito da Michael Danberry, un veterano dell’esercito decorato e in pensione che ha lanciato il sito nel 2008 (il suo design ricco di testi e link riporta molto indietro nel tempo, all’epoca di Internet e delle pagine web in generale). Il suo sito è stato persino raccomandato ufficialmente dall’esercito (PDF). Mark ha condiviso le e-mail che mostrano come Saicoo stesso raccomandi militarycac.com.

“La Riserva dell’Esercito ha iniziato a utilizzare il login CAC nel maggio 2006“, ha scritto Danberry nella sua pagina “About”. “Sono diventato il ‘go to guy‘ per il mio Centro della Riserva dell’Esercito e per il Minnesota. Ho pensato: perché fermarsi lì? Potrei usare il mio sito web e la mia conoscenza del CAC e condividerla con voi”.

Danberry non ha risposto alle richieste di intervista, senza dubbio perché è impegnato nell’assistenza tecnica per il governo federale. Il messaggio amichevole sulla segreteria telefonica di Danberry indica ai chiamanti che necessitano di assistenza di lasciare informazioni dettagliate sul problema che hanno con i lettori di carte CAC/PIV.

Dixon ha detto che Danberry “ha fatto di più per mantenere l’esercito in funzione e connesso di tutti i G6 [Army Chief Information Officers] messi insieme“.

Per molti versi, Danberry è l’equivalente di quello sviluppatore di software poco conosciuto il cui piccolo progetto di codice open-sourced finisce per essere ampiamente adottato e infine inserito nel tessuto di Internet. Mi chiedo se 15 anni fa avrebbe mai immaginato che il suo sito web sarebbe diventato un giorno “infrastruttura critica” per lo Zio Sam.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

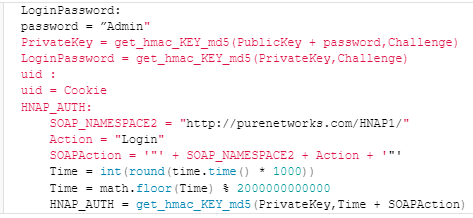

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Kinsing sfrutta nuove vulnerabilità per espandere botnet cryptojacking

Tempo di lettura: 2 minuti. Il gruppo Kinsing sfrutta nuove vulnerabilità per espandere la botnet di cryptojacking, prendendo di mira sistemi Linux e Windows.

Il gruppo di cryptojacking Kinsing ha dimostrato la capacità di evolversi e adattarsi rapidamente, integrando nuove vulnerabilità nel proprio arsenale per espandere la botnet. Questi attacchi, documentati da Aqua Security, mostrano come Kinsing continui a orchestrare campagne di mining di criptovalute illegali dal 2019.

Campagne e vulnerabilità sfruttate

Kinsing utilizza il malware noto come H2Miner per compromettere i sistemi e inserirli in una botnet di mining di criptovalute. Dal 2020, Kinsing ha sfruttato varie vulnerabilità, tra cui:

- Apache ActiveMQ, Log4j, NiFi

- Atlassian Confluence

- Citrix, Liferay Portal

- Linux

- Openfire, Oracle WebLogic Server, SaltStack

Oltre a queste vulnerabilità, Kinsing ha utilizzato configurazioni errate di Docker, PostgreSQL e Redis per ottenere l’accesso iniziale ai sistemi, trasformandoli poi in botnet per il mining di criptovalute.

Metodi di attacco e infrastruttura

L’infrastruttura di attacco di Kinsing si suddivide in tre categorie principali: server iniziali per la scansione e lo sfruttamento delle vulnerabilità, server di download per lo staging dei payload e degli script, e server di comando e controllo (C2) che mantengono il contatto con i server compromessi. Gli indirizzi IP dei server C2 risolvono in Russia, mentre quelli utilizzati per scaricare script e binari si trovano in paesi come Lussemburgo, Russia, Paesi Bassi e Ucraina.

Strumenti e tecniche di evasione

Kinsing utilizza diversi strumenti per sfruttare i server Linux e Windows, inclusi script shell e Bash per i server Linux e script PowerShell per i server Windows. Il malware disabilita i servizi di sicurezza e rimuove i miner rivali già installati sui sistemi. Le campagne di Kinsing mirano principalmente alle applicazioni open-source, con una preferenza per le applicazioni runtime, i database e le infrastrutture cloud.

Categorie di programmi utilizzati

L’analisi dei reperti ha rivelato tre categorie distinte di programmi utilizzati da Kinsing:

- Script di Tipo I e Tipo II: utilizzati dopo l’accesso iniziale per scaricare componenti di attacco, eliminare la concorrenza e disabilitare le difese.

- Script ausiliari: progettati per ottenere l’accesso iniziale sfruttando vulnerabilità e disabilitando componenti di sicurezza specifici.

- Binari: payload di seconda fase che includono il malware principale Kinsing e il crypto-miner per minare Monero.

Prevenzione e misure proattive

Per prevenire minacce come Kinsing, è cruciale implementare misure proattive come il rafforzamento delle configurazioni di sicurezza prima del deployment. Proteggere le infrastrutture cloud e i sistemi runtime può ridurre significativamente il rischio di compromissioni.

Il gruppo Kinsing continua a rappresentare una minaccia significativa nel panorama della sicurezza informatica, dimostrando la capacità di adattarsi e sfruttare rapidamente nuove vulnerabilità. La protezione contro queste minacce richiede misure di sicurezza robuste e aggiornamenti continui delle configurazioni di sistema.

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste5 giorni fa

Inchieste5 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Inchieste4 giorni fa

Inchieste4 giorni faTerrore in Campania: dati sanitari di SynLab nel dark web

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Economia1 settimana fa

Economia1 settimana faGuerra dei Chip: gli USA colpiscono la ricerca cinese nella Entity List

Smartphone5 giorni fa

Smartphone5 giorni faSamsung Galaxy S25 Ultra avrà una Fotocamera rispetto all’S24