Sicurezza Informatica

Una campagna sofisticata utilizza un nuovo metodo anti-rilevamento

I ricercatori hanno scoperto una campagna maligna che utilizza una tecnica mai vista prima per piantare tranquillamente un malware senza file sulle macchine colpite.

La tecnica comporta l’iniezione di shellcode direttamente nei log degli eventi di Windows. Questo permette agli avversari di utilizzare i registri degli eventi di Windows come una copertura per trojan maligni in fase avanzata, secondo un rapporto di ricerca Kaspersky pubblicato mercoledì.

I ricercatori hanno scoperto la campagna a febbraio e credono che gli avversari non identificati siano stati attivi nell’ultimo mese.

“Consideriamo la tecnica dei registri di eventi, che non abbiamo visto prima, la parte più innovativa di questa campagna“, ha scritto Denis Legezo, ricercatore senior di sicurezza del Global Research and Analysis Team di Kaspersky.

Gli aggressori dietro la campagna utilizzano una serie di strumenti di iniezione e una tecnica anti-rilevamento per consegnare il payload del malware. “Con almeno due prodotti commerciali in uso, più diversi tipi di RAT all’ultimo stadio e wrapper anti-rilevamento, l’attore dietro questa campagna è abbastanza capace“, ha scritto Legezo.

La prima fase dell’attacco coinvolge l’avversario che porta gli obiettivi su un sito web legittimo e li attira a scaricare un file .RAR compresso con strumenti di penetrazione della rete chiamati Cobalt Strike e SilentBreak. Entrambi gli strumenti sono popolari tra gli hacker che li usano come veicolo per consegnare shellcode alle macchine bersaglio.

Cobalt Strike e SilentBreak utilizzano decrittatori AES separati anti-rilevamento, compilati con Visual Studio.

Il certificato digitale per il modulo Cobalt Strike varia. Secondo Kaspersky, “sono stati firmati 15 diversi stadi, dai wrapper agli ultimi stadi“.

Successivamente, gli aggressori sono poi in grado di sfruttare Cobalt Strike e SilentBreak per “iniettare codice in qualsiasi processo” e possono iniettare moduli aggiuntivi nei processi di sistema di Windows o applicazioni affidabili come DLP.

“Questo strato della catena di infezione decripta, mappa in memoria e lancia il codice“, hanno detto.

La capacità di iniettare il malware nella memoria del sistema lo classifica come fileless. Come suggerisce il nome, il malware senza file infetta i computer bersaglio senza lasciare artefatti sul disco rigido locale, rendendolo facile da aggirare la sicurezza tradizionale basata sulla firma e gli strumenti forensi. La tecnica, in cui gli aggressori nascondono le loro attività nella memoria ad accesso casuale di un computer e utilizzano strumenti nativi di Windows come PowerShell e Windows Management Instrumentation (WMI), non è nuova.

Ciò che è nuovo, tuttavia, è il modo in cui lo shellcode crittografato che contiene il payload dannoso è incorporato nei log degli eventi di Windows. Per evitare il rilevamento, il codice “è diviso in blocchi da 8 KB e salvato nella parte binaria dei log degli eventi”.

Legezo sostiene che: “Il dropper non solo mette il launcher sul disco per il caricamento laterale, ma scrive anche messaggi informativi con shellcode nel registro eventi KMS di Windows esistente.“

“Il wer.dll caduto è un caricatore e non farebbe alcun danno senza lo shellcode nascosto nei log degli eventi di Windows. Il dropper cerca nei log degli eventi i record con la categoria 0x4142 (“AB” in ASCII) e con il Key Management Service come fonte. Se nessuno viene trovato, i pezzi di 8KB di shellcode vengono scritti nei messaggi di registrazione delle informazioni tramite la funzione ReportEvent() Windows API (parametro lpRawData)“.

Successivamente, un lanciatore viene inserito nella directory delle attività di Windows. “Al punto di ingresso, un thread separato combina tutti i suddetti pezzi da 8KB in uno shellcode completo e lo esegue“, ha scritto il ricercatore.

“Tale attenzione ai registri degli eventi nella campagna non è limitata alla memorizzazione di shellcode“, hanno aggiunto i ricercatori. “I moduli dropper patchano anche le funzioni API native di Windows, relative al tracciamento degli eventi (ETW) e all’interfaccia di scansione anti-malware (AMSI), per rendere il processo di infezione più furtivo.

Utilizzando questo approccio furtivo, gli aggressori possono consegnare uno dei loro due trojan di accesso remoto (RAT), ognuno dei quali è una combinazione di codice complesso e personalizzato ed elementi di software pubblicamente disponibili.

In tutto, con la loro “capacità di iniettare codice in qualsiasi processo utilizzando Trojan, gli aggressori sono liberi di utilizzare questa caratteristica ampiamente per iniettare i moduli successivi nei processi di sistema di Windows o applicazioni di fiducia“.

L’attribuzione nel cyberspazio è difficile. Il meglio che gli analisti possono fare è scavare in profondità nelle tattiche, tecniche e procedure (TTP) degli attaccanti, e il codice che scrivono. Se quelle TTP o quel codice si sovrappone a campagne passate di attori noti, potrebbe essere la base per incriminare un sospetto.

In questo caso, i ricercatori hanno trovato difficile l’attribuzione.

Questo perché, oltre alla tecnica senza precedenti di iniettare shellcode nei log degli eventi di Windows, c’è un altro componente unico di questa campagna: il codice stesso.

Mentre i dropper sono prodotti disponibili in commercio, i wrapper anti-rilevamento e i RAT con cui vengono accoppiati sono fatti su misura.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

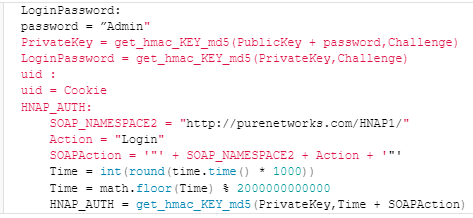

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Kinsing sfrutta nuove vulnerabilità per espandere botnet cryptojacking

Tempo di lettura: 2 minuti. Il gruppo Kinsing sfrutta nuove vulnerabilità per espandere la botnet di cryptojacking, prendendo di mira sistemi Linux e Windows.

Il gruppo di cryptojacking Kinsing ha dimostrato la capacità di evolversi e adattarsi rapidamente, integrando nuove vulnerabilità nel proprio arsenale per espandere la botnet. Questi attacchi, documentati da Aqua Security, mostrano come Kinsing continui a orchestrare campagne di mining di criptovalute illegali dal 2019.

Campagne e vulnerabilità sfruttate

Kinsing utilizza il malware noto come H2Miner per compromettere i sistemi e inserirli in una botnet di mining di criptovalute. Dal 2020, Kinsing ha sfruttato varie vulnerabilità, tra cui:

- Apache ActiveMQ, Log4j, NiFi

- Atlassian Confluence

- Citrix, Liferay Portal

- Linux

- Openfire, Oracle WebLogic Server, SaltStack

Oltre a queste vulnerabilità, Kinsing ha utilizzato configurazioni errate di Docker, PostgreSQL e Redis per ottenere l’accesso iniziale ai sistemi, trasformandoli poi in botnet per il mining di criptovalute.

Metodi di attacco e infrastruttura

L’infrastruttura di attacco di Kinsing si suddivide in tre categorie principali: server iniziali per la scansione e lo sfruttamento delle vulnerabilità, server di download per lo staging dei payload e degli script, e server di comando e controllo (C2) che mantengono il contatto con i server compromessi. Gli indirizzi IP dei server C2 risolvono in Russia, mentre quelli utilizzati per scaricare script e binari si trovano in paesi come Lussemburgo, Russia, Paesi Bassi e Ucraina.

Strumenti e tecniche di evasione

Kinsing utilizza diversi strumenti per sfruttare i server Linux e Windows, inclusi script shell e Bash per i server Linux e script PowerShell per i server Windows. Il malware disabilita i servizi di sicurezza e rimuove i miner rivali già installati sui sistemi. Le campagne di Kinsing mirano principalmente alle applicazioni open-source, con una preferenza per le applicazioni runtime, i database e le infrastrutture cloud.

Categorie di programmi utilizzati

L’analisi dei reperti ha rivelato tre categorie distinte di programmi utilizzati da Kinsing:

- Script di Tipo I e Tipo II: utilizzati dopo l’accesso iniziale per scaricare componenti di attacco, eliminare la concorrenza e disabilitare le difese.

- Script ausiliari: progettati per ottenere l’accesso iniziale sfruttando vulnerabilità e disabilitando componenti di sicurezza specifici.

- Binari: payload di seconda fase che includono il malware principale Kinsing e il crypto-miner per minare Monero.

Prevenzione e misure proattive

Per prevenire minacce come Kinsing, è cruciale implementare misure proattive come il rafforzamento delle configurazioni di sicurezza prima del deployment. Proteggere le infrastrutture cloud e i sistemi runtime può ridurre significativamente il rischio di compromissioni.

Il gruppo Kinsing continua a rappresentare una minaccia significativa nel panorama della sicurezza informatica, dimostrando la capacità di adattarsi e sfruttare rapidamente nuove vulnerabilità. La protezione contro queste minacce richiede misure di sicurezza robuste e aggiornamenti continui delle configurazioni di sistema.

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste5 giorni fa

Inchieste5 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla6 giorni fa

L'Altra Bolla6 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Inchieste5 giorni fa

Inchieste5 giorni faTerrore in Campania: dati sanitari di SynLab nel dark web

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Smartphone6 giorni fa

Smartphone6 giorni faSamsung Galaxy S25 Ultra avrà una Fotocamera rispetto all’S24

Economia1 settimana fa

Economia1 settimana faGuerra dei Chip: gli USA colpiscono la ricerca cinese nella Entity List

Economia6 giorni fa

Economia6 giorni faCy4Gate: accordo da un milione con Innovery