Tempo di lettura: 2 minuti. Gli attacchi che sfruttano vulnerabilità precedentemente sconosciute vengono chiamati zero-day proprio perché gli sviluppatori hanno avuto a disposizione zero giorni per risolvere...

Tempo di lettura: 2 minuti. “Ennesimo attacco hacker questa volta contro la Siae: può un titolo essere più equivoco? Se si volesse fare informazione veramente, “general...

Tempo di lettura: 3 minuti. Attacchi alla vulnerabilità della sicurezza informatica in Campania e Sud Italia prima sporadici, sono diventati una minaccia costante, conseguenza della rapidissima...

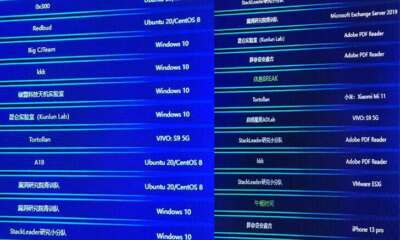

Tempo di lettura: 3 minuti. Ogni giorno gruppi di intelligence frequentano gli “sconosciuti ai più” mercati grigi dove stakeholders propongono prodotti di hacking esclusivi come zero...

Tempo di lettura: 2 minuti. La sua diffusione, emersa ancor di più nel corso dell’emergenza pandemica, ha reso il QR code interessante anche per i criminali...

Tempo di lettura: 3 minuti. Un articolo apparso sul sito on line de La Stampa (e su altri quotidiani e notiziari) riporta ufficialmente la notizia di...

Tempo di lettura: 3 minuti. Il malware del riscatto è così divenuto, di fatto, una delle più grandi minacce sia per la sicurezza informatica che, compromettendo...

Tempo di lettura: 2 minuti. Facendo un giro su Twitter è balzato all’occhio un cinguettio di un utente esperto informatico che ha postato un avviso ai...

Tempo di lettura: 2 minuti. Kaspersky vittima della CIA Dopo aver rilasciato documenti su oltre 20 software utilizzati dalla CIA, WikiLeaks ha rilasciato Vault 8, il...

Tempo di lettura: 4 minuti. Il mondo della Cybersecurity è in grande agitazione dopo la scoperta de reparto di sicurezza informatica Google nel febbraio 2019 che...