Cyber Security

Huawei rilascia diversi advisory di sicurezza per PC e router

Tempo di lettura: < 1 minuto. Huawei rilascia advisory su varie vulnerabilità di sicurezza nei suoi prodotti, enfatizzando l’importanza degli aggiornamenti

Huawei ha pubblicato diverse advisory di sicurezza per vari prodotti che evidenziano vulnerabilità rilevate di recente, evidenziando il continuo sforzo dell’azienda nel mantenere la sicurezza dei suoi dispositivi e sistemi. Le vulnerabilità rivelate riguardano principalmente problemi di controllo di accesso improprio e potenziali fughe di informazioni, con implicazioni serie per la sicurezza degli utenti.

Advisory di sicurezza di Huawei

Una delle vulnerabilità segnalate riguarda un prodotto PC di Huawei, dove un controllo improprio dell’interfaccia può permettere a un attaccante di provocare fughe di SMM (System Management Mode) attraverso un’esecuzione indesiderata del shell UEFI. Questa vulnerabilità, identificata come CVE-2023-52711, ha un punteggio di base CVSS di 7.8, indicando un alto livello di gravità.

Un’altra vulnerabilità importante è stata trovata in alcuni router di Huawei, dove una manipolazione impropria dei pacchetti IP potrebbe consentire a un aggressore remoto di bypassare restrizioni di sicurezza per eseguire comandi arbitrari. Questa vulnerabilità ha un punteggio CVSS temporaneo di 8.2, ulteriormente sottolineando la serietà del rischio.

Miglioramenti e soluzioni

Huawei ha già messo a disposizione le versioni corrette del firmware per i prodotti interessati e continua a lavorare a stretto contatto con i ricercatori di sicurezza e la comunità per affrontare prontamente le questioni di sicurezza. Per gli utenti dei dispositivi interessati, Huawei raccomanda di applicare gli aggiornamenti disponibili il prima possibile per mitigare i rischi associati a queste vulnerabilità.

Questi advisory di sicurezza rafforzano l’importanza di un monitoraggio costante e di aggiornamenti regolari del sistema per proteggere i dati e mantenere la sicurezza delle reti e dei dispositivi. Huawei dimostra un impegno proattivo nella gestione delle minacce alla sicurezza, collaborando con esperti del settore per migliorare continuamente le misure di protezione offerte ai suoi clienti.

Cyber Security

Microsoft risolve Bug che causava Errori di crittografia BitLocker

Tempo di lettura: 2 minuti. Scopri come Microsoft ha risolto un bug che causava errori di segnalazione errati per la crittografia BitLocker su alcuni dispositivi Windows

Microsoft ha risolto un problema noto che causava errori di crittografia del disco BitLocker non corretti in alcuni ambienti Windows gestiti. Questo bug, originariamente segnalato in ottobre, influenzava principalmente la segnalazione degli errori senza compromettere la crittografia effettiva del disco o la segnalazione di altri problemi del dispositivo.

Dettagli del Bug

Il bug si presentava quando le impostazioni di politica FixedDrivesEncryptionType o SystemDrivesEncryptionType nel nodo del BitLocker configuration service provider (CSP) delle app di gestione dei dispositivi mobili (MDM) mostravano erroneamente un errore 65000 nella configurazione ‘Require Device Encryption’ per alcuni dispositivi. Questo problema si verificava negli ambienti in cui le politiche ‘Enforce drive encryption type on operating system drives’ o ‘Enforce drive encryption on fixed drives’ erano impostate su abilitate, scegliendo tra ‘full encryption’ o ‘used space only’.

Risoluzione e Aggiornamenti

Microsoft ha risolto questo problema nelle piattaforme client, inclusi Windows 11 21H2/22H2/23H2, Windows 10 21H2/22H2 e Windows 10 Enterprise LTSC 2019. La correzione è stata implementata nell’aggiornamento di anteprima KB5034204 rilasciato il 23 gennaio per Windows 11 e nell’aggiornamento cumulativo KB5034763 rilasciato il 13 febbraio per Windows 10.

Eccezioni e Misure di Mitigazione

Nonostante la risoluzione, Microsoft ha deciso di non correggere il bug per Windows 10 Enterprise LTSC 2019, che è sotto supporto esteso, poiché il bug è limitato solo a uno scenario di segnalazione e non influisce sulla crittografia del disco o sulla segnalazione di altri problemi sul dispositivo. Gli amministratori possono comunque mitigare il problema sui sistemi Windows 10 Enterprise LTSC 2019 abilitando l’impostazione “non configurata” per le politiche ‘Enforce drive encryption on fixed drives’ o ‘Enforce drive encryption type on operating system drives’ in Microsoft Intune.

La risoluzione di questo bug da parte di Microsoft migliora la precisione della segnalazione degli errori e rafforza la fiducia degli utenti nell’integrità della crittografia BitLocker, confermando l’impegno dell’azienda nel mantenere la sicurezza e l’affidabilità dei suoi sistemi operativi.

Cyber Security

NETSCOUT DDoS Threat Intelligence Report – Rivelazioni Chiave

Tempo di lettura: 2 minuti. Scopri le principali scoperte del NETSCOUT DDoS Threat Intelligence Report, che evidenzia l’importanza della visibilità globale

NETSCOUT ha pubblicato la 12ª edizione del suo report sull’intelligenza delle minacce DDoS, che mette in luce le dinamiche e le evoluzioni degli attacchi DDoS nel contesto globale. Questo rapporto dettagliato fornisce una panoramica approfondita di come gli attacchi DDoS stiano prendendo sempre più piede come una minaccia centrale nel panorama delle minacce informatiche globali.

Principali scoperte del Report

Visibilità globale

La visibilità globale ha permesso analisi dettagliate degli strumenti di attacco DDoS personalizzati, l’osservazione dell’adozione da parte degli avversari di fornitori di hosting affidabili come piattaforme di attacco, e la misurazione dell’aumento dei tassi di attacco volumetrico per nodo. Questo livello di visibilità è cruciale per comprendere e contrastare efficacemente gli attacchi.

Minacce diversificate

Nel 2023, la diversificazione degli attacchi DDoS ha incluso tutto, dall’hacktivismo politicamente motivato agli assalti mirati all’industria dei videogiochi e all’infrastruttura critica DNS. Questo scenario complesso richiede soluzioni di protezione DDoS immediate e adattabili.

Difesa Multifacciale

L’escalation di attacchi DDoS complessi nell’ultimo anno ha sottolineato la necessità critica di un approccio multifacciale alla difesa, che combina rilevazione precoce, robusto rafforzamento della rete e tecnologie innovative per neutralizzare efficacemente lo spettro in crescita di minacce informatiche e mantenere operazioni digitali ininterrotte.

Contesto Geopolitico e Metodologie di Attacco

Il panorama delle minacce DDoS rimane profondamente influenzato dalle tensioni geopolitiche. Gruppi di hacktivismo DDoS, sia nuovi che storici, stanno incrementando le attività a livello globale. Metodologie di attacco come il “carpet bombing” e il “DNS water torture” stanno guadagnando prevalenza. È stata osservata una “lacuna di sofisticazione” riguardo la complessità degli attacchi, con alcuni che utilizzano strumenti personalizzati e architetture complesse, mentre altri si avvalgono di servizi di base e spesso gratuiti per lanciare attacchi.

Il rapporto di NETSCOUT fornisce dati cruciali e intuizioni per le imprese e i fornitori di servizi di tutte le dimensioni, sottolineando l’importanza di difese agili e mirate in un panorama di minacce in costante evoluzione. Queste informazioni sono fondamentali per chiunque operi nel campo della sicurezza informatica e desideri rimanere informato sulle ultime tendenze e minacce DDoS.

Cyber Security

Cyber Innovation Network: strategia italiana per l’Autonomia Tecnologica nel 2023

Tempo di lettura: 2 minuti. Esplora l’impegno dell’Italia nel rafforzare l’autonomia tecnologica con il lancio del Cyber Innovation Network nel 2023

Nel 2023, l’Italia ha fatto passi da gigante per rafforzare il suo ecosistema digitale e potenziare l’autonomia tecnologica nel settore della cybersicurezza e con l’avvio del Cyber Innovation Network (CIN), l’Agenzia per la Cybersicurezza Nazionale (ACN) ha inaugurato un programma strategico dedicato allo sviluppo dell’imprenditorialità innovativa e alla valorizzazione dei risultati della ricerca nel campo cyber.

Il lancio del Cyber Innovation Network

Il CIN è stato progettato per supportare la nuova imprenditorialità e il trasferimento tecnologico, collaborando con università e centri di ricerca per accelerare la commercializzazione delle innovazioni.

Nel 2023, l’ACN ha avviato la prima area di intervento del CIN, focalizzata sul supporto alle startup e spin-off attraverso programmi di incubazione e accelerazione in collaborazione con incubatori e acceleratori di spicco.

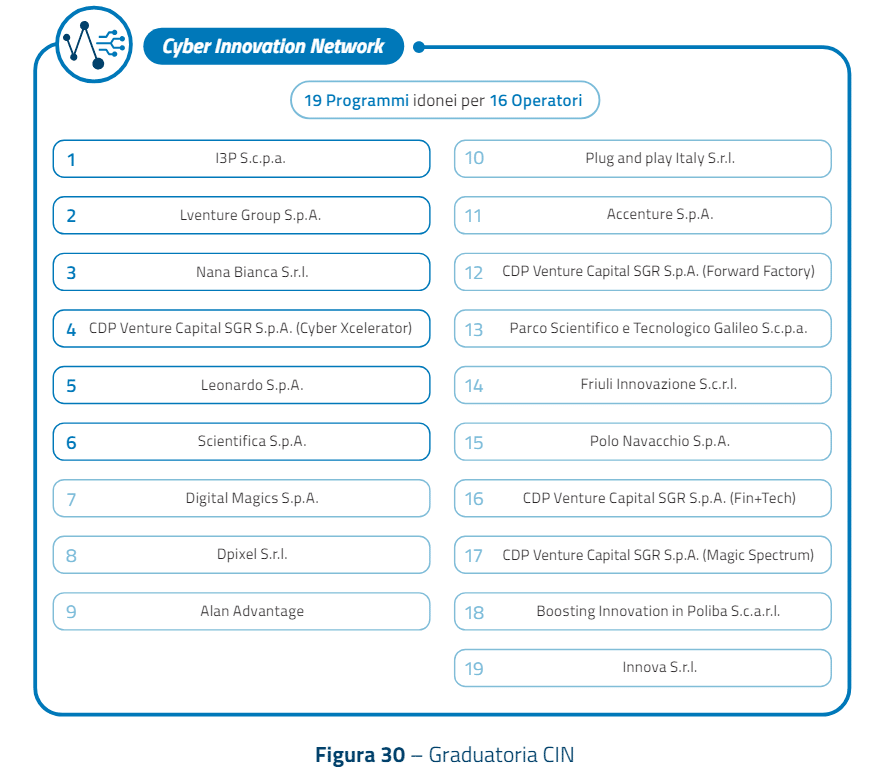

Selezioni e collaborazioni Strategiche

Un avviso specifico è stato pubblicato per selezionare gli operatori più qualificati nel settore dell’incubazione e dell’accelerazione. Dopo una rigorosa valutazione, 19 programmi sono stati riconosciuti idonei. L’ACN ha proposto accordi di collaborazione ai primi 6 operatori selezionati, con l’opzione di estendere ulteriormente questa collaborazione.

Finanziamenti e sostegno alle Startups

Le startups che partecipano ai programmi degli operatori selezionati possono beneficiare di due tipi di finanziamenti: fino a 50.000 euro per la validazione delle soluzioni innovative e fino a 150.000 euro per supportare lo sviluppo e il scale-up di mercato. Questi finanziamenti sono cruciali per le giovani imprese che lavorano su tecnologie emergenti con un alto potenziale di innovazione e scalabilità.

Valorizzazione della Ricerca e Collaborazione con i TTO

Parallelamente, l’ACN sta lavorando alla seconda area di intervento, che mira a valorizzare i risultati della ricerca pubblica in collaborazione con i Technology Transfer Offices (TTO) di università ed enti pubblici. Questo sforzo include la mappatura del panorama dei TTO italiani per facilitare l’accesso ai risultati della ricerca e sostenerne la commercializzazione.

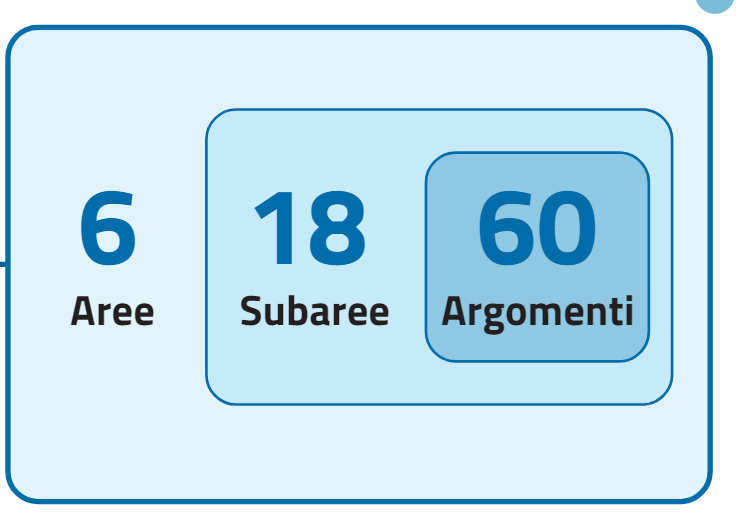

Il 2023 ha segnato un punto di svolta per l’innovazione tecnologica in Italia come riportato nella relazione dell’ACN, con il Cyber Innovation Network che rappresenta un modello innovativo di supporto all’imprenditorialità e al trasferimento tecnologico in cybersicurezza. L’iniziativa dimostra l’impegno dell’ACN nel promuovere un ecosistema digitale robusto e indipendente, essenziale per la sicurezza e la prosperità tecnologica del paese.

Notizie2 settimane fa

Notizie2 settimane faMiner di criptovalute arrestato per aver evaso pagamenti di Server Cloud per 3,5 Milioni di Dollari

Notizie2 settimane fa

Notizie2 settimane faKapeka: nuova backdoor di Sandworm per l’Est Europa

Cyber Security2 settimane fa

Cyber Security2 settimane faFortinet: vulnerabilità FortiClient EMS minaccia le aziende media

L'Altra Bolla2 settimane fa

L'Altra Bolla2 settimane faTruth Social di Trump lancia una Piattaforma di Streaming TV Live

Editoriali2 settimane fa

Editoriali2 settimane faUniversità, Israele e licenziamenti BigTech

Robotica2 settimane fa

Robotica2 settimane faAtlas di Boston Dynamics non è morto

L'Altra Bolla2 settimane fa

L'Altra Bolla2 settimane faTikTok Notes: novità sulla prossima App concorrente di Instagram

L'Altra Bolla2 settimane fa

L'Altra Bolla2 settimane faMeta’s Oversight Board: immagini esplicite AI su Instagram e Facebook