Multilingua

Rapporto: I criminali informatici utilizzano il cloud per gli attacchi DDoS

Tempo di lettura: 3 minuti. Gli attacchi DDoS continuano ad aumentare in frequenza e dimensioni, creando rischi per le aziende e i fornitori di cloud.

Negli ultimi due anni ci si è concentrati in modo significativo su phishing, ransomware e altre minacce che attaccano gli utenti online. Sebbene questa attenzione sia certamente prudente visto l’aumento di questo tipo di attività, è importante non distogliere lo sguardo da attacchi di tipo più “tradizionale”, come i DDoS (Distributed Denial of Service).

Gli attacchi DDoS hanno creato scompiglio ai professionisti della sicurezza per decenni e non mostrano segni di diminuzione. Anzi, il numero e le dimensioni degli attacchi DDoS continuano ad aumentare.

Nel tentativo di quantificare la minaccia, il fornitore di servizi Lumen ha recentemente pubblicato il suo ultimo rapporto DDoS. Lo studio trimestrale si è concentrato sul panorama della sicurezza nel secondo trimestre del 2022, in particolare sugli attacchi DDoS (Distributed Denial of Service), in cui i criminali informatici tentano di impedire agli utenti di accedere a Internet.

Considerando l’ambiente di lavoro cloud first, mobile e ibrido in cui si trova la maggior parte delle aziende, perdere l’accesso a Internet può costare alle aziende milioni, se non miliardi, di dollari.

Obiettivi principali: tecnologia, telco e giochi

I dati sono raccolti dal team DDoS di Lumen e dal team di ricerca sulle minacce di Black Lotus Labs e analizzati per ottenere risultati chiave. Nel secondo trimestre del 2022, Lumen ha mitigato 4.572 attacchi. In media, la multinazionale tecnologica ha mitigato 50 attacchi al giorno, con l’8 e il 13 aprile che hanno registrato il numero più alto di attacchi, rispettivamente 11 e 108.

Gli attacchi si sono verificati più frequentemente il martedì e il giovedì e meno frequentemente la domenica. I tre principali verticali presi di mira nei 500 attacchi più importanti sono stati telecomunicazioni, software e tecnologia e giochi.

Nel corso del trimestre, Lumen ha mitigato uno dei suoi più grandi attacchi alla larghezza di banda, pari a 1,06 terabit al secondo (Tbps). L’attacco faceva parte di una campagna più ampia che aveva come obiettivo un servizio di gioco ospitato da una telco, cliente del servizio di mitigazione DDoS di Lumen. Secondo Lumen, il servizio di gioco non ha subito alcun downtime, nonostante le dimensioni e la complessità dell’attacco.

Gli attacchi hit and run possono passare inosservati

Tutte le attività si sono svolte una settimana prima dell’attacco da 1 Tbps, il che significa che l’attore della minaccia stava testando vari metodi per determinare le difese di rete del servizio di gioco. Queste tecniche sono definite nel rapporto come attacchi emergenti “hit-and-run”.

Con questa tecnica, le vittime vengono prese di mira con una serie di attacchi consecutivi o simultanei di dimensioni e durata ridotte. Gli attori delle minacce utilizzano i risultati di questi primi attacchi per valutare le difese di un’azienda e determinare il metodo di attacco che avrà più probabilità di successo.

I servizi cloud sono ora utilizzati per lanciare attacchi su larga scala

Un’altra tendenza interessante scoperta da Lumen è l’aumento degli attacchi che sfruttano il cloud. Gli attori delle minacce utilizzano i servizi basati sul cloud in modo fraudolento, attraverso host compromessi o servizi di anonimizzazione. Le risorse dei provider cloud vengono poi sfruttate per lanciare attacchi volumetrici contro le vittime designate.

Questo crea uno scenario interessante in quanto crea rischi sia per il cloud provider che per la vittima. Se da un lato le aziende devono essere diligenti nel proteggersi dagli attacchi DDoS, dall’altro i cloud provider devono assicurarsi che i loro servizi non vengano abusati.

Nel report, Lumen offre suggerimenti alle organizzazioni che vogliono evitare attacchi legati al cloud, come ad esempio garantire che gli account siano protetti dall’autenticazione multifattoriale. I servizi ospitati nel cloud devono anche essere aggiornati. Se viene rilevata un’attività sospetta, le organizzazioni devono adottare misure per mitigare un potenziale attacco, come la modifica delle credenziali e la messa in quarantena degli host colpiti.

I provider VoIP nel mirino dei DDoS

Una tendenza che si è confermata rispetto allo scorso anno è l’aumento degli attacchi rivolti ai provider VoIP. Lumen ha osservato un aumento del 315% degli attacchi SIP (session initiation protocol) rispetto al primo trimestre del 2022 e un aumento del 475% rispetto al terzo trimestre del 2021. Gli attacchi SIP colpiscono le infrastrutture VoIP sovraccaricandole di un elevato volume di traffico.

Nel complesso, tuttavia, gli attacchi SIP rimangono bassi rispetto ai metodi collaudati utilizzati per interrompere i servizi VoIP, come il flooding TCP-SYN e l’amplificazione basata su UDP.

La maggior parte delle organizzazioni oggi utilizza applicazioni cloud per interagire con clienti e dipendenti. Lumen consiglia alle organizzazioni di predisporre una mitigazione DDoS per impedire agli attori delle minacce di lanciare attacchi su larga scala. Ad esempio, il monitoraggio del traffico di rete non solo aiuta a rilevare un attacco, ma può anche mostrare se l’organizzazione viene utilizzata come proxy in un attacco contro qualcun altro. Le tattiche di attacco stanno diventando sempre più invasive e discrete; pertanto, una protezione olistica è indispensabile per garantire che le funzioni aziendali continuino senza interruzioni.

Multilingua

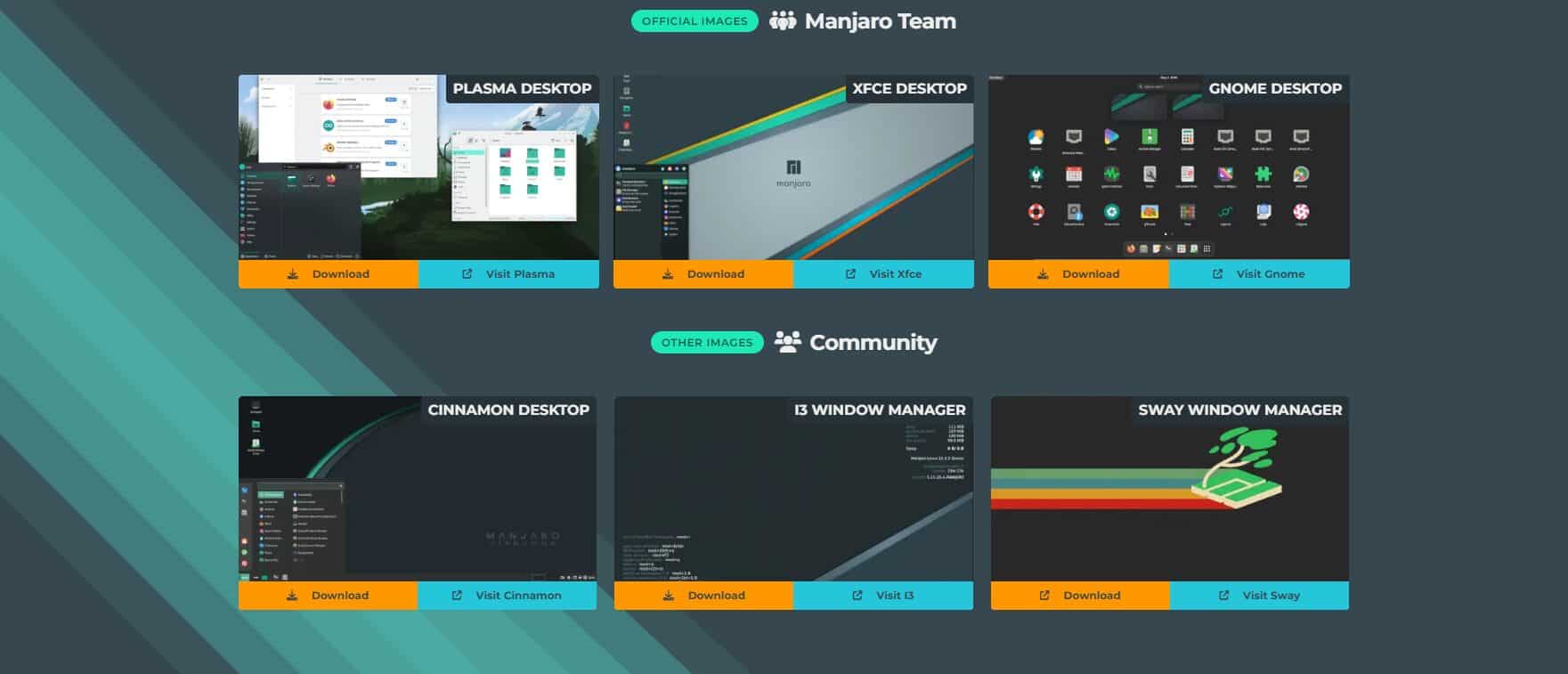

Manjaro Linux 24.0 “Wynsdey” debutta con Linux Kernel 6.9

Tempo di lettura: < 1 minuto. Manjaro Linux 24.0 “Wynsdey” è stato rilasciato con Linux Kernel 6.9, portando miglioramenti significativi in termini di performance e sicurezza.

Manjaro Linux ha lanciato ufficialmente la versione 24.0, denominata “Wynsdey”, arricchita dal recente Linux Kernel 6.9. Questo aggiornamento porta significativi miglioramenti al popolare sistema operativo basato su Arch, confermando il suo impegno nel fornire un’esperienza utente avanzata e accessibile.

Dettagli del rilascio

Manjaro 24.0 “Wynsdey” si distingue per l’implementazione del Linux Kernel 6.9, che include nuove funzionalità e miglioramenti della sicurezza. L’aggiornamento del kernel promette una migliore gestione delle risorse hardware, ottimizzazioni delle performance e supporto esteso per nuovi dispositivi hardware. Gli utenti di Manjaro possono aspettarsi un’esperienza più fluida e sicura grazie a questi sviluppi.

Innovazioni e Caratteristiche

Oltre all’aggiornamento del kernel, Manjaro 24.0 introduce varie migliorie nell’ambiente desktop e nelle applicazioni di sistema. Queste modifiche sono volte a migliorare l’usabilità e a offrire una configurazione più intuitiva, rendendo il sistema operativo adatto tanto agli utenti esperti quanto a quelli alle prime armi con Linux.

Il lancio di Manjaro Linux 24.0 “Wynsdey” rappresenta un passo importante per la distribuzione, consolidando la sua reputazione come una delle scelte più stabili e affidabili per gli utenti Linux. Con l’aggiunta del Linux Kernel 6.9, Manjaro non solo migliora la sua compatibilità hardware ma anche la sua efficienza e sicurezza complessive. Con l’introduzione di miglioramenti sostanziali e l’attenzione continua verso l’accessibilità e la funzionalità, Manjaro Linux 24.0 “Wynsdey” si conferma una scelta eccellente per chi cerca un sistema operativo potente e versatile.

Multilingua

Sony Xperia 1 VI: anteprima del nuovo display

Tempo di lettura: 2 minuti. Sony rivela nuovi dettagli sul display dell’Xperia 1 VI, incluso un cambio nel rapporto d’aspetto e aggiornamenti tecnologici

Sony si prepara a lanciare il suo nuovo smartphone di punta, l’Xperia 1 VI, con un evento programmato per venerdì 17 maggio ed un’anteprima recente ha messo in luce alcune delle caratteristiche salienti del display del dispositivo, suggerendo cambiamenti significativi rispetto ai modelli precedenti.

Nuove innovazioni nel Display

L’Xperia 1 VI introdurrà una “nuova tecnologia di display”, che sembra essere una versione aggiornata del motore BRAVIA, già impiegato nei televisori BRAVIA del 2024. La novità più rilevante riguarda il cambio del rapporto d’aspetto, passando da un ultra-wide 21:9 a un più tradizionale 19.5:9. Questo cambio mira a offrire una migliore esperienza d’uso quotidiana e potrebbe attrarre un pubblico più ampio.

Cambiamenti nelle Specifiche del Display

Il pannello, che si prevede sarà di 6.5 pollici, potrebbe abbandonare la risoluzione 4K, che è stata una caratteristica distintiva della serie Xperia 1 dal 2019. Questa decisione potrebbe riflettere un tentativo di Sony di ottimizzare l’efficienza energetica e ridurre i costi, pur mantenendo alte prestazioni di visualizzazione.

Con il lancio imminente dell’Xperia 1 VI, gli appassionati di tecnologia e gli utenti Sony sono in attesa di conferme ufficiali riguardo queste anticipazioni. Le modifiche al rapporto d’aspetto e alla tecnologia del display segnano una nuova fase per la serie Xperia, con Sony che cerca di adattarsi alle preferenze in evoluzione dei consumatori e alle esigenze del mercato. Questo aggiornamento è cruciale per Sony, poiché l’Xperia 1 VI potrebbe stabilire nuovi standard per il design e le funzionalità dei futuri dispositivi mobile della compagnia.

Multilingua

Aggiornamento HyperOS per la Serie Xiaomi Mi 11X

Tempo di lettura: 2 minuti. Xiaomi Mi 11X riceve l’aggiornamento HyperOS: miglioramenti significativi in termini di personalizzazione, animazioni e prestazioni.

Xiaomi ha recentemente rilasciato l’aggiornamento HyperOS per la sua serie Mi 11X, che comprende i modelli Mi 11X e Mi 11X Pro. Questo aggiornamento porta con sé una serie di miglioramenti e funzionalità, marcando un passaggio significativo dall’interfaccia MIUI precedentemente utilizzata dall’azienda.

Dettagli dell’aggiornamento

- Mi 11X: Questo modello ha ricevuto l’aggiornamento HyperOS basato su Android 13, accompagnato dalla patch di sicurezza di marzo 2024. L’aggiornamento ha una dimensione di 1,6 GB.

- Mi 11X Pro: Questo dispositivo ha ricevuto l’aggiornamento HyperOS basato sull’ultimo sistema operativo Android 14, insieme alla patch di sicurezza di aprile 2024. L’aggiornamento per il Pro è significativamente più grande, con una dimensione di 4,8 GB.

Caratteristiche di HyperOS

HyperOS introduce una serie di cambiamenti rispetto a MIUI, con un forte focus sulla personalizzazione. Gli utenti possono ora godere di più opzioni di personalizzazione che mai, insieme a miglioramenti nelle animazioni e ottimizzazioni delle prestazioni. Questi cambiamenti rendono l’interfaccia utente più fluida e reattiva.

Panoramica della Serie Mi 11X

Lanciata nel 2021, la serie Mi 11X, destinata principalmente al mercato indiano, include il Mi 11X e il Mi 11X Pro, che sono versioni ribattezzate dei Redmi K40 e Redmi K40 Pro. Entrambi i dispositivi sono dotati di display Super AMOLED da 6.67 pollici con un refresh rate di 120Hz, ideali per il gaming e il consumo multimediale. Il modello base è alimentato dal chipset Snapdragon 870, mentre il modello Pro dal più potente Snapdragon 888. Originariamente, questi dispositivi erano lanciati con Android 11.

Con l’aggiornamento alla HyperOS, Xiaomi Mi 11X e Mi 11X Pro, scopri la serie su Amazon, si arricchiscono di nuove funzionalità che migliorano ulteriormente l’esperienza utente, rendendo questi dispositivi ancora più competitivi nel mercato degli smartphone. L’aggiornamento testimonia l’impegno continuo di Xiaomi nel fornire software aggiornato e funzionale ai suoi utenti che possono attendere la sostituzione.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Economia1 settimana fa

Economia1 settimana faGuerra dei Chip: gli USA colpiscono la ricerca cinese nella Entity List