Sicurezza Informatica

Musk potrebbe pagare un riscatto di 200.000 per evitare multa da 200 milioni

Tempo di lettura: 2 minuti. Un hacker potrebbe pubblicare i dati di utenti anche sensibili e potrebbe creare un problema alla piattaforma

Un hacker sconosciuto sta cercando di costringere Twitter a pagare i dati di 400 milioni di suoi utenti per evitare una pesante multa GDPR. L’attore della minaccia si è offerto di “vendere” i dati a Twitter per 200.000 dollari, una cifra nettamente inferiore alla sanzione di 275 milioni di dollari prevista dalla Commissione irlandese per la protezione dei dati (DPC) nei confronti di Meta.

Il post dell’hacker sul forum di hacking Breached, datato 23 dicembre 2022, afferma che l’offerta è la “migliore opzione” per l’azienda per evitare di pagare una multa all’autorità di regolamentazione della privacy. Per convincere l’azienda, l’hacker cita direttamente il capo di Twitter Elon Musk: “Basta fare un sondaggio su Twitter come al solito e la gente sceglierà il proprio destino”.

È stato verificato che un campione dei dati postati da un hacker, che si fa chiamare Ryushi, su Breached contiene e-mail e numeri di telefono di utenti di alto profilo, tra cui l’ex primo ministro australiano Scott Morrison, la deputata Alexandria Ocasio-Cortez, Mark Cuban, Kevin O’Leary, Sundar Pichai, il fondatore di Ethereum Vitalik Buterin, Donald Trump Jr, Steve Wozniak, Piers Morgan, ecc.

I dati includono dati disponibili pubblicamente, come nomi, nomi utente, numero di follower e data di creazione dell’account, e dati privati, come indirizzi e-mail e numeri di telefono. Le e-mail e i numeri di telefono sono stati eliminati dall’elenco campione trapelato e valutato dalla società di intelligence Hudson Rock. “Da una verifica indipendente, i dati sembrano essere legittimi e seguiremo gli eventuali sviluppi”, ha osservato Hudson Rock, aggiungendo. “In questa fase non è possibile verificare completamente che ci siano effettivamente 400.000.000 di utenti nel database”.

Ryushi, che si è unito a Breached nel dicembre 2022, ha dichiarato che avrebbe cancellato tutti i dati se Twitter avesse sborsato 200.000 dollari. In caso contrario, l’hacker ha dichiarato a BleepingComputer che li avrebbe venduti a più acquirenti per 60.000 dollari a copia. L’attore della minaccia sostiene di aver ottenuto i dati in vendita sfruttando la stessa vulnerabilità di Twitter che ha permesso la fuga dei dati di 5,4 milioni di utenti di Twitter in un caso (rivelato nell’agosto 2022), di 1,4 milioni di utenti in un altro (venuto alla luce nel novembre 2022). Twitter ha patchato la vulnerabilità nel gennaio 2022, ossia sei mesi dopo la sua scoperta. Tuttavia, sembra che in questo lasso di tempo gli attori delle minacce siano riusciti a provocare danni significativi. La vulnerabilità di Twitter in questione consentiva a chiunque di trovare gli account associati a qualsiasi numero di telefono e indirizzo e-mail attraverso la funzione “discoverability”.

A Twitter è stata comminata una sanzione di 150 milioni di dollari

Nel maggio 2022 è stata comminata a Twitter una multa di 150 milioni di dollari legata alla privacy. L’azienda deve affrontare un’altra prova da parte del DPC irlandese, che il 23 dicembre ha aperto un’indagine sulla fuga di notizie di 5,4 milioni di utenti. Il DPC non ha dichiarato l’intenzione di indagare sulla fuga di 400 milioni di utenti denunciata da Ryushi.

Sicurezza Informatica

Disastro Dell: violazione dati di 49 Milioni di clienti

Tempo di lettura: 2 minuti. Dell annuncia una violazione dei dati che ha esposto nomi e indirizzi di 49 milioni di clienti. Scopri i dettagli e le misure adottate dall’azienda

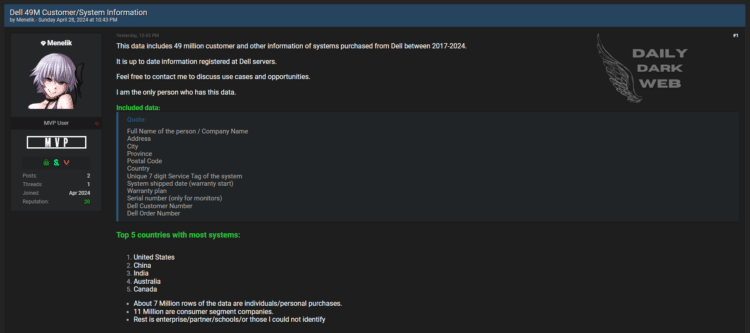

Dell ha recentemente annunciato una violazione dei dati che ha colpito circa 49 milioni di clienti, mettendo a rischio nomi e indirizzi fisici degli utenti. Questa fuga di informazioni riguarda un portale di Dell che conteneva dati relativi agli acquisti effettuati dai clienti.

Dettagli della violazione

Le informazioni accessibili includono i nomi dei clienti, gli indirizzi fisici, e dettagli specifici dell’ordine come il tag di servizio, la descrizione dell’articolo, la data dell’ordine e le informazioni sulla garanzia. Importante notare che non sono state compromesse informazioni finanziarie o di pagamento, indirizzi email o numeri di telefono.

Nonostante l’entità dei dati violati, Dell ha minimizzato l’impatto dell’incidente, sostenendo che non ci sia un rischio significativo per i clienti data la natura delle informazioni coinvolte.

Risposta e misure di Dell

Dell ha avviato un’indagine sull’incidente, collaborando con le forze dell’ordine e una società di analisi forense di terze parti. La società ha iniziato a notificare ai clienti la violazione, pur non rivelando il numero esatto di individui colpiti o i dettagli su come sia avvenuto l’accesso non autorizzato ai dati. Dell ha anche rifiutato di commentare un post su un forum di hacking che affermava la vendita di un database contenente dati di 49 milioni di clienti, acquisiti tra il 2017 e il 2024.

Implicazioni e consigli

Sebbene Dell sostenga che la violazione non presenti rischi significativi, l’accesso non autorizzato a nomi e indirizzi fisici può potenzialmente esporre i clienti a truffe mirate o altre forme di attacchi, come phishing fisico o digitale. È consigliabile per i clienti di Dell rimanere vigili e scettici di qualsiasi comunicazione non sollecitata che richieda azioni personali o informazioni.

Questo incidente sottolinea l’importanza di proteggere le informazioni dei clienti e la necessità per le aziende di adottare misure di sicurezza rigorose per prevenire violazioni dei dati. Per i clienti colpiti, resta essenziale monitorare attentamente eventuali attività sospette e seguire le raccomandazioni fornite da Dell per la gestione delle conseguenze della violazione.

Sicurezza Informatica

Nuove Linee Guida “Secure by Design” e aggiornamenti su ICS

Tempo di lettura: < 1 minuto. Scopri le nuove linee guida “Secure by Design” e gli aggiornamenti sugli avvisi ICS rilasciati da CISA per rafforzare la sicurezza dei sistemi critici.

L’ASD’s ACSC (Australian Signals Directorate’s Australian Cyber Security Centre), insieme a CISA (Cybersecurity and Infrastructure Security Agency degli Stati Uniti), CCCS (Canadian Centre for Cyber Security), NCSC-UK (National Cyber Security Centre del Regno Unito), e NCSC-NZ (National Cyber Security Centre della Nuova Zelanda) hanno rilasciato una nuova guida intitolata “Secure by Design Choosing Secure and Verifiable Technologies“. Questa guida è stata sviluppata per aiutare le organizzazioni a considerare la sicurezza fin dalla fase di progettazione durante l’acquisizione di prodotti e servizi digitali.

La guida offre una serie di considerazioni interne ed esterne e propone domande esemplificative da utilizzare in ogni fase del processo di approvvigionamento. Inoltre, fornisce indicazioni ai produttori su come allineare i loro processi di sviluppo ai principi e alle pratiche del design sicuro. CISA e i partner incoraggiano tutte le organizzazioni a consultare la guida per fare scelte sicure e informate nell’acquisizione di prodotti e servizi digitali, e sollecitano i produttori di software a integrare i principi del design sicuro nelle loro pratiche.

Aggiornamenti sui Sistemi di Controllo Industriale

CISA ha anche rilasciato due nuovi avvisi sui sistemi di controllo industriale (ICS) il 7 maggio 2024. Questi avvisi forniscono informazioni tempestive su problemi di sicurezza attuali, vulnerabilità e exploit che riguardano i sistemi ICS. Si incoraggia gli utenti e gli amministratori a consultare gli avvisi ICS per dettagli tecnici e mitigazioni suggerite.

- ICSA-24-128-01 PTC Codebeamer

- ICSA-24-128-02 SUBNET Substation Server

Implicazioni e raccomandazioni

Questi sviluppi sottolineano l’importanza della collaborazione internazionale nella lotta contro le minacce alla sicurezza informatica e l’importanza di adottare un approccio proattivo alla sicurezza, in particolare nei settori critici come i sistemi di controllo industriale. Le organizzazioni sono invitate a rimanere vigili, a educare continuamente il personale e a implementare le migliori pratiche di sicurezza, come il secure by design, raccomandate da enti affidabili come CISA.

Sicurezza Informatica

Biden firma REPORT Act: legge contro abuso sui minori online

Tempo di lettura: 2 minuti. Report ACT firmata da Biden impone alle piattaforme online di segnalare abusi e sfruttamenti di minori, con severe multe per le violazioni.

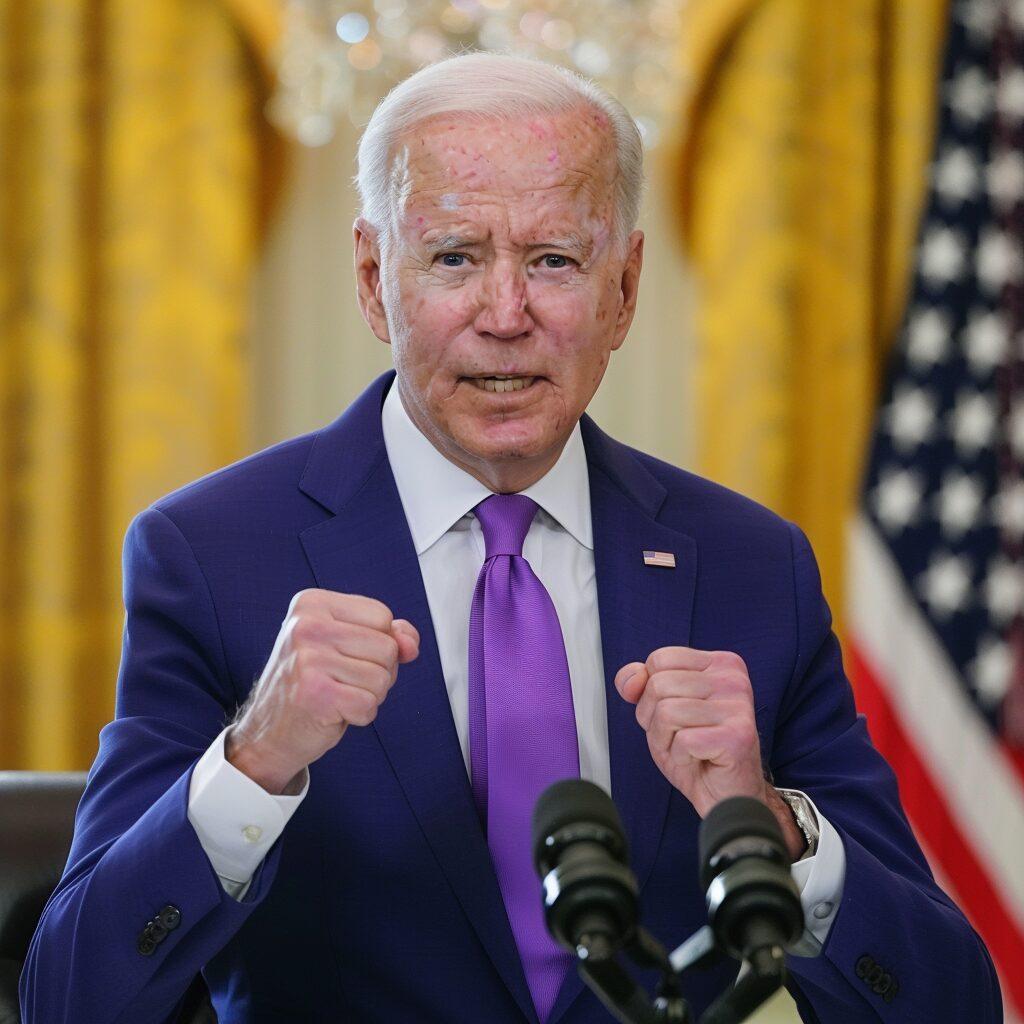

Il presidente Joe Biden ha firmato una nuova legislazione, nota come REPORT Act, che impone a siti web e piattaforme sociali l’obbligo legale di segnalare crimini legati al traffico di minori, al grooming e all’adescamento di bambini al National Center for Missing and Exploited Children (NCMEC). Questa legge rappresenta un passo significativo nella lotta contro lo sfruttamento sessuale online dei minori.

Dettagli della Legge

La REPORT Act è stata proposta inizialmente dai senatori Jon Ossoff (D-GA) e Marsha Blackburn (R-SC) nel febbraio 2023 e successivamente approvata dal Congresso. Il disegno di legge è stato firmato dal presidente il 7 maggio 2024, rendendo questa misura la prima del suo genere a livello federale negli Stati Uniti.

Implicazioni per le Piattaforme Online

Sotto la nuova legge, le aziende che omettono intenzionalmente di segnalare materiale di abuso sessuale infantile sul loro sito saranno soggette a pesanti multe. Ad esempio, per le piattaforme con oltre 100 milioni di utenti, una prima violazione potrebbe comportare una multa di $850,000. La legge richiede inoltre che le prove siano conservate per un periodo più lungo, fino a un anno, per consentire un’indagine accurata e approfondita da parte delle forze dell’ordine.

Sfide per il NCMEC

Il NCMEC affronta difficoltà nel gestire i milioni di segnalazioni di abuso sessuale infantile ricevute ogni anno a causa di personale insufficiente e tecnologia obsoleta. Anche se la nuova legge non risolverà completamente il problema, si prevede che renderà l’analisi delle segnalazioni più efficiente, permettendo ad esempio lo stoccaggio legale dei dati su servizi cloud commerciali.

Commenti dei Senatori

La senatrice Blackburn ha dichiarato: “I bambini passano sempre più tempo davanti agli schermi e, purtroppo, ciò espone più minori innocenti al rischio di sfruttamento online. Sono onorata di promuovere questa soluzione bipartisan insieme al senatore Ossoff e alla rappresentante Laurel Lee per proteggere i bambini vulnerabili e perseguire i responsabili di questi crimini atroci.” Questo importante sviluppo legislativo segna un punto di svolta nella protezione dei minori nell’ambiente digitale, affrontando direttamente le minacce online e rafforzando le misure preventive contro gli abusi.

Inchieste2 settimane fa

Inchieste2 settimane faPapa Francesco sarà al G7 e l’Italia festeggia il DDL AI

Cyber Security2 settimane fa

Cyber Security2 settimane faACN: tutto quello che c’è da sapere sulla relazione annuale 2023

Robotica2 settimane fa

Robotica2 settimane faPerché i Robot non riescono a superare gli animali in corsa?

Economia1 settimana fa

Economia1 settimana faApple, Regno Unito vuole più sicurezza informatica e l’Europa indica iPadOS Gatekeeper

Editoriali1 settimana fa

Editoriali1 settimana faChip e smartphone cinesi ci avvisano del declino Occidentale

L'Altra Bolla2 settimane fa

L'Altra Bolla2 settimane faByteDance “chiuderà TikTok negli USA piuttosto che venderlo”

Inchieste6 giorni fa

Inchieste6 giorni faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia6 giorni fa

Economia6 giorni faInternet via satellite: progetto europeo IRIS² in grande difficoltà