Sicurezza Informatica

OpenAI, “Soluzione Imperfetta” per fuga dati di ChatGPT

OpenAI ha mitigato un bug di esfiltrazione dati in ChatGPT che potrebbe potenzialmente far trapelare dettagli delle conversazioni a un URL esterno. Secondo il ricercatore che ha scoperto la falla, la mitigazione non è perfetta, quindi gli aggressori possono ancora sfruttarla in determinate condizioni. Inoltre, i controlli di sicurezza devono ancora essere implementati nell’app mobile iOS per ChatGPT, quindi il rischio su quella piattaforma rimane irrisolto.

Problema della Fuga di Dati

Il ricercatore di sicurezza Johann Rehberger ha scoperto una tecnica per esfiltrare dati da ChatGPT e l’ha segnalata a OpenAI nell’aprile 2023. Il ricercatore ha poi condiviso nel novembre 2023 ulteriori informazioni su come creare GPT dannosi che sfruttano la falla per ingannare gli utenti. Dopo la mancanza di risposta da parte del fornitore del chatbot, il ricercatore ha deciso di divulgare pubblicamente le sue scoperte il 12 dicembre 2023.

Funzionamento dell’Attacco

L’attacco coinvolge il rendering di markdown di immagini e l’iniezione di prompt, quindi richiede che la vittima invii un prompt dannoso fornito direttamente dall’attaccante o pubblicato da qualche parte perché le vittime lo scoprono e lo utilizzino. In alternativa, può essere utilizzato un GPT dannoso, come dimostrato da Rehberger, e gli utenti che utilizzano quel GPT non si renderebbero conto che i dettagli delle loro conversazioni, insieme a metadati e dati tecnici, vengono esfiltrati a terzi.

Soluzione Incompleta di OpenAI

Dopo che Rehberger ha pubblicizzato i dettagli della falla sul suo blog, OpenAI ha risposto alla situazione e ha implementato controlli lato client eseguiti tramite una chiamata a un’API di convalida per impedire il rendering di immagini da URL non sicuri. Tuttavia, in alcuni casi, ChatGPT continua a rendere richieste a domini arbitrari, quindi l’attacco potrebbe ancora funzionare a volte. È anche da notare che la chiamata di convalida lato client deve ancora essere implementata sull’app mobile iOS, quindi l’attacco rimane completamente non mitigato lì.

La mitigazione del bug di esfiltrazione dati in ChatGPT da parte di OpenAI rappresenta un passo importante nella protezione delle informazioni degli utenti, ma rimangono delle lacune che necessitano di ulteriori miglioramenti per garantire una sicurezza completa.

Sicurezza Informatica

Zscaler: Offline l’ambiente di Test dopo voci di una violazione

Tempo di lettura: 2 minuti. Zscaler ha messo offline un ambiente di test dopo voci di una violazione, confermando che non ci sono state compromissioni degli ambienti di produzione o dei dati dei clienti.

Zscaler, un leader nel settore della sicurezza cloud, ha preso misure immediate mettendo offline un ambiente di test dopo che sono circolate voci su un presunto accesso venduto da un attore di minaccia in seguito ad una violazione. Questa azione è stata intrapresa per analizzare e mitigare eventuali rischi associati.

Dettagli dell’incidente

La società ha confermato che durante le indagini iniziali non sono state trovate prove di una compromissione dei loro ambienti di produzione o dei dati dei clienti. Tuttavia, è stato scoperto un ambiente di test isolato, esposto su internet, che è stato prontamente disconnesso e sottoposto ad analisi forense. Questo ambiente non era ospitato su infrastrutture di Zscaler e non aveva connettività con altri ambienti di Zscaler.

Risposta di Zscaler

Zscaler ha ribadito il suo impegno nella protezione degli ambienti dei clienti e ha rassicurato che non vi è stata alcuna compromissione di dati o servizi. La società continua a monitorare la situazione e a condurre ulteriori indagini.

Rumori e speculazioni

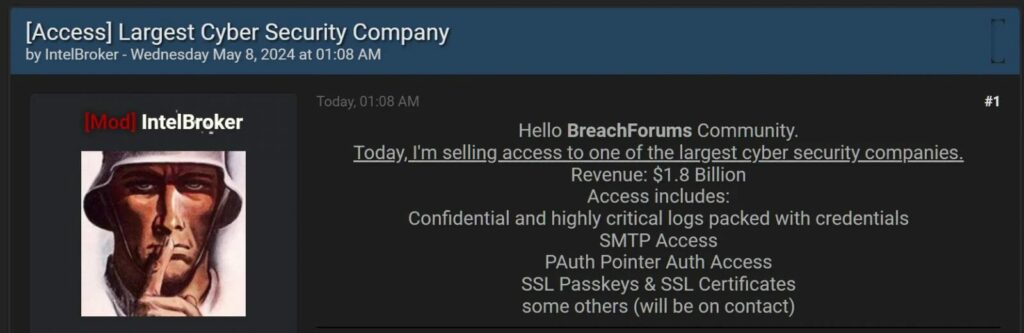

Le voci di una violazione sono iniziate quando un noto attore di minaccia, IntelBroker, ha iniziato a vendere quello che sosteneva fosse l’accesso ai sistemi di una compagnia di cybersecurity con un fatturato di 1,8 miliardi di dollari. Sebbene IntelBroker non abbia nominato esplicitamente Zscaler, le correlazioni tra le informazioni condivise e i dati finanziari di Zscaler hanno portato a speculazioni che fosse la compagnia coinvolta.

Implicazioni per la sicurezza

Questo incidente sottolinea l’importanza di proteggere gli ambienti di test tanto quanto quelli di produzione, specialmente quando possono essere esposti a internet e diventare un possibile vettore di attacco. Mentre l’investigazione di Zscaler sulla presunta violazione continua, la rapidità e la trasparenza nella gestione di questa situazione riflettono l’impegno della compagnia nella protezione della sicurezza e della privacy dei suoi clienti.

Sicurezza Informatica

Nuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Tempo di lettura: 2 minuti. Pathfinder mira ai CPU Intel, in grado di recuperare chiavi di crittografia e perdere dati attraverso tecniche di attacco Spectre.

Ricercatori hanno scoperto due nuovi metodi di attacco che prendono di mira i CPU Intel ad alte prestazioni, potenzialmente sfruttabili per recuperare le chiavi di crittografia utilizzate dall’algoritmo AES (Advanced Encryption Standard). Questi attacchi sono stati denominati collettivamente Pathfinder.

Dettagli tecnici

Pathfinder permette agli aggressori di leggere e manipolare componenti chiave “del predittore di diramazione“, permettendo principalmente due tipi di attacchi: ricostruire la storia del flusso di controllo del programma e lanciare attacchi Spectre ad alta risoluzione. Questo include l’estrazione di immagini segrete da librerie come libjpeg e il recupero delle chiavi di crittografia AES attraverso l’estrazione di valori intermedi.

Meccanismo dell’attacco

L’attacco si concentra su una caratteristica del predittore di diramazione chiamata Path History Register (PHR), che tiene traccia delle ultime diramazioni prese. Questo viene utilizzato per indurre errori di previsione di diramazione e far eseguire al programma vittima percorsi di codice non intenzionali, rivelando così i suoi dati confidenziali.

Dimostrazioni pratiche

Nel corso delle dimostrazioni descritte nello studio, il metodo si è dimostrato efficace nell’estrazione della chiave segreta di crittografia AES e nella fuga di immagini segrete durante l’elaborazione con la libreria di immagini libjpeg ampiamente utilizzata.

Misure di mitigazione

Intel ha risposto con un avviso di sicurezza, affermando che Pathfinder si basa sugli attacchi Spectre v1 e che le mitigazioni precedentemente implementate per Spectre v1 e i canali laterali tradizionali attenuano gli exploit segnalati. Non ci sono prove che impatti i CPU AMD.

Implicazioni per la Sicurezza

Questo attacco evidenzia la vulnerabilità del PHR a fughe di informazioni, rivela dati non accessibili attraverso i Prediction History Tables (PHTs), espone una gamma più ampia di codice di diramazione come superfici di attacco potenziali e non può essere mitigato (cancellato, offuscato) utilizzando tecniche proposte per i PHTs. Queste scoperte sono cruciali per la comprensione delle vulnerabilità nelle moderne architetture di CPU e sottolineano la necessità di continuare a sviluppare e implementare robuste misure di sicurezza per proteggere dati sensibili e infrastrutture critiche.

Sicurezza Informatica

Nuovo attacco “TunnelVision” espone il traffico VPN

Tempo di lettura: 2 minuti. Scopri come il nuovo attacco TunnelVision utilizza server DHCP malevoli per esporre il traffico VPN, eludendo la crittografia e mettendo a rischio la sicurezza degli utenti.

Un recente attacco denominato “TunnelVision” può deviare il traffico fuori dal tunnel crittografato di una VPN, consentendo agli aggressori di intercettare il traffico non crittografato mentre si mantiene l’apparenza di una connessione VPN sicura. Questo attacco è stato dettagliato in un rapporto di Leviathan Security, che sfrutta l’opzione 121 del Dynamic Host Configuration Protocol (DHCP) per configurare percorsi statici di classe su un sistema client.

Metodo dell’attacco

Gli aggressori configurano un server DHCP malevolo che modifica le tabelle di instradamento in modo che tutto il traffico VPN venga inviato direttamente alla rete locale o a un gateway maligno, evitando così il tunnel VPN crittografato. L’approccio consiste nell’operare un server DHCP sulla stessa rete di un utente VPN bersagliato e configurare il DHCP per utilizzare se stesso come gateway.

Sicurezza e vulnerabilità

Una delle principali preoccupazioni è l’assenza di un meccanismo di autenticazione per i messaggi in entrata nel DHCP che potrebbero manipolare i percorsi. Questo problema di sicurezza è noto e sfruttabile dai malintenzionati almeno dal 2002, ma non ci sono casi noti di sfruttamento attivo in campo.

Identificazione e impatto

Il problema, denominato CVE-2024-3661, colpisce i sistemi operativi Windows, Linux, macOS e iOS, con l’eccezione di Android che non supporta l’opzione DHCP 121 e quindi non è influenzato dagli attacchi TunnelVision.

Mitigazione dell’attacco TunnelVision

Gli utenti possono essere più esposti agli attacchi TunnelVision se si connettono a una rete controllata dall’aggressore o dove l’aggressore ha presenza. Le mitigazioni proposte includono l’uso di spazi di nomi di rete su Linux per isolare le interfacce di rete e le tabelle di instradamento dal resto del sistema, configurare i client VPN per negare tutto il traffico in entrata e in uscita che non utilizza l’interfaccia VPN, e configurare i sistemi per ignorare l’opzione DHCP 121 mentre sono connessi a una VPN.

Raccomandazioni per i Fornitori VPN

I fornitori di VPN sono incoraggiati a migliorare il loro software client per implementare propri gestori DHCP o integrare controlli di sicurezza aggiuntivi che bloccherebbero l’applicazione di configurazioni DHCP rischiose. Questo attacco evidenzia la necessità di una maggiore vigilanza e di misure di sicurezza più robuste nei sistemi di rete, soprattutto per quegli utenti che dipendono da connessioni VPN per la protezione dei loro dati sensibili.

Inchieste2 settimane fa

Inchieste2 settimane faPapa Francesco sarà al G7 e l’Italia festeggia il DDL AI

Cyber Security2 settimane fa

Cyber Security2 settimane faACN: tutto quello che c’è da sapere sulla relazione annuale 2023

Robotica2 settimane fa

Robotica2 settimane faPerché i Robot non riescono a superare gli animali in corsa?

L'Altra Bolla2 settimane fa

L'Altra Bolla2 settimane faReddit rivoluziona l’E-Commerce con Dynamic Product Ads

Economia1 settimana fa

Economia1 settimana faApple, Regno Unito vuole più sicurezza informatica e l’Europa indica iPadOS Gatekeeper

Editoriali7 giorni fa

Editoriali7 giorni faChip e smartphone cinesi ci avvisano del declino Occidentale

L'Altra Bolla2 settimane fa

L'Altra Bolla2 settimane faByteDance “chiuderà TikTok negli USA piuttosto che venderlo”

Economia6 giorni fa

Economia6 giorni faInternet via satellite: progetto europeo IRIS² in grande difficoltà