Sicurezza Informatica

Confermato: APT31 dietro al cyberattacco al Parlamento Finlandese del 2021

Tempo di lettura: 2 minuti. La polizia finlandese conferma che il gruppo APT31 del MSS cinese è responsabile della violazione del parlamento finlandese nel 2021

La polizia finlandese ha confermato martedì che il gruppo di hacking APT31, legato al Ministero della Sicurezza di Stato cinese (MSS), è stato responsabile di una violazione dei sistemi informatici del parlamento finlandese annunciata nel marzo 2021.

Una collaborazione tra l’intelligence e i servizi di sicurezza finlandesi e partner internazionali ha portato all’indagine su vari reati sospetti, tra cui spionaggio aggravato, violazione della segretezza delle comunicazioni e intrusione nei sistemi informatici del Parlamento finlandese.

L’indagine ha rivelato una “complessa infrastruttura criminale”, come descritto dall’Ispettore Capo della Polizia Aku Limnéll. “Si sospetta che i reati siano stati commessi tra l’autunno 2020 e l’inizio del 2021. Le connessioni con il gruppo APT31 sono state ora confermate dall’indagine, e la polizia ha anche identificato un sospetto”, ha dichiarato la polizia finlandese.

Durante l’attacco, i cybercriminali hanno ottenuto accesso a molteplici account email del parlamento, inclusi alcuni appartenenti a parlamentari finlandesi. Questo incidente era stato precedentemente descritto come un’operazione di cyber-spionaggio statale, presumibilmente collegata all’operazione nota come APT31.

Sanzioni e Accuse contro APT31

Il Dipartimento del Tesoro degli Stati Uniti ha recentemente sanzionato due operatori di APT31, Zhao Guangzong e Ni Gaobin, che lavoravano come appaltatori per Wuhan XRZ, un’azienda di copertura utilizzata dal MSS cinese in attacchi contro le infrastrutture critiche statunitensi. Anche il Regno Unito ha sanzionato Wuhan XRZ e i due hacker di APT31 per attacchi contro l’agenzia di intelligence GCHQ, parlamentari britannici e sistemi della Commissione Elettorale del Regno Unito.

Inoltre, il Dipartimento di Giustizia degli Stati Uniti ha incriminato Zhao Guangzong, Ni Gaobin e altri cinque imputati per il loro coinvolgimento nelle operazioni di Wuhan XRZ, durate almeno 14 anni. Il Dipartimento di Stato offre ora ricompense fino a 10 milioni di dollari per informazioni che possano aiutare a localizzare e/o arrestare i sette hacker del MSS cinese.

APT31, noto anche come Zirconium e Judgment Panda, è famoso per le sue numerose operazioni di furto di informazioni e spionaggio, inclusa la ricettazione e rielaborazione dell’exploit NSA EpMe anni prima che fosse divulgato da Shadow Brokers nel 2017.

Implicazioni per la Sicurezza Globale

Questo incidente sottolinea la crescente minaccia delle operazioni di cyber-spionaggio e l’importanza di una cooperazione internazionale nella lotta contro i gruppi di hacker statali. Riconoscendo e rispondendo a queste minacce sofisticate, i paesi possono rafforzare la loro sicurezza nazionale e proteggere le istituzioni democratiche dalle interferenze esterne.

Sicurezza Informatica

Due studenti scoprono un bug lavatrici per lavaggi gratuiti

Tempo di lettura: 2 minuti. Due studenti scoprono una vulnerabilità nelle lavatrici connesse a Internet che permette lavaggi gratuiti: problemi di sicurezza nell’IoT.

Un bug di sicurezza potrebbe permettere a milioni di studenti universitari di fare lavaggi gratuitamente, grazie a una vulnerabilità scoperta in alcune lavatrici connesse a Internet. Due studenti dell’Università della California, Santa Cruz, Alexander Sherbrooke e Iakov Taranenko, hanno trovato una falla nell’API dell’app utilizzata per comandare queste macchine, che permette di utilizzarle senza pagamento e di aggiornare un account di lavanderia con milioni di dollari.

La scoperta e le implicazioni

Le lavatrici in questione appartengono a CSC ServiceWorks, una società che possiede più di un milione di macchine per il bucato e distributori automatici in servizio presso università, comunità multi-abitative, lavanderie a gettoni e altri luoghi negli Stati Uniti, in Canada e in Europa. La vulnerabilità scoperta dagli studenti consente di collegarsi a tutte le lavatrici connesse alla rete di CSC e di controllarle senza effettuare pagamenti.

Sherbrooke e Taranenko hanno tentato di informare CSC ServiceWorks della vulnerabilità tramite email e una telefonata a gennaio, ma non hanno ricevuto risposta. Nonostante ciò, la società ha “silenziosamente cancellato” i milioni di dollari falsi dai loro account dopo essere stata contattata dai due studenti.

Problemi di sicurezza nell’Internet delle Cose (IoT)

Questa scoperta mette in luce i problemi di sicurezza ancora irrisolti nell’Internet delle Cose (IoT). La vulnerabilità di CSC ServiceWorks è solo uno dei tanti esempi di pratiche di cybersecurity insufficienti che possono essere sfruttate da hacker o altre entità. Altri casi simili includono la possibilità per hacker o dipendenti delle aziende di visualizzare filmati delle videocamere di sicurezza di estranei o di accedere a prese intelligenti.

Spesso, i ricercatori di sicurezza individuano e segnalano queste falle prima che possano essere sfruttate nel mondo reale. Tuttavia, questo sforzo è vano se le aziende responsabili non rispondono adeguatamente alle segnalazioni. La mancanza di reazione da parte di CSC ServiceWorks è un chiaro esempio di questa problematica.

Sicurezza Informatica

LATRODECTUS: potenziale sostituto per ICEDID

Tempo di lettura: 2 minuti. LATRODECTUS, un nuovo malware loader simile a ICEDID, guadagna popolarità tra i cybercriminali per la sua efficienza. Scopri le sue caratteristiche e come proteggerti.

LATRODECTUS, un nuovo malware loader, è stato scoperto dai ricercatori di Walmart nell’ottobre 2023. Questo malware ha guadagnato popolarità tra i cybercriminali grazie alla sua somiglianza con ICEDID. LATRODECTUS utilizza un comando che scarica ed esegue payload criptati, proprio come ICEDID, e ha una forte connessione con l’infrastruttura di rete utilizzata dagli operatori di ICEDID.

Introduzione al malware

LATRODECTUS è un malware loader che offre una gamma di capacità standard che i cybercriminali possono utilizzare per distribuire ulteriori payload e condurre varie attività dopo la compromissione iniziale. Il codice non è offuscato e contiene solo 11 handler di comando focalizzati su enumerazione ed esecuzione. Questo tipo di loader rappresenta una recente ondata osservata dal team di Elastic Security, dove il codice è più leggero e diretto con un numero limitato di handler.

Campagna LATRODECTUS

Dall’inizio di marzo 2024, Elastic Security Labs ha osservato un aumento delle campagne email che distribuiscono LATRODECTUS. Queste campagne tipicamente coinvolgono file JavaScript sovradimensionati che utilizzano la capacità di WMI di invocare msiexec.exe per installare un file MSI ospitato remotamente su una condivisione WEBDAV.

Analisi di LATRODECTUS

Il sample di LATRODECTUS viene inizialmente confezionato con informazioni che lo mascherano come componente del driver in modalità kernel di Bitdefender (TRUFOS.SYS). Per analizzare il malware, il sample deve essere scompattato manualmente o tramite un servizio di scompattamento automatico come UnpacMe.

Il malware utilizza una tecnica di auto-eliminazione per eliminarsi mentre il processo è ancora in esecuzione, utilizzando un flusso di dati alternativo. Questo ostacola i processi di risposta agli incidenti interferendo con la raccolta e l’analisi.

Comunicazione e funzionalità

LATRODECTUS cripta le sue richieste utilizzando base64 e RC4 con una password hardcoded di “12345”. La prima richiesta POST invia informazioni sulla vittima insieme ai dettagli di configurazione, registrando il sistema infetto. LATRODECTUS rappresenta una minaccia significativa, con nuove capacità che lo rendono un potenziale sostituto di ICEDID. Le organizzazioni devono essere vigili e adottare misure di sicurezza proattive per rilevare e rispondere a queste minacce.

Sicurezza Informatica

Ransomware gang mira Windows con malvertising di PuTTy e WinSCP

Tempo di lettura: 2 minuti. Un’operazione ransomware prende di mira gli amministratori Windows tramite annunci pubblicitari falsi di PuTTy e WinSCP

Un’operazione ransomware sta prendendo di mira gli amministratori di sistema Windows utilizzando annunci pubblicitari falsi su Google per promuovere siti di download fasulli di PuTTy e WinSCP. Questi strumenti sono comunemente usati dagli amministratori per la gestione remota di server, rendendoli obiettivi preziosi per i criminali informatici che desiderano diffondersi rapidamente attraverso una rete, rubare dati e ottenere l’accesso ai controller di dominio per distribuire ransomware.

Dettagli della campagna

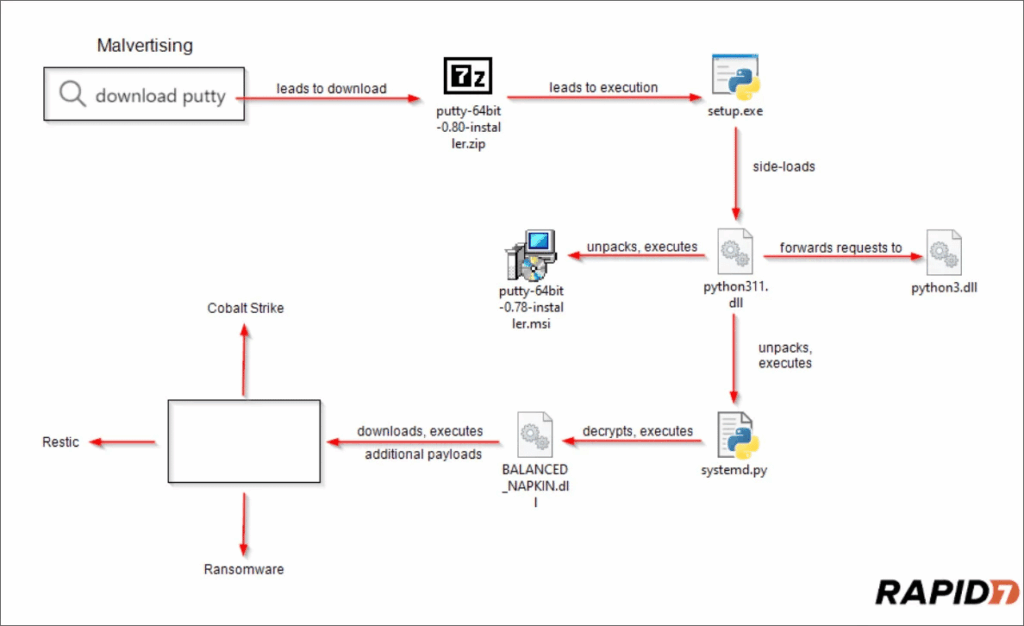

Un recente rapporto di Rapid7 ha rilevato una campagna pubblicitaria sui motori di ricerca che mostrava annunci per siti falsi di PuTTy e WinSCP quando gli utenti cercavano “download winscp” o “download putty” dimostratisi poi vettori di ransomware. Questi annunci utilizzavano nomi di dominio typo-squatting come puutty.org, wnscp.net e vvinscp.net per ingannare gli utenti.

I siti falsi includevano link di download che, quando cliccati, indirizzavano l’utente a siti legittimi o scaricavano un archivio ZIP contenente un eseguibile Setup.exe, che era una versione rinominata e legittima di pythonw.exe per Windows, e un file DLL dannoso python311.dll.

Meccanismo di attacco

Quando l’eseguibile pythonw.exe viene lanciato, tenta di caricare un file DLL legittimo. Tuttavia, i criminali informatici hanno sostituito questo DLL con una versione dannosa che viene caricata utilizzando la tecnica del DLL Sideloading. L’esecuzione di Setup.exe carica il DLL malevolo, che estrae ed esegue uno script Python criptato.

Questo script infine installa il toolkit post-sfruttamento Sliver, utilizzato per ottenere l’accesso iniziale alle reti aziendali. Rapid7 ha osservato che gli attaccanti utilizzano Sliver per distribuire ulteriori payload, inclusi beacon di Cobalt Strike, per esfiltrare dati e tentare di distribuire un encryptor ransomware.

Similarità con campagne precedenti

Rapid7 ha osservato somiglianze tra questa campagna e quelle viste in passato da Malwarebytes e Trend Micro, che distribuivano il ransomware BlackCat/ALPHV, ora dismesso. Gli annunci sui motori di ricerca sono diventati un problema significativo negli ultimi anni, con numerosi attori malevoli che li utilizzano per diffondere malware e siti di phishing.

Misure di sicurezza

Gli amministratori di sistema devono essere cauti e verificare sempre l’autenticità dei siti di download, evitando di cliccare su annunci pubblicitari non verificati. È fondamentale utilizzare fonti ufficiali per scaricare software e mantenere aggiornati gli strumenti di sicurezza per rilevare e prevenire tentativi di attacco.

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste6 giorni fa

Inchieste6 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla7 giorni fa

L'Altra Bolla7 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Inchieste6 giorni fa

Inchieste6 giorni faTerrore in Campania: dati sanitari di SynLab nel dark web

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Smartphone4 giorni fa

Smartphone4 giorni faSamsung Galaxy S25 Ultra: Quattro fotocamere in Arrivo

Smartphone7 giorni fa

Smartphone7 giorni faSamsung Galaxy S25 Ultra avrà una Fotocamera rispetto all’S24

Economia1 settimana fa

Economia1 settimana faCy4Gate: accordo da un milione con Innovery