Sicurezza Informatica

Discord ancora problemi: colpita la piattaforma BOT più importante

Tempo di lettura: 3 minuti. Hacker compromettono top.gg, la principale piattaforma di bot Discord, avvelenando il codice sorgente e sollevando preoccupazioni sulla sicurezza.

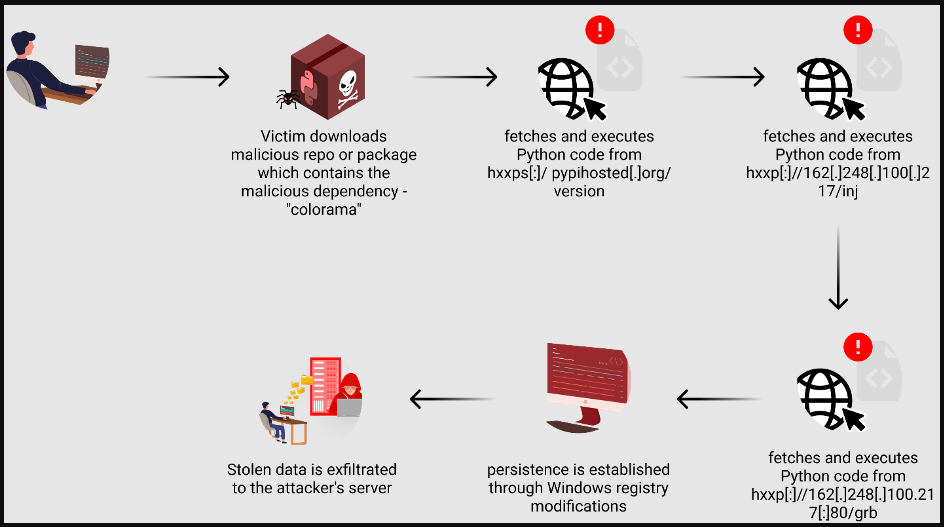

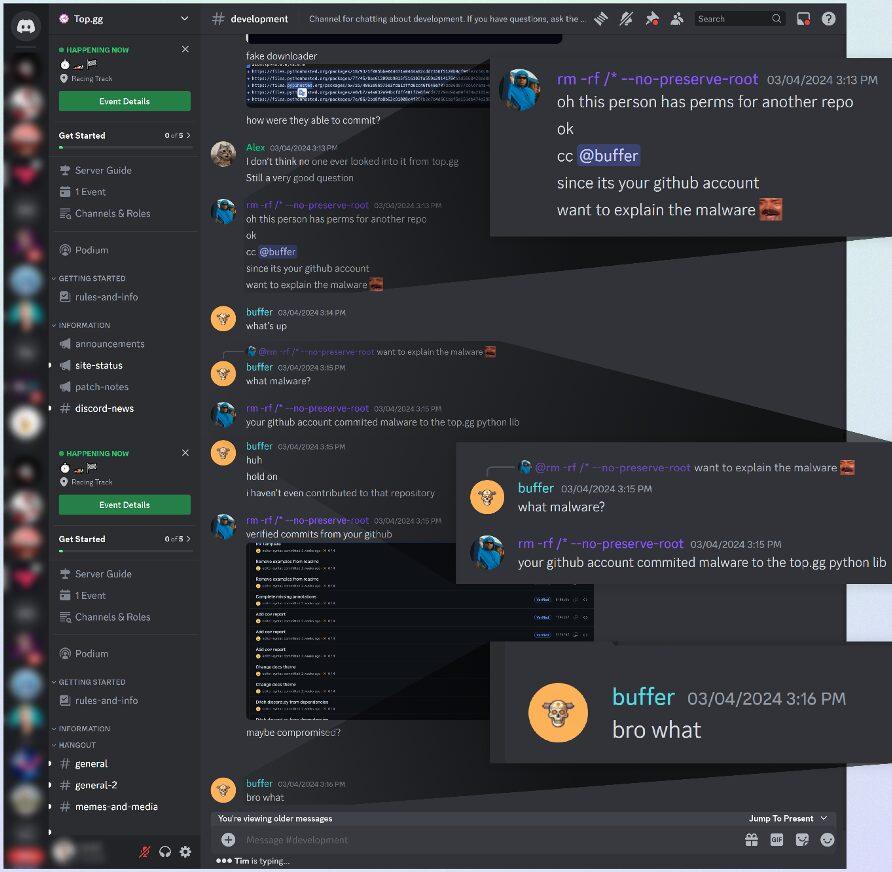

Un recente attacco alla catena di fornitura del software è stato scoperto dal team di ricerca di Checkmarx, prendendo di mira più di 170.000 utenti, tra cui l’organizzazione GitHub Top.gg, su cui si poggia la rete di Bot più grande di Discord, e vari sviluppatori individuali. Questo attacco sofisticato ha sfruttato tecniche multiple, tra cui il furto di cookie del browser per il takeover degli account, l’inserimento di codice malevolo con commit verificati, la creazione di uno specchio Python personalizzato e la pubblicazione di pacchetti dannosi nel registro PyPi.

Il Vettore dell’Attacco

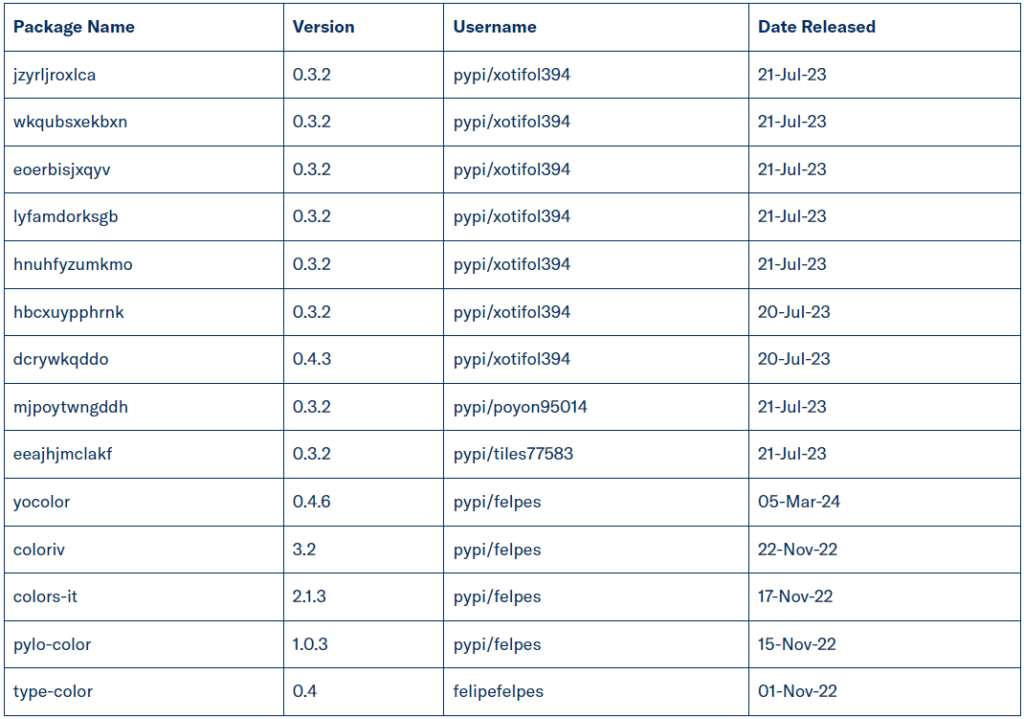

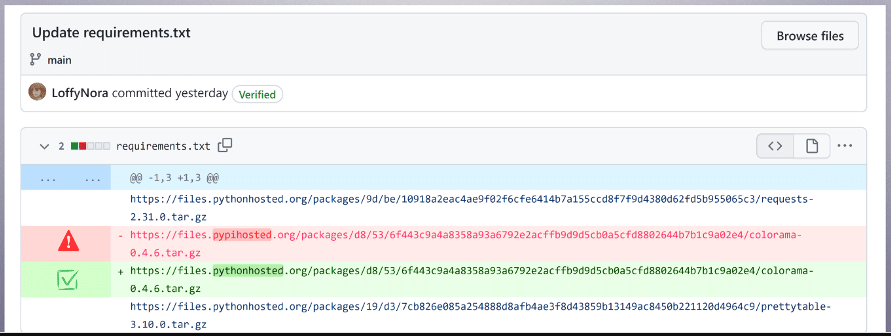

Gli attaccanti hanno distribuito una dipendenza malevola ospitata su un’infrastruttura Python falsa, collegandola a progetti popolari su GitHub e a pacchetti Python legittimi. La presa di controllo degli account GitHub, la pubblicazione di pacchetti Python malevoli e i piani di ingegneria sociale sono stati alcuni dei metodi utilizzati dagli attori della minaccia.

Tra le vittime c’è anche un collaboratore di top.gg, il cui repository del codice della comunità è stato compromesso. L’uso di uno specchio di pacchetti Python falso si è rivelato un tassello chiave nell’attacco, con l’impiego di una copia avvelenata del popolare pacchetto “colorama”.

Metodologie dell’Attacco

Il payload malevolo, in più fasi e difficile da rilevare, era progettato per raccogliere password, credenziali e altri dati preziosi dai sistemi infetti, esfiltrandoli verso l’infrastruttura degli attaccanti. Tra le tecniche di offuscamento e camuffamento, gli attaccanti hanno inserito codice malevolo nascosto all’interno di file legittimi, rendendo difficile la loro individuazione.

Le Implicazioni

Questo attacco mette in luce le vulnerabilità presenti nella catena di fornitura del software e sottolinea la necessità di maggiore vigilanza da parte di sviluppatori, organizzazioni e piattaforme che gestiscono repository di codice sorgente. La fiducia nel sistema dei pacchetti Python e nell’integrità dei repository GitHub è messa in discussione, richiedendo una revisione critica delle pratiche di sicurezza e delle misure preventive.

Raccomandazioni

La campagna malevola dimostra le tattiche sofisticate impiegate dagli attori delle minacce per diffondere malware tramite piattaforme fidate come PyPI e GitHub. Questo incidente evidenzia l’importanza della vigilanza nell’installazione di pacchetti e repository, anche da fonti ritenute affidabili. È fondamentale esaminare accuratamente le dipendenze, monitorare l’attività di rete sospetta e mantenere solide pratiche di sicurezza per mitigare il rischio di cadere vittima di tali attacchi.

Avendo guadagnato accesso al codice sorgente tramite l’account compromesso, gli hacker hanno avuto l’opportunità di inserire payload dannosi, potenzialmente esponendo gli utenti di Discord a rischi significativi.

Questo tipo di attacco non solo minaccia la sicurezza dei singoli server di Discord ma solleva anche preoccupazioni generali sulla sicurezza delle piattaforme di hosting di bot e sulla fiducia che gli sviluppatori e gli utenti ripongono in esse.

Implicazioni e risposte

L’attacco evidenzia la necessità di misure di sicurezza più rigide e di una vigilanza costante da parte delle piattaforme che gestiscono il codice sorgente e gli strumenti per le comunità online. La compromissione di un singolo account può avere ripercussioni a catena, esponendo una vasta rete di utenti a potenziali minacce.

È fondamentale che gli sviluppatori e gli amministratori dei server Discord adottino pratiche di sicurezza robuste, come l’autenticazione a due fattori e la verifica regolare del codice dei bot per identificare eventuali anomalie o modifiche sospette. Inoltre, la comunità deve essere pronta a reagire rapidamente a segnalazioni di sicurezza, aggiornando o disabilitando i bot compromessi per proteggere i propri utenti.

Sicurezza Informatica

LATRODECTUS: potenziale sostituto per ICEDID

Tempo di lettura: 2 minuti. LATRODECTUS, un nuovo malware loader simile a ICEDID, guadagna popolarità tra i cybercriminali per la sua efficienza. Scopri le sue caratteristiche e come proteggerti.

LATRODECTUS, un nuovo malware loader, è stato scoperto dai ricercatori di Walmart nell’ottobre 2023. Questo malware ha guadagnato popolarità tra i cybercriminali grazie alla sua somiglianza con ICEDID. LATRODECTUS utilizza un comando che scarica ed esegue payload criptati, proprio come ICEDID, e ha una forte connessione con l’infrastruttura di rete utilizzata dagli operatori di ICEDID.

Introduzione al malware

LATRODECTUS è un malware loader che offre una gamma di capacità standard che i cybercriminali possono utilizzare per distribuire ulteriori payload e condurre varie attività dopo la compromissione iniziale. Il codice non è offuscato e contiene solo 11 handler di comando focalizzati su enumerazione ed esecuzione. Questo tipo di loader rappresenta una recente ondata osservata dal team di Elastic Security, dove il codice è più leggero e diretto con un numero limitato di handler.

Campagna LATRODECTUS

Dall’inizio di marzo 2024, Elastic Security Labs ha osservato un aumento delle campagne email che distribuiscono LATRODECTUS. Queste campagne tipicamente coinvolgono file JavaScript sovradimensionati che utilizzano la capacità di WMI di invocare msiexec.exe per installare un file MSI ospitato remotamente su una condivisione WEBDAV.

Analisi di LATRODECTUS

Il sample di LATRODECTUS viene inizialmente confezionato con informazioni che lo mascherano come componente del driver in modalità kernel di Bitdefender (TRUFOS.SYS). Per analizzare il malware, il sample deve essere scompattato manualmente o tramite un servizio di scompattamento automatico come UnpacMe.

Il malware utilizza una tecnica di auto-eliminazione per eliminarsi mentre il processo è ancora in esecuzione, utilizzando un flusso di dati alternativo. Questo ostacola i processi di risposta agli incidenti interferendo con la raccolta e l’analisi.

Comunicazione e funzionalità

LATRODECTUS cripta le sue richieste utilizzando base64 e RC4 con una password hardcoded di “12345”. La prima richiesta POST invia informazioni sulla vittima insieme ai dettagli di configurazione, registrando il sistema infetto. LATRODECTUS rappresenta una minaccia significativa, con nuove capacità che lo rendono un potenziale sostituto di ICEDID. Le organizzazioni devono essere vigili e adottare misure di sicurezza proattive per rilevare e rispondere a queste minacce.

Sicurezza Informatica

Ransomware gang mira Windows con malvertising di PuTTy e WinSCP

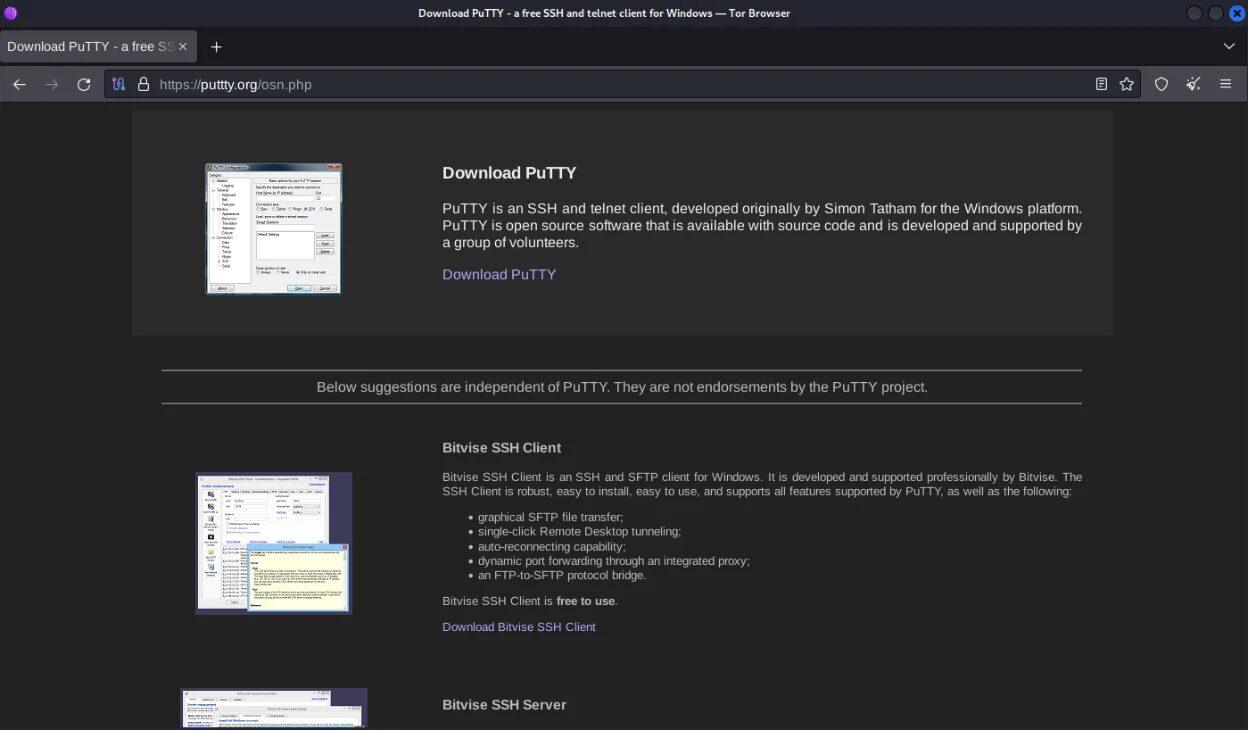

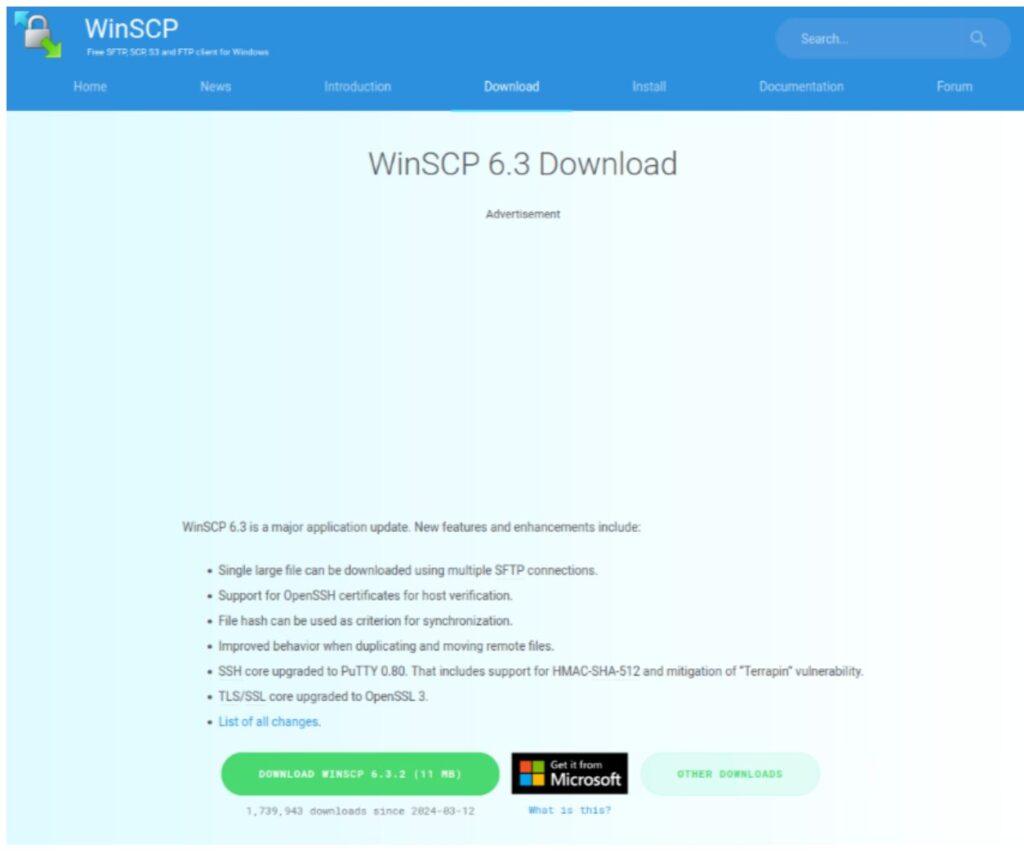

Tempo di lettura: 2 minuti. Un’operazione ransomware prende di mira gli amministratori Windows tramite annunci pubblicitari falsi di PuTTy e WinSCP

Un’operazione ransomware sta prendendo di mira gli amministratori di sistema Windows utilizzando annunci pubblicitari falsi su Google per promuovere siti di download fasulli di PuTTy e WinSCP. Questi strumenti sono comunemente usati dagli amministratori per la gestione remota di server, rendendoli obiettivi preziosi per i criminali informatici che desiderano diffondersi rapidamente attraverso una rete, rubare dati e ottenere l’accesso ai controller di dominio per distribuire ransomware.

Dettagli della campagna

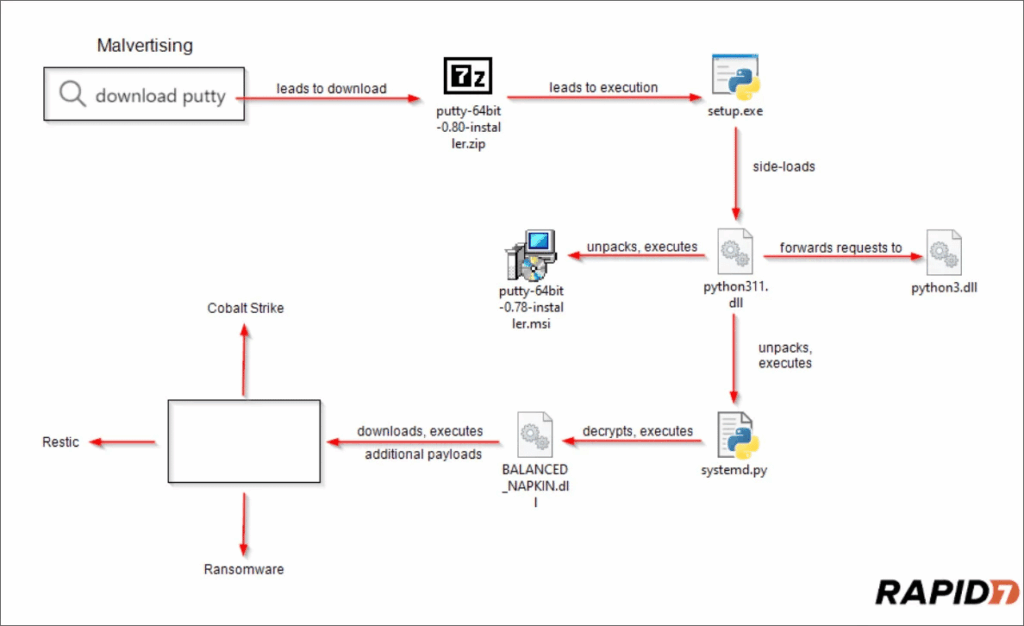

Un recente rapporto di Rapid7 ha rilevato una campagna pubblicitaria sui motori di ricerca che mostrava annunci per siti falsi di PuTTy e WinSCP quando gli utenti cercavano “download winscp” o “download putty” dimostratisi poi vettori di ransomware. Questi annunci utilizzavano nomi di dominio typo-squatting come puutty.org, wnscp.net e vvinscp.net per ingannare gli utenti.

I siti falsi includevano link di download che, quando cliccati, indirizzavano l’utente a siti legittimi o scaricavano un archivio ZIP contenente un eseguibile Setup.exe, che era una versione rinominata e legittima di pythonw.exe per Windows, e un file DLL dannoso python311.dll.

Meccanismo di attacco

Quando l’eseguibile pythonw.exe viene lanciato, tenta di caricare un file DLL legittimo. Tuttavia, i criminali informatici hanno sostituito questo DLL con una versione dannosa che viene caricata utilizzando la tecnica del DLL Sideloading. L’esecuzione di Setup.exe carica il DLL malevolo, che estrae ed esegue uno script Python criptato.

Questo script infine installa il toolkit post-sfruttamento Sliver, utilizzato per ottenere l’accesso iniziale alle reti aziendali. Rapid7 ha osservato che gli attaccanti utilizzano Sliver per distribuire ulteriori payload, inclusi beacon di Cobalt Strike, per esfiltrare dati e tentare di distribuire un encryptor ransomware.

Similarità con campagne precedenti

Rapid7 ha osservato somiglianze tra questa campagna e quelle viste in passato da Malwarebytes e Trend Micro, che distribuivano il ransomware BlackCat/ALPHV, ora dismesso. Gli annunci sui motori di ricerca sono diventati un problema significativo negli ultimi anni, con numerosi attori malevoli che li utilizzano per diffondere malware e siti di phishing.

Misure di sicurezza

Gli amministratori di sistema devono essere cauti e verificare sempre l’autenticità dei siti di download, evitando di cliccare su annunci pubblicitari non verificati. È fondamentale utilizzare fonti ufficiali per scaricare software e mantenere aggiornati gli strumenti di sicurezza per rilevare e prevenire tentativi di attacco.

Sicurezza Informatica

Trojan bancario Grandoreiro: nuove campagne globali

Tempo di lettura: 4 minuti. Grandoreiro, il trojan bancario gestito come MaaS, espande le sue campagne di phishing globali con aggiornamenti tecnici significativi. Scopri come proteggerti.

Dal marzo 2024, IBM X-Force ha monitorato diverse campagne di phishing su larga scala che distribuiscono il trojan bancario Grandoreiro, probabilmente gestito come un servizio di malware (MaaS). L’analisi del malware ha rivelato importanti aggiornamenti nell’algoritmo di decodifica delle stringhe e nella generazione dei domini (DGA), nonché la capacità di utilizzare i client Microsoft Outlook su host infetti per diffondere ulteriori email di phishing.

Principali scoperte

- Grandoreiro è un trojan bancario multi-componente, probabilmente gestito come un MaaS.

- Viene distribuito attivamente in campagne di phishing che impersonano enti governativi in Messico, Argentina e Sud Africa.

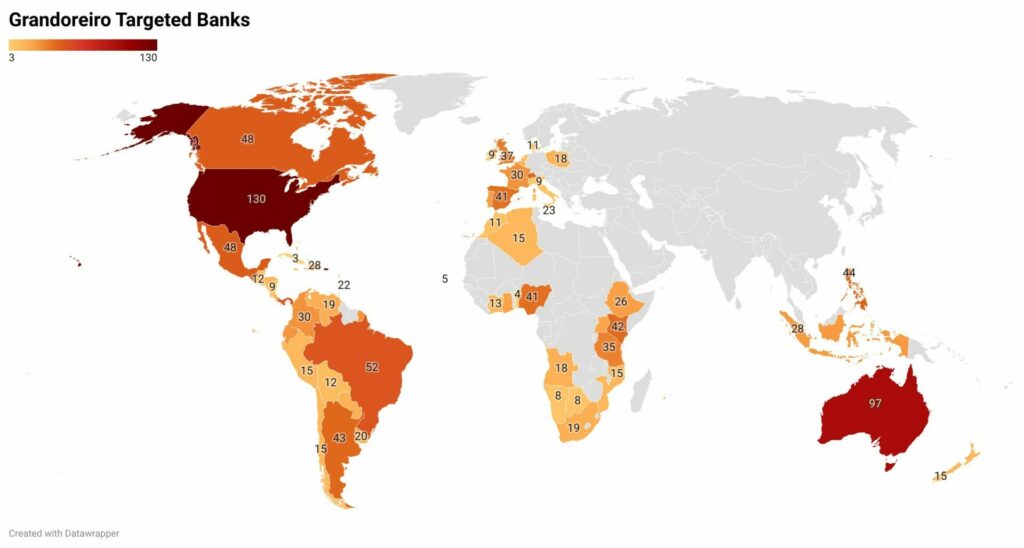

- Il trojan bancario prende di mira specificamente oltre 1500 applicazioni e siti bancari globali in più di 60 paesi, incluse regioni dell’America Centrale/Sud, Africa, Europa e Indo-Pacifico.

- L’ultima variante contiene importanti aggiornamenti, inclusi la decodifica delle stringhe e il calcolo del DGA, permettendo almeno 12 domini C2 differenti al giorno.

- Grandoreiro supporta la raccolta di indirizzi email dagli host infetti e l’utilizzo del client Microsoft Outlook per inviare ulteriori campagne di phishing.

Espansione delle campagne di Grandoreiro

Campagne focalizzate in LATAM

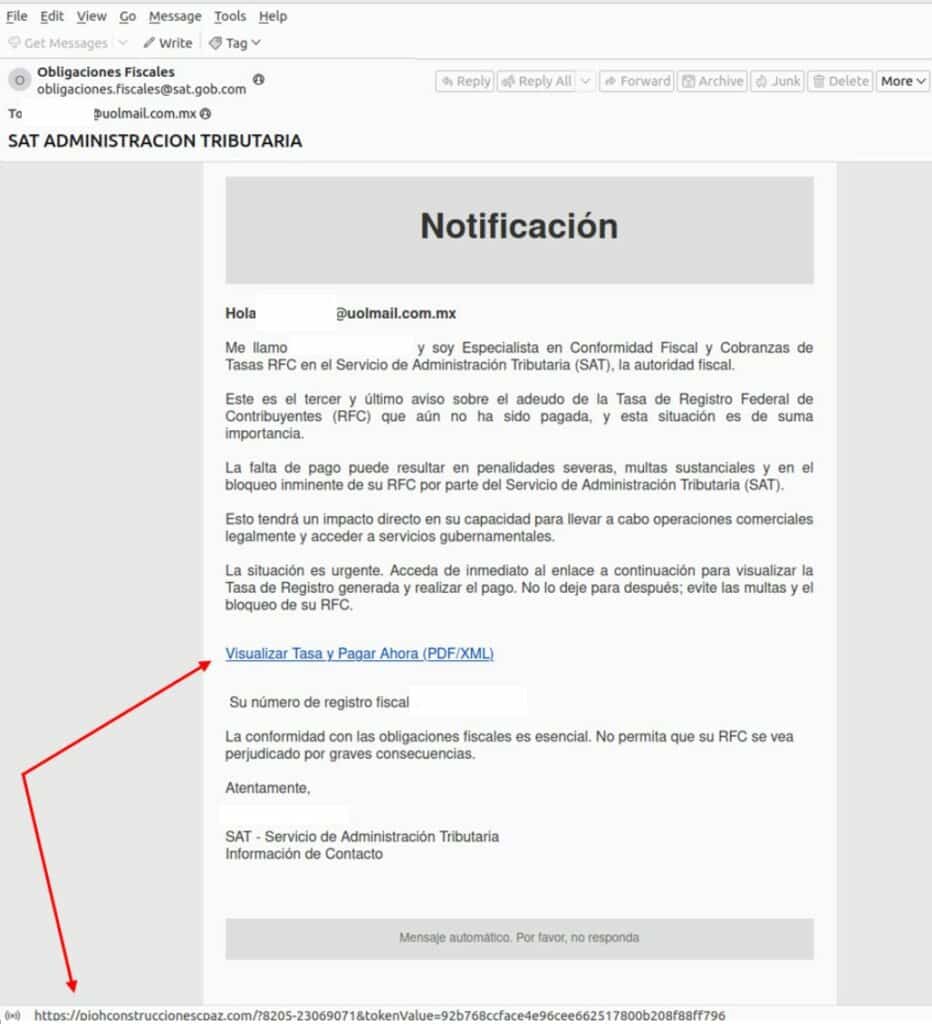

Dalla fine di marzo 2024, X-Force ha osservato campagne di phishing che impersonano il Servizio di Amministrazione Fiscale del Messico (SAT), la Commissione Federale dell’Elettricità (CFE), la Segreteria di Amministrazione e Finanze di Città del Messico e il Servizio Fiscale di Argentina. Le email prendono di mira utenti in America Latina, inclusi i domini di primo livello (TLD) di Messico, Colombia e Cile.

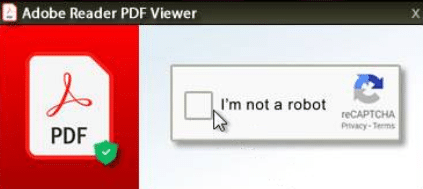

Le campagne cercano di apparire ufficiali e urgenti, informando i destinatari che stanno ricevendo un avviso finale riguardante un debito fiscale non pagato, con potenziali conseguenze come multe e blocco del numero di identificazione fiscale. Altre campagne ricordano agli utenti l’iscrizione a servizi come CFEMail, fornendo accesso alle dichiarazioni di conto tramite link. Un’altra campagna imita la Segreteria di Amministrazione e Finanze, chiedendo ai destinatari di cliccare su un PDF per leggere i dettagli di un avviso di conformità. In ogni campagna, i destinatari sono istruiti a cliccare su un link per visualizzare una fattura o fare un pagamento. Se il destinatario è in un paese specifico, viene scaricato un file ZIP contenente un eseguibile mascherato da PDF.

Campagna che impersona il Servizio Fiscale del Sud Africa

Recentemente, X-Force ha osservato una campagna di phishing che impersona il Servizio Fiscale del Sud Africa (SARS), purporting to be from the Taxpayer Assistance Services Division. Queste campagne raggiungono anche utenti in Spagna, Giappone, Paesi Bassi e Italia, indicando un’espansione oltre LATAM. Le email riferiscono un numero fiscale e informano il destinatario che sta ricevendo una fattura fiscale elettronica in conformità con le normative di SARS.

Analisi: Loader di Grandoreiro

Il loader di Grandoreiro esegue tre compiti principali:

- Verifica se il client è una vittima legittima.

- Raccoglie dati di base della vittima e li invia al C2.

- Scarica, decrittografa ed esegue il trojan bancario Grandoreiro.

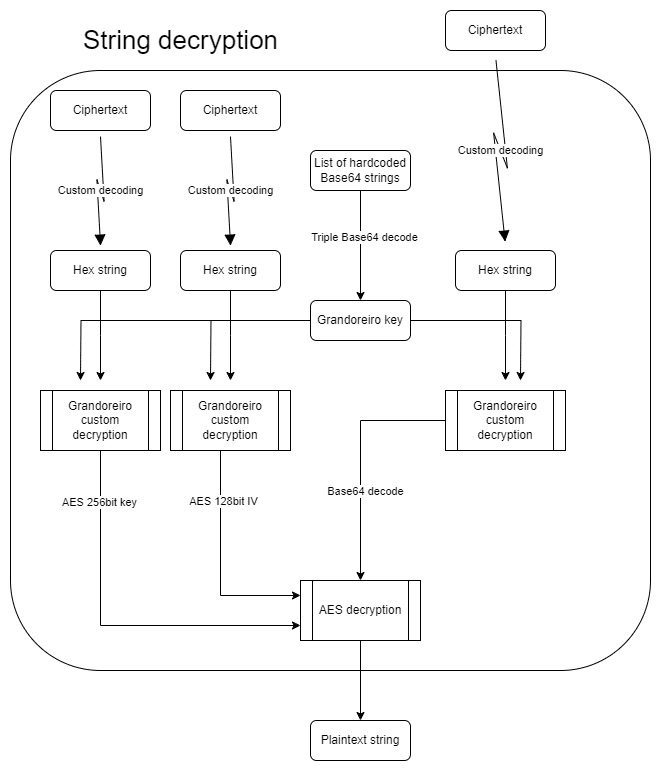

Decodifica delle stringhe

Il loader genera una chiave di grandi dimensioni, codificata in tripla Base64, e utilizza una decodifica personalizzata per convertirla in una serie di caratteri esadecimali interpretati come byte. Il risultato viene decrittografato con un algoritmo personalizzato di Grandoreiro, seguito da una decrittografia AES CBC a 256 bit per recuperare la stringa in chiaro.

Verifica e profilazione della vittima

Il loader raccoglie informazioni come nome del computer, nome utente, versione del sistema operativo, antivirus installato e indirizzo IP pubblico. Utilizza queste informazioni per verificare che la vittima non sia un ricercatore o un ambiente sandbox, e per profilare la vittima inviando i dati al C2.

- Public IP country

- Public IP region

- Public IP city

- Computer name

- Username

- OS Version information

- Installed AV solution

- Check in the registry subkey “Software\Clients\Mail” if the Outlook mail client is installed. If true, the value is set to “SIM”, which means “Yes” in Portuguese

- Check if crypto-wallets exist: Binance, Electrum, Coinomi, Bitbox, OPOLODesk, Bitcoin

- Check if special banking security software is installed: IBM Trusteer, Topaz OFD, Diebold

- Number of Desktop monitors

- Volume Serial Number

- Date of infection

- Time of infection

Comunicazione C2 e caricamento di Grandoreiro

Il loader invia una richiesta HTTP GET crittografata al server C2, richiedendo il payload finale di Grandoreiro. Se la richiesta ha successo, il server risponde con un URL di download, un nome di directory e altre informazioni necessarie. Il file scaricato viene decrittografato e decompresso, pronto per l’esecuzione.

Le recenti campagne di phishing che distribuiscono il trojan bancario Grandoreiro dimostrano una notevole espansione geografica e sofisticazione tecnica. Le organizzazioni devono rimanere vigili, monitorare il traffico di rete per rilevare potenziali infezioni e adottare misure di sicurezza proattive per proteggere i propri sistemi.

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste6 giorni fa

Inchieste6 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla7 giorni fa

L'Altra Bolla7 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Inchieste6 giorni fa

Inchieste6 giorni faTerrore in Campania: dati sanitari di SynLab nel dark web

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Smartphone4 giorni fa

Smartphone4 giorni faSamsung Galaxy S25 Ultra: Quattro fotocamere in Arrivo

Smartphone7 giorni fa

Smartphone7 giorni faSamsung Galaxy S25 Ultra avrà una Fotocamera rispetto all’S24

Economia7 giorni fa

Economia7 giorni faCy4Gate: accordo da un milione con Innovery