Tech

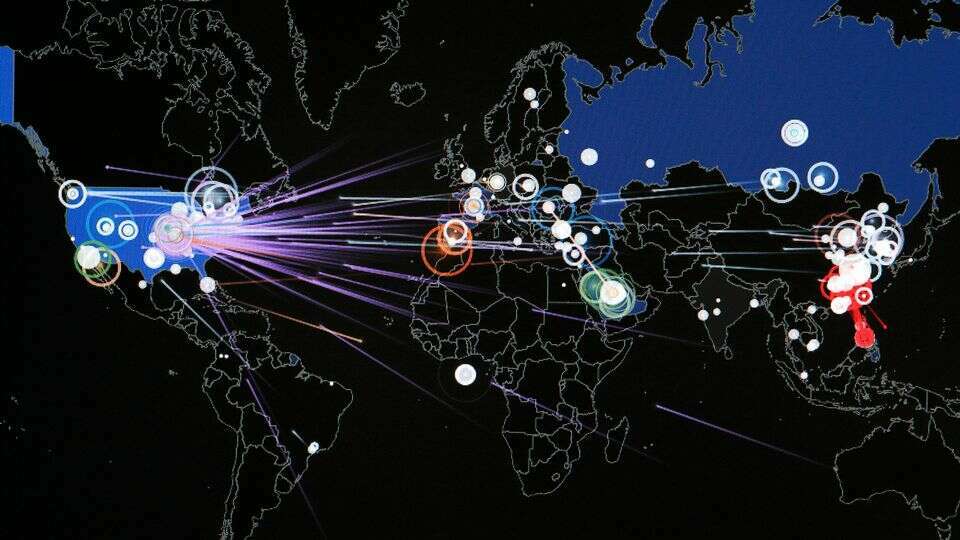

Cosa sono gli attacchi informatici?

Gli attacchi informatici sono condotti da individui al fine di ottenere l’accesso a un dispositivo che non è necessariamente autorizzato per loro. Lo fanno con l’intenzione di distruggere o modificare le informazioni, o per causare una sorta di danno a un sistema informatico o a una rete di computer. Gli attacchi informatici potrebbero anche disabilitare o bloccare un sistema informatico o anche potenzialmente rubare informazioni sensibili e importanti. Coloro che conducono attacchi informatici non hanno tutti lo stesso aspetto o agiscono allo stesso modo, né hanno tutti la stessa intenzione. Un attaccante informatico potrebbe essere un gruppo di persone o un individuo che desidera ottenere, distruggere o alterare le informazioni.

È inoltre imperativo notare che i cyberattaccanti non sono sempre “esterni” e possono essere semplicemente un dipendente all’interno di un’organizzazione che ha una sorta di sentimenti negativi verso la loro organizzazione. Questi cyber-attaccanti sono chiamati “cyber-criminali”, chiamati “hacker” che hanno grandi competenze informatiche che sono in grado di progettare e condurre attacchi malvagi.

Perché si verificano gli attacchi informatici?

Ci sono molteplici obiettivi sul perché gli attacchi informatici potrebbero verificarsi, il più delle volte con una mentalità malvagia.

Guadagno finanziario:

- La prima ragione per condurre un attacco informatico potrebbe essere per il guadagno finanziario.

- La maggior parte degli attacchi informatici che si verificano sono condotti da “hacker” o “attori cattivi” al fine di ottenere qualche ricompensa monetaria.

- Gli aggressori rubano informazioni private e sensibili dagli individui, per esempio confondendo le persone a dare i dettagli della loro carta di credito, i dati bancari o informazioni importanti e private.

- I cyber-attaccanti possono poi continuare a rubare denaro dai loro conti, dato che ora hanno ottenuto l’accesso al loro banking online o ora conoscono le informazioni della carta di credito di qualcun altro e sono quindi in grado di rubare il denaro e usarlo.

- Inoltre, i cyber attaccanti potrebbero avere un motivo diverso in mente, per esempio, potrebbero rubare informazioni sensibili, dividere o bloccare i computer in modo che coloro che “possiedono” queste informazioni e questi dispositivi non possano accedere ai loro dispositivi o informazioni.

- Il cyber attaccante potrebbe continuare a chiedere soldi per il riscatto in risposta allo sblocco dei loro dispositivi o alla restituzione delle loro informazioni.

- Di solito le persone sono così spaventate di perdere le loro informazioni o di farle trapelare che sono disposte a fare e pagare qualsiasi cosa sia necessaria per proteggere se stesse, i loro dispositivi e conservare tutte le loro informazioni private e personali.

Distruzione e vendetta

- La seconda ragione per cui un attacco informatico viene condotto da “cattivi attori” o “hacker” potrebbe essere quello di causare una sorta di disturbo dannoso o di vendetta su un individuo o un’organizzazione.

- Alcuni hacker potrebbero desiderare di causare male agli altri, rilasciando informazioni private o rubandole per il proprio beneficio.

- Questo a sua volta può causare danni alla reputazione di un individuo o di un’organizzazione, facendo sì che gli altri non si fidino più di loro o non abbiano alcun tipo di fiducia in loro, facendoli andare in una spirale verso il basso, con conseguente fallimento.

- Questo tipo di attacchi potrebbe essere rivolto verso organizzazioni gestite dal governo.

- “Hacktivists” è un termine coniato per questi tipi di attaccanti, che potrebbero condurre attacchi come forma di protesta, rivolta contro una particolare organizzazione o gruppo.

- Ancora una volta, è imperativo notare a questo punto di nuovo che questi attacchi non sono necessariamente condotti da esterni, ma possono anche essere condotti da minacce interne – dipendenti all’interno di un’organizzazione con una sorta di intento malvagio.

Guerra cibernetica

- Gli attacchi informatici possono anche verificarsi contro i governi di tutto il mondo, o vari paesi diversi in risposta a dispute economiche o politiche; questo è considerato guerra informatica.

Tech

Endless OS 6: basato su Debian 12 “Bookworm” è disponibile

Tempo di lettura: 2 minuti. Endless OS 6, basato su Debian GNU/Linux 12 “Bookworm”, porta nuove funzionalità e miglioramenti, offrendo un’esperienza desktop più ricca e versatile.

Endless OS 6 è stato recentemente rilasciato, basandosi su Debian GNU/Linux 12 “Bookworm”. Questa nuova versione introduce numerose funzionalità e miglioramenti, offrendo agli utenti un’esperienza desktop ancora più ricca e versatile.

Novità principali di Endless OS 6

Endless OS 6 è la prima versione della distribuzione a essere basata su “Bookworm”. Questo aggiornamento porta con sé una serie di miglioramenti e nuove funzionalità che rendono il sistema operativo ancora più potente e flessibile.

Basato su Debian 12 “Bookworm”

La transizione a Debian GNU/Linux 12 “Bookworm” significa che Endless OS 6 beneficia delle ultime innovazioni e miglioramenti introdotti nella base di Debian. Questo include aggiornamenti di sicurezza, nuove versioni dei pacchetti software e un’ampia gamma di correzioni di bug.

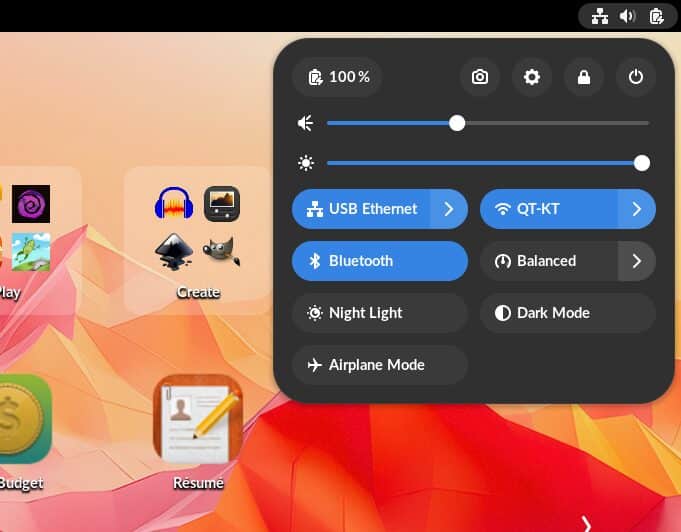

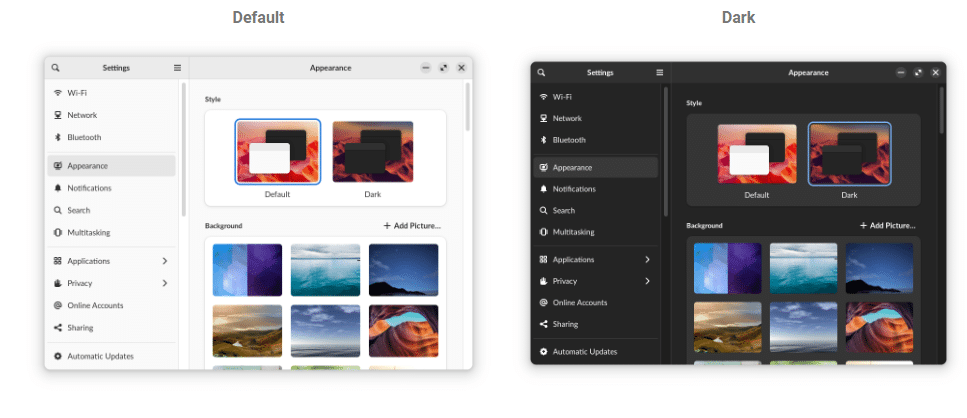

Miglioramenti dell’interfaccia utente

Endless OS 6 introduce un’interfaccia utente migliorata, con nuove opzioni di personalizzazione e una maggiore facilità d’uso. L’aggiornamento include miglioramenti estetici e funzionali che rendono il sistema operativo più intuitivo e piacevole da utilizzare.

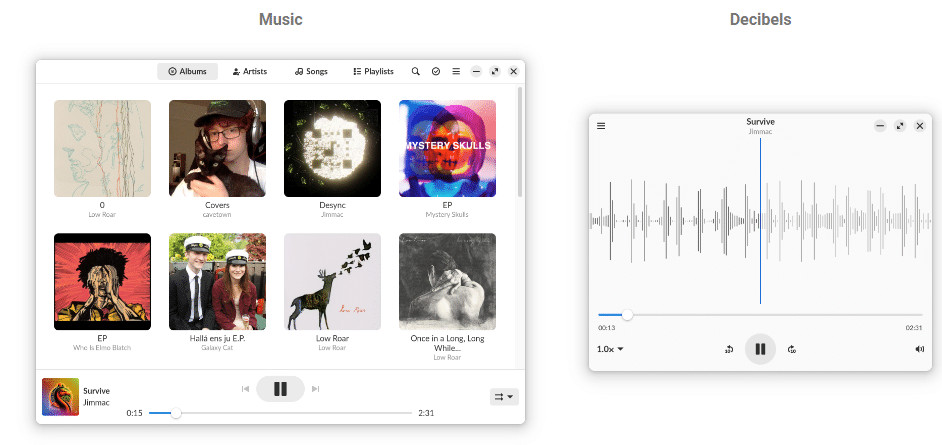

Nuove applicazioni e aggiornamenti

Con Endless OS 6, gli utenti possono accedere a una gamma ancora più ampia di applicazioni, grazie all’integrazione con i repository di Debian 12. Questo significa che è possibile installare e utilizzare facilmente le ultime versioni di software popolari direttamente dai repository ufficiali di Debian.

Endless OS 6 rappresenta un significativo passo avanti per la distribuzione, grazie alla sua base su “Bookworm”. Con miglioramenti dell’interfaccia utente, nuove applicazioni e una maggiore stabilità, questa versione offre un’esperienza utente migliorata per tutti gli utenti di Endless OS.

Tech

Microsoft risolve problemi a VPN Edge e Copilot in Windows 11

Tempo di lettura: 2 minuti. Scopri i problemi noti e le risoluzioni per Windows 11 versione 23H2, incluso il supporto per VPN e Microsoft Copilot.

Microsoft ha recentemente annunciato che Windows 11 versione 23H2 sta entrando in una nuova fase di rollout risolvendo un problema alle VPN emerso nel mese di aprile ed altri ancora. Questa fase prevede l’aggiornamento automatico dei dispositivi idonei a Windows 11 versione 23H2, in particolare quelli che hanno raggiunto o stanno per raggiungere la fine del servizio.

Aggiornamento automatico e rollout basato su machine learning

Il rollout utilizza un modello basato su machine learning per garantire un’esperienza di aggiornamento fluida. Gli utenti con dispositivi idonei possono aggiornare manualmente a Windows 11 versione 23H2 aprendo

Impostazioni > Windows Update, attivando “Ottieni gli ultimi aggiornamenti non appena disponibili” e selezionando “Verifica aggiornamenti“.

Problemi noti risolti

Connessioni VPN

Dopo l’installazione dell’aggiornamento di sicurezza di aprile 2024 (KB5036893) o l’aggiornamento di anteprima non di sicurezza, alcuni dispositivi Windows potrebbero aver riscontrato problemi con le connessioni VPN. Questo problema è stato risolto con gli aggiornamenti di maggio 2024 (KB5037771) e successivi. Gli utenti sono incoraggiati a installare l’ultimo aggiornamento di sicurezza per risolvere questo e altri problemi.

Aggiornamenti Edge e Microsoft Copilot

Aggiornamenti alla versione 123.0.2420.65 di Edge, rilasciata il 28 marzo 2024, e successive, potrebbero installare un nuovo pacchetto (MSIX) chiamato “Microsoft chat provider for Copilot in Windows” sui dispositivi Windows. Questo potrebbe far apparire l’app Microsoft Copilot nell’elenco delle app installate. Questo componente non esegue alcun codice né acquisisce dati e verrà rimosso dai dispositivi non destinati all’abilitazione di Copilot. Il problema è stato risolto con gli aggiornamenti di Edge rilasciati il 26 aprile 2024 (versione 124.0.2478.67).

Errori di BitLocker

Utilizzando le impostazioni di politica FixedDrivesEncryptionType o SystemDrivesEncryptionType nel CSP di BitLocker in app MDM, alcuni dispositivi potrebbero aver mostrato un errore 65000. Questo problema è stato risolto con gli aggiornamenti di gennaio 2024 (KB5034204) e successivi.

Piattaforme interessate

I problemi noti e risolti sopra elencati interessano le seguenti piattaforme:

- Client: Windows 11, versioni 23H2, 22H2, 21H2; Windows 10, versioni 22H2, 21H2

- Server: Windows Server 2022, 2019, 2016, 2012 R2, 2012, 2008 R2, 2008

Segnalare un problema e richiedere supporto

Gli utenti possono segnalare problemi a Microsoft utilizzando l’app Feedback Hub. Per assistenza diretta, è possibile utilizzare l’app Get Help su Windows o contattare il supporto Microsoft.

Robotica

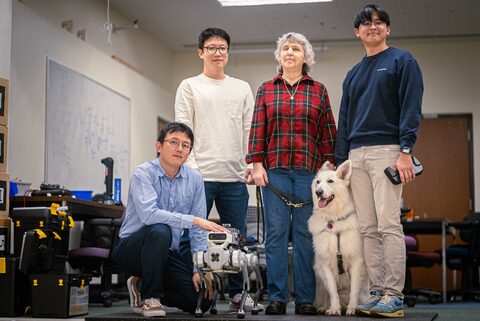

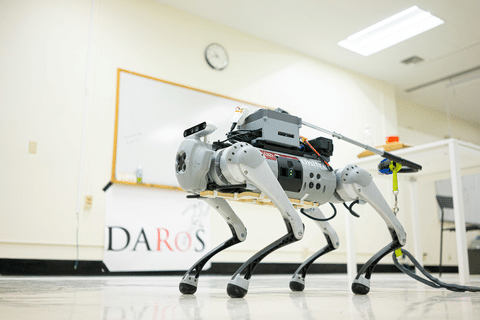

Robot guida addestrati dai cani per non vedenti

Tempo di lettura: 2 minuti. Ricercatori di UMass Amherst sviluppano robot guida per non vedenti, equilibrando autonomia del robot e controllo umano

Un team di ricercatori dell’Università del Massachusetts Amherst ha ricevuto il Best Paper Award alla conferenza CHI 2024 per il loro studio su come sviluppare robot guida per persone non vedenti: il team, guidato da Donghyun Kim, ha condotto interviste e sessioni di osservazione con utenti di cani guida e addestratori per identificare le caratteristiche necessarie per rendere i robot guida efficaci e accettati dagli utenti finali.

Limiti dei cani guida e potenziale dei robot

I cani guida offrono una grande autonomia ai loro conduttori, ma solo una piccola parte delle persone non vedenti può permettersene uno, a causa dei costi elevati di addestramento ($40.000) e altre limitazioni come allergie e incapacità fisiche di prendersi cura di un cane. I robot guida potrebbero colmare questa lacuna, ma solo se progettati con le giuste caratteristiche.

Ricerche precedenti e nuovi approcci

Mentre sono stati sviluppati vari robot guida negli ultimi 40 anni, nessuno è stato adottato su larga scala dagli utenti finali. Kim e il suo team hanno cercato di capire prima come le persone utilizzano i cani guida e quali tecnologie attendono, prima di sviluppare i robot stessi. Le loro ricerche hanno rivelato che gli utenti non vedono i cani guida come un sistema di navigazione globale, ma piuttosto come un aiuto per evitare ostacoli locali, con il conduttore che controlla il percorso generale.

Equilibrio tra autonomia del robot e controllo umano

Un tema emerso dalle interviste è stato il delicato equilibrio tra l’autonomia del robot e il controllo umano. I ricercatori hanno scoperto che i conduttori si sentono insicuri se il robot è completamente passivo o completamente autonomo. Invece, una collaborazione tra il robot e il conduttore sembra essere l’approccio preferito.

Caratteristiche chiave per i robot guida

Alcune delle caratteristiche chiave identificate per i robot guida includono una durata della batteria di almeno due ore, necessaria per i pendolari, più orientamenti delle telecamere per evitare ostacoli aerei, sensori audio per rilevare pericoli in arrivo da zone nascoste e la capacità di comprendere comandi come “marciapiede” per indicare di seguire la strada.

Importanza della ricerca e prospettive future

Il lavoro di Kim e del suo team non solo offre linee guida per lo sviluppo di robot guida, ma punta anche a ispirare altri ricercatori nel campo della robotica e dell’interazione uomo-robot. La loro speranza è che, anche se i robot guida non saranno disponibili nel breve termine, questa ricerca possa accelerare la loro realizzazione e implementazione.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?