Editoriali

Attacco hacker in corso ai media italiani. ACN è responsabile

Tempo di lettura: 2 minuti. Analisi di come il Governo ha procurato allarme ad una nazione intera inventandosi un rischio globale che in realtà non c’è stato.

Nel corso di una domenica tranquilla, le redazioni sono state sconvolte da una notizia allarmistica: massiccio attacco hacker in Italia. Le testate più blasonate hanno iniziato a diffondere articoli e servizi tg di un attacco ransomware su vasta scala che avrebbe portato al blocco di numerosi sistemi.

Dopo alcuni minuti è arrivato un approfondimento dell’Ansa che ha specificato che il rischio derivava da una vulnerabilità scoperta in Francia di un software che consente l’installazione di più sistemi operativi, soprattutto di tipo server, sulla stessa macchina. Si scopre che il centro di rilevamento delle minacce informatiche dello stato italiano, CSIRT, nel giorno precedente aveva riportato la segnalazione della vulnerabilità pubblicata 24 ore prima sull’omonimo francese seguita dalla diffusione della notizia di correzione del bug da parte della stessa casa produttrice.

Queste le indiscrezioni della prima ore che hanno mobilitato redazioni di giornali e tg nel dare una notizia a ridosso del blocco di Tim, creando disagi ad un milione di utenti che hanno associato il fail informatico del gestore telefonico all’attacco in corso su suggerimento dei media che non hanno distinto i due casi. La verità però era chiara da subito e le conferme sono state letali per chi ha diffuso la notizia ai media. Nessun attacco su la raga scala in corso, ma solo un rischio informatico vecchio di ben 2 anni risolto ampiamente dalla società VmWare.

La portata del disastro informatico? 19 server in tutto.

Un rischio conclamato così irrisorio che in Francia ha fatto più danni, ma non da definire il rischio di tipo nazionale ed allertare tutti i tg procurando un allarme generale alla popolazione del paese su un bug del 2021 corretto, di cui nessuno sa nulla perchè trattasi di un aspetto tecnico di nicchia. Immaginarsi l’italiano medio che non sa installare un software sul pc e che al tg delle 20 gli viene detto di aggiornare il suo VmWare. Il messaggio che gli arriva è quello di un attacco hacker catastrofico in corso.

Se questo non è procurato allarme, allora cos’è?

Mettiamo caso che d’improvviso tutte le redazioni vadano sul sito dell’ACN, leggono la notizia e la riportano parlando di rischio informatico. Quello che non torna è invece la notizia dell’attacco informatico in corso su larga scala ed è qui che è parso a tutti evidente la mano di ACN o di un suo interno che ha diffuso la notizia a pochi fidati che hanno generato il caos. La prova di questa tesi sta proprio nel fatto che tutti i media hanno citato ACN come se fosse la promotrice della notizia dell’allarme in corso su larga scala.

Nel mondo sono stati colpiti 2300 server, in Italia 19 come anticipato da Matrice Digitale grazie alla mappa prodotta dal ricercatore informatico Emanuele de Lucia, il calo di connessione non è stato invece quantificato e soprattutto non può collegato all’esiguo numero di server compromessi come ha spiegato Odisseus. Che la situazione fosse chiara dall’inizio di come è nata la notizia Matrice Digitale l’ha raccontata analizzando tutte le contraddizioni della prima ora, sottolineando anche l’assenza di comunicazioni ufficiali sui siti istituzionali di ACN e CSIRT dell’attacco informatico in corso. In più, bastava farsi un giro sui media francesi per capire che la notizia non era di rilevanza nazionale, ma specifica per i tecnici che, ironicamente parlando sia chiaro, “meriterebbero il 41 bis” se non hanno aggiornato ancora un bug del 2021 in un software strategico nelle infrastrutture di rete.

Editoriali

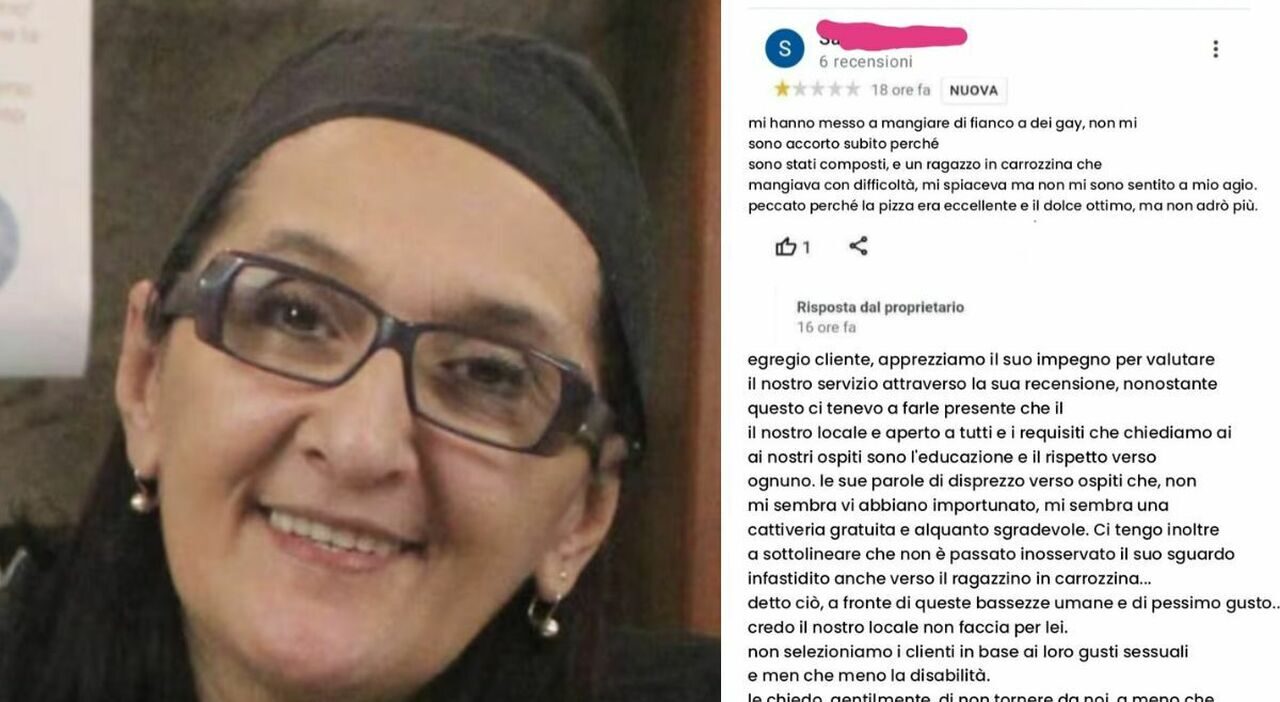

Anche su Giovanna Pedretti avevamo ragione

Tempo di lettura: 2 minuti. Procura di Lodi chiede l’archiviazione sul suicidio di Giovanna Pedretti, escludendo colpe di Lucarelli e Biagiarelli: la recensione era falsa

Recentemente, la Procura di Lodi ha avanzato una richiesta di archiviazione per il caso di Giovanna Pedretti, la ristoratrice di Sant’Angelo Lodigiano trovata morta a gennaio nelle acque del Lambro. L’indagine ha escluso qualsiasi istigazione o aiuto al suicidio da parte di terze persone.

Dettagli dell’indagine

La vicenda di Pedretti aveva suscitato grande attenzione mediatica, specialmente sui social media, dopo che era stata accusata ingiustamente di aver pubblicato una recensione falsa online. Questo episodio era seguito a una tempesta di critiche, principalmente influenzata da una serie di post di Selvaggia Lucarelli e del suo compagno, Lorenzo Biagiarelli, che avevano messo in dubbio l’autenticità della recensione. Tuttavia, le indagini hanno dimostrato che la recensione era effettivamente falsa e che nessuna azione diretta di terzi ha contribuito al tragico evento.

Esito e Reazioni

Con la richiesta di archiviazione, si chiude un capitolo doloroso, ma sorgono interrogativi sulla responsabilità dei media e delle figure pubbliche nell’amplificare situazioni che possono avere conseguenze gravi. Selvaggia Lucarelli, tramite i suoi canali social, ha espresso sollievo e ha criticato duramente la stampa per la gestione della notizia, sottolineando come la situazione abbia evidenziato una “storia squallida e meschina”.

Matrice Digitale dalla parte della verità

Matrice Digitale si è schierata senza esito a favore di Selvaggia Lucarelli e del giornalista del TG3 andato a chiedere spiegazioni sulla veridicità del post su cui si è scatenata una gogna mediatica con un richiamo ufficiale dell’azienda attraverso il Governo. La verità era chiara dall’inizio: la recensione era falsa ed era stata trasformata in una notizia solo perchè sfruttava l’immagine della comunità LGBT con un messaggio che poteva essere positivo, ma non era sicuramente una notizia. Questo caso non dovrebbe passare inosservato per “rispetto del dolore della famiglia” bensì diventare un caso di studio come tanti altri avvenuti in passato dove la notizia si è costruita per fini politici e commerciali.

Editoriali

Chip e smartphone cinesi ci avvisano del declino Occidentale

Tempo di lettura: < 1 minuto. Un declino quasi annunciato facendo un’analisi geopolitica degli ultimi eventi nel settore dei semiconduttori

Dopo mesi di sanzioni alla Russia si scopre che l’approvvigionamento di Mosca dei processori è ritornato al livello di normalità Questo vuol dire che su 140 paesi nel mondo, le sanzioni anglo-euro-nato non sono state efficaci a costringere i russi a “rubare le lavatrici per utilizzare i chip“.

La Russia, sta costruendo in casa sua i processori, ma non hanno molto successo se consideriamo il fatto che molti sono difettosi. Quindi li prende dalla Cina che attraverso Huawei è entrata silenziosamente nel Mercato Europeo con la sua ultima creatura: la Serie Pura 70 non solo è uno smartphone potente, ma allo stesso tempo è l’evoluzione in stile Apple di quella che un tempo era considerata una cinesata.

Oggi questa cinesata è prodotta al 90% in Cina con materiali cinesi e questo dovrebbe far comprendere a noi Europei che se non facciamo i bravi, saremmo costretti ad usare i chip delle friggitrici ad aria e le plastiche delle bici per produrre degli smartphone.

Chiudiamo l’analisi, che difficilmente leggerete altrove per tanti motivi, tra cui la lesa maestà. La chiusura della fabbrica di Intel in Russia coincide con risultati economici disastrosi del gigante tecnologico.

Indovinate chi sta sopperendo a questa perdita con fondi pubblici: l’Europa.

Editoriali

MITRE vittima di zero day Ivanti: anche i migliori le prendono

Tempo di lettura: 2 minuti. Anche le organizzazioni ben preparate come MITRE possono essere vulnerabili a minacce cibernetiche avanzate

Nel contesto della sicurezza informatica, anche le organizzazioni più preparate possono trovarsi vulnerabili di fronte a minacce persistenti e avanzate, come dimostrato dagli attacchi recentemente subiti da MITRE. Questo caso sottolinea l’importanza di adottare un approccio informato sulle minacce per la difesa contro gli attacchi cyber sempre più sofisticati.

Cos’è MITRE?

MITRE è una corporazione senza scopo di lucro americana con sede principale a Bedford, Massachusetts, e una secondaria a McLean, Virginia. Fondata nel 1958, l’organizzazione opera centri federali di ricerca e sviluppo (FFRDCs) per conto del governo degli Stati Uniti. MITRE è dedicata all’interesse pubblico e lavora su una vasta gamma di questioni di sicurezza nazionale, aviazione, sanità, cybersecurity e innovazione del governo.

La missione principale di MITRE è quella di risolvere problemi complessi per un mondo più sicuro, fornendo ricerca, sviluppo e consulenza strategica ai vari enti governativi per aiutarli a prendere decisioni informate e implementare soluzioni tecnologiche avanzate. Uno degli aspetti notevoli del lavoro di MITRE è il suo impegno nella sicurezza informatica, attraverso lo sviluppo di framework e strumenti come il Common Vulnerabilities and Exposures (CVE) e l’ATT&CK framework, che sono largamente utilizzati a livello internazionale per la gestione delle minacce e la protezione delle infrastrutture critiche. Per ulteriori informazioni, puoi visitare il sito ufficiale.

Dettagli dell’attacco subito da MITRE

MITRE, un’organizzazione che si impegna a mantenere elevati standard di sicurezza cibernetica, ha recentemente rivelato di essere stata vittima di un attacco informatico significativo. Nonostante la solidità delle sue difese, MITRE ha scoperto vulnerabilità critiche che sono state sfruttate dagli attaccanti, segnalando un tema di sicurezza concentrato sulla compromissione di dispositivi di protezione perimetrale.

L’incidente e le sue conseguenze

L’attacco ha avuto inizio con un’intensa attività di ricognizione da parte degli attaccanti nei primi mesi del 2024, culminata nell’uso di due vulnerabilità zero-day nel VPN di Ivanti Connect Secure, bypassando l’autenticazione multifattore tramite session hijacking. Questo ha permesso agli attaccanti di muoversi lateralmente e infiltrarsi profondamente nell’infrastruttura VMware di MITRE, utilizzando account amministrativi compromessi e un mix di backdoor sofisticate e web shell per mantenere la persistenza e raccogliere credenziali.

Risposta di MITRE all’incidente

La risposta all’incidente ha incluso l’isolamento dei sistemi colpiti, la revisione completa della rete per impedire ulteriori diffusione dell’attacco, e l’introduzione di nuove suite di sensori per monitorare e analizzare i sistemi compromessi. Inoltre, l’organizzazione ha avviato una serie di analisi forensi per determinare l’entità del compromesso e le tecniche utilizzate dagli avversari.

Lezioni apprese e miglioramenti futuri

Questo incidente ha rafforzato per MITRE l’importanza di comprendere i comportamenti degli hacker come mezzo per sconfiggerli, spingendo l’organizzazione a creare tassonomie comportamentali che catalogano le TTP (tattiche, tecniche e procedure) degli avversari, che hanno portato alla creazione di MITRE ATT&CK®. Questo evento ha anche stimolato l’adozione del concetto di difesa informata dalle minacce, culminando nella creazione del Center for Threat-Informed Defense. L’incidente di sicurezza subito serve da monito per tutte le organizzazioni sulla necessità di mantenere sistemi di difesa aggiornati e proattivi, utilizzando le risorse come il MITRE ATT&CK, costantemente monitorato anche da CISA i cui bollettini sono riportati puntualmente da Matrice Digitale, per rimanere informati sulle ultime strategie degli avversari e su come contrastarle efficacemente.

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste5 giorni fa

Inchieste5 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Inchieste4 giorni fa

Inchieste4 giorni faTerrore in Campania: dati sanitari di SynLab nel dark web

Economia1 settimana fa

Economia1 settimana faGuerra dei Chip: gli USA colpiscono la ricerca cinese nella Entity List

Smartphone5 giorni fa

Smartphone5 giorni faSamsung Galaxy S25 Ultra avrà una Fotocamera rispetto all’S24