Inchieste

La nuova Cambridge Analytica è israeliana

Tempo di lettura: 5 minuti. Forbidden stories ha svelato una macchina capace di gestire 30.000 profili social ed in grado di manipolare 27 elezioni su 33 gestite

Un’indagine giornalistica pubblicata mercoledì ha rivelato che un’azienda israeliana ha cercato di influenzare più di 30 elezioni in tutto il mondo per conto dei clienti, utilizzando metodi di hacking, sabotaggio e diffusione di disinformazione. L’azienda è stata chiamata “Team Jorge” dai giornalisti che si sono infiltrati come potenziali clienti per raccogliere informazioni sui suoi metodi e capacità. Il capo dell’azienda, Tal Hanan, è un ex operativo delle forze speciali israeliane che si è vantato di poter controllare account Telegram e migliaia di profili social falsi, oltre a piantare notizie false. L’inchiesta è stata condotta da un consorzio di giornalisti di 30 testate, tra cui The Guardian in Gran Bretagna, Le Monde in Francia, Der Spiegel in Germania e El Pais in Spagna, sotto la direzione della no-profit Forbidden Stories con sede in Francia. Altre aziende simili sono state sanzionate dai governi occidentali negli ultimi anni per il loro ruolo nel cercare di influenzare le elezioni e l’opinione pubblica.

Il Ministero della Verità nasconde i bot ucraini? In Australia c’è la risposta

Gli attacchi online della Russia prendono di mira il sentiment degli ucraini

Il progetto “Story Killers” continua il lavoro della giornalista indiana assassinata Gauri Lankesh sulla disinformazione. In particolare, il consorzio Forbidden Stories ha indagato su una società israeliana ultra-segreta coinvolta nella manipolazione delle elezioni e nell’hacking di politici africani. L’articolo rivela il coinvolgimento di Jorge, un consulente israeliano che vende servizi di influenza e manipolazione ai suoi clienti, utilizzando troll army, spionaggio informatico e influencer per manipolare la realtà e diffondere notizie false. La società di Jorge si è evoluta nel tempo, utilizzando anche l’intelligenza artificiale e l’hacking di account Telegram. Il pezzo rivela come i giornalisti del consorzio Forbidden Stories sono riusciti a identificare Jorge e ad ottenere una conversazione con lui, fingendosi un potenziale cliente che rappresentava un leader africano.

“33 campagne presidenziali, 27 delle quali sono state coronate dal successo” Tra luglio e dicembre 2022, dei giornalisti che si sono fatti passare per clienti hanno partecipato a diversi incontri con Jorge: tre online e uno nel suo ufficio in Israele. Il consorzio ha deciso che era di interesse pubblico andare sotto copertura, che era l’unico modo per accedere a questo mondo chiuso e ottenere prove di manipolazione globale. Per raggiungere Jorge, i giornalisti dovevano passare attraverso una serie di intermediari, da ex ufficiali di intelligence a esperti di comunicazione e sicurezza. Questo metodo ha presentato un’opportunità altrimenti impossibile per discutere dei servizi di manipolazione di Jorge – “principalmente di intelligenza e influenza”, ha detto – e partecipare a dimostrazioni dal vivo. Oltre alle “capacità” “tecnologiche” presentate da Jorge, ha spiegato come “costruire una narrazione”, che poi potrebbe propagare con un’ampia gamma di servizi: reti di bot, false informazioni e hacking degli avversari.

Jorge si vantava di aver usato tattiche simili in “33 campagne presidenziali, 27 delle quali coronate dal successo”, una dichiarazione difficile da verificare. Jorge non ha rivelato alcun dettaglio sui suoi clienti, preferendo invece dimostrare la sua impressionante gamma di servizi.

Ha poi divulgato informazioni su operazioni segrete, tra cui una che aveva provocato una recente tempesta mediatica in Francia. All’inizio di questo mese, la stampa francese ha rivelato l’esistenza di un’indagine interna presso BFM TV, un canale televisivo popolare, dopo che uno dei suoi personaggi più noti, Rachid M’Barki, aveva trasmesso contenuti non verificati.

Ciò che la stampa francese non sapeva era che Jorge, un venditore loquace, stava contemporaneamente vantandosi con i giornalisti sotto copertura in un ufficio a Modiin, in Israele, di poter far inserire le sue storie in televisione in Francia. Per dimostrare il suo punto di vista, ha mostrato un estratto di un rapporto trasmesso su BFM TV nel dicembre 2022. “L’Unione europea annuncia un nuovo insieme di sanzioni contro la Russia”, recitava, aggiungendo che le sanzioni “fanno temere il peggio ai costruttori di yacht a Monaco” e che “il congelamento degli asset degli oligarchi mette il loro settore in grande difficoltà”. Il testo di questa breve trasmissione – non in linea con la linea editoriale del canale – è stato letto da M’Barki a mezzanotte.

Per dimostrare l’efficacia del suo esercito digitale, Jorge ha accettato di far diventare di tendenza un hashtag a nome dei giornalisti infiltrati. I giornalisti hanno suggerito “#RIP_Emmanuel”, nome di un emù diventato una star su internet nell’estate del 2022, con l’obiettivo di diffondere una voce sulla morte dell’animale per testare il successo degli avatar AIMS. Una volta lanciata la campagna sui social media, il consorzio ha tracciato l’hashtag per identificare gli account controllati dal Team Jorge e da qui ha seguito circa 20 campagne di disinformazione su quasi tutti i continenti. In Gran Bretagna, nella caduta del 2021, gli avatar AIMS hanno preso una posizione dura contro l’UK Health Safety Agency, che aveva avviato un’indagine su un laboratorio accusato di aver fornito circa 43.000 risultati di test Covid falsi ai propri pazienti. Il gruppo che possiede questo laboratorio ha negato ogni collegamento con “Jorge”, sostenendo di non essere a conoscenza della sua esistenza. Nel 2020, alcuni degli stessi avatar hanno partecipato a una violenta campagna diffamatoria contro l’imprenditore di Hong Kong George Chang, proprietario del 90% del Porto di Panama. Lo stesso anno, i bot AIMS sono intervenuti a favore di Tomás Zerón de Lucio, un ex alto funzionario messicano oggetto di un mandato di cattura internazionale. Zerón è accusato di rapimento, tortura e manipolazione di prove nell’inchiesta sulla scomparsa di 43 studenti nel 2014. Ma, secondo i bot di Jorge, queste accuse sono solo una campagna orchestrata contro un uomo “innocente” dal “corrotto presidente” del Messico, Andrés Manuel López Obrador.

L’AIMS non offre solo la creazione di avatar, ma l’ultima versione può anche creare e diffondere contenuti automatizzati. Utilizzando parole chiave, lo strumento può creare post, articoli, commenti o tweet in qualsiasi lingua con un tono “positivo”, “negativo” o “neutro”. Dopo aver inserito le parole “Chad”, “presidente”, “fratello” e “Déby”, ad esempio, Jorge ha comandato lo strumento di produrre 10 tweet negativi sul governo del Ciad. Dodici secondi dopo, sono apparsi. “Abbiamo abbastanza, dobbiamo porre fine all’incompetenza e al nepotismo del presidente del Ciad, fratello Déby”, recitava uno di essi. “Il popolo del Ciad ha già sofferto abbastanza sotto il governo del presidente fratello Déby”, diceva un altro. “Un operatore può gestire 300 profili, quindi in due ore, tutto il paese parlerà dei messaggi o della narrazione che vogliamo”, ha detto uno degli associati di Jorge.

Hanan sostiene di utilizzare gli strumenti più avanzati sul mercato per i suoi servizi di manipolazione. Durante le sue dimostrazioni dal vivo, ha presentato i servizi di TA9, una sussidiaria della società Rayzone, il cui logo ha cancellato dalla sua presentazione. Contattata da Forbidden Stories, TA9 ha dichiarato di non avere mai avuto rapporti commerciali con Hanan o i suoi associati e ha spiegato che le immagini dei suoi prodotti erano facilmente disponibili sul suo sito web o durante le presentazioni online.

Rayzone commercializza anche strumenti che consentono di raccogliere dati personali e la posizione via Internet o reti telefoniche. Si basa sulla rete SS7, che viene utilizzata per instradare le chiamate e i messaggi SMS degli utenti telefonici ai loro clienti e per localizzare i loro dispositivi. Questo sistema, destinato agli operatori telefonici, soffre di vulnerabilità che consentono agli hacker di accedere alle informazioni degli utenti dei telefoni cellulari. Hanan ha sollevato ripetutamente la potenziale sfruttamento di queste vulnerabilità durante i meeting con i giornalisti.

Interrogata sulle sue offerte, Rayzone ha menzionato solo un prodotto che, hanno detto, “[offre] solo la posizione senza alcuna capacità di intercettazione attiva” ed è regolato dal ministero della difesa israeliano.

Utilizzando ulteriori diapositive dalle brochure di TA9, la sussidiaria di Rayzone, Hanan ha citato anche le sue capacità di “riconoscimento facciale” e “intercettazione di satelliti GSM” come strumenti disponibili per la sorveglianza più sofisticata di potenziali obiettivi.

Secondo il quotidiano israeliano Calcalist, David Avital, azionista di una delle sussidiarie di Rayzone, sta attualmente ospitando Zerón, l’ex funzionario messicano oggetto di un mandato di arresto internazionale e la cui innocenza è stata difesa dagli avatar di AIMS.

Indagando su questa rete, Forbidden Stories ha affrontato ripetutamente le linee sfumate tra stati e società private e i mondi interconnessi di intelligence, influenza e cyber-sorveglianza. Ma rimangono domande su come Hanan sia pagato per i suoi servizi.

Forbidden Stories e i suoi partner hanno avuto accesso a una brochure inviata da Hanan come parte di una proposta a Cambridge Analytica nel 2015, che forniva un’idea di quanto potessero costare questi servizi. Questo documento piuttosto vago di poco più di tre pagine è intitolato “elezioni, intelligence e operazioni speciali” e suggerisce che l’autore aveva esperienza sul campo dal 1999. Questo è lo stesso anno in cui è stata fondata Demoman, l’azienda di cui Hanan è CEO. Nella brochure, Hanan propone opzioni che “si nutrono e si migliorano reciprocamente”, combinando “intelligence strategica”, “percezione pubblica”, “guerra dell’informazione”, “sicurezza delle comunicazioni” e un “pacchetto speciale” per il “D-Day”.

Inchieste

Temunao.Top: altro sito truffa che promette lavoro OnLine

Tempo di lettura: 2 minuti. Temunao.top è l’ennesimo sito web truffa che promette un premio finale a coloro che effettuano con i propri soldi degli ordini

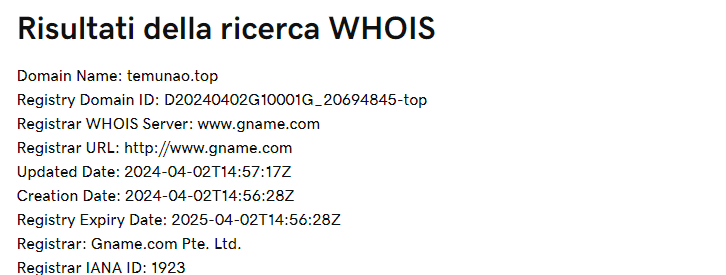

L’inchiesta di Matrice Digitale sulla truffa Mazarsiu ha subito attirato l’attenzione dei lettori che hanno trovato una similitudine con il sito già analizzato e quello di Mark & Spencer scoperto qualche mese addietro: www.temunao.top.

Un lettore è stato contattato da una certa “Darlene” via WA da un numero +34 697 32 94 09 che lo ha fatto iscrivere alla piattaforma che si presenta con lo stesso modello di Mazarsiu. Questo portale è indirizzato a un pubblico spagnolo che cade in tranello leggendo “Temu” e si ritrova in una pagina in lingua ispanica.

In questa occasione, l’utente ha perso 750 euro, ma per fortuna non è caduto anche nella trappola di Mazarsiu e sembrerebbe che ci sia un collegamento tra le due organizzazioni per il modo di fare aggressivo-passivo degli interlocutori al telefono che mandano messaggi, ma non rispondono perché si dicono sempre impegnatissimi a trainare gli affari.

Il sito web è online dal 4 aprile di quest’anno e questo fa intendere che sia probabile che in molti siano caduti nella trappola perdendo soldi in seguito a quella che sembrerebbe una truffa messa in piedi dallo stesso gruppo criminale su scala internazionale.

Continuate a segnalare siti truffa o sospetti alla redazione via Whatsapp o attraverso il form delle SEGNALAZIONI

Inchieste

Attenti a Mazarsiu.com : offerta lavoro truffa da piattaforma Adecco

Tempo di lettura: 2 minuti. Dalla piattaforma Adecco ad un sito che offre lavoro attraverso le Google Ads: è la storia di Mazarsiu e di una segnalazione in redazione

Nel mese di gennaio abbiamo trattato la notizia di una offerta di lavoro fittizia che usava il blasone di Mark & Spencer. Una lettrice di Matrice Digitale ha prontamente contattato la redazione dopo che, in fase di navigazione su un sito di Adecco, società famosa per il suo servizio di lavoro interinale a lavoratori e aziende, ha cliccato su un banner pubblicitario che l’ha proiettata su questa pagina:

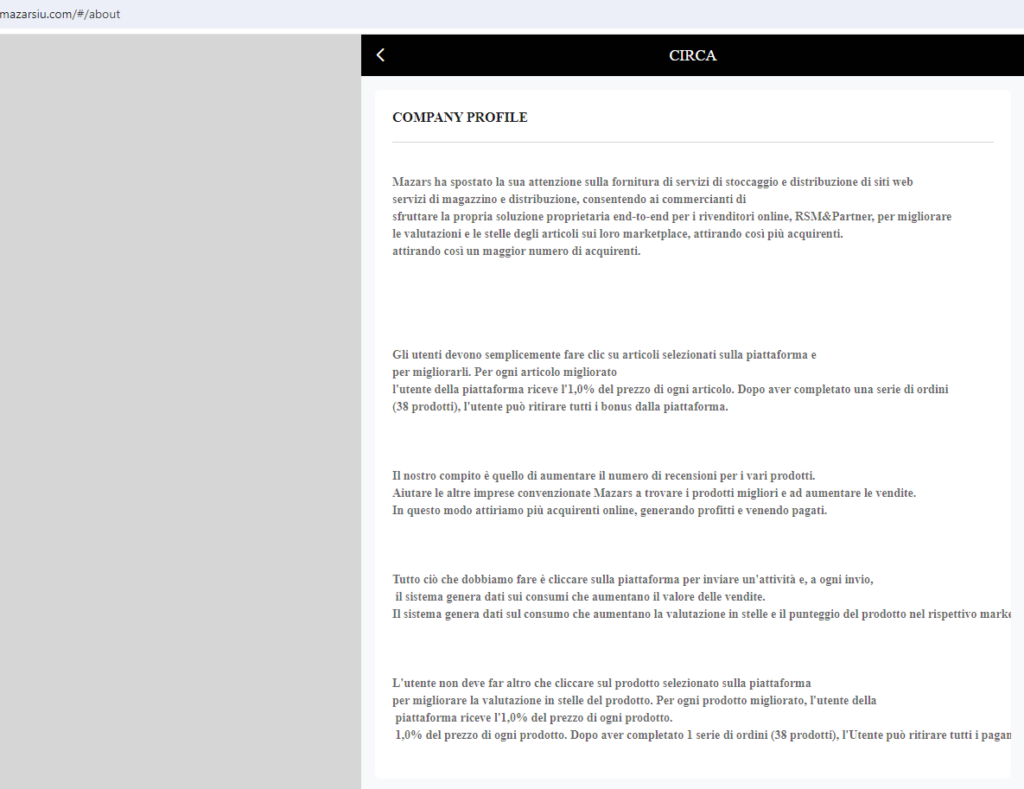

www.mazarsiu.com si presenta come sito web che consente di svolgere dei compiti e di guadagnare una volta finite le 38 “mansioni”. Ogni mansione ha un investimento incrementale che frutta diverse centinaia di migliaia di euro ai criminali.

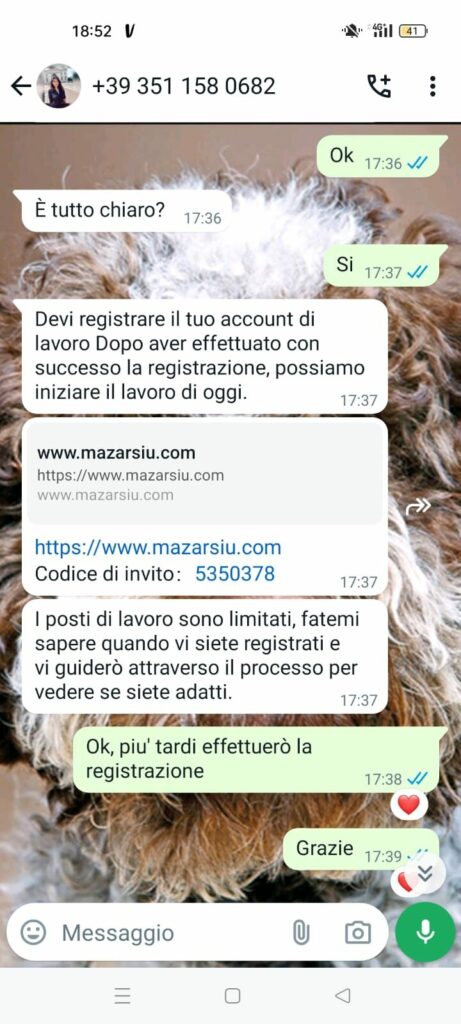

L’ancoraggio alla potenziale vittima è stato fatto attraverso WhatsApp da parte di un numero italiano ( 3511580682 ) con un nome ispanico

L’utente Lara Cruz si presenta a nome di una società che reale con sede a Napoli, ma ha un volto asiatico in foto e un nominativo ispanico. E si propone di aiutare gli utenti nella loro fase di registrazione per poi indirizzarle da subito nel lavoro.

La segnalazione è stata inviata in redazione il 15 ed il sito è stato creato il 14 maggio, un giorno prima, ed il veicolo del sito truffa è stato possibile grazie all’utilizzo di una sponsorizzata su AdWords da una piattaforma legittima di Adecco e, per fortuna, la malcapitata ha letto l’inchiesta di Matrice Digitale che l’ha messa sull’attenti.

Se doveste trovarvi dinanzi a un sito che propone lavoro on line, come Mazarsiu o Mark & Spencer, e l’impiego consiste nell’anticipare dei soldi, contattate subito le Autorità o la redazione di Matrice Digitale nell’apposito form di segnalazione o via WhatsApp

Inchieste

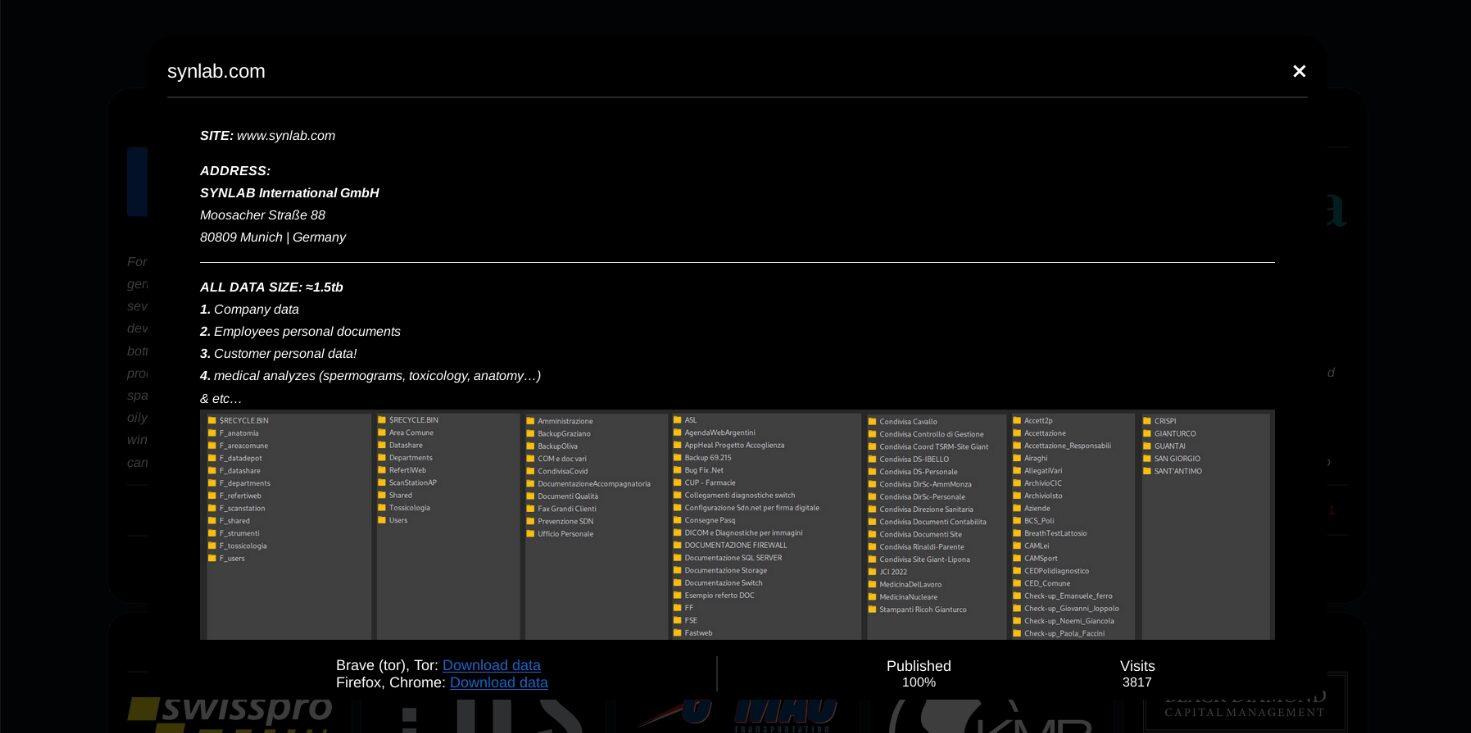

Terrore in Campania: dati sanitari di SynLab nel dark web

BlackBasta ha pubblicato i dati esfiltrati nell’attacco informatico riuscito contro Synlab Italia dove il colosso tedesco è stato colpito nelle sedi della Campania ed i dati dei pazienti sono stati resi disponibili dalla ransomware gang russa. Un disastro annunciato dopo che si è appresa la volontà della multinazionale di non pagare riscatto così come previsto dalla procedura internazionale che vieta alle vittime di recuperare i propri dati alimentando il crimine informatico globale.

Matrice Digitale ha dedicato una serie di approfondimenti sulla vicenda e, pur non essendo entrata in possesso dei dati visualizzati già da circa 4000 persone all’interno della piattaforma dark web dei criminali, ha potuto constatare che la maggior parte delle informazioni riguardano le sedi della Campania sia lato sedi sia fornitori sia pazienti. Un’altra informazione che potrebbe essere utile ed anche allo stesso tempo rincuorante per tutti i pazienti coinvolti, è che la dimensione dei dati non è scaricabile da chiunque visto il tera e mezzo di gigabyte necessari per portare a termine il download completo. Un altro punto di favore in questa terribile vicenda è il fatto che il server sembrerebbe essere poco capace di distribuire simultaneamente la grande mole di informazioni che BlackBasta ha messo a disposizione di tutti coloro che ne hanno accesso attraverso il link dark web.

Qual è stata la reazione dell’azienda ?

SynLab ha annunciato di non voler pagare il riscatto e di essere stata vittima da di un attacco matrice russa, aspetto ininfluente quando si parla di crimine informatico, e di essere in contatto costantemente con le Autorità. Almeno loro hanno acquisito tutte le informazioni esfiltrate dagli aguzzini. L’azienda promette e si impegna nel comunicare, così come previsto da legge vigente, ad ogni singolo paziente l’eventuale esposizione in rete. I risvolti della vicenda però non sono positivi per l’azienda nonostante abbia agito secondo procedure. Dal punto di vista della credibilità e della fiducia dei clienti, quest’ultimi continueranno ad avvalersi delle prestazioni private e convenzionate, ma all’orizzonte si configura una sanzione salata da parte del Garante della Privacy che si spera sia utile nel sensibilizzare gli altri colossi del nostro paese nel correre ai ripari prima di un attacco informatico.

Non basteranno, purtroppo, gli avvisi dell’azienda circa la perseguibilità penale di coloro che entreranno in possesso dei dati per motivi di ricerca, di business o di ulteriori crimini informatici.

Cosa abbiamo imparato da quest’attacco?

Tra le varie criticità emerse in queste settimane c’è quella di attivarsi predisponendo al meglio le proprie infrastrutture per ripristinare quanto prima i servizi dopo un attacco informatico, a maggior ragione quando riguardano settori vitali, ma allo stesso tempo c’è l’esigenza di implementare tecnicamente una infrastruttura di rete che in caso negativo possa essere penetrata in parte perché strutturalmente composta da più sezioni. Da quello che è accaduto, non è ancora chiaro se solo l’intera Campania sia stata compromessa da BlackBasta nell’attacco a Synlab, in attesa di ulteriori risvolti potenzialmente possibili anche in altre regioni dove la società multinazionale tedesca ha ereditato anamnesi intere di una buona fetta della popolazione italiana attraverso in seguito alle acquisizioni di quelli che un tempo erano i centri di analisi e diagnostica più importanti del territorio.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni