Inchieste

Microsoft scopre H0lyGh0st: apt nord coreano con l’omonimo ransomware

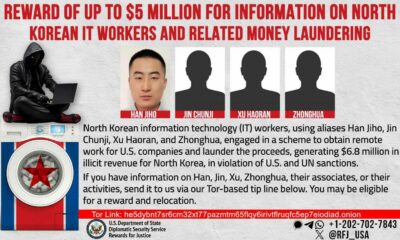

Tempo di lettura: 3 minuti. Si ritiene che DEV-0530 abbia collegamenti con un altro gruppo con base in Corea del Nord noto come Plutonium (alias DarkSeoul o Andariel), un sottogruppo che opera sotto l’ombrello di Lazarus (alias Zinc o Hidden Cobra).

Un gruppo di minacce emergenti proveniente dalla Corea del Nord è stato collegato allo sviluppo e all’utilizzo di ransomware in attacchi informatici rivolti alle piccole imprese a partire dal settembre 2021.

Il gruppo, che si fa chiamare H0lyGh0st dal nome dell’omonimo payload di ransomware, viene monitorato dal Microsoft Threat Intelligence Center con il nome DEV-0530, una designazione assegnata a un gruppo di minacce sconosciuto, emergente o in via di sviluppo.

Le entità prese di mira includono principalmente aziende di piccole e medie dimensioni, come organizzazioni manifatturiere, banche, scuole e società di pianificazione di eventi e riunioni.

“Insieme al loro payload H0lyGh0st, DEV-0530 gestisce un sito .onion che il gruppo utilizza per interagire con le proprie vittime“, hanno dichiarato i ricercatori in un’analisi di giovedì.

“La metodologia standard del gruppo consiste nel criptare tutti i file sul dispositivo di destinazione e utilizzare l’estensione .h0lyenc, inviare alla vittima un campione dei file come prova e quindi richiedere il pagamento in Bitcoin in cambio del ripristino dell’accesso ai file“.

Gli importi dei riscatti richiesti da DEV-0530 variano tra 1,2 e 5 bitcoin, anche se un’analisi del portafoglio di criptovalute dell’aggressore non mostra alcun pagamento di riscatto riuscito da parte delle vittime all’inizio di luglio 2022.

Lo schema illecito adottato dall’attore della minaccia è noto anche per prendere spunto dal manuale dei ransomware, facendo leva sulle tattiche di estorsione per esercitare pressione sulle vittime affinché paghino o rischino di veder pubblicate le loro informazioni sui social media.

Il portale dark web di DEV-0530 afferma di voler “colmare il divario tra ricchi e poveri” e “aiutare i poveri e le persone che muoiono di fame“, in una tattica che rispecchia un’altra famiglia di ransomware chiamata GoodWill, che costringe le vittime a donare a cause sociali e a fornire assistenza finanziaria alle persone in difficoltà.

Ransomware H0lyGh0st

Le tracce tecniche che collegano il gruppo ad Andariel derivano da sovrapposizioni nel set di infrastrutture e si basano sulle comunicazioni tra gli account e-mail controllati dai due gruppi di aggressori, con l’attività di DEV-0530 osservata costantemente durante l’ora solare della Corea (UTC+09:00).

“Nonostante queste somiglianze, le differenze nel ritmo operativo, negli obiettivi e nella tecnica suggeriscono che DEV-0530 e Plutonium sono gruppi distinti“, hanno sottolineato i ricercatori.

Un segno che suggerisce uno sviluppo attivo, quattro diverse varianti del ransomware H0lyGh0st sono state prodotte tra giugno 2021 e maggio 2022 per colpire i sistemi Windows: BTLC_C.exe, HolyRS.exe, HolyLock.exe e BLTC.exe.

Mentre BTLC_C.exe (soprannominato SiennaPurple) è scritto in C++, le altre tre versioni (nome in codice SiennaBlue) sono programmate in Go, suggerendo un tentativo da parte dell’avversario di sviluppare malware multipiattaforma.

I nuovi ceppi presentano anche miglioramenti alle loro funzionalità di base, tra cui l’offuscamento delle stringhe e la capacità di eliminare le attività pianificate e di rimuoversi dalle macchine infette.

H0lyGh0st Ransomware

Le intrusioni sarebbero state facilitate dallo sfruttamento di vulnerabilità senza patch in applicazioni web e sistemi di gestione dei contenuti rivolti al pubblico (ad esempio, CVE-2022-26352), sfruttando l’acquisto per rilasciare i payload del ransomware ed esfiltrare i dati sensibili prima di crittografare i file.

Le scoperte arrivano una settimana dopo che le agenzie di cybersicurezza e di intelligence statunitensi hanno avvertito dell’uso del ransomware Maui da parte di hacker sostenuti dal governo nordcoreano per colpire il settore sanitario almeno dal maggio 2021.

L’espansione dalle rapine finanziarie al ransomware viene vista come l’ennesima tattica sponsorizzata dal governo nordcoreano per compensare le perdite dovute a sanzioni, disastri naturali e altri rovesci economici.

Tuttavia, dato il ristretto gruppo di vittime tipicamente associato alle attività sponsorizzate dallo Stato contro le organizzazioni di criptovalute, Microsoft ha teorizzato che gli attacchi potrebbero essere un’attività secondaria per gli attori delle minacce coinvolti.

Guerra Cibernetica: USA hanno paura della Corea del Nord

Inchieste

Pharmapiuit.com : sito truffa online dal 2023

Tempo di lettura: 2 minuti. Pharmapiuit.com è l’ultimo sito truffa ancora online di una serie di portali che promettono forti sconti, ma in realtà rubano ai clienti

Una segnalazione alla redazione di Matrice Digitale del sito pharmapiuit.com ha permesso di scovare un altro sito truffa. Il portale web è una farmacia online che vende prodotti di ogni genere, dai farmaci da banco ai prodotti omeopatici passando per le calzature ortopediche.

Il portale è sfuggito alla miriade di siti scovati dalla redazione nei mesi precedenti grazie anche alle segnalazioni dei lettori, che in passato sono stati messi in rete e spesso sfruttavano il nome di aziende esistenti ed infatti risulta online dal 2023 e questo fa intendere che appartiene alla schiera di siti truffa scovati e molti oscurati dagli stessi criminali.

Anche in questo caso, l’utente ha provato ad acquistare un prodotto segnalando il sito in questione “puó sembrare un sito italiano perché riporta un indirizzo italiano: Via Roncisvalle, 4 37135 Verona, ma in realtá, quando si fa un ordine, il pagamento finisce da VDDEALS e nessun prodotto ordinato arriva”. Non arriva regolare conferma d’ordine, ma delle mail in lingua straniera da servivesvip@guo-quan.com con dei link per tracciare un ipotetico pacco. Non ho cliccato i link per non cadere in altra truffa. Comunque a distanza di piú di 3 settimane è arrivato nulla“.

Dando uno sguardo al portale ed al modulo di acquisto, è possibile notare che, nonostante sia promossa la vendita attraverso più piattaforme di pagamento, il sito accetti dati di Visa e Mastercard. Questo perché sono ancora le uniche carte di credito facilmente spendibili nei mercati neri per effettuare acquisti fraudolenti.

E’ chiaro che il pagamento avvenga, così come sia possibile anche che i dati inseriti possano creare un profilo completo di acquisto ai criminali in modo tale da poter perpetrare la truffa in piena autonomia su altri canali di vendita.

Il sito originale

Il sito originale è Pharmapiu.it ( è bastato unire il dominio aggiungendo il punto com pharmapiuit.com ) ed è di una farmacia di Messina che nulla a che vedere con la truffa in questione ed è stata avvisata già dalla redazione.

Hai dubbi su in sito oppure hai subito una truffa? contatta la Redazione

Inchieste

Temunao.Top: altro sito truffa che promette lavoro OnLine

Tempo di lettura: 2 minuti. Temunao.top è l’ennesimo sito web truffa che promette un premio finale a coloro che effettuano con i propri soldi degli ordini

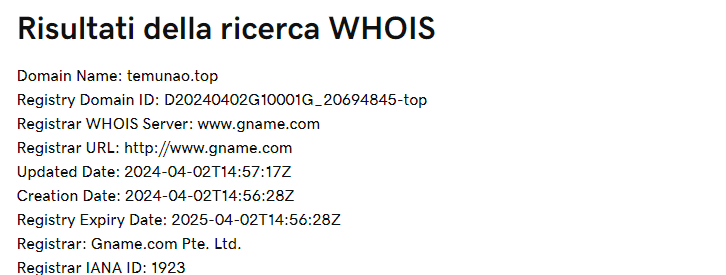

L’inchiesta di Matrice Digitale sulla truffa Mazarsiu ha subito attirato l’attenzione dei lettori che hanno trovato una similitudine con il sito già analizzato e quello di Mark & Spencer scoperto qualche mese addietro: www.temunao.top.

Un lettore è stato contattato da una certa “Darlene” via WA da un numero +34 697 32 94 09 che lo ha fatto iscrivere alla piattaforma che si presenta con lo stesso modello di Mazarsiu. Questo portale è indirizzato a un pubblico spagnolo che cade in tranello leggendo “Temu” e si ritrova in una pagina in lingua ispanica.

In questa occasione, l’utente ha perso 750 euro, ma per fortuna non è caduto anche nella trappola di Mazarsiu e sembrerebbe che ci sia un collegamento tra le due organizzazioni per il modo di fare aggressivo-passivo degli interlocutori al telefono che mandano messaggi, ma non rispondono perché si dicono sempre impegnatissimi a trainare gli affari.

Il sito web è online dal 4 aprile di quest’anno e questo fa intendere che sia probabile che in molti siano caduti nella trappola perdendo soldi in seguito a quella che sembrerebbe una truffa messa in piedi dallo stesso gruppo criminale su scala internazionale.

Continuate a segnalare siti truffa o sospetti alla redazione via Whatsapp o attraverso il form delle SEGNALAZIONI

Inchieste

Attenti a Mazarsiu.com : offerta lavoro truffa da piattaforma Adecco

Tempo di lettura: 2 minuti. Dalla piattaforma Adecco ad un sito che offre lavoro attraverso le Google Ads: è la storia di Mazarsiu e di una segnalazione in redazione

Nel mese di gennaio abbiamo trattato la notizia di una offerta di lavoro fittizia che usava il blasone di Mark & Spencer. Una lettrice di Matrice Digitale ha prontamente contattato la redazione dopo che, in fase di navigazione su un sito di Adecco, società famosa per il suo servizio di lavoro interinale a lavoratori e aziende, ha cliccato su un banner pubblicitario che l’ha proiettata su questa pagina:

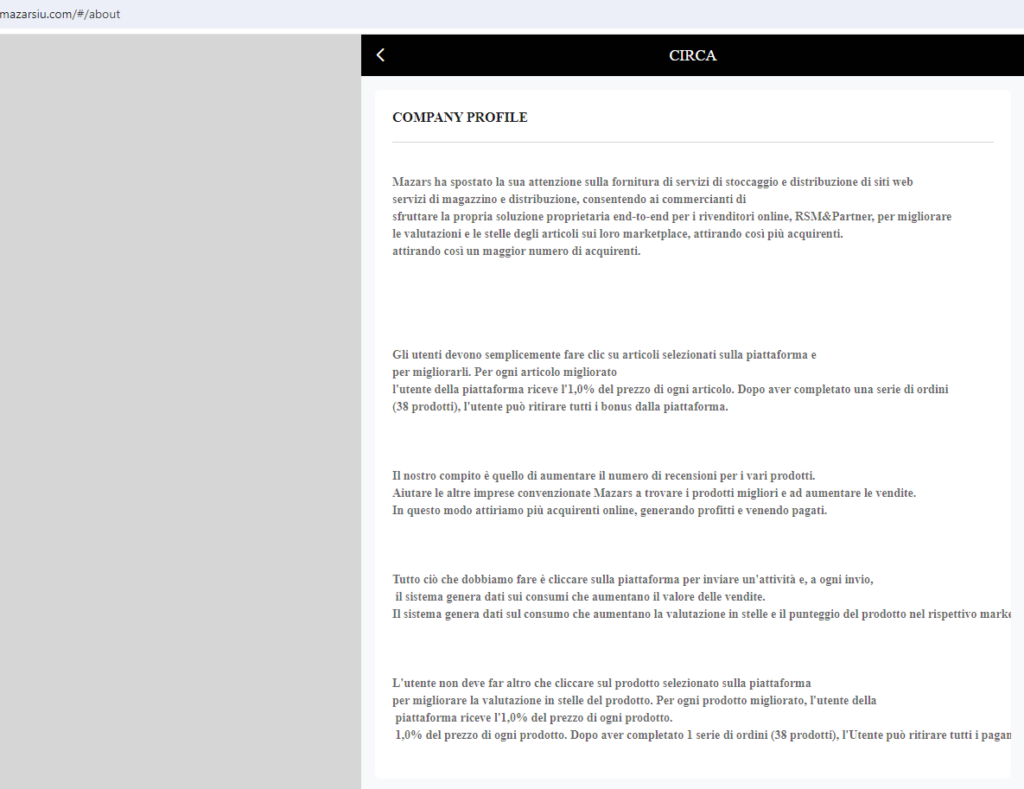

www.mazarsiu.com si presenta come sito web che consente di svolgere dei compiti e di guadagnare una volta finite le 38 “mansioni”. Ogni mansione ha un investimento incrementale che frutta diverse centinaia di migliaia di euro ai criminali.

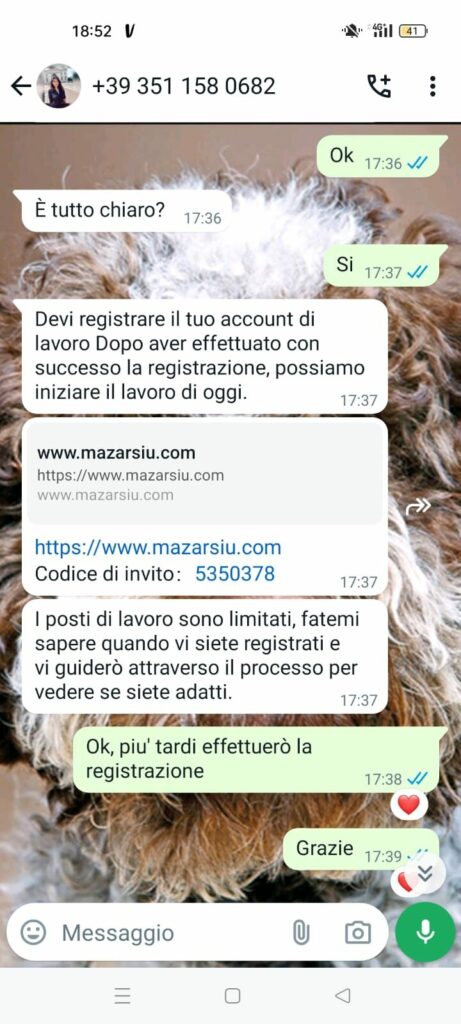

L’ancoraggio alla potenziale vittima è stato fatto attraverso WhatsApp da parte di un numero italiano ( 3511580682 ) con un nome ispanico

L’utente Lara Cruz si presenta a nome di una società che reale con sede a Napoli, ma ha un volto asiatico in foto e un nominativo ispanico. E si propone di aiutare gli utenti nella loro fase di registrazione per poi indirizzarle da subito nel lavoro.

La segnalazione è stata inviata in redazione il 15 ed il sito è stato creato il 14 maggio, un giorno prima, ed il veicolo del sito truffa è stato possibile grazie all’utilizzo di una sponsorizzata su AdWords da una piattaforma legittima di Adecco e, per fortuna, la malcapitata ha letto l’inchiesta di Matrice Digitale che l’ha messa sull’attenti.

Se doveste trovarvi dinanzi a un sito che propone lavoro on line, come Mazarsiu o Mark & Spencer, e l’impiego consiste nell’anticipare dei soldi, contattate subito le Autorità o la redazione di Matrice Digitale nell’apposito form di segnalazione o via WhatsApp

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste5 giorni fa

Inchieste5 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla6 giorni fa

L'Altra Bolla6 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Inchieste5 giorni fa

Inchieste5 giorni faTerrore in Campania: dati sanitari di SynLab nel dark web

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Smartphone6 giorni fa

Smartphone6 giorni faSamsung Galaxy S25 Ultra avrà una Fotocamera rispetto all’S24

Economia1 settimana fa

Economia1 settimana faGuerra dei Chip: gli USA colpiscono la ricerca cinese nella Entity List

Economia6 giorni fa

Economia6 giorni faCy4Gate: accordo da un milione con Innovery