Inchieste

Reaper torna all’assalto dei giornalisti con Goldbackdoor

Una campagna di APT37 ha utilizzato un sofisticato malware per rubare informazioni sulle fonti, che sembra essere un successore di Bluelight.

Gli hacker legati al governo nordcoreano stanno attivamente prendendo di mira i giornalisti con un nuovo malware soprannominato Goldbackdoor. Gli attacchi sono consistiti in una campagna di infezione multistadio con l’obiettivo finale di rubare informazioni sensibili dagli obiettivi. Si ritiene che la campagna sia iniziata a marzo ed è in corso secondo i ricercatori di Stairwell hanno seguito un rapporto iniziale da NK News della Corea del Sud, che ha rivelato che APT37 aveva rubato informazioni dal computer privato di un ex funzionario dell’intelligence sudcoreana. L’attore della minaccia noto anche come Ricochet Collima, InkySquid, Reaper o ScarCruft ha tentato di impersonare NK News e distribuito quello che sembrava essere un nuovo malware nel tentativo di colpire i giornalisti che stavano usando il funzionario come fonte.

NK News ha passato i dettagli a Stairwell per ulteriori indagini. I ricercatori della società di cybersicurezza hanno scoperto dettagli specifici del malware, chiamato Goldbackdoor. Il malware è probabilmente un successore del malware Bluelight, secondo un rapporto che hanno pubblicato alla fine della scorsa settimana.

“Il malware Goldbackdoor condivide forti sovrapposizioni tecniche con il malware Bluelight“, hanno scritto i ricercatori. “Queste sovrapposizioni, insieme alla sospetta risorsa di sviluppo condivisa e all’impersonificazione di NK News, supportano la nostra attribuzione di Goldbackdoor a APT37“.

Come hanno notato i ricercatori di Stairwell, i giornalisti sono “obiettivi di alto valore per i governi ostili” e spesso l’obiettivo di attacchi di spionaggio informatico. Infatti, una delle più grandi storie di sicurezza dell’anno scorso è stato l’uso da parte di vari governi dello spyware Pegasus di NSO Group contro i giornalisti, tra gli altri obiettivi.

“I giornalisti spesso sono aggregatori di storie da molti individui, a volte compresi quelli con accesso sensibile“, hanno scritto i ricercatori Stairwell. “Compromettere un giornalista può fornire l’accesso a informazioni altamente sensibili e consentire ulteriori attacchi contro le loro fonti“.

Malware a più fasi

L’attuale saga della campagna si è svolta a partire dal 18 marzo, quando NK News ha condiviso “più artefatti dannosi con il team di ricerca sulle minacce di Stairwell da una campagna di spear-phishing rivolta ai giornalisti specializzati nella RPDC“, hanno scritto i ricercatori. I messaggi sono stati inviati dall’email personale di un ex direttore del National Intelligence Service della Corea del Sud, NIS.

“Uno di questi artefatti era un nuovo campione di malware che abbiamo chiamato Goldbackdoor, basato su un artefatto di sviluppo incorporato”, hanno scritto.

Goldbackdoor è un malware a più stadi che separa la prima fase degli strumenti e il carico utile finale, che permette all’attore della minaccia di fermare la distribuzione dopo che gli obiettivi iniziali sono stati infettati, hanno detto i ricercatori.

“Inoltre, questo design può limitare la capacità di condurre un’analisi retrospettiva una volta che i payload vengono rimossi dall’infrastruttura di controllo”, hanno scritto nel rapporto.

Il malware, come Bluelight prima di esso, utilizza i fornitori di servizi cloud per ricevere i comandi dell’attore ed esfiltrare i dati. Il campione specificamente analizzato dai ricercatori ha utilizzato Microsoft OneDrive e Graph API, mentre un ulteriore campione identificato con hash SHA256 ha utilizzato Google Drive.

Incorporato all’interno del malware sono una serie di chiavi API utilizzate per autenticarsi contro la piattaforma di cloud computing Azure di Microsoft e recuperare i comandi per l’esecuzione, hanno detto i ricercatori.

“Goldbackdoor fornisce agli aggressori l’esecuzione di comandi remoti di base, il download/caricamento di file, il keylogging e la capacità di disinstallare da remoto“, hanno scritto. “Questa funzionalità e implementazione corrispondono da vicino a Bluelight; tuttavia, l’attenzione maggiore sembra essere stata posta sulla raccolta di file e sul keylogging“.

Fase uno

Goldbackdoor è un malware sofisticato che i ricercatori hanno suddiviso in due fasi. Nella prima fase, una vittima deve scaricare un file ZIP da un sito compromesso, https[:]//main[.]dailynk[.]us/regex?id=oTks2&file=Kang Min-chol Edits2.zip, che esegue un collegamento Windows compresso.

“Il dominio dailynk[.]us è stato probabilmente scelto per impersonare NK News (dailynk[.]com)”, hanno detto i ricercatori, ed era stato precedentemente utilizzato da APT37 in una campagna precedente.

I ricercatori di Stairwell hanno recuperato il file ZIP per l’analisi da una cronologia DNS del sito, che aveva smesso di risolversi già al momento della loro indagine. Hanno identificato che il file è stato creato il 17 marzo e conteneva un file LNK di scorciatoia di 282,7 MB per Windows chiamato Kang Min-chol Edits, probabilmente un riferimento a Kang Min-chol, ministro delle industrie minerarie della Corea del Nord.

“Gli aggressori hanno mascherato questo collegamento come un documento, utilizzando sia l’icona di Microsoft Word che aggiungendo commenti simili a un documento Word”, hanno scritto i ricercatori.

Hanno anche imbottito il file LNK 0x90, o NOP/No Operation, byte per aumentare artificialmente la dimensione di questo file, potenzialmente come un mezzo per impedire l’upload a servizi di rilevamento o malware repository hanno detto.

Una volta eseguito, il LNK esegue uno script PowerShell che scrive e apre un documento esca prima di iniziare il processo di distribuzione di Goldbackdoor, hanno detto i ricercatori.

Fase due

Dopo aver distribuito il documento esca, lo script PowerShell decodifica un secondo script PowerShell che poi scaricherà ed eseguirà un payload shellcode con nome XOR “Fantasy” memorizzato su Microsoft OneDrive.

Quel payload Fantasy è la seconda fase del processo del malware, e la prima di un processo finale in due parti per distribuire Goldbackdoor, hanno detto i ricercatori.

“Entrambe le parti sono scritte in codice indipendente dalla posizione (shellcode) contenente un carico utile incorporato, e utilizzano l’iniezione di processo per distribuire Goldbackdoor“, hanno scritto.

Fantasy analizza e decodifica il payload e utilizza un processo standard che coinvolge VirtualAllocEx,WriteProcessMemory e RtlCreateUserThread per generare un thread sotto il processo precedentemente creato per eseguirlo, hanno detto i ricercatori.

Il dropper finale è un payload shellcode in esecuzione come quel thread in un processo creato da Fantasy per eseguire la distribuzione finale del malware.

“Il payload consegnato da questa fase è un file PE eseguibile portatile di Windows per Goldbackdoor“, hanno scritto i ricercatori.

Inchieste

Temunao.Top: altro sito truffa che promette lavoro OnLine

Tempo di lettura: 2 minuti. Temunao.top è l’ennesimo sito web truffa che promette un premio finale a coloro che effettuano con i propri soldi degli ordini

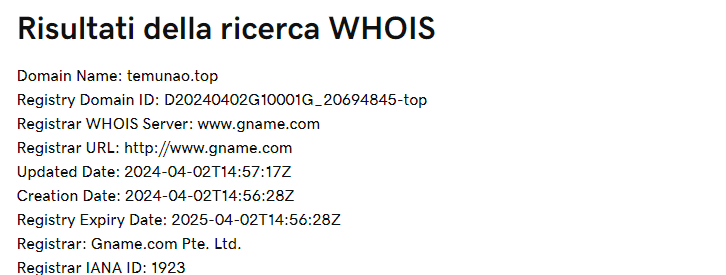

L’inchiesta di Matrice Digitale sulla truffa Mazarsiu ha subito attirato l’attenzione dei lettori che hanno trovato una similitudine con il sito già analizzato e quello di Mark & Spencer scoperto qualche mese addietro: www.temunao.top.

Un lettore è stato contattato da una certa “Darlene” via WA da un numero +34 697 32 94 09 che lo ha fatto iscrivere alla piattaforma che si presenta con lo stesso modello di Mazarsiu. Questo portale è indirizzato a un pubblico spagnolo che cade in tranello leggendo “Temu” e si ritrova in una pagina in lingua ispanica.

In questa occasione, l’utente ha perso 750 euro, ma per fortuna non è caduto anche nella trappola di Mazarsiu e sembrerebbe che ci sia un collegamento tra le due organizzazioni per il modo di fare aggressivo-passivo degli interlocutori al telefono che mandano messaggi, ma non rispondono perché si dicono sempre impegnatissimi a trainare gli affari.

Il sito web è online dal 4 aprile di quest’anno e questo fa intendere che sia probabile che in molti siano caduti nella trappola perdendo soldi in seguito a quella che sembrerebbe una truffa messa in piedi dallo stesso gruppo criminale su scala internazionale.

Continuate a segnalare siti truffa o sospetti alla redazione via Whatsapp o attraverso il form delle SEGNALAZIONI

Inchieste

Attenti a Mazarsiu.com : offerta lavoro truffa da piattaforma Adecco

Tempo di lettura: 2 minuti. Dalla piattaforma Adecco ad un sito che offre lavoro attraverso le Google Ads: è la storia di Mazarsiu e di una segnalazione in redazione

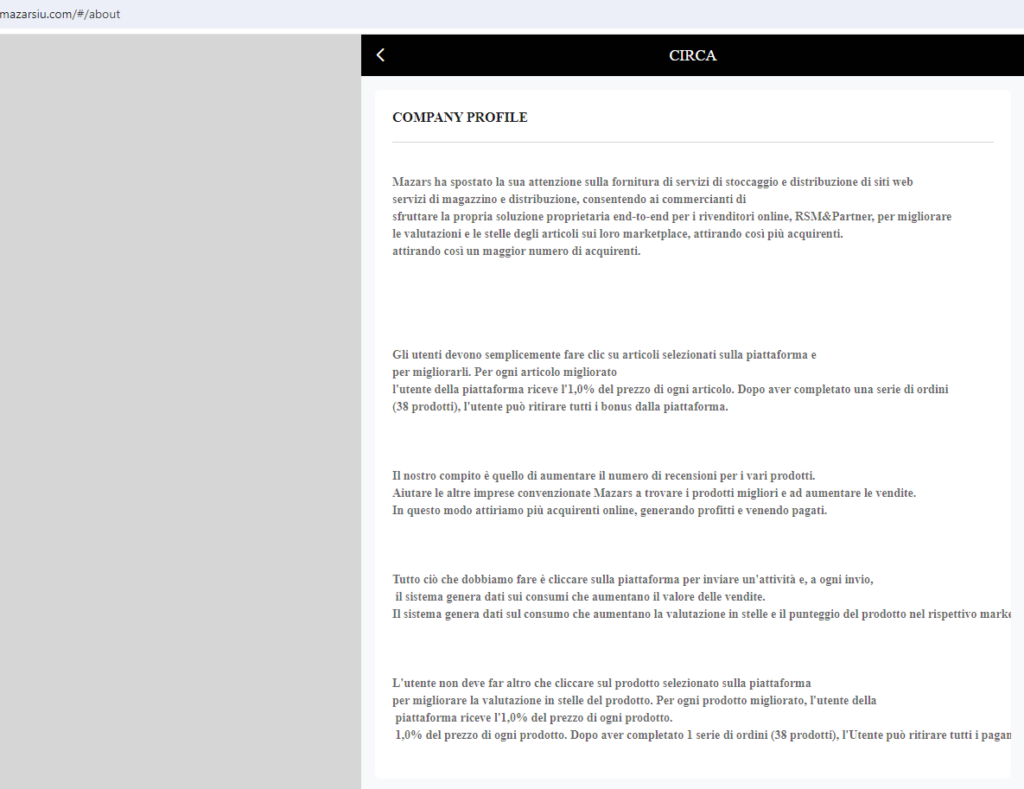

Nel mese di gennaio abbiamo trattato la notizia di una offerta di lavoro fittizia che usava il blasone di Mark & Spencer. Una lettrice di Matrice Digitale ha prontamente contattato la redazione dopo che, in fase di navigazione su un sito di Adecco, società famosa per il suo servizio di lavoro interinale a lavoratori e aziende, ha cliccato su un banner pubblicitario che l’ha proiettata su questa pagina:

www.mazarsiu.com si presenta come sito web che consente di svolgere dei compiti e di guadagnare una volta finite le 38 “mansioni”. Ogni mansione ha un investimento incrementale che frutta diverse centinaia di migliaia di euro ai criminali.

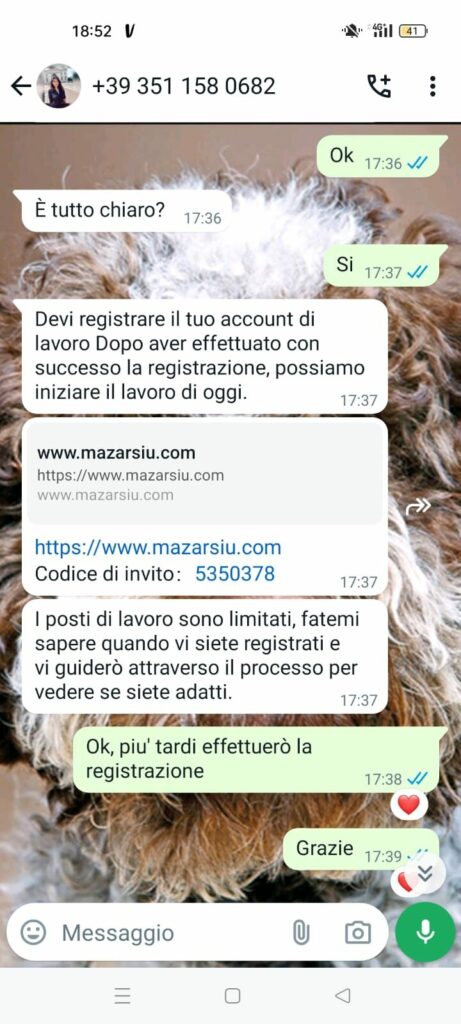

L’ancoraggio alla potenziale vittima è stato fatto attraverso WhatsApp da parte di un numero italiano ( 3511580682 ) con un nome ispanico

L’utente Lara Cruz si presenta a nome di una società che reale con sede a Napoli, ma ha un volto asiatico in foto e un nominativo ispanico. E si propone di aiutare gli utenti nella loro fase di registrazione per poi indirizzarle da subito nel lavoro.

La segnalazione è stata inviata in redazione il 15 ed il sito è stato creato il 14 maggio, un giorno prima, ed il veicolo del sito truffa è stato possibile grazie all’utilizzo di una sponsorizzata su AdWords da una piattaforma legittima di Adecco e, per fortuna, la malcapitata ha letto l’inchiesta di Matrice Digitale che l’ha messa sull’attenti.

Se doveste trovarvi dinanzi a un sito che propone lavoro on line, come Mazarsiu o Mark & Spencer, e l’impiego consiste nell’anticipare dei soldi, contattate subito le Autorità o la redazione di Matrice Digitale nell’apposito form di segnalazione o via WhatsApp

Inchieste

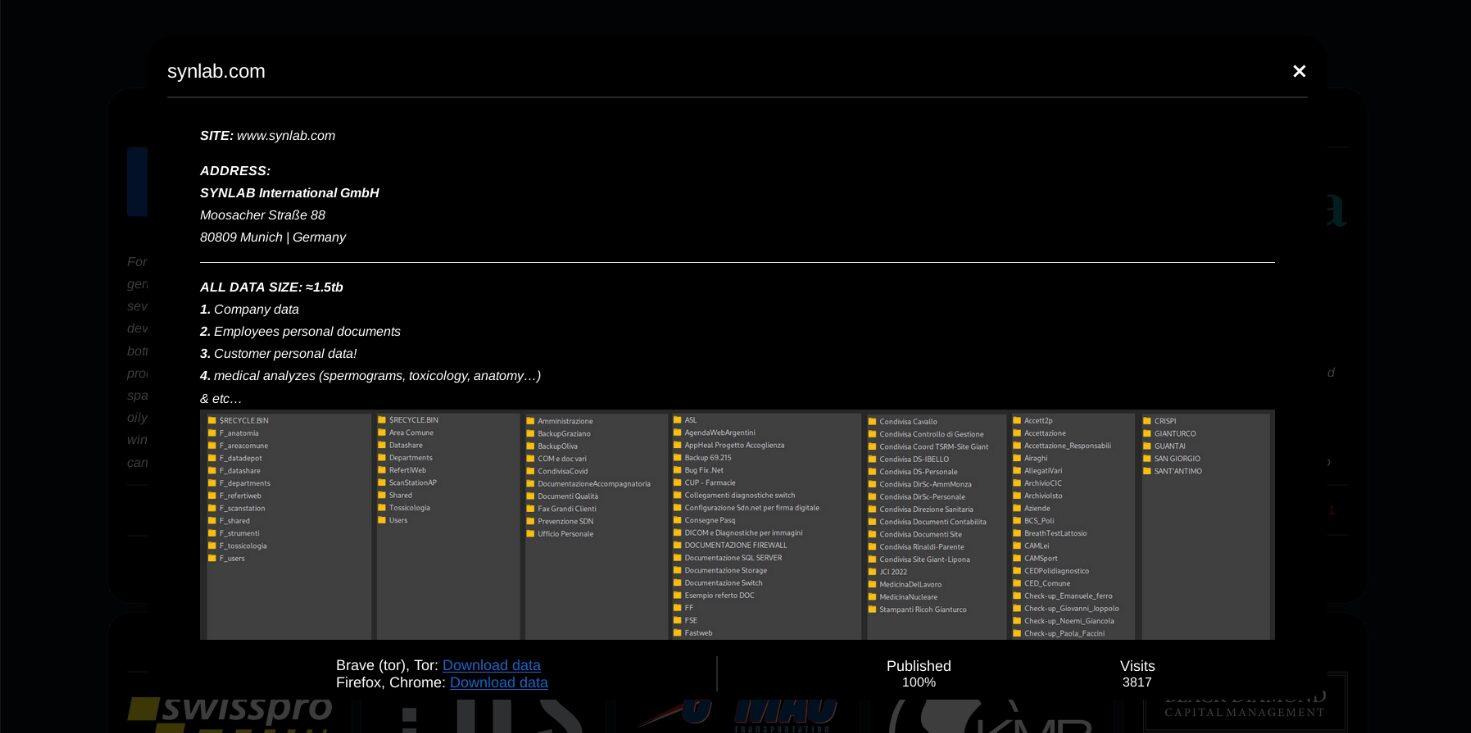

Terrore in Campania: dati sanitari di SynLab nel dark web

BlackBasta ha pubblicato i dati esfiltrati nell’attacco informatico riuscito contro Synlab Italia dove il colosso tedesco è stato colpito nelle sedi della Campania ed i dati dei pazienti sono stati resi disponibili dalla ransomware gang russa. Un disastro annunciato dopo che si è appresa la volontà della multinazionale di non pagare riscatto così come previsto dalla procedura internazionale che vieta alle vittime di recuperare i propri dati alimentando il crimine informatico globale.

Matrice Digitale ha dedicato una serie di approfondimenti sulla vicenda e, pur non essendo entrata in possesso dei dati visualizzati già da circa 4000 persone all’interno della piattaforma dark web dei criminali, ha potuto constatare che la maggior parte delle informazioni riguardano le sedi della Campania sia lato sedi sia fornitori sia pazienti. Un’altra informazione che potrebbe essere utile ed anche allo stesso tempo rincuorante per tutti i pazienti coinvolti, è che la dimensione dei dati non è scaricabile da chiunque visto il tera e mezzo di gigabyte necessari per portare a termine il download completo. Un altro punto di favore in questa terribile vicenda è il fatto che il server sembrerebbe essere poco capace di distribuire simultaneamente la grande mole di informazioni che BlackBasta ha messo a disposizione di tutti coloro che ne hanno accesso attraverso il link dark web.

Qual è stata la reazione dell’azienda ?

SynLab ha annunciato di non voler pagare il riscatto e di essere stata vittima da di un attacco matrice russa, aspetto ininfluente quando si parla di crimine informatico, e di essere in contatto costantemente con le Autorità. Almeno loro hanno acquisito tutte le informazioni esfiltrate dagli aguzzini. L’azienda promette e si impegna nel comunicare, così come previsto da legge vigente, ad ogni singolo paziente l’eventuale esposizione in rete. I risvolti della vicenda però non sono positivi per l’azienda nonostante abbia agito secondo procedure. Dal punto di vista della credibilità e della fiducia dei clienti, quest’ultimi continueranno ad avvalersi delle prestazioni private e convenzionate, ma all’orizzonte si configura una sanzione salata da parte del Garante della Privacy che si spera sia utile nel sensibilizzare gli altri colossi del nostro paese nel correre ai ripari prima di un attacco informatico.

Non basteranno, purtroppo, gli avvisi dell’azienda circa la perseguibilità penale di coloro che entreranno in possesso dei dati per motivi di ricerca, di business o di ulteriori crimini informatici.

Cosa abbiamo imparato da quest’attacco?

Tra le varie criticità emerse in queste settimane c’è quella di attivarsi predisponendo al meglio le proprie infrastrutture per ripristinare quanto prima i servizi dopo un attacco informatico, a maggior ragione quando riguardano settori vitali, ma allo stesso tempo c’è l’esigenza di implementare tecnicamente una infrastruttura di rete che in caso negativo possa essere penetrata in parte perché strutturalmente composta da più sezioni. Da quello che è accaduto, non è ancora chiaro se solo l’intera Campania sia stata compromessa da BlackBasta nell’attacco a Synlab, in attesa di ulteriori risvolti potenzialmente possibili anche in altre regioni dove la società multinazionale tedesca ha ereditato anamnesi intere di una buona fetta della popolazione italiana attraverso in seguito alle acquisizioni di quelli che un tempo erano i centri di analisi e diagnostica più importanti del territorio.

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Inchieste4 giorni fa

Inchieste4 giorni faTerrore in Campania: dati sanitari di SynLab nel dark web

Economia1 settimana fa

Economia1 settimana faGuerra dei Chip: gli USA colpiscono la ricerca cinese nella Entity List

Smartphone5 giorni fa

Smartphone5 giorni faSamsung Galaxy S25 Ultra avrà una Fotocamera rispetto all’S24