Inchieste

Zero Day cosa sapere, come difendersi e chi li usa

Tempo di lettura: 6 minuti. Analisi del mercato e le differenze di interpretazioni tra Google e Flashpoint nello studio del fenomeno

Per molti anni, il termine “zero-day” è stato abusato dalle testate giornalistiche e da alcuni fornitori di sicurezza, mitologizzandolo fino a farlo diventare il “grande lupo cattivo” del mondo della sicurezza che rende inutilizzabili i sistemi di qualsiasi organizzazione con un semplice clic del mouse. Sebbene ciò possa essere tecnicamente vero, c’è molto di più.

Le vulnerabilità zero-day sono davvero impossibili da difendere?

Dipende da come si definisce una vulnerabilità zero-day. A seconda del tipo di vulnerabilità, le aziende potrebbero avere più opzioni per rimediare o mitigarle di quanto si pensasse in precedenza.

Cosa sono le vulnerabilità zero-day?

In poche parole, gli zero-day sono vulnerabilità sfruttabili di cui il pubblico non è a conoscenza, spesso conosciute solo da una o poche persone. Tuttavia, le vulnerabilità zero-day possono derivare da scenari diversi a seconda di chi è a conoscenza dell’exploit. E a seconda di chi ne è a conoscenza, l’impatto e il rimedio o la mitigazione di uno zero-day possono cambiare drasticamente.

Ecco gli scenari di come si verifica uno zero-day:

- L’exploit è noto, ma non viene segnalato al CVE, per cui il pubblico in generale non ne è a conoscenza.

- Il fornitore interessato è a conoscenza dell’exploit, ma sceglie di non divulgarlo pubblicamente.

- Solo il ricercatore di vulnerabilità è a conoscenza dell’exploit.

- Solo gli attori delle minacce sono a conoscenza dell’exploit.

- Proteggersi dai difetti intrinseci di CVE

Conoscere le differenze tra gli scenari zero-day è fondamentale perché non tutti presentano lo stesso rischio. Ma se la vostra unica fonte di informazioni sugli exploit zero-day proviene dai titoli dei media, sarà molto difficile fare questa distinzione, poiché ogni articolo suggerisce che ogni violazione di alto profilo è il risultato di uno zero-day o di un qualche tipo di attacco APT (Advanced Persistent Threat). Tuttavia, non tutti gli attacchi zero-day sono attribuiti alle APT.

Inoltre, i media affermano che gli zero-day sono “rari” e che sono in aumento, alimentando ulteriormente la convinzione che le organizzazioni possano fare poco per proteggersi dalle APT. Questo non è vero per tutti gli zero-day, soprattutto per i problemi non segnalati a CVE e NVD.

Molti problemi non vengono segnalati ai fornitori o a CVE e, di conseguenza, il pubblico in generale non è a conoscenza dell’esistenza della vulnerabilità o dell’exploit, a causa della forte dipendenza dalla fonte pubblica. Nel rapporto State of Vulnerability Intelligence, abbiamo descritto in dettaglio l’ampiezza del divario tra VulnDB e CVE: finora, CVE / NVD non ha segnalato oltre 94.000 vulnerabilità.

Per proteggersi da questi tipi di zero-day, è fondamentale disporre di un feed di vulnerability intelligence di qualità. Nonostante l’inconsapevolezza di CVE / NVD, i dettagli per le vulnerabilità non CVE ID possono essere trovati in tutto il web, su mezzi come forum illeciti, GitHub e altro ancora. Con le informazioni di Flashpoint, i team di sicurezza possono identificare e correggere i problemi non identificati CVE non appena vengono scoperti.

Gli zero-day scoperti in natura rappresentano il rischio maggiore

Gli zero-day che rappresentano il rischio maggiore per le organizzazioni sono quelli scoperti in natura. Si tratta di problemi che vengono utilizzati attivamente dagli attori delle minacce senza che sia disponibile una patch.

Per questi tipi di zero-days, è vero che le organizzazioni hanno poche opzioni difensive e dovrebbero invece concentrarsi sull’implementazione o sul miglioramento dei controlli di sicurezza sia umani che tecnici. La segregazione della rete, i controlli degli accessi, le patch reattive e la consapevolezza degli utenti dovrebbero essere la pietra miliare dei programmi di sicurezza.

Nonostante le difficoltà, il team Project Zero (P0) di Google aiuta le organizzazioni a tenere traccia di questo tipo di problemi dal maggio 2019 e ha reso pubbliche le proprie ricerche. Tuttavia, ci sono alcune avvertenze che gli utenti potrebbero voler prendere in considerazione.

Lo sfruttamento avviene più spesso al di fuori degli attacchi APT

La preoccupazione principale è che P0 tiene traccia delle vulnerabilità zero-day di alto livello e di alto profilo utilizzate principalmente negli attacchi APT, come è stato confermato da Ben Hawkes del team di Project Zero.

Ciò significa che l’elenco di Project Zero non comprenderà le vulnerabilità di tipo “in-the-wild” che non rientrano nell’ambito di applicazione di P0.

Detto questo, qual è il divario tra P0 e la raccolta di Flashpoint?

Nel 2022 H1, Flashpoint ha aggregato 37 vulnerabilità in-the-wild, rispetto alle 20 di P0: una discrepanza dell’85%. Considerando il totale noto, i team di ricerca di Flashpoint hanno trovato 311 vulnerabilità contro le 222 di P0. Queste affermazioni non intendono sminuire l’efficacia o gli sforzi del Progetto Zero. Al contrario, è per dimostrare che lo sfruttamento avviene più spesso al di fuori degli attacchi APT osservati, in quanto ogni vulnerabilità scoperta nella natura è indice di un’organizzazione compromessa.

Per molti anni, il termine “zero-day” è stato abusato dalle testate giornalistiche e da alcuni fornitori di sicurezza, mitologizzandolo fino a farlo diventare il “grande lupo cattivo” del mondo della sicurezza che rende inutilizzabili i sistemi di qualsiasi organizzazione con un semplice clic del mouse. Sebbene ciò possa essere tecnicamente vero, c’è molto di più.

Le vulnerabilità zero-day sono davvero impossibili da difendere?

Dipende da come si definisce una vulnerabilità zero-day. A seconda del tipo di vulnerabilità, le aziende potrebbero avere più opzioni per rimediare o mitigarle di quanto si pensasse in precedenza.

Cosa sono le vulnerabilità zero-day?

In poche parole, gli zero-day sono vulnerabilità sfruttabili di cui il pubblico non è a conoscenza, spesso conosciute solo da una o poche persone. Tuttavia, le vulnerabilità zero-day possono derivare da scenari diversi a seconda di chi è a conoscenza dell’exploit. E a seconda di chi ne è a conoscenza, l’impatto e il rimedio o la mitigazione di uno zero-day possono cambiare drasticamente.

Ecco gli scenari di come si verifica uno zero-day:

- L’exploit è noto, ma non viene segnalato al CVE, per cui il pubblico in generale non ne è a conoscenza.

- Il fornitore interessato è a conoscenza dell’exploit, ma sceglie di non divulgarlo pubblicamente.

- Solo il ricercatore di vulnerabilità è a conoscenza dell’exploit.

- Solo gli attori delle minacce sono a conoscenza dell’exploit.

- Proteggersi dai difetti intrinseci di CVE

Conoscere le differenze tra gli scenari zero-day è fondamentale perché non tutti presentano lo stesso rischio. Ma se la vostra unica fonte di informazioni sugli exploit zero-day proviene dai titoli dei media, sarà molto difficile fare questa distinzione, poiché ogni articolo suggerisce che ogni violazione di alto profilo è il risultato di uno zero-day o di un qualche tipo di attacco APT (Advanced Persistent Threat). Tuttavia, non tutti gli attacchi zero-day sono attribuiti alle APT.

Inoltre, i media affermano che gli zero-day sono “rari” e che sono in aumento, alimentando ulteriormente la convinzione che le organizzazioni possano fare poco per proteggersi dalle APT. Questo non è vero per tutti gli zero-day, soprattutto per i problemi non segnalati a CVE e NVD.

Molti problemi non vengono segnalati ai fornitori o a CVE e, di conseguenza, il pubblico in generale non è a conoscenza dell’esistenza della vulnerabilità o dell’exploit, a causa della forte dipendenza dalla fonte pubblica. Nel rapporto State of Vulnerability Intelligence, abbiamo descritto in dettaglio l’ampiezza del divario tra VulnDB e CVE: finora, CVE / NVD non ha segnalato oltre 94.000 vulnerabilità.

Per proteggersi da questi tipi di zero-day, è fondamentale disporre di un feed di vulnerability intelligence di qualità. Nonostante l’inconsapevolezza di CVE / NVD, i dettagli per le vulnerabilità non CVE ID possono essere trovati in tutto il web, su mezzi come forum illeciti, GitHub e altro ancora. Con le informazioni di Flashpoint, i team di sicurezza possono identificare e correggere i problemi non identificati CVE non appena vengono scoperti.

Gli zero-day scoperti in natura rappresentano il rischio maggiore

Gli zero-day che rappresentano il rischio maggiore per le organizzazioni sono quelli scoperti in natura. Si tratta di problemi che vengono utilizzati attivamente dagli attori delle minacce senza che sia disponibile una patch.

Per questi tipi di zero-days, è vero che le organizzazioni hanno poche opzioni difensive e dovrebbero invece concentrarsi sull’implementazione o sul miglioramento dei controlli di sicurezza sia umani che tecnici. La segregazione della rete, i controlli degli accessi, le patch reattive e la consapevolezza degli utenti dovrebbero essere la pietra miliare dei programmi di sicurezza.

Nonostante le difficoltà, il team Project Zero (P0) di Google aiuta le organizzazioni a tenere traccia di questo tipo di problemi dal maggio 2019 e ha reso pubbliche le proprie ricerche. Tuttavia, ci sono alcune avvertenze che gli utenti potrebbero voler prendere in considerazione.

Lo sfruttamento avviene più spesso al di fuori degli attacchi APT

La preoccupazione principale è che P0 tiene traccia delle vulnerabilità zero-day di alto livello e di alto profilo utilizzate principalmente negli attacchi APT, come è stato confermato da Ben Hawkes del team di Project Zero.

Ciò significa che l’elenco di Project Zero non comprenderà le vulnerabilità di tipo “in-the-wild” che non rientrano nell’ambito di applicazione di P0.

Detto questo, qual è il divario tra P0 e la raccolta di Flashpoint?

Nel 2022 H1, Flashpoint ha aggregato 37 vulnerabilità in-the-wild, rispetto alle 20 di P0: una discrepanza dell’85%. Considerando il totale noto, i team di ricerca di Flashpoint hanno trovato 311 vulnerabilità contro le 222 di P0. Queste affermazioni non intendono sminuire l’efficacia o gli sforzi del Project Zero. Al contrario, è per dimostrare che lo sfruttamento avviene più spesso al di fuori degli attacchi APT osservati, in quanto ogni vulnerabilità scoperta nella natura è indice di un’organizzazione compromessa.

Inchieste

Pharmapiuit.com : sito truffa online dal 2023

Tempo di lettura: 2 minuti. Pharmapiuit.com è l’ultimo sito truffa ancora online di una serie di portali che promettono forti sconti, ma in realtà rubano ai clienti

Una segnalazione alla redazione di Matrice Digitale del sito pharmapiuit.com ha permesso di scovare un altro sito truffa. Il portale web è una farmacia online che vende prodotti di ogni genere, dai farmaci da banco ai prodotti omeopatici passando per le calzature ortopediche.

Il portale è sfuggito alla miriade di siti scovati dalla redazione nei mesi precedenti grazie anche alle segnalazioni dei lettori, che in passato sono stati messi in rete e spesso sfruttavano il nome di aziende esistenti ed infatti risulta online dal 2023 e questo fa intendere che appartiene alla schiera di siti truffa scovati e molti oscurati dagli stessi criminali.

Anche in questo caso, l’utente ha provato ad acquistare un prodotto segnalando il sito in questione “puó sembrare un sito italiano perché riporta un indirizzo italiano: Via Roncisvalle, 4 37135 Verona, ma in realtá, quando si fa un ordine, il pagamento finisce da VDDEALS e nessun prodotto ordinato arriva”. Non arriva regolare conferma d’ordine, ma delle mail in lingua straniera da servivesvip@guo-quan.com con dei link per tracciare un ipotetico pacco. Non ho cliccato i link per non cadere in altra truffa. Comunque a distanza di piú di 3 settimane è arrivato nulla“.

Dando uno sguardo al portale ed al modulo di acquisto, è possibile notare che, nonostante sia promossa la vendita attraverso più piattaforme di pagamento, il sito accetti dati di Visa e Mastercard. Questo perché sono ancora le uniche carte di credito facilmente spendibili nei mercati neri per effettuare acquisti fraudolenti.

E’ chiaro che il pagamento avvenga, così come sia possibile anche che i dati inseriti possano creare un profilo completo di acquisto ai criminali in modo tale da poter perpetrare la truffa in piena autonomia su altri canali di vendita.

Il sito originale

Il sito originale è Pharmapiu.it ( è bastato unire il dominio aggiungendo il punto com pharmapiuit.com ) ed è di una farmacia di Messina che nulla a che vedere con la truffa in questione ed è stata avvisata già dalla redazione.

Hai dubbi su in sito oppure hai subito una truffa? contatta la Redazione

Inchieste

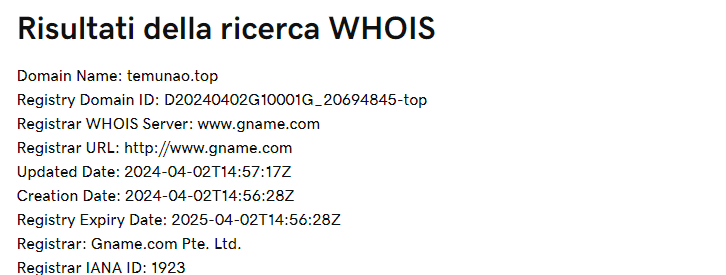

Temunao.Top: altro sito truffa che promette lavoro OnLine

Tempo di lettura: 2 minuti. Temunao.top è l’ennesimo sito web truffa che promette un premio finale a coloro che effettuano con i propri soldi degli ordini

L’inchiesta di Matrice Digitale sulla truffa Mazarsiu ha subito attirato l’attenzione dei lettori che hanno trovato una similitudine con il sito già analizzato e quello di Mark & Spencer scoperto qualche mese addietro: www.temunao.top.

Un lettore è stato contattato da una certa “Darlene” via WA da un numero +34 697 32 94 09 che lo ha fatto iscrivere alla piattaforma che si presenta con lo stesso modello di Mazarsiu. Questo portale è indirizzato a un pubblico spagnolo che cade in tranello leggendo “Temu” e si ritrova in una pagina in lingua ispanica.

In questa occasione, l’utente ha perso 750 euro, ma per fortuna non è caduto anche nella trappola di Mazarsiu e sembrerebbe che ci sia un collegamento tra le due organizzazioni per il modo di fare aggressivo-passivo degli interlocutori al telefono che mandano messaggi, ma non rispondono perché si dicono sempre impegnatissimi a trainare gli affari.

Il sito web è online dal 4 aprile di quest’anno e questo fa intendere che sia probabile che in molti siano caduti nella trappola perdendo soldi in seguito a quella che sembrerebbe una truffa messa in piedi dallo stesso gruppo criminale su scala internazionale.

Continuate a segnalare siti truffa o sospetti alla redazione via Whatsapp o attraverso il form delle SEGNALAZIONI

Inchieste

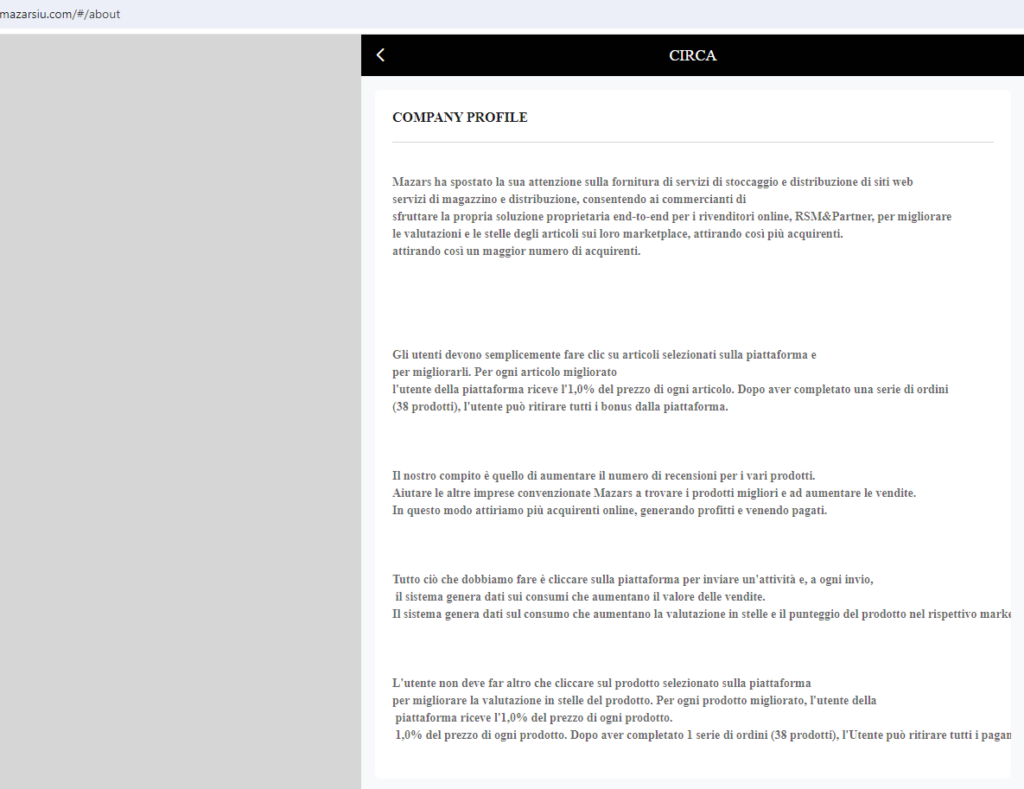

Attenti a Mazarsiu.com : offerta lavoro truffa da piattaforma Adecco

Tempo di lettura: 2 minuti. Dalla piattaforma Adecco ad un sito che offre lavoro attraverso le Google Ads: è la storia di Mazarsiu e di una segnalazione in redazione

Nel mese di gennaio abbiamo trattato la notizia di una offerta di lavoro fittizia che usava il blasone di Mark & Spencer. Una lettrice di Matrice Digitale ha prontamente contattato la redazione dopo che, in fase di navigazione su un sito di Adecco, società famosa per il suo servizio di lavoro interinale a lavoratori e aziende, ha cliccato su un banner pubblicitario che l’ha proiettata su questa pagina:

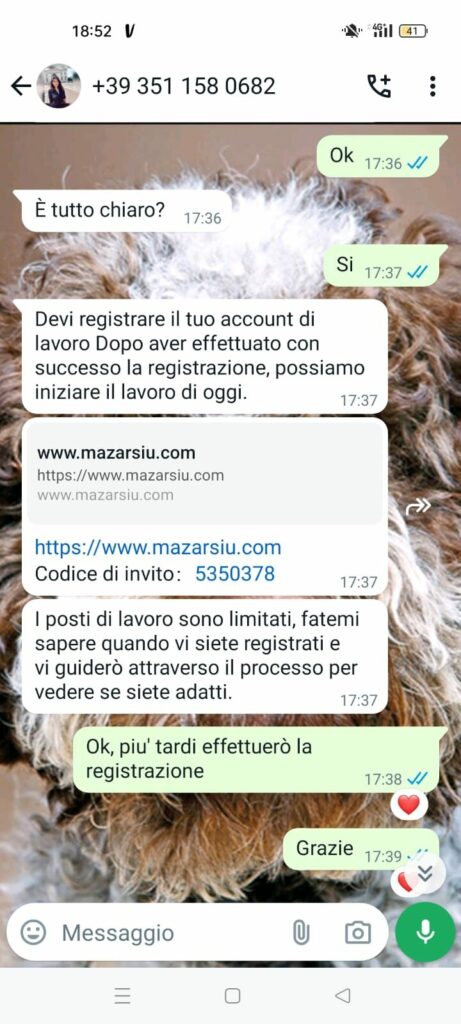

www.mazarsiu.com si presenta come sito web che consente di svolgere dei compiti e di guadagnare una volta finite le 38 “mansioni”. Ogni mansione ha un investimento incrementale che frutta diverse centinaia di migliaia di euro ai criminali.

L’ancoraggio alla potenziale vittima è stato fatto attraverso WhatsApp da parte di un numero italiano ( 3511580682 ) con un nome ispanico

L’utente Lara Cruz si presenta a nome di una società che reale con sede a Napoli, ma ha un volto asiatico in foto e un nominativo ispanico. E si propone di aiutare gli utenti nella loro fase di registrazione per poi indirizzarle da subito nel lavoro.

La segnalazione è stata inviata in redazione il 15 ed il sito è stato creato il 14 maggio, un giorno prima, ed il veicolo del sito truffa è stato possibile grazie all’utilizzo di una sponsorizzata su AdWords da una piattaforma legittima di Adecco e, per fortuna, la malcapitata ha letto l’inchiesta di Matrice Digitale che l’ha messa sull’attenti.

Se doveste trovarvi dinanzi a un sito che propone lavoro on line, come Mazarsiu o Mark & Spencer, e l’impiego consiste nell’anticipare dei soldi, contattate subito le Autorità o la redazione di Matrice Digitale nell’apposito form di segnalazione o via WhatsApp

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste5 giorni fa

Inchieste5 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Inchieste4 giorni fa

Inchieste4 giorni faTerrore in Campania: dati sanitari di SynLab nel dark web

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Economia1 settimana fa

Economia1 settimana faGuerra dei Chip: gli USA colpiscono la ricerca cinese nella Entity List

Smartphone6 giorni fa

Smartphone6 giorni faSamsung Galaxy S25 Ultra avrà una Fotocamera rispetto all’S24