Sicurezza Informatica

Microsoft Patch Tuesday marzo 2024, risolte 60 vulnerabilità

Tempo di lettura: 3 minuti. Patch Tuesday di marzo 2024 di Microsoft corregge 60 vulnerabilità in Windows, inclusi 18 difetti RCE e vulnerabilità critiche in Hyper-V

Nell’ultimo Patch Tuesday di marzo 2024, Microsoft ha messo in campo una serie di aggiornamenti vitali per gli utenti di Windows 11 e Windows 10. Con la correzione di 60 vulnerabilità, tra cui 18 difetti di esecuzione di codice remoto (RCE) e due vulnerabilità critiche in Hyper-V, gli aggiornamenti KB5035853 e KB5035845 mirano a rafforzare la sicurezza e ampliare le funzionalità dei sistemi operativi più utilizzati al mondo. Queste patch sottolineano l’impegno continuo di Microsoft nel garantire un ambiente digitale sicuro e affidabile per tutti gli utenti.

Microsoft Patch Tuesday marzo 2024

Il Patch Tuesday di Microsoft di marzo 2024 ha portato alla risoluzione di 60 vulnerabilità, tra cui 18 difetti che consentono l’esecuzione di codice remoto (RCE). Tra questi, solo due sono stati classificati come critici: una vulnerabilità di esecuzione di codice remoto e un difetto di negazione del servizio in Hyper-V.

Ripartizione delle vulnerabilità:

- Elevazione di Privilegi: 24 vulnerabilità corrette.

- Bypass delle Funzionalità di Sicurezza: 3 difetti risolti.

- Esecuzione di Codice Remoto (RCE): 18 problemi affrontati.

- Divulgazione di Informazioni: 6 vulnerabilità trattate.

- Negazione del Servizio (DoS): 6 problemi corretti.

- Spoofing: 2 vulnerabilità risolte.

Il totale di 60 difetti non include 4 vulnerabilità di Microsoft Edge corrette il 7 marzo. Importante notare che nessuno zero-day è stato rivelato o corretto in questi aggiornamenti.

Vulnerabilità degne di nota:

- CVE-2024-26199: Vulnerabilità di elevazione di privilegio in Microsoft Office che consente a qualsiasi utente autenticato di ottenere privilegi SYSTEM.

- CVE-2024-20671: Vulnerabilità di bypass della funzionalità di sicurezza in Microsoft Defender che, se sfruttata con successo, potrebbe impedire l’avvio di Microsoft Defender. Questo problema viene risolto automaticamente tramite gli aggiornamenti della Piattaforma Antimalware di Windows Defender.

- CVE-2024-21411: Vulnerabilità di esecuzione di codice remoto in Skype for Consumer che può essere innescata da un link o immagine malevoli inviati tramite messaggio istantaneo.

Aggiornamenti e miglioramenti:

Questo mese non sono stati corretti zero-day, ma sono state affrontate diverse vulnerabilità interessanti. I dettagli completi degli aggiornamenti possono essere trovati nelle note di rilascio.

Questi aggiornamenti di sicurezza riaffermano l’impegno di Microsoft nella protezione degli utenti e delle infrastrutture da potenziali minacce, continuando a rafforzare la sicurezza dei suoi prodotti e servizi.

Aggiornamenti Windows 11 e Windows 10: Novità e Correzioni

Microsoft ha rilasciato gli aggiornamenti KB5035853 per Windows 11 e KB5035845 per Windows 10, includendo importanti correzioni di sicurezza e miglioramenti funzionali.

Windows 11 Update (KB5035853):

- Night Color e Discover: Correzioni per la funzione Night Color e crash di Discover.

- Sessione Wayland: Miglioramenti alla stabilità e correzioni di uscita inaspettata.

- Modifiche all’interfaccia utente: Aggiornamenti alla pagina delle impostazioni e altre modifiche dell’interfaccia.

- Build: Windows 11 23H2 sarà aggiornato alla build 22621.3296, mentre Windows 11 22H2 alla build 22621.3155.

Windows 10 Update (KB5035845):

- Condivisione Windows: Supporto migliorato per la condivisione diretta di URL su app come WhatsApp e LinkedIn.

- Giochi su unità secondaria: Correzione di un problema che causava la disinstallazione di giochi da unità secondarie.

- App Windows Backup: L’app non verrà più visualizzata nelle interfacce utente delle regioni non supportate.

- Windows Hello per Business: Risolto un problema che impediva l’autenticazione su Microsoft Entra ID in determinate app.

- Build: Windows 10 22H2 sarà aggiornato alla build 19045.4170, e Windows 10 21H2 alla build 19044.4170.

Oltre alle correzioni di bug e alle migliorie, questi aggiornamenti includono le patch di sicurezza del Patch Tuesday di marzo 2024, che hanno risolto 60 vulnerabilità, tra cui 18 bug di esecuzione di codice remoto (RCE).

È importante notare che il supporto per Windows 10 21H2 terminerà a giugno per le edizioni Enterprise, Education e IoT Enterprise, con Microsoft che consiglia l’aggiornamento all’ultima versione di Windows 10 o a Windows 11 per evitare rischi di sicurezza.

Per installare gli aggiornamenti, vai in

Impostazioni > Aggiornamento e sicurezza > Windows Update

e fai clic su “Verifica la disponibilità di aggiornamenti”.

Patch Tuesday di Microsoft di marzo 2024 ha portato la correzione di 60 vulnerabilità, inclusi 18 difetti RCE, con due vulnerabilità critiche in Hyper-V. Gli aggiornamenti KB5035853 e KB5035845 portano correzioni e novità a Windows 11 e Windows 10, risolvendo vulnerabilità e migliorando le funzionalità.

La puntualità e l’ampiezza degli aggiornamenti del Patch Tuesday di Microsoft sottolineano l’importanza della sicurezza informatica in un’era digitale in continua evoluzione. Con la correzione di vulnerabilità critiche e il miglioramento delle funzionalità, gli utenti di Windows 11 e Windows 10 possono ora beneficiare di un’esperienza più sicura e arricchita. È fondamentale che gli utenti applichino questi aggiornamenti tempestivamente per proteggere i propri dispositivi dalle minacce emergenti e sfruttare al meglio le nuove funzionalità offerte.

Sicurezza Informatica

Biden firma REPORT Act: legge contro abuso sui minori online

Tempo di lettura: 2 minuti. Report ACT firmata da Biden impone alle piattaforme online di segnalare abusi e sfruttamenti di minori, con severe multe per le violazioni.

Il presidente Joe Biden ha firmato una nuova legislazione, nota come REPORT Act, che impone a siti web e piattaforme sociali l’obbligo legale di segnalare crimini legati al traffico di minori, al grooming e all’adescamento di bambini al National Center for Missing and Exploited Children (NCMEC). Questa legge rappresenta un passo significativo nella lotta contro lo sfruttamento sessuale online dei minori.

Dettagli della Legge

La REPORT Act è stata proposta inizialmente dai senatori Jon Ossoff (D-GA) e Marsha Blackburn (R-SC) nel febbraio 2023 e successivamente approvata dal Congresso. Il disegno di legge è stato firmato dal presidente il 7 maggio 2024, rendendo questa misura la prima del suo genere a livello federale negli Stati Uniti.

Implicazioni per le Piattaforme Online

Sotto la nuova legge, le aziende che omettono intenzionalmente di segnalare materiale di abuso sessuale infantile sul loro sito saranno soggette a pesanti multe. Ad esempio, per le piattaforme con oltre 100 milioni di utenti, una prima violazione potrebbe comportare una multa di $850,000. La legge richiede inoltre che le prove siano conservate per un periodo più lungo, fino a un anno, per consentire un’indagine accurata e approfondita da parte delle forze dell’ordine.

Sfide per il NCMEC

Il NCMEC affronta difficoltà nel gestire i milioni di segnalazioni di abuso sessuale infantile ricevute ogni anno a causa di personale insufficiente e tecnologia obsoleta. Anche se la nuova legge non risolverà completamente il problema, si prevede che renderà l’analisi delle segnalazioni più efficiente, permettendo ad esempio lo stoccaggio legale dei dati su servizi cloud commerciali.

Commenti dei Senatori

La senatrice Blackburn ha dichiarato: “I bambini passano sempre più tempo davanti agli schermi e, purtroppo, ciò espone più minori innocenti al rischio di sfruttamento online. Sono onorata di promuovere questa soluzione bipartisan insieme al senatore Ossoff e alla rappresentante Laurel Lee per proteggere i bambini vulnerabili e perseguire i responsabili di questi crimini atroci.” Questo importante sviluppo legislativo segna un punto di svolta nella protezione dei minori nell’ambiente digitale, affrontando direttamente le minacce online e rafforzando le misure preventive contro gli abusi.

Sicurezza Informatica

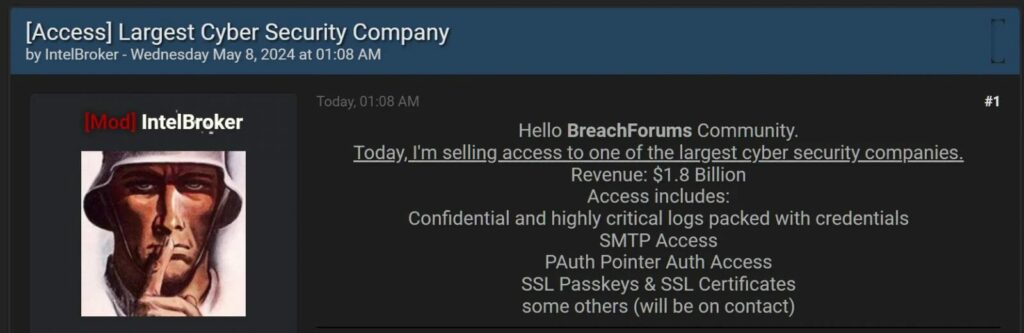

Zscaler: Offline l’ambiente di Test dopo voci di una violazione

Tempo di lettura: 2 minuti. Zscaler ha messo offline un ambiente di test dopo voci di una violazione, confermando che non ci sono state compromissioni degli ambienti di produzione o dei dati dei clienti.

Zscaler, un leader nel settore della sicurezza cloud, ha preso misure immediate mettendo offline un ambiente di test dopo che sono circolate voci su un presunto accesso venduto da un attore di minaccia in seguito ad una violazione. Questa azione è stata intrapresa per analizzare e mitigare eventuali rischi associati.

Dettagli dell’incidente

La società ha confermato che durante le indagini iniziali non sono state trovate prove di una compromissione dei loro ambienti di produzione o dei dati dei clienti. Tuttavia, è stato scoperto un ambiente di test isolato, esposto su internet, che è stato prontamente disconnesso e sottoposto ad analisi forense. Questo ambiente non era ospitato su infrastrutture di Zscaler e non aveva connettività con altri ambienti di Zscaler.

Risposta di Zscaler

Zscaler ha ribadito il suo impegno nella protezione degli ambienti dei clienti e ha rassicurato che non vi è stata alcuna compromissione di dati o servizi. La società continua a monitorare la situazione e a condurre ulteriori indagini.

Rumori e speculazioni

Le voci di una violazione sono iniziate quando un noto attore di minaccia, IntelBroker, ha iniziato a vendere quello che sosteneva fosse l’accesso ai sistemi di una compagnia di cybersecurity con un fatturato di 1,8 miliardi di dollari. Sebbene IntelBroker non abbia nominato esplicitamente Zscaler, le correlazioni tra le informazioni condivise e i dati finanziari di Zscaler hanno portato a speculazioni che fosse la compagnia coinvolta.

Implicazioni per la sicurezza

Questo incidente sottolinea l’importanza di proteggere gli ambienti di test tanto quanto quelli di produzione, specialmente quando possono essere esposti a internet e diventare un possibile vettore di attacco. Mentre l’investigazione di Zscaler sulla presunta violazione continua, la rapidità e la trasparenza nella gestione di questa situazione riflettono l’impegno della compagnia nella protezione della sicurezza e della privacy dei suoi clienti.

Sicurezza Informatica

BogusBazaar falsi e-commerce usati per una truffa da 50 milioni

Tempo di lettura: 2 minuti. Oltre 850,000 persone sono state ingannate da una rete di 75,000 falsi negozi online, con il furto di carte di credito e frode per 50 milioni

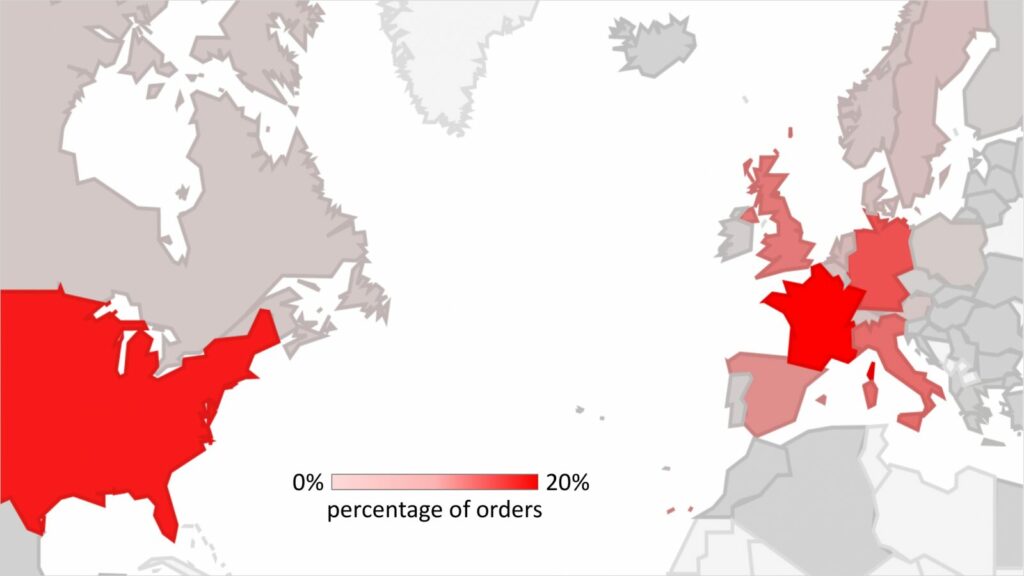

Un’operazione denominata “BogusBazaar” ha coinvolto una rete di 75,000 falsi negozi online che hanno ingannato oltre 850.000 persone negli Stati Uniti e in Europa, permettendo ai criminali di rubare informazioni delle carte di credito e tentare di processare ordini falsi per un valore stimato di 50 milioni di dollari e questo ricorda le diverse truffe denunciate dagli utenti Matrice Digitale attraverso il modulo di segnalazione alla Redazione.

Dettagli dell’Operazione

Le attività fraudolente hanno avuto luogo attraverso negozi online che vendevano principalmente scarpe e vestiti a prezzi molto bassi, attirando l’attenzione dei consumatori. Questi siti erano ospitati su domini precedentemente scaduti con una buona reputazione, per apparire legittimi agli occhi di Google e dei consumatori.

Modus Operandi

I negozi sono stati creati semi-automaticamente con nomi e loghi personalizzati per alzare la qualità e, con essa, la legittimità percepita del negozio. Le pagine di pagamento di questi siti raccoglievano i dettagli di contatto e le informazioni delle carte di credito delle vittime o rubavano denaro attraverso PayPal, Stripe e pagamenti con carta di credito per ordini inesistenti che non sarebbero mai stati ricevuti.

Infrastruttura e Organizzazione

L’anello di frode era altamente organizzato con squadre distinte e ruoli dedicati, operando sotto un modello di “infrastruttura come servizio”. Un team centrale era responsabile della gestione dell’infrastruttura, mentre una rete decentralizzata di franchising gestiva i negozi fraudolenti quotidianamente.

Rilevamento e Azioni Correttive

I ricercatori di Security Research Labs (SRLabs) hanno scoperto l’operazione e hanno condiviso una lista completa di URL e indicatori di compromissione (IoC) legati a BogusBazaar con le autorità e altre parti interessate. Molte delle operazioni sono state chiuse, ma alcune continuano ad essere attive.

Consigli ai Consumatori

Per verificare l’autenticità di un negozio online, si consiglia di controllare le informazioni di contatto, esaminare la politica di reso, verificare i sigilli di fiducia, navigare nel contenuto del sito web in generale e verificare la presenza sui social media. Inoltre, è utile leggere recensioni online e seguire gli annunci delle agenzie locali di protezione dei consumatori. Questo caso sottolinea l’importanza per i consumatori di essere vigili e critici quando fanno acquisti online, specialmente di fronte a offerte che sembrano troppo belle per essere vere.

Inchieste2 settimane fa

Inchieste2 settimane faPapa Francesco sarà al G7 e l’Italia festeggia il DDL AI

Cyber Security2 settimane fa

Cyber Security2 settimane faACN: tutto quello che c’è da sapere sulla relazione annuale 2023

Robotica2 settimane fa

Robotica2 settimane faPerché i Robot non riescono a superare gli animali in corsa?

L'Altra Bolla2 settimane fa

L'Altra Bolla2 settimane faReddit rivoluziona l’E-Commerce con Dynamic Product Ads

Economia1 settimana fa

Economia1 settimana faApple, Regno Unito vuole più sicurezza informatica e l’Europa indica iPadOS Gatekeeper

Editoriali7 giorni fa

Editoriali7 giorni faChip e smartphone cinesi ci avvisano del declino Occidentale

L'Altra Bolla2 settimane fa

L'Altra Bolla2 settimane faByteDance “chiuderà TikTok negli USA piuttosto che venderlo”

Economia6 giorni fa

Economia6 giorni faInternet via satellite: progetto europeo IRIS² in grande difficoltà