Sicurezza Informatica

La propaganda occidentale ha fallito ed ora ha paura: il COPASIR monitora le tv italiane

L’intervista a Lavrov di Giuseppe Brindisi su Rete4 ha accelerato il processo di militarizzazione della propaganda occidentale. Il numero 2 del Cremlino ha avuto troppo spazio, a detta di molti, e non è stato in grado di contestare punto per punto le “farneticanti” parole di Lavrov.

Il modus della conduzione è il vero problema della questione sollevata sui social da molti, ma per fornire un minimo di spiegazione tecnica bisogna tenere presente l’enorme ritardo di 20-30 secondi che tutti i canali hanno.

Questo vuol dire che quando si interrompe l’ospite, passano almeno 20 secondi prima che si fermi rallentando di molto il dibattito.

Un’altra contestazione messa in piedi è che dinanzi alle dichiarazioni forti sul battaglione Azov Brindisi non ha fatto opposizione.

Falso.

Brindisi ha chiesto a Lavrov dell’esercito privato russo che risponde al nome di Wagner e la risposta è stata “c’è differenza da Azov perchè Wagner è composto da mercenari mentre Azov fa parte dell’esercito ucraino“

La domanda quindi è stata fatta e la risposta è stata precisa, se poi quanto ribadito da Lavrov su Wagner non è piaciuto al pubblico, la colpa non è del giornalista che doveva continuare con altre le domande e non impallarsi sul ping pong scandito da un ritardo di 30 secondi.

L’aspetto più aberrante dell’intervista, che ha lasciato perplessi in molti, è l’augurio di “buon lavoro” a Lavrov in occasione dei saluti finali.

L’intervista di Lavrov ha aperto una quarta fase della propaganda occidentale che è una vera e propria mossa dettata dalla disperazione per l’effettivo fallimento delle diverse strategie attuate fino ad oggi ed è per questo che è necessario passare alla censura.

Per esigenze militari, legittime sia chiaro, la comunicazione ha bisogno di essere instradata perché è controproducente mettere in dubbio la strategia del governo che oramai non esclude anche l’ingresso sul campo di guerra.

Ed è per questo che il COPASIR ha disposto su pressioni dei partiti politici “un approfondimento sulla ingerenza straniera e sulla attività di disinformazione, anche al fine di preservare la libertà e l’autonomia editoriale e informativa da qualsiasi forma di condizionamento, con particolare riferimento al conflitto tra Russia e Ucraina“. Una situazione straordinaria, quella bellica, che però alza la soglia della libertà di informazione dei giornalisti e delle testate che li impegnano.

Cosa ancora più grave è che questa stretta parte direttamente dai giornalisti che sono apertamente schierati non con l’informazione libera, soprattutto plurale, bensì con quella che effettivamente può definirsi la propaganda dell’Occidente.

Molti di questi non hanno saputo valorizzare lo spazio che gli è stato concesso in questi mesi nel portare avanti una attività di informazione senza contradditorio con il fine di alzare la soglia degli italiani favorevoli all’invio delle armi ed alla guerra.

Nell’inchiesta pubblicata pochi giorni prima dell’intervista di Brindisi a Lavrov, si è analizzato il terzo periodo definendolo come quello del riequilibrio, ma si avvisavano i lettori che era incerta la sua durata proprio per l’inizio di pressioni istituzionali. Non è chiaro ancora cosa vorrà fare il COPASIR, ma per molti addetti ai lavori non possono esserci che due strade da perseguire: la prima è quella di un altro apparato italiano vuoto e di facciata, l’altro, quello più probabile visti i tempi, è una sorta di Ministero della Verità di Orwelliana memoria.

I primi giorni di attività del COPASIR chiariranno le funzioni di questa iniziativa, ma nel frattempo è doveroso tornare al ruolo dei giornalisti. Un giornalista deve portare le notizie e garantire una rappresentazione della verità quanto più oggettiva possibile. Per raccontare la verità c’è bisogno di interpellare tutte le voci coinvolte in una notizia.

Ignorando i russi, non si aiuta un popolo restio ad accettare il conflitto e nemmeno gli si fornisce l’impressione di raccontare “le cose come stanno”. Senza trascurare il fatto che un giornalista ha come scopo quello dell’esclusiva rispetto alla concorrenza. L’intervista a Lavrov è stata un successo mediatico e non solo per le polemiche montate, ma soprattutto per le notizie che sono state estrapolate e citate dalle testate di mezzo mondo dando merito al giornalista di aver fatto il suo lavoro ed alla sua televisione di aver portato a casa un’esclusiva.

In più, sempre per fugare la tesi del troppo spazio concesso al numero 2 del Cremlino, dopo l’intervista c’è stato un dibattito a caldo in studio ed è nota la posizione di Rete4 dall’inizio del conflitto non di certo filo Putin, anzi, più volte lo stesso Brindisi è stato individuato dall’altra parte dei pacifisti come un filo atlantico.

Non si comprende, da giornalista, come sia possibile che ci si opponga a questa regola della professione non scritta, ma basilare. Non è un caso, inoltre, che ad opporsi alle ospitate dei cittadini russi in tv siano per lo più professionisti non impegnati direttamente sul conflitto o editorialisti di parte atlantica che vantano addirittura la pretesa di essere presenti sui media senza un contraddittorio, soprattutto se russo.

Anche abbastanza “ignobile“, aldilà degli scontri che ci possono essere per altri motivi, l’attacco a Rete4 arrivato da strutture editoriali competitor ed ampiamente schierate anche loro dalla parte degli ucraini, che è una cosa nobile, sia chiaro, seppur non implichi direttamente l’essere dalla stessa parte dell’informazione, più precisamente posizionati in piena propaganda.

Un altro attacco è arrivato dal Presidente Draghi che ha voluto sindacare il modus applicato dal giornalista nell’intervistare. Da quale pulpito? Verrebbe da esclamare a molti.

Nessuno si è permesso di confutare quanto Draghi ha detto in questi mesi sulle reali condizioni dell’economia italiana da lui non definita di Guerra seppur i numeri sull’inflazione dicono altro. Così come la frase “armare per ottenere la pace” sia stato un chiaro modo per evitare di pronunciare la parola guerra.

C’è da considerare anche il fatto che molti politici, per non dire tutti, chiedono le domande ai giornalisti prima delle interviste “sedute“, che differiscono da quelle realizzate nell’ambito delle inchieste e dei servizi tg, spesso concordate anche in queste situazioni.

L’ennesimo passo falso dei propagandisti

Questa strategia messa in piedi per correre ai ripari dall’intervista di Rete4 rappresenta un clamoroso errore agli occhi dei cittadini non convinti delle intenzioni bonarie di Zelensky e delle soluzioni proposte per risolvere il conflitto provenienti dall’area NATO.

Mettere in mezzo addirittura il COPASIR per monitorare l’attività giornalistica non è un segnale di tutela della libertà di informazione e di espressione, anzi, è parso da subito a molti un modo per mettere il famoso bavaglio all’informazione.

Altro aspetto da non sottovalutare è che gli ospiti russi chiamati in tv applicano una comunicazione anche loro propagandistica e quindi riconoscibile al grande pubblico straniero e questo è un modo per smascherarli senza troppa fatica.

La doppia dichiarazione sugli ebrei di Lavrov, ad esempio, ha messo il mondo ebraico ed Israele nella condizione di considerare Zelensky il male minore, assolvendolo di fatto dalle dichiarazioni inopportune fatte durante il suo congresso al parlamento israeliano.

Un altro passo falso è quello di continuare a delegittimare con toni da stadio, se non offensivi ed intimidatori, i personaggi pubblici schierati sul fronte pacifista che chiedono maggiore impegno sui negoziati tra le parti. Questo fa insospettire, e non poco, il pubblico italiano che sente molta puzza di bruciato su questa strategia adottata in tv e sui social.

C’è anche un altro dettaglio che rasenta il ridicolo agli occhi dei telespettatori. Il giorno dopo l’intervista a Lavrov, c’è stato squadrismo in molte trasmissioni televisive dove si è arrivati ad offendere i giornalisti russi ospitati. Da Floris ,ad esempio, si è raggiunto lo scandalo più totale: mancanza di rispetto collettiva dello studio nei confronti della giornalista russa Nadana Fridrikhson così evidente che la giornalista francese presente ha richiamato all’ordine ed al rispetto tra colleghi.

Il vero problema di questo stato “monitorato” dell’informazione non è tanto l’esigenza attuale per motivi bellici, ma il rischio che finita la guerra, tutti i paletti di controllo messi in campo oggi non vengano rimossi.

Chi si siede prima in questa fase, si accomoderà di certo meglio in futuro, ed in forma esclusiva.

Altro che Lavrov!

Leggi l’inchiesta sulla propaganda dei primi giorni di guerra

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

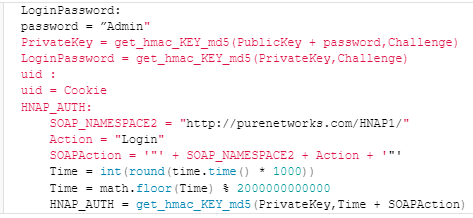

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Kinsing sfrutta nuove vulnerabilità per espandere botnet cryptojacking

Tempo di lettura: 2 minuti. Il gruppo Kinsing sfrutta nuove vulnerabilità per espandere la botnet di cryptojacking, prendendo di mira sistemi Linux e Windows.

Il gruppo di cryptojacking Kinsing ha dimostrato la capacità di evolversi e adattarsi rapidamente, integrando nuove vulnerabilità nel proprio arsenale per espandere la botnet. Questi attacchi, documentati da Aqua Security, mostrano come Kinsing continui a orchestrare campagne di mining di criptovalute illegali dal 2019.

Campagne e vulnerabilità sfruttate

Kinsing utilizza il malware noto come H2Miner per compromettere i sistemi e inserirli in una botnet di mining di criptovalute. Dal 2020, Kinsing ha sfruttato varie vulnerabilità, tra cui:

- Apache ActiveMQ, Log4j, NiFi

- Atlassian Confluence

- Citrix, Liferay Portal

- Linux

- Openfire, Oracle WebLogic Server, SaltStack

Oltre a queste vulnerabilità, Kinsing ha utilizzato configurazioni errate di Docker, PostgreSQL e Redis per ottenere l’accesso iniziale ai sistemi, trasformandoli poi in botnet per il mining di criptovalute.

Metodi di attacco e infrastruttura

L’infrastruttura di attacco di Kinsing si suddivide in tre categorie principali: server iniziali per la scansione e lo sfruttamento delle vulnerabilità, server di download per lo staging dei payload e degli script, e server di comando e controllo (C2) che mantengono il contatto con i server compromessi. Gli indirizzi IP dei server C2 risolvono in Russia, mentre quelli utilizzati per scaricare script e binari si trovano in paesi come Lussemburgo, Russia, Paesi Bassi e Ucraina.

Strumenti e tecniche di evasione

Kinsing utilizza diversi strumenti per sfruttare i server Linux e Windows, inclusi script shell e Bash per i server Linux e script PowerShell per i server Windows. Il malware disabilita i servizi di sicurezza e rimuove i miner rivali già installati sui sistemi. Le campagne di Kinsing mirano principalmente alle applicazioni open-source, con una preferenza per le applicazioni runtime, i database e le infrastrutture cloud.

Categorie di programmi utilizzati

L’analisi dei reperti ha rivelato tre categorie distinte di programmi utilizzati da Kinsing:

- Script di Tipo I e Tipo II: utilizzati dopo l’accesso iniziale per scaricare componenti di attacco, eliminare la concorrenza e disabilitare le difese.

- Script ausiliari: progettati per ottenere l’accesso iniziale sfruttando vulnerabilità e disabilitando componenti di sicurezza specifici.

- Binari: payload di seconda fase che includono il malware principale Kinsing e il crypto-miner per minare Monero.

Prevenzione e misure proattive

Per prevenire minacce come Kinsing, è cruciale implementare misure proattive come il rafforzamento delle configurazioni di sicurezza prima del deployment. Proteggere le infrastrutture cloud e i sistemi runtime può ridurre significativamente il rischio di compromissioni.

Il gruppo Kinsing continua a rappresentare una minaccia significativa nel panorama della sicurezza informatica, dimostrando la capacità di adattarsi e sfruttare rapidamente nuove vulnerabilità. La protezione contro queste minacce richiede misure di sicurezza robuste e aggiornamenti continui delle configurazioni di sistema.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?