Il team di Zscaler Threatlabz ha di recente scoperto una campagna veicolante l’infostealer Ducktail con nuove Tattiche, Tecniche e Procedure (TTP).

Cosa leggere

Ducktail attivo dal 2021

Ducktail attivo dal 2021 (si ritiene che il malware sia stato gestito da un gruppo criminale di nazionalità vietnamita), nel luglio 2022 è stato scoperto dai ricercatori di WithSecure (ex F-Secure Business) essere distribuito in una campagna rivolta a individui e organizzazioni che operano sulla piattaforma Business e Ads di Facebook, con l’intento di rubare dati e dirottare gli account.

Mentre i campioni osservati da WithSecure Labs erano dei binari scritti in .NetCore che impiegavano Telegram come canale C2 per esfiltrare i dati, in quest’ultima campagna, Zscaler ha rilevato una variante scritta in PHP che impiega un sito web per conservare le informazioni carpite in una struttura dati JSON. Inoltre il target ora sarebbe più generico, piuttosto che dipendenti con accesso amministrativo o finanziario agli account Facebook Business.

Secondo quanto riportato da Zscaler, questa versione dell’infostealer avrebbe le seguenti funzionalità:

- Recupera le informazioni sul browser installato nel sistema.

- Estrae dal sistema le informazioni memorizzate dei cookie del browser .

- Mira agli account Facebook Business.

- Cerca le informazioni sull’account crittografico nel file wallet.dat.

- Raccoglie e invia i dati al server di comando e controllo (C&C).

Le due parti del flusso di attacco

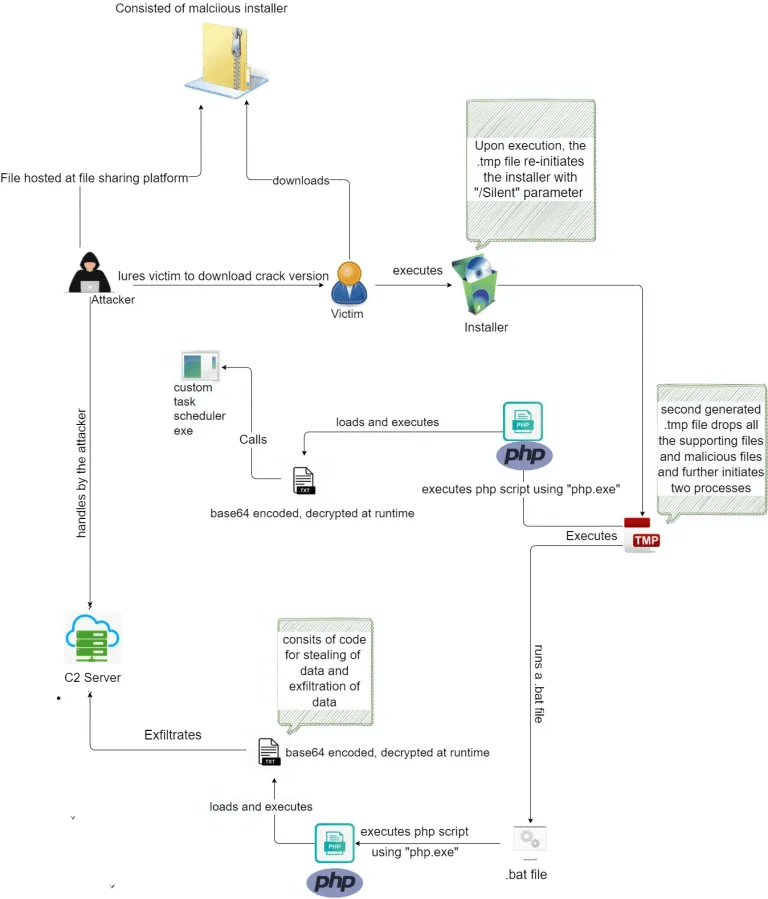

Durante l’esplorazione della nuova campagna, i ricercatori hanno osservato che i file eseguibili malevoli sarebbero per lo più distribuiti in archivi .ZIP e ospitati su piattaforme di condivisione file (“mediafire[.]com”), spacciandoli come versioni craccate o gratuite di applicazioni Office, giochi, file porno e altro.

Al momento dell’esecuzione, il falso programma di installazione farebbe apparire un popup che avvisa l’utente di una presunta verifica di compatibilità in corso, mentre in background genera un file .tmp che riavvia il programma di installazione e genera un altro file .tmp deputato a scaricare tutti i file di supporto e a eseguire due processi distinti.

Invece di creare un processo di esecuzione unico, gli attori delle minacce avrebbero suddiviso l’esecuzione in due parti in base allo scopo previsto:

- Pianificazione della persistenza. Lo script PHP (denominato “switcher.php”) provvede a decrittografare un file di testo codificato in base64 (denominato “switcher.txt”) la cui esecuzione porterà all’esecuzione del binario di pianificazione dei lavori personalizzato.

- Esecuzione dell’esfiltrazione. Analogamente anche il codice per il furto dei dati viene decrittografato in fase di esecuzione per le operazioni di esfiltrazione:

- Raccolta delle informazioni sui browser installati nel sistema ed estrazione dell’ID macchina e versione del browser;

- Accesso ai dettagli degli account Facebook Business e dei cicli di pagamento.

Raccomandazioni

Il malware Ducktail originale (.NetCore ) e la sua variante in PHP condividono molte similitudini e rappresentano una minaccia concreta per la sicurezza e la privacy degli account Facebook Business.

“Sembra che gli attori delle minacce dietro la campagna dei ladri di Ducktail apportino continuamente modifiche o miglioramenti nei meccanismi di consegna e nell’approccio per rubare un’ampia varietà di informazioni sensibili su utenti e sistemi che prendono di mira gli utenti in generale.”, concludono gli esperti di Zscaler.

Poichè le migliorie via via apportate al codice originale potrebbero accrescere ulteriormente l’efficacia degli attacchi, nel frattempo è sempre bene prestare la massima attenzione evitando di scaricare software pirata e mettendo in sicurezza l’account Facebook con una serie di misure:

- impostare una password sicura;

- adottare l’autenticazione a due fattori;

- Abilitare gli avvisi sugli accessi non riconosciuti;

- procedere ad autorizzare dei contatti fidati.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.