Editoriali

Benvenuto Trojan di Stato. Strumento utile, ma nato come abuso

L’Italia è in crisi per il Corona Virus ed il governo da più potere ai Trojan di Stato. Oramai siamo abituati a vedere come per i governi democratici di tutto il mondo le emergenze rappresentano spesso l’occasione per restringere i diritti dei propri cittadini. Le autorità inquirenti, Magistratura e Polizia giudiziaria, dal primo maggio 2020 potranno ampliare il campo di applicazione di softwares captatori per facilitarsi nelle intercettazioni ambientali e mirate di criminali sospetti.

PERCHÉ SI USA IL TROJAN? COSA E’?

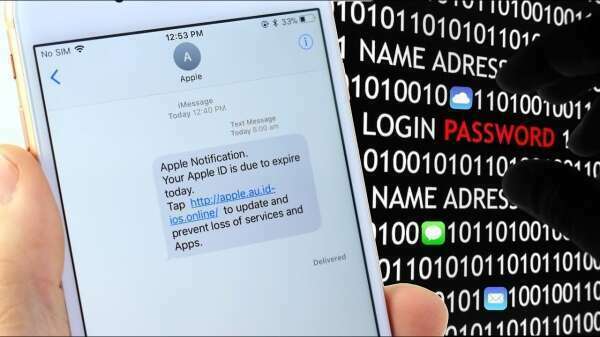

Innanzitutto perché le intercettazioni telefoniche oramai sono inflazionate e di conseguenza chi ha bisogno di nascondere qualcosa si da appuntamento in un luogo non sempre esplicato telefonicamente e non sempre identificabile dalla Pubblica Autorità. Le stesse telefonate hanno perso vigore in fase di indagine perché nell’immaginario collettivo le telefonate sono tutte sotto controllo. La modifica della comunicazione tra i soggetti criminali ha aperto la necessità di accedere a informazioni più dettagliate e grazie alla moderna tecnologia è possibile farlo in tempo reale. Con i trojan potrebbe essere possibile sventare attacchi terroristici sul nascere, così come intercettare e fotografare scambi di mazzette nel momento in cui si concretizzano oppure monitorare giornate di vita quotidiana di interi clan mafiosi. Perché il software malevolo una volta installato ha pieno accesso al dispositivo, sia esso un pc sia uno smartphone, acquisendo privilegi di amministratore e quindi di totale controllo. Per infettare un dispositivo con un trojan ci sono due metodi. Il primo, utilizzato ad esempio nel caso Palamara, consiste nel mandare un messaggio, di tipo sms o di messaggistica istantanea, che comunica un disservizio all’utente, oppure una notizia clamorosa, e costringe psicologicamente a cliccare su un link che installa il file malevolo. Questo rappresenta un metodo mirato ad una singola persona, mentre la seconda strategia di infezione si cela spesso dietro delle app che offrono servizi, ma in silenzio hanno anche la caratteristica di impadronirsi del sistema operativo dove vengono installate e servono a monitorare intere comunità.

PERCHE’ POCO CLAMORE E TANTO SILENZIO SULLA VICENDA

Il Riformista, con i suoi giornalisti, rappresenta uno dei pochissimi organi di informazione che si è mosso su questa notizia prima che si verificasse l’adozione legislativa da parte del Governo, andando in contrordine all’imperativo dello Stato Italiano di relegare al “silenzio” le maggiori testate giornalistiche. Un silenzio garantito non solo dall’emergenza Corona Virus, ma da un altro dibattito inutile nel settore della cybersecurity perché passato in primo piano solo dopo che è diventato esecutivo, che riguarda il riconoscimento facciale di “Stato” oramai adottato in formula piena dall’Italia.

Anche in questo caso, la strategia è risultata essere la stessa perché si parla di questioni spinose per la sicurezza nazionale e non si DEVE intralciare l’ingresso dei captatori nel sistema giudiziario italiano. C’è poi un altro interesse che prevale nel mondo informatico ed è prettamente economico: sviluppare softwares capaci di inserirsi nei dispositivi di ogni marca e modello, aventi installati qualsiasi sistema operativo, rappresenta un affare milionario per chi già oggi opera nel mercato grigio. Il “Grey Market” è un luogo dove governo, ditte ed informatici non sempre “puliti” si incontrano e trattano l’acquisto di software spia utili alle operazioni civili e militari. La Procura attinge pubblicamente da società che frequentano questo ambiente.

IL RISCHIO PER I CITTADINI CHE NON SI DEVE SAPERE

A dire il vero, non c’è nulla di male nell’utilizzare dei software che aiutino i magistrati e la polizia giudiziaria nello stanare mafiosi, terroristi o corruttori, ma ci sono dei problemi che andrebbero risolti alla base per garantire massima sicurezza e non solo per le Procure, ma soprattutto per i cittadini.

Il codice del Trojan dovrebbe essere pubblico

Sembra un paradosso, ma non è così. Spiare la vita delle persone per motivi di sicurezza nazionale, ripetiamolo, non è certamente sbagliato. C’è però un aspetto da non sottovalutare: chi ci garantisce che questi software siano solamente abilitati alla lettura e non alla scrittura?

Bingo.

Questo è il maggiore problema tecnico che richiede una fiducia da parte del cittadino nei confronti della Pubblica Amministrazione su cui pende l’obbligo di essere credibile e “giusta”. Questo sospetto non ha una origine complottistica, ma trova origine dai casi di depistaggio, di trascrizioni strumentali, o semplicemente errate, che purtroppo ha già fornito la cronaca della Giustizia Italiana e di fatto non rende l’utilizzo del trojan trasparente come spesso anche le intercettazioni telefoniche hanno dimostrato. Se oggi molti processi si sono sgonfiati anche con telefonate che sembravano eloquenti quando diramate in pompa magna dalle testate giornalistiche, nulla toglie che possa avvenire anche a seguito dell’utilizzo dei software malevoli. Perché chi ne fa uso assume il controllo ed il possesso dei dispositivi informatici degli indagati e potrebbe provvedere in prima persona alla creazione di prove che in realtà non esistono perché mai commesse. Se con le intercettazioni è possibile sbagliare il montaggio degli audio e renderlo credibile alla tesi accusatoria, qui invece è possibile inviare un messaggio oppure caricare foto al posto degli indagati.

Il vero paradosso è questo e già si è verificato un caso simile su cui sta indagando proprio la Procura di Napoli. Parliamo del software Exodus, utilizzato dalle Procure di mezza Italia, che si è scoperto essere pieno di falle ed a disposizione di non si sa chi. Le intercettazioni fatte con questo captatore andavano oltre le persone indagate, presenti infatti tantissimi cittadini non sottoposti a verifica dell’Autorità Giudiziaria, ed i file delle registrazioni erano a disposizione di molti in chiaro. Appena uscita fuori la vicenda, si sospettava che fossero gli stessi camorristi ad intercettare le attività di indagine, ma poi è arrivata la conferma che lo stesso software era stato acquistato dai servizi di intelligence italiani e si è concretizzato il sospetto di spionaggio finalizzato ad un dossieraggio dove la criminalità forse non aveva interessi diretti.

L’UTILIZZO DELLE INTERCETTAZIONI

Spesso vengono diffuse le intercettazioni ambientali e telefoniche ai media che enfatizzano più aspetti di gossip e privati a dispetto delle argomentazioni giuridiche su cui gli inquirenti basano la loro accusa. Ebbene, deve essere chiara una cosa al lettore: il digitale aumenta le possibilità, ma anche i rischi. Inoltre, si fornisce un potere basato sulla conoscenza della vita privata di qualsiasi cittadino tramite l’acquisizione continua e costante di tutta la vita privata per un determinato periodo di tempo e questo potrebbe indurre qualche malintenzionato a minacciare addirittura le persone al di fuori del proprio ruolo giudiziario. Il caso di Quagliarella ci ha insegnato proprio questo e senza l’uso del Trojan.

I COSTI

L’utilizzo di captatori informatici prevede costi raddoppiati da parte della pubblica amministrazione, si spera che almeno con questa legge si proceda ad applicare un tariffario unico nazionale che consenta di razionalizzare le spese sostenute dalle Procure. Parliamo di soldi veri che potrebbero essere impiegati ad esempio per l‘assunzione di personale della Forze dell’Ordine che presidierebbe il territorio agendo tempestivamente, ma l’indirizzo naturale delle società democratiche è quello della sorveglianza di massa e poco importa se risulta più efficace essere presenti e monitorare 10 persone, rispetto al sorvegliare interi quartieri senza poter intervenire tempestivamente.

LA SOLUZIONE CREDIBILE

Se l’utilizzo dei trojan vuole essere superpartes, dovrebbe andare verso quel concetto etico ben esplicato dal prof. Luciano Floridi che descrive un ambiente dedicato esclusivamente a “soggetti” informatici senza la presenza e l’intervento dell’uomo. In poche parole, le intercettazioni dovrebbero essere gestite e filtrate da una Intelligenza Artificiale, che monitori allo stesso tempo il corretto funzionamento dei Trojan secondo gli indirizzi di legge. Solo un calcolo informatico può analizzare senza alcun pregiudizio milioni di dati sensibili, facendo a monte una cernita di quello che risulta utile alle indagini e quello che rappresenta un dato sensibile da non divulgare ad altre persone fisiche che potrebbero farne un uso improprio. Una volta reso pubblico il codice etico della suddetta Intelligenza Artificiale, in modo tale da mostrare al pubblico che agisce tutelando le persone indagate sia nella loro sfera privata che dal rischio di manipolazione dei dati, si potrà decretare uno stato di assoluzione o di colpevolezza all’interno di un procedimento giuridico senza ombre di alcun genere. Fino ad allora, il rischio di malagiustizia potrebbe aumentare per via di sbagliate, o addirittura strumentali, interpretazioni delle informazioni in maniera esponenziale, così come sarebbe giustificata una cultura del sospetto in materia.

CONCLUSIONI

Perché è vero che la Giustizia deve innovarsi, ma lo sta facendo con un software utilizzato dai pirati informatici per compiere reati come lo svuotamento di conti correnti e carte di credito, l’acquisizione di informazioni sensibili di persone e aziende da rivendersi al migliore offerente, oppure da un programma malevolo utilizzato dai regimi più sanguinari della storia attuale per monitorare i dissidenti.

Qui è in gioco anche la tutela della libertà di espressione di un popolo se non è chiaro, strano che molti attivisti o giornalisti interessati a rivendicare diritti democratici siano in silenzio dinanzi ad una tecnologia che se utilizzata in modo sbagliato, potrebbe rendere l’Italia simile alle, a loro dire, “odiate” Cina, Iran o Russia.

Editoriali

Anche su Giovanna Pedretti avevamo ragione

Tempo di lettura: 2 minuti. Procura di Lodi chiede l’archiviazione sul suicidio di Giovanna Pedretti, escludendo colpe di Lucarelli e Biagiarelli: la recensione era falsa

Recentemente, la Procura di Lodi ha avanzato una richiesta di archiviazione per il caso di Giovanna Pedretti, la ristoratrice di Sant’Angelo Lodigiano trovata morta a gennaio nelle acque del Lambro. L’indagine ha escluso qualsiasi istigazione o aiuto al suicidio da parte di terze persone.

Dettagli dell’indagine

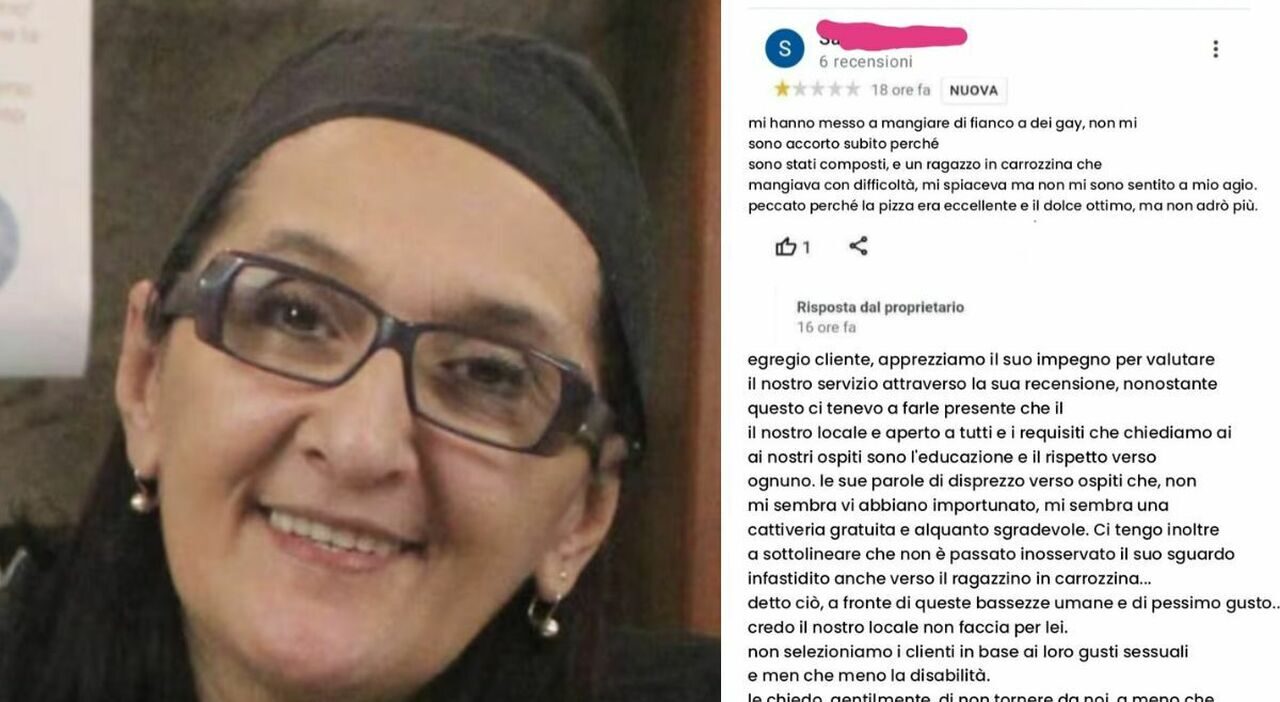

La vicenda di Pedretti aveva suscitato grande attenzione mediatica, specialmente sui social media, dopo che era stata accusata ingiustamente di aver pubblicato una recensione falsa online. Questo episodio era seguito a una tempesta di critiche, principalmente influenzata da una serie di post di Selvaggia Lucarelli e del suo compagno, Lorenzo Biagiarelli, che avevano messo in dubbio l’autenticità della recensione. Tuttavia, le indagini hanno dimostrato che la recensione era effettivamente falsa e che nessuna azione diretta di terzi ha contribuito al tragico evento.

Esito e Reazioni

Con la richiesta di archiviazione, si chiude un capitolo doloroso, ma sorgono interrogativi sulla responsabilità dei media e delle figure pubbliche nell’amplificare situazioni che possono avere conseguenze gravi. Selvaggia Lucarelli, tramite i suoi canali social, ha espresso sollievo e ha criticato duramente la stampa per la gestione della notizia, sottolineando come la situazione abbia evidenziato una “storia squallida e meschina”.

Matrice Digitale dalla parte della verità

Matrice Digitale si è schierata senza esito a favore di Selvaggia Lucarelli e del giornalista del TG3 andato a chiedere spiegazioni sulla veridicità del post su cui si è scatenata una gogna mediatica con un richiamo ufficiale dell’azienda attraverso il Governo. La verità era chiara dall’inizio: la recensione era falsa ed era stata trasformata in una notizia solo perchè sfruttava l’immagine della comunità LGBT con un messaggio che poteva essere positivo, ma non era sicuramente una notizia. Questo caso non dovrebbe passare inosservato per “rispetto del dolore della famiglia” bensì diventare un caso di studio come tanti altri avvenuti in passato dove la notizia si è costruita per fini politici e commerciali.

Editoriali

Chip e smartphone cinesi ci avvisano del declino Occidentale

Tempo di lettura: < 1 minuto. Un declino quasi annunciato facendo un’analisi geopolitica degli ultimi eventi nel settore dei semiconduttori

Dopo mesi di sanzioni alla Russia si scopre che l’approvvigionamento di Mosca dei processori è ritornato al livello di normalità Questo vuol dire che su 140 paesi nel mondo, le sanzioni anglo-euro-nato non sono state efficaci a costringere i russi a “rubare le lavatrici per utilizzare i chip“.

La Russia, sta costruendo in casa sua i processori, ma non hanno molto successo se consideriamo il fatto che molti sono difettosi. Quindi li prende dalla Cina che attraverso Huawei è entrata silenziosamente nel Mercato Europeo con la sua ultima creatura: la Serie Pura 70 non solo è uno smartphone potente, ma allo stesso tempo è l’evoluzione in stile Apple di quella che un tempo era considerata una cinesata.

Oggi questa cinesata è prodotta al 90% in Cina con materiali cinesi e questo dovrebbe far comprendere a noi Europei che se non facciamo i bravi, saremmo costretti ad usare i chip delle friggitrici ad aria e le plastiche delle bici per produrre degli smartphone.

Chiudiamo l’analisi, che difficilmente leggerete altrove per tanti motivi, tra cui la lesa maestà. La chiusura della fabbrica di Intel in Russia coincide con risultati economici disastrosi del gigante tecnologico.

Indovinate chi sta sopperendo a questa perdita con fondi pubblici: l’Europa.

Editoriali

MITRE vittima di zero day Ivanti: anche i migliori le prendono

Tempo di lettura: 2 minuti. Anche le organizzazioni ben preparate come MITRE possono essere vulnerabili a minacce cibernetiche avanzate

Nel contesto della sicurezza informatica, anche le organizzazioni più preparate possono trovarsi vulnerabili di fronte a minacce persistenti e avanzate, come dimostrato dagli attacchi recentemente subiti da MITRE. Questo caso sottolinea l’importanza di adottare un approccio informato sulle minacce per la difesa contro gli attacchi cyber sempre più sofisticati.

Cos’è MITRE?

MITRE è una corporazione senza scopo di lucro americana con sede principale a Bedford, Massachusetts, e una secondaria a McLean, Virginia. Fondata nel 1958, l’organizzazione opera centri federali di ricerca e sviluppo (FFRDCs) per conto del governo degli Stati Uniti. MITRE è dedicata all’interesse pubblico e lavora su una vasta gamma di questioni di sicurezza nazionale, aviazione, sanità, cybersecurity e innovazione del governo.

La missione principale di MITRE è quella di risolvere problemi complessi per un mondo più sicuro, fornendo ricerca, sviluppo e consulenza strategica ai vari enti governativi per aiutarli a prendere decisioni informate e implementare soluzioni tecnologiche avanzate. Uno degli aspetti notevoli del lavoro di MITRE è il suo impegno nella sicurezza informatica, attraverso lo sviluppo di framework e strumenti come il Common Vulnerabilities and Exposures (CVE) e l’ATT&CK framework, che sono largamente utilizzati a livello internazionale per la gestione delle minacce e la protezione delle infrastrutture critiche. Per ulteriori informazioni, puoi visitare il sito ufficiale.

Dettagli dell’attacco subito da MITRE

MITRE, un’organizzazione che si impegna a mantenere elevati standard di sicurezza cibernetica, ha recentemente rivelato di essere stata vittima di un attacco informatico significativo. Nonostante la solidità delle sue difese, MITRE ha scoperto vulnerabilità critiche che sono state sfruttate dagli attaccanti, segnalando un tema di sicurezza concentrato sulla compromissione di dispositivi di protezione perimetrale.

L’incidente e le sue conseguenze

L’attacco ha avuto inizio con un’intensa attività di ricognizione da parte degli attaccanti nei primi mesi del 2024, culminata nell’uso di due vulnerabilità zero-day nel VPN di Ivanti Connect Secure, bypassando l’autenticazione multifattore tramite session hijacking. Questo ha permesso agli attaccanti di muoversi lateralmente e infiltrarsi profondamente nell’infrastruttura VMware di MITRE, utilizzando account amministrativi compromessi e un mix di backdoor sofisticate e web shell per mantenere la persistenza e raccogliere credenziali.

Risposta di MITRE all’incidente

La risposta all’incidente ha incluso l’isolamento dei sistemi colpiti, la revisione completa della rete per impedire ulteriori diffusione dell’attacco, e l’introduzione di nuove suite di sensori per monitorare e analizzare i sistemi compromessi. Inoltre, l’organizzazione ha avviato una serie di analisi forensi per determinare l’entità del compromesso e le tecniche utilizzate dagli avversari.

Lezioni apprese e miglioramenti futuri

Questo incidente ha rafforzato per MITRE l’importanza di comprendere i comportamenti degli hacker come mezzo per sconfiggerli, spingendo l’organizzazione a creare tassonomie comportamentali che catalogano le TTP (tattiche, tecniche e procedure) degli avversari, che hanno portato alla creazione di MITRE ATT&CK®. Questo evento ha anche stimolato l’adozione del concetto di difesa informata dalle minacce, culminando nella creazione del Center for Threat-Informed Defense. L’incidente di sicurezza subito serve da monito per tutte le organizzazioni sulla necessità di mantenere sistemi di difesa aggiornati e proattivi, utilizzando le risorse come il MITRE ATT&CK, costantemente monitorato anche da CISA i cui bollettini sono riportati puntualmente da Matrice Digitale, per rimanere informati sulle ultime strategie degli avversari e su come contrastarle efficacemente.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni