Sicurezza Informatica

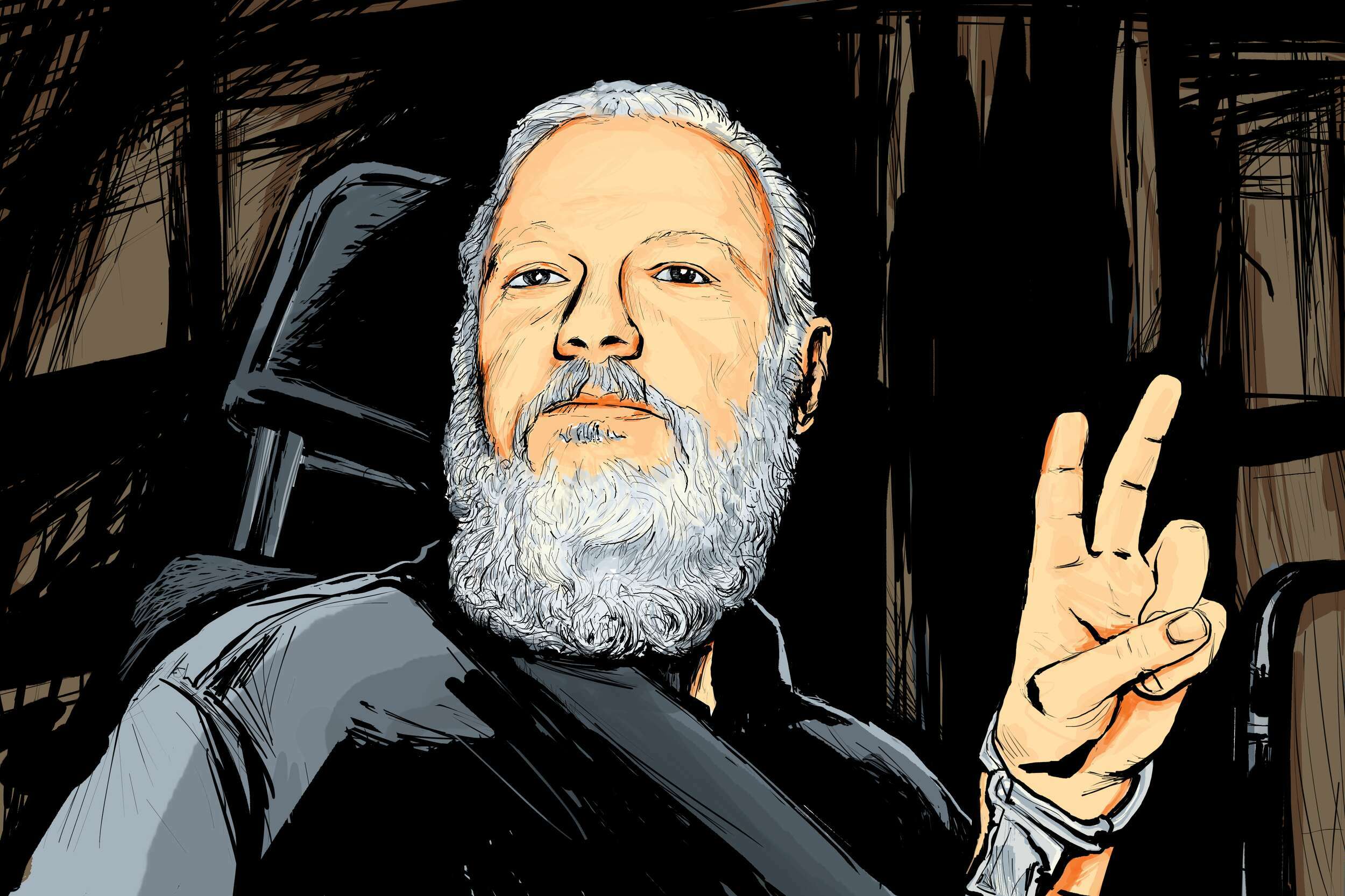

Giornalista o Terrorista: l’Inghilterra salverà o venderà Assange e Wikileaks?

Proseguirà negli Stati Uniti d’America il processo a Julian Assange. Secondo l’ultima sentenza dell’Alta Corte di Londra, il fondatore di Wikileaks dovrà confrontarsi in territorio nemico con la nazione più esposta dalla sua discussa attività di informazione. Proprio su questo ultimo passaggio è necessario fare chiarezza sulle interpretazioni che vengono date alla vicenda di Assange.

Cosa è Wikileaks?

Nel 2006 viene lanciato un sito internet dal contenuto scottante, il cui nome è un chiaro riferimento alla “wikipedia dei documenti trafugati”. Il personaggio più esposto sin da subito è l’australiano Julian Assange nella qualità di direttore editoriale. WikiLeaks nel corso degli anni pubblica documenti da fonti anonime e informazioni segrete; tra questi notizie riservate sui bombardamenti nello Yemen, sulla corruzione nel mondo arabo, sulle esecuzioni extragiudiziarie da parte della polizia keniota, sulla rivolta tibetana in Cina (2008), sullo scandalo petrolifero in Perù e le e-mail del governo turco dopo le purghe ad opera della gestione Erdoğan nel 2016.

WikiLeaks è giunta all’attenzione internazionale nel 2010 quando fece trapelare una serie di notizie fornite da Chelsea Manning, nota trans gender nelle vicende che hanno interessato Snowden, che riguardavano il video Collateral Murder (aprile 2010), diari della guerra in Afghanistan (luglio 2010), i diari della guerra in Iraq (ottobre 2010), e CableGate (novembre 2010). Dopo le fughe di notizie del 2010, il governo degli Stati Uniti avviò un’indagine su WikiLeaks, avviando un processo a catena in giro per il mondo quando il giorno seguente al 28 novembre 2010, data in cui la redazione di Assange rende di pubblico dominio oltre 251.000 documenti diplomatici statunitensi etichettati come “confidenziali” o “segreti” ed il Procuratore Generale dell’Australia ha affermato che, dal “punto di vista dell’Australia, ci sarebbe stata una verifica su un eventuale presenza di un buon numero di leggi violate”.

Terrorista o Giornalista?

Il mondo occidentale è diviso a metà su cosa abbia rappresentato in questi anni la vicenda Assange, meritevole di aver sollecitato diverse visioni politiche anche sulla base di una localizzazione geografica. L’attività di Wikileaks ha contribuito a far emergere logiche americane degli ultimi anni che molto probabilmente sarebbero restate sotto traccia se non si fossero ad esempio visti i video degli abusi e delle torture di Abu Ghraib, “colpevoli” di aver aperto una seria riflessione sulla guerra in Iraq e sulla condotta degli States in giro per il mondo. Wikileaks non è iniziata con gli articoli, ma con la diffusione di tanti documenti e questa attività non è riconducibile ad una testata, ma a una violazione di documenti militari e coperti dal segreto di Stato. Tutto quel mondo che ogni giorno si batte in favore dei diritti umani è dalla parte di Wikileaks, ma una stessa porzione di consenso presenta parti coinvolte in equilibri atlantici e filoamericani che non possono essere superati e quindi prendono le distanze dal metodo applicato dal sito web di informazione. Nemmeno se si gioca con la vita di un cittadino come Assange.

Assange adottato da Amnesty International, che invoca il complotto

Amnesty International si “oppone fermamente all’eventualità che Julian Assange sia estradato o trasferito in ogni altro modo negli Usa, dove rischia di subire gravi violazioni dei diritti umani, tra cui condizioni di detenzione che potrebbero equivalere a tortura e altri maltrattamenti, come un prolungato isolamento. Il fatto che sia stato obiettivo di una campagna ostile promossa da funzionari Usa fino ai più alti livelli compromette il suo diritto alla presunzione di innocenza e lo espone al rischio di un processo iniquo”. Analizzando la dichiarazione dell’importante organizzazione internazionale sui diritti umani, non solo Assange è a rischio tortura, che potrebbe portare anche alla morte “suicidandolo in carcere”, ma è anche protagonista di un processo dove gli americani possono pilotarne l’esito su pressione di alti funzionari aderenti al “Deep State” e che, sempre secondo Amnesty, riuscirebbero a spuntarla in ogni azione vogliano intraprendere.

Hanno arrestato un criminale

Un criminale, attentatore della democrazia, al soldo dei russi. Queste invece sono le accuse mosse dalla società civile occidentale che non ha mai gradito il modo di fare informazione di Assange e soci. Non è un caso infatti che esponenti atlantici del mondo dell’informazione abbiano sempre criticato aspramente il modus operandi di Wikileaks ed il fatto che abbia messo in discussione la democrazia occidentale e le buone intenzioni dell’esportazione dei diritti occidentali. Proprio l’Italia si è schierata contro Assange bocciando la proposta di “L’Alternativa c’è” nel concedere lo status di rifugiato politico al fondatore di Wikileaks. Una misura messa in piedi per consentire ad Assange di evitare l’estradizione negli USA, ma che, se fosse passata, avrebbe rappresentato uno sfregio nei confronti dell’accordo atlantico che ad oggi risulta essere più saldo rispetto agli ultimi anni. Tra i giornalisti che hanno preso posizioni avverse ad Assange, figura un estimatore pentito come Bill Keller, ex direttore del New York Times, che ha dapprima utilizzato i documenti di Wikileaks per poi bollarli come teorie cospirazioniste, dopo essersene servito per 8 anni. Un altro detrattore in salsa italica è Gianni Riotta. Il giornalista de La Stampa, da sempre dichiaratosi fedele alla causa americana, non solo da continuità alla teoria di Keller, ma auspica anche l’arresto di Greenwald e Snowden perché spie al servizio della causa russa.

Boris Johnson salverà Assange dall’estradizione?

Nel mentre il fondatore di Wikileaks attende di essere estradato nel paese che potrebbe torturarlo per cercare di estrapolare l’origine della sua attività, in carcere ha subito già un mini ictus secondo molti dovuto allo stress psicologico accumulato nel tempo. Per calmierare gli animi dei connazionali delusi dal comportamento inglese, il Premier Britannico Boris Johnson ha dichiarato apertamente che si opporrà all’estradizione di Assange oppure si può dare una lettura diversa individuando la strategia diplomatica di alzare il prezzo sulla consegna dello stesso fondatore di Wikileaks. In caso di consegna alle autorità statunitensi, il whistleblower rischia 175 anni di galera, ma, secondo la nuova direttrice di Wikileaks, il processo sarebbe una vendetta voluta da Trump. Può essere che l’attività di pressione sulla giustizia britannica per ottenere l’estradizione sia iniziata con l’ex presidente degli USA, ma ricordiamo che è iniziata con Obama ed oggi c’è Biden che potrebbe invitare gli Stati Uniti a desistere e a lasciar perdere ed ovviamente non lo farà.

Perché Julian Assange è più di un giornalista, è l’emblema del “dossieraggio” che piace poco alle lobbies e più al popolo ed alle agenzie di sicurezza nazionali. In questo caso specifico quelle sbagliate, che non piacciono all’occidente perché pericolose per la democrazia.

Sicurezza Informatica

Nuovo attacco “TunnelVision” espone il traffico VPN

Tempo di lettura: 2 minuti. Scopri come il nuovo attacco TunnelVision utilizza server DHCP malevoli per esporre il traffico VPN, eludendo la crittografia e mettendo a rischio la sicurezza degli utenti.

Un recente attacco denominato “TunnelVision” può deviare il traffico fuori dal tunnel crittografato di una VPN, consentendo agli aggressori di intercettare il traffico non crittografato mentre si mantiene l’apparenza di una connessione VPN sicura. Questo attacco è stato dettagliato in un rapporto di Leviathan Security, che sfrutta l’opzione 121 del Dynamic Host Configuration Protocol (DHCP) per configurare percorsi statici di classe su un sistema client.

Metodo dell’attacco

Gli aggressori configurano un server DHCP malevolo che modifica le tabelle di instradamento in modo che tutto il traffico VPN venga inviato direttamente alla rete locale o a un gateway maligno, evitando così il tunnel VPN crittografato. L’approccio consiste nell’operare un server DHCP sulla stessa rete di un utente VPN bersagliato e configurare il DHCP per utilizzare se stesso come gateway.

Sicurezza e vulnerabilità

Una delle principali preoccupazioni è l’assenza di un meccanismo di autenticazione per i messaggi in entrata nel DHCP che potrebbero manipolare i percorsi. Questo problema di sicurezza è noto e sfruttabile dai malintenzionati almeno dal 2002, ma non ci sono casi noti di sfruttamento attivo in campo.

Identificazione e impatto

Il problema, denominato CVE-2024-3661, colpisce i sistemi operativi Windows, Linux, macOS e iOS, con l’eccezione di Android che non supporta l’opzione DHCP 121 e quindi non è influenzato dagli attacchi TunnelVision.

Mitigazione dell’attacco TunnelVision

Gli utenti possono essere più esposti agli attacchi TunnelVision se si connettono a una rete controllata dall’aggressore o dove l’aggressore ha presenza. Le mitigazioni proposte includono l’uso di spazi di nomi di rete su Linux per isolare le interfacce di rete e le tabelle di instradamento dal resto del sistema, configurare i client VPN per negare tutto il traffico in entrata e in uscita che non utilizza l’interfaccia VPN, e configurare i sistemi per ignorare l’opzione DHCP 121 mentre sono connessi a una VPN.

Raccomandazioni per i Fornitori VPN

I fornitori di VPN sono incoraggiati a migliorare il loro software client per implementare propri gestori DHCP o integrare controlli di sicurezza aggiuntivi che bloccherebbero l’applicazione di configurazioni DHCP rischiose. Questo attacco evidenzia la necessità di una maggiore vigilanza e di misure di sicurezza più robuste nei sistemi di rete, soprattutto per quegli utenti che dipendono da connessioni VPN per la protezione dei loro dati sensibili.

Sicurezza Informatica

Truffatori austriaci scappano dagli investitori, ma non dalla legge

Tempo di lettura: 2 minuti. Le forze dell’ordine hanno smascherato e arrestato un gruppo di truffatori austriaci dietro una frode di criptovalute.

Le forze dell’ordine austriache, cipriote e ceche hanno arrestato sei austriaci responsabili di una truffa online relativa a criptovalute. Europol e Eurojust hanno supportato questa indagine mirata ai creatori di una presunta nuova criptovaluta lanciata nel dicembre 2017. Durante l’operazione sono stati eseguiti sei perquisizioni domiciliari, sequestrando oltre 500.000 euro in criptovalute, 250.000 euro in valuta corrente, e bloccato decine di conti bancari. Inoltre, sono stati sequestrati due automobili e una proprietà di lusso del valore di 1.400.000 euro.

Dettagli della Truffa

Tra dicembre 2017 e febbraio 2018, i truffatori hanno finto di aver creato una compagnia di trading online legittima che aveva emesso una nuova criptovaluta. L’offerta iniziale di moneta (ICO) ammontava a 10 milioni di token – o diritti rispettivi alla nuova valuta. Gli investitori hanno pagato in criptovalute consolidate come Bitcoin o Ethereum. Per guadagnare credibilità con gli investitori, i truffatori austriaci hanno anche sostenuto di aver sviluppato il proprio software e un algoritmo unico per la vendita dei token.

Comportamenti sospetti ed Exit Scam

Tradizionalmente, un’ICO si basa sulla trasparenza e comunica chiaramente su ogni membro del team responsabile. In questo caso, c’era una mancanza di trasparenza riguardo i membri del team coinvolti e l’algoritmo alla base della criptovaluta. Nel febbraio 2018, i perpetratori hanno improvvisamente chiuso tutti gli account dei social media del progetto e ritirato offline il sito web della falsa compagnia. Dopo questa truffa di uscita, è diventato evidente agli investitori di essere stati frodati.

Sforzo collaborativo delle Forze dell’Ordine

Gli specialisti di Europol hanno organizzato cinque incontri operativi e hanno lavorato in stretta collaborazione con il desk austriaco presso Eurojust, fornendo un’analisi olistica dell’indagine. Europol ha anche dispiegato uno specialista con un ufficio mobile a Cipro per supportare le attività operative e facilitare lo scambio di informazioni. Eurojust ha supportato il giorno dell’azione con un centro di coordinamento, consentendo una comunicazione in tempo reale tra tutte le autorità giudiziarie coinvolte e l’esecuzione rapida dei mandati di arresto europei e dei mandati di perquisizione.

Autorità Partecipanti:

- Austria: Servizio di Intelligence Criminale dell’Austria (Bundeskriminalamt – Centro di Competenza per la Cybercriminalità (C4)), Ufficio Specializzato per la Lotta contro i Crimini Economici e la Corruzione (Wirtschafts- und Korruptionsstaatsanwaltschaft)

- Cipro: Polizia di Cipro a Larnaca

- Repubblica Ceca: Polizia della Repubblica Ceca, Agenzia Nazionale per la Lotta al Crimine Organizzato (Národní centrála proti organizovanému zločinu – NCOZ)

Agenzie Partecipanti: Europol, Eurojust

Questo caso dimostra l’efficacia della collaborazione internazionale nel contrasto al crimine organizzato e alla frode finanziaria, sottolineando l’importanza della vigilanza nella partecipazione a investimenti in criptovalute.

Sicurezza Informatica

Esplosione di malware JavaScript nei Siti con plugin LiteSpeed Cache

Tempo di lettura: 2 minuti. Scopri l’impennata di malware JavaScript che colpisce i siti con versioni vulnerabili del plugin LiteSpeed Cache e come proteggere il tuo sito.

Un’ondata di infezioni di malware JavaScript sta colpendo i siti WordPress che utilizzano versioni vulnerabili del plugin LiteSpeed Cache. Questo malware inietta codice in file critici di WordPress e nelle basi dati, compromettendo gravemente la sicurezza del sito.

Segnali di Contaminazione

Se noti l’utente amministratore wpsupp-user sul tuo sito, è probabile che sia stato infettato. Altri segni includono codice malevolo nei file del sito e stringhe sospette nel database, specialmente associati con la versione vulnerabile di LiteSpeed Cache.

Procedure di pulizia

- Revisione dei Plugin: Controlla i plugin installati, applica gli aggiornamenti disponibili e elimina le cartelle associate ai plugin sospetti.

- Utenti Maliziosi: Stai attento agli utenti con privilegi di amministratore, come wpsupp-user e wp-configuser.

- Ricerca nel Database: Cerca stringhe sospette come “eval(atob(Strings.fromCharCode” nell’opzione litespeed.admin_display.messages.

Identificazione di URL e IP malevoli

- Gli URL maliziosi spesso includono https[:]//dns[.]startservicefounds.com/service/f[.]php, https[:]//api.startservicefounds.com, e https[:]//cache[.]cloudswiftcdn[.]com.

- Presta attenzione agli IP associati al malware, come 45.150.67.235.

Vettore d’Attacco – LiteSpeed Cache < 5.7.0.1

Gli aggressori possono iniettare questo script nelle versioni vulnerabili del plugin LiteSpeed, rappresentando un rischio per la sicurezza. I log del WAF dell’ultimo mese hanno mostrato un picco insolito di accessi a questa URL il 2 aprile e poi nuovamente il 27 aprile. Gli IP più comuni che probabilmente cercavano siti vulnerabili erano 94.102.51.144, con 1,232,810 richieste, e 31.43.191.220 con 70,472 richieste. Questa situazione sottolinea l’importanza di mantenere aggiornati i plugin come Litespeed e monitorare attivamente la sicurezza dei siti web per prevenire infezioni malware da Javascript e mitigare rischi.

Cos’è LightSpeed Cache?

LiteSpeed Cache è un plugin di accelerazione del sito tutto-in-uno per WordPress, che offre una cache a livello di server esclusiva e una serie di funzionalità di ottimizzazione. Questo plugin è particolarmente efficace quando è utilizzato in combinazione con il server web LiteSpeed, permettendo di sfruttare appieno le funzionalità del server per migliorare drasticamente la velocità di caricamento delle pagine web.

Il plugin LiteSpeed Cache include strumenti per l’ottimizzazione del sito web per contenuti dinamici su siti WordPress, come immagini e pagine web, tramite la cache delle pagine, la minimizzazione dei CSS, JavaScript e HTML, l’ottimizzazione delle immagini e il caricamento pigro. Queste funzionalità aiutano a ridurre i tempi di caricamento, migliorare il punteggio di PageSpeed e aumentare l’usabilità complessiva del sito.

Per maggiori dettagli e per il download, puoi visitare la pagina ufficiale del plugin LiteSpeed Cache su WordPress.org o il sito di LiteSpeed Technologies.

Cyber Security2 settimane fa

Cyber Security2 settimane faVulnerabilità critiche nel software Cisco: dettagli e soluzioni

Inchieste2 settimane fa

Inchieste2 settimane faPapa Francesco sarà al G7 e l’Italia festeggia il DDL AI

Cyber Security1 settimana fa

Cyber Security1 settimana faACN: tutto quello che c’è da sapere sulla relazione annuale 2023

Robotica2 settimane fa

Robotica2 settimane faPerché i Robot non riescono a superare gli animali in corsa?

L'Altra Bolla2 settimane fa

L'Altra Bolla2 settimane faReddit rivoluziona l’E-Commerce con Dynamic Product Ads

Economia1 settimana fa

Economia1 settimana faApple, Regno Unito vuole più sicurezza informatica e l’Europa indica iPadOS Gatekeeper

L'Altra Bolla2 settimane fa

L'Altra Bolla2 settimane faByteDance “chiuderà TikTok negli USA piuttosto che venderlo”

Editoriali6 giorni fa

Editoriali6 giorni faChip e smartphone cinesi ci avvisano del declino Occidentale