Tempo di lettura: 2 minuti. Criminali utilizzano Jupyter Notebooks per distribuire un mix di malware, tra cui un rootkit Linux, crypto miners e infostealer

Tempo di lettura: 2 minuti. Gli startup israeliani di cybersecurity affrontano sfide a seguito degli attacchi di Hamas, con un aumento degli attacchi informatici e una...

Tempo di lettura: < 1 minuto. Il gruppo hacktivist SiegedSec rivendica attacchi contro l'infrastruttura israeliana, ma le prove suggeriscono che gli attacchi potrebbero non essere stati...

Tempo di lettura: 2 minuti. L'Honor X9b, il nuovo dispositivo di fascia media di Honor, presenta un display AMOLED da 6,78 pollici, chipset Snapdragon 6 Gen...

Tempo di lettura: < 1 minuto. Citrix affronta una vulnerabilità critica nei dispositivi NetScaler, zero-day attivo da agosto. Fornite correzione e le raccomandazioni

Tempo di lettura: < 1 minuto. La Banca Centrale Europea prosegue con il progetto dell'euro digitale nonostante le critiche. La privacy degli utenti e le teorie...

Tempo di lettura: 2 minuti. Mentre Apple sta indubbiamente esplorando le potenzialità dei dispositivi pieghevoli, le specifiche e i dettagli rimangono nel regno della speculazione.

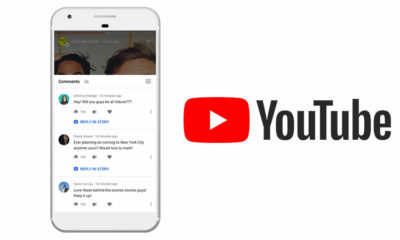

Tempo di lettura: 2 minuti. YouTube potenzia le notizie con una nuova esperienza di visualizzazione e investimenti in contenuti brevi

Tempo di lettura: 2 minuti. Dopo un aggiornamento del profilo CIA, l'URL di Telegram è stato abbreviato, eliminando parte del nome utente completo

Tempo di lettura: 2 minuti. Scopri la nuova legge saudita sulla protezione dei dati personali e le sue implicazioni per le organizzazioni e l'Arabia Saudita stessa.