Truffe online

Bannate 16 applicazioni che diffondevano il malware clicker

Le applicazioni che nascondono malware stanno diventando un problema comune. App dannose come queste sono presenti da tempo negli app store di terze parti. Ma gli app store ufficiali dovrebbero proteggerci dall’accesso ai nostri dispositivi da parte di malintenzionati. Purtroppo, non è sempre così. I criminali informatici possono aggirare i processi di sicurezza per inserire i loro programmi dannosi negli app store ufficiali. Toccate o fate clic qui per un elenco recente di app dannose che dovreste eliminare il prima possibile. Di recente è stata scoperta una nuova minaccia di cui dovete essere a conoscenza. Un malware soprannominato Clicker è stato individuato mentre si nascondeva in 16 app che cliccavano segretamente sugli annunci dopo l’installazione. Continuate a leggere per conoscere l’elenco delle app dannose e i modi per proteggere i vostri dispositivi.

Che cos’è un Clicker?

I criminali informatici di tutto il mondo sono orgogliosi dei diversi modi in cui riescono a infilare i loro programmi dannosi nella vostra tecnologia. I ricercatori di McAfee Labs hanno recentemente scoperto 16 app che nascondono il malware Clicker. Tutte hanno una cosa in comune. Si mascherano da utili app di utilità, tra cui un traduttore di lingue, un dizionario e altri strumenti come torce e task manager. In realtà, queste app nascondono un adware. Una volta installato, il malware inizia a visitare i siti in background per fare clic sugli annunci, generando un profitto per i criminali informatici e rallentando il sistema. Può anche servire fastidiosi annunci pop-up sul vostro dispositivo. Le applicazioni erano tutte presenti sul Google Play Store e sono state scaricate oltre 20 milioni di volte. Fortunatamente Google ha rimosso le app in questione una volta segnalate da McAfee. Ma questo non significa che non ne abbiate già una o più sul vostro dispositivo.

Ecco l’elenco completo:

- Fotocamera ad alta velocità (oltre 10.000.000 di download)

- Task Manager intelligente (oltre 5.000.000 di download)

- Torcia+ (kr.caramel.flash_plus) (1.000.000+ download)

- 달력메모장 (1.000.000+ download)

- K-Dictionary (1.000.000+ download)

- BusanBus (1.000.000+ download)

- Flashlight+ (500.000+ download)

- Nota rapida (500.000+ download)

- Convertitore di valuta (500.000+ download)

- Joycode (100.000+ download)

- ExDica (100.000+ download)

- Instagram Profile Downloader (100.000+ download)

- Ez Notes (100.000+ download)

- 손전등 (1.000+ download)

- 계산기 (100+ download)

- Flashlight+ (com.dev.imagevault) (100+ download)

NOTA: nell’elenco sono presenti due app torcia con lo stesso nome ma di sviluppatori diversi.

Come proteggere i dispositivi dal malware:

Fortunatamente esistono modi per proteggere i dispositivi dalle minacce informatiche. Ecco alcuni suggerimenti.

- Non scaricate mai applicazioni da librerie di terze parti. Utilizzate solo app store ufficiali come App Store di Apple e Google Play Store. Anche se a volte possono sfuggire app dannose, gli store ufficiali hanno protocolli di sicurezza più solidi.

- Attenzione alle app contraffatte. Fate attenzione alle app che utilizzano un logo simile a quello di app popolari o che hanno funzioni simili. Inoltre, controllate le recensioni per vedere se altri segnalano attività sospette.

- Prestate attenzione alle autorizzazioni richieste da un’app. Se un’app vuole avere pieno accesso ai vostri messaggi di testo o alle vostre notifiche, è un segnale di allarme.

- Se pensate che un’app possa essere dannosa, non scaricatela. Segnalatela immediatamente a Google o ad Apple affinché possano indagare. Spesso è grazie alle segnalazioni degli utenti che il malware viene segnalato e rimosso.

- Assicuratevi di aggiornare il sistema operativo del telefono alla versione più recente. Le nuove versioni aggiungono funzioni di sicurezza per ridurre al minimo il furto dei dati.

Sicurezza Informatica

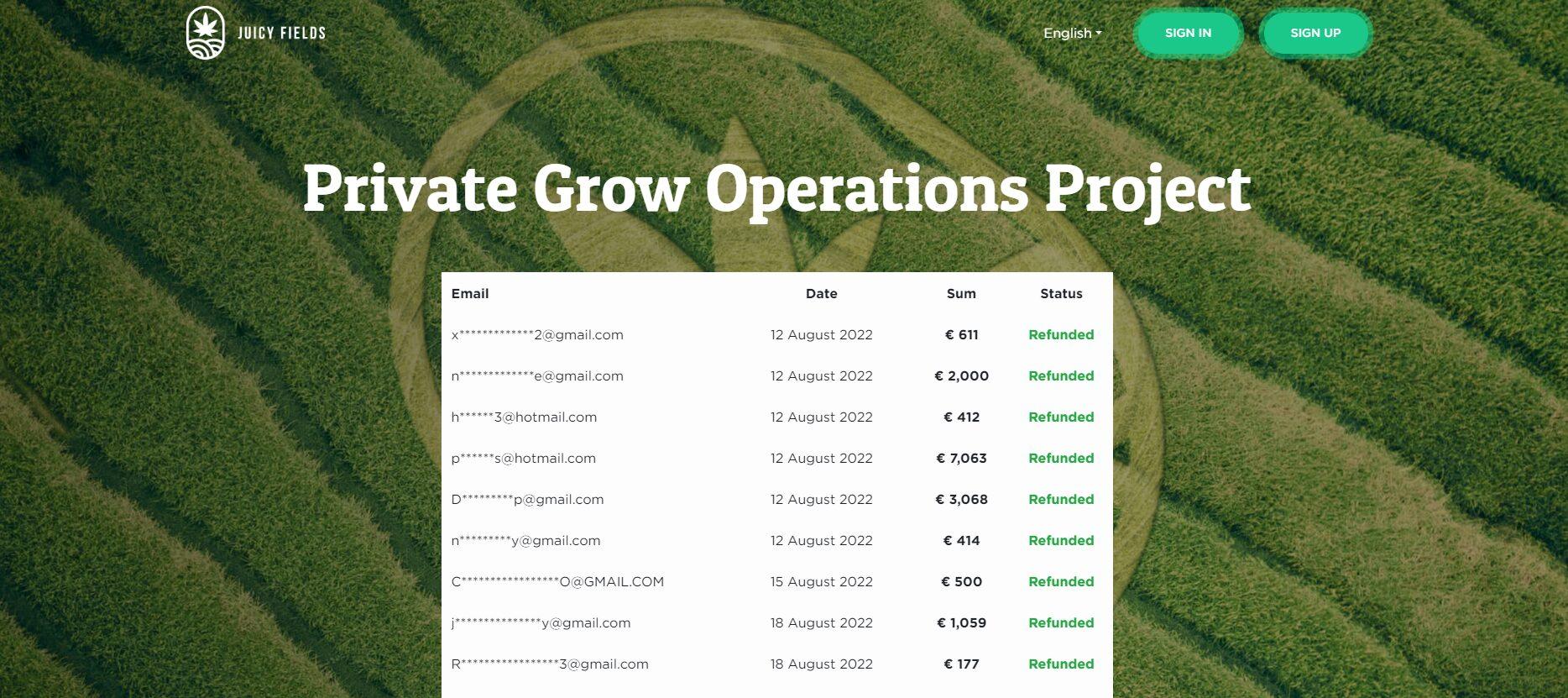

Arresti in Europa per una Truffa da 645 Milioni di Euro nel Caso JuicyFields

Tempo di lettura: 2 minuti. Un’operazione coordinata ha portato all’arresto di 9 sospetti nella frode d’investimento JuicyFields da 645 milioni di euro.

Una vasta operazione di polizia, supportata da Europol e Eurojust, ha portato all’arresto di nove sospetti coinvolti nella frode d’investimento “JuicyFields”, una delle più grandi truffe di crowdsourcing legate alla coltivazione di cannabis a scopo medicinale. Gli arresti sono il risultato di un’indagine congiunta che ha coinvolto più di 400 agenti di polizia in 11 paesi.

Dettagli dell’Operazione

Il giorno dell’azione, l’11 aprile 2024, sono stati eseguiti nove mandati di arresto e 38 perquisizioni domiciliari. Durante l’indagine e l’operazione, sono stati sequestrati o congelati beni per un totale di circa 8.921.000 euro, tra cui 4.700.000 euro in conti bancari, 1.515.000 euro in criptovalute, 106.000 euro in contanti e 2.600.000 euro in beni immobili. Sono stati inoltre sequestrati veicoli di lusso, opere d’arte, vari oggetti di lusso, nonché un gran numero di dispositivi elettronici e documenti.

Il Caso JuicyFields

JuicyFields è stata pubblicizzata come una piattaforma di crowdsourcing per la coltivazione, la raccolta e la distribuzione di piante di cannabis per uso medicinale. Gli investitori, che dovevano investire almeno 50 euro, erano stati attratti con la promessa di profitti elevati dalla vendita di marijuana a compratori autorizzati. Nonostante le promesse di rendimenti annuali del 100% o più, la piattaforma non ha mai rivelato come avrebbe raggiunto tali risultati. Alla fine, si è rivelato un classico schema Ponzi, dove i soldi degli investitori venivano usati per pagare i rendimenti agli investitori precedenti, piuttosto che per generare profitti legittimi.

Implicazioni Legali e di Sicurezza

L’intera operazione ha richiesto una coordinazione significativa a causa della complessità della frode e della vasta gamma di paesi coinvolti. Il team di investigazione congiunto, guidato dalle autorità di polizia tedesche e spagnole, dalla Gendarmerie francese e supportato da Europol, ha dovuto ricostruire una complessa rete di evidenze digitali per preparare questo ondata di arresti. Un obiettivo ad alto valore, ritenuto uno degli organizzatori principali dello schema, è stato rintracciato nella Repubblica Dominicana e arrestato con la collaborazione delle autorità locali.

Ruolo di Europol

Europol ha avuto un ruolo cruciale nell’indagine, coordinando le operazioni e fornendo supporto analitico su misura. Inoltre, ha condiviso i risultati delle indagini finanziarie e altre informazioni di intelligence con i paesi coinvolti. Il giorno dell’azione, Europol ha dispiegato ufficiali con uffici mobili in varie località globali per assistere con la coordinazione delle misure coercitive legali.

Questa operazione dimostra l’efficacia della cooperazione internazionale nel combattere le frodi online complesse e transnazionali. Inoltre, evidenzia l’importanza per gli investitori di rimanere vigili e scettici di fronte a opportunità d’investimento online che sembrano troppo belle per essere vere.

Truffe online

Truffa dei buoni SHEIN da 300 euro, scopri come proteggerti

Tempo di lettura: < 1 minuto. La truffa dei buoni SHEIN da 300 euro sta facendo nuovamente vittime in Italia, con un’impennata di segnalazioni soprattutto su piattaforme come TikTok. In questo articolo, esploreremo le dinamiche di questa truffa e ti forniremo consigli utili su come difenderti.

Il ritorno della truffa SHEIN

Dopo essere stata affrontata nel corso del 2023, la truffa delle fake gift card SHEIN è tornata a far parlare di sé, con una nuova ondata di attacchi tra marzo e aprile 2024. Questa volta, i truffatori stanno sfruttando i social media per raggiungere le loro vittime.

Come funziona la truffa

I malintenzionati contattano le persone tramite social media, email e WhatsApp, proponendo la possibilità di vincere buoni del valore di 200, 300 o 500 euro spendibili su SHEIN. Tuttavia, dietro queste promesse si cela un inganno: i link forniti reindirizzano a siti falsi che imitano il vero sito di SHEIN. Una volta lì, viene chiesto agli utenti di compilare sondaggi o fornire dati sensibili, con la falsa promessa di ricevere i premi promessi. In realtà, gli hacker possono accedere ai dati delle carte di credito o di debito degli utenti, utilizzandoli per effettuare transazioni non autorizzate.

Come proteggerti

Per evitare di cadere vittima di questa truffa, è importante seguire alcuni semplici accorgimenti. In primo luogo, ricorda che SHEIN non richiede mai pagamenti tramite email, ma solo attraverso la sua applicazione ufficiale. Inoltre, controlla sempre che i contatti da parte di SHEIN avvengano tramite account ufficiali, identificabili dai domini di posta elettronica @shein.com o @sheingroup.com. Infine, evita di cliccare su link inviati da mittenti sospetti e non fornire mai dati sensibili a siti web non affidabili.

Consigli

La truffa dei buoni SHEIN continua a rappresentare una minaccia per gli utenti di internet, ma seguendo alcuni semplici accorgimenti è possibile proteggersi efficacemente. Ricorda sempre di prestare attenzione ai segnali di allarme e di verificare l’autenticità delle comunicazioni prima di fornire qualsiasi tipo di informazione personale online.

Truffe online

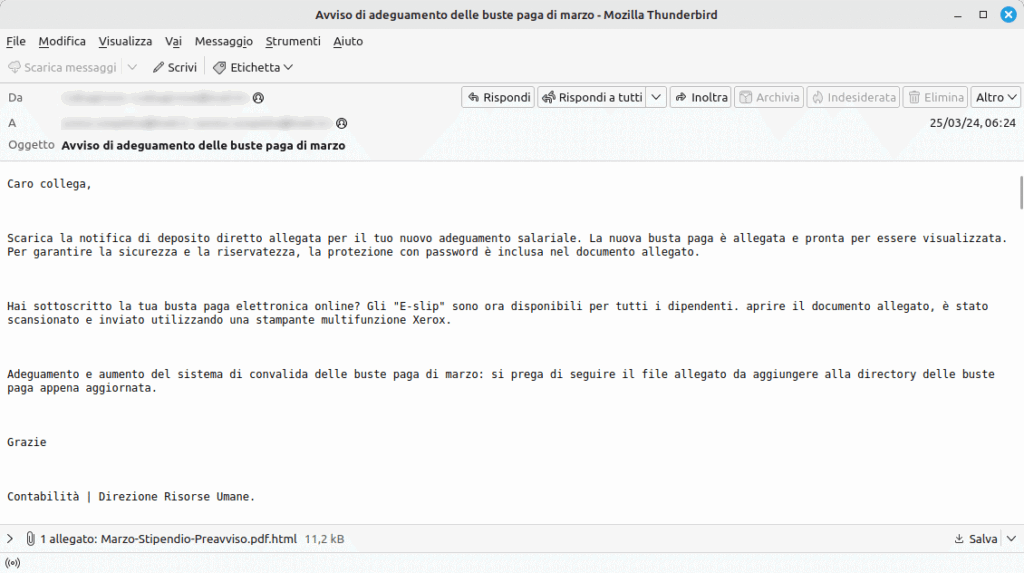

CERT-AgID scopre campagna di Phishing mirata alle PA tramite Email di Outlook

Tempo di lettura: 2 minuti. Il CERT-AgID avverte di una campagna di phishing che prende di mira le PA italiane, cercando di rubare credenziali di Outlook tramite email ingannevoli.

Il CERT-AgID (Centro di Certificazione dell’Agenzia per l’Italia Digitale) ha rivelato dettagli su una campagna di phishing attualmente in corso, mirata specificamente alle Pubbliche Amministrazioni italiane. L’obiettivo degli aggressori è di sottrarre credenziali di accesso agli account di posta elettronica MS Outlook, camuffando le loro email fraudolente da comunicazioni ufficiali di reparti HR o contabilità.

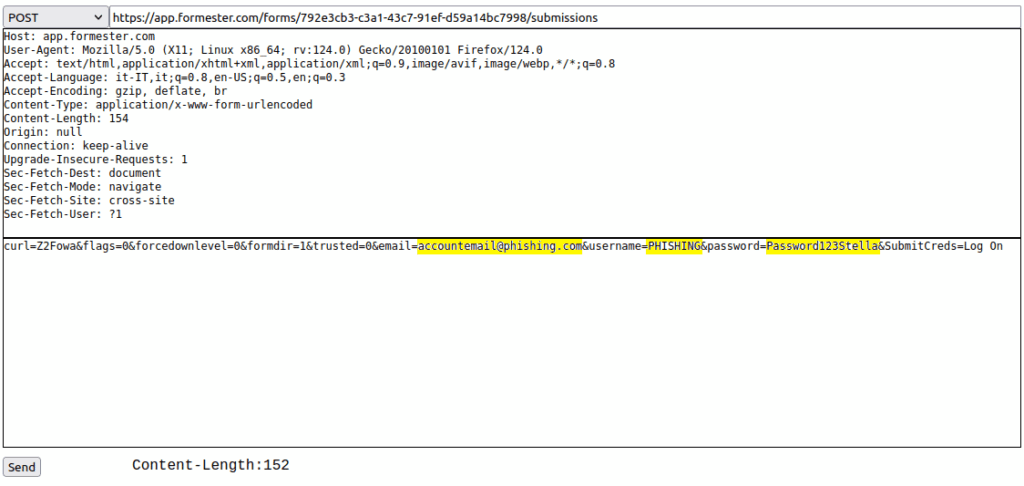

Metodologia dell’attacco

Le email di phishing inviate fingono di informare i destinatari su presunti aggiustamenti salariali o accessi a buste paga elettroniche. Questo approccio è calcolato per attrarre l’attenzione dei destinatari e convincerli ad agire, aprendo gli allegati o seguendo link dannosi.

Oggetto dell’email: “Avviso di adeguamento delle buste paga di marzo” Allegato: presenta una doppia estensione .pdf.html, indicando un tentativo di mascherare un file HTML come un innocuo PDF.

Indicatori di Phishing

Per riconoscere questi tentativi fraudolenti, il CERT-AgID mette in evidenza alcuni campanelli d’allarme:

- Sollecitazioni all’azione urgente.

- Allegati sospetti con doppie estensioni.

- Richieste di inserimento credenziali.

- Uso di un linguaggio generico e presenza di errori grammaticali.

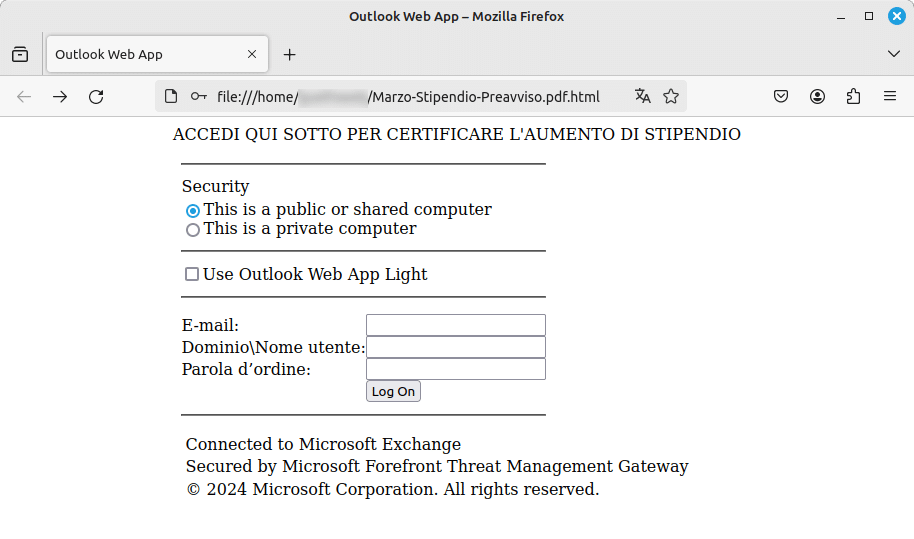

Meccanismo dell’Allegato

Una volta aperto l’allegato, l’utente viene indirizzato a una pagina di phishing che simula l’aspetto di una legittima richiesta di login, tentando di catturare le credenziali inserite.

Tecniche di Abuso

Gli aggressori hanno abusato dei servizi di Form builder online, come il sito gratuito formester.com, per creare e gestire le pagine di phishing, rendendo più semplice la raccolta delle informazioni inserite dalle vittime.

Indicatori di Compromissione (IoC)

Per assistere le Pubbliche Amministrazioni nella difesa contro queste minacce, il CERT-AgID ha condiviso gli Indicatori di Compromissione rilevati, facilitando l’identificazione e il blocco di ulteriori tentativi di phishing.

Raccomandazioni

Il CERT-AgID sottolinea l’importanza della vigilanza e dell’adozione di buone pratiche di sicurezza, come il controllo accurato di email e allegati, la verifica dell’attendibilità delle richieste di login e l’uso di soluzioni anti-phishing, per proteggere le infrastrutture delle Pubbliche Amministrazioni da questi attacchi.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faTikTok: azione legale contro Stati Uniti per bloccare il divieto

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica7 giorni fa

Robotica7 giorni faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Smartphone1 settimana fa

Smartphone1 settimana faXiaomi 14 e 14 Ultra, problemi di condensa nelle fotocamere

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla4 giorni fa

L'Altra Bolla4 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?