Editoriali

La scoperta di un commercialista sulla manipolazione dei mercati

Un commerciante di 42 anni di nome Joseph P. Willner ha scoperto le accuse relative all’uso di account di broker illegali e alla manipolazione del mercato attraverso uno schema che coinvolgeva Bitcoin e applicazioni di messaggistica privata. Secondo un comunicato stampa della Securities and Exchange Commission, Willner e un complice hanno raccolto oltre $ 700.000 attraverso il loro schema “after hours”. Il partner di Willner ha avuto accesso a oltre 100 account di intermediazione appartenenti a ignari vittime. Con il volume di scambi più basso che accompagna il trading after-hours, il duo ha utilizzato gli account di intermediazione rubati o hackerati per effettuare operazioni non autorizzate alla rinfusa. Questo ha influenzato artificialmente i corsi azionari delle società che hanno beneficiato di Willner.

“Il trading legale è troppo duro”, secondo quanto riferito dagli investigatori della SEC, nelle chat private di Wilner con almeno un co-cospiratore. Nonostante i suoi migliori sforzi per mascherare la sua identità online, non poteva rimanere davanti agli investigatori della SEC. Per dividere gli utili guadagnati attraverso lo schema, Willner “ha trasferito i proventi delle operazioni redditizie a una società di moneta digitale che converte i dollari statunitensi in Bitcoin e poi ha trasmesso i bitcoin come pagamento”, ha affermato il deposito.

Secondo il Criminal Complaint, i sospetti hanno eseguito le transazioni fraudolente nel seguente modo:

Individuo Un accesso segreto a un conto di intermediazione della vittima e ordini di acquisto inseriti. In questo caso, 49.000 azioni di Auris Medical Holding AG (EARS) a prezzi artificialmente alti. ($ 3,99 per azione).

Willner ha disposto un ordine di acquisto per coprire il suo corto. Ha acquistato 9.000 azioni di EARS a $ 3,20 / cad.

Individuo A segretamente accede al conto di intermediazione della vittima stessa e ha disposto un ordine di vendita di 9.000 azioni allo stesso prezzo.

Gli ordini di acquisto eseguiti contro gli ordini di vendita.

Gli imputati hanno raccolto $ 6,201 dal trading EARS come descritto sopra. In molti esempi, hanno fatto più di $ 6.000 per corsa. E hanno avuto accesso a 110 account da sfruttare.

The Criminal Complaint sostiene che il sospetto di 42 anni si fosse avvicinato alla co-imputato principale nel 2014. Il 22 settembre 2014, Willner si è rivolto a “Persona A” e ha chiesto se potevano discutere lo schema in un contesto più privato. Willner ha inviato più messaggi nei giorni successivi, chiedendo se l’individuo A sarebbe stato scambiato durante il giorno o in attesa fino a dopo le ore. Ha spiegato che poteva “incontrarsi in chat per fare alcuni scambi”. Né il comunicato stampa né il Criminal Complaint (.gov PDF) hanno rivelato il sistema di messaggistica che Willner aveva tentato di nascondere.

I suoi tentativi di essere invisibili hanno fatto poca differenza alla fine. A prescindere dall’aura criminale della mente associata a guadagnare illegalmente oltre $ 700.000 entro due anni, la SEC ha sottolineato quanto orribile Willner abbia mascherato la sua identità. Ha ricevuto un paio di punti bonus per l’utilizzo di Bitcoin per mascherare la pista dei soldi. Bitcoin manca di anonimato, ma l’utilizzo di PayPal o assegni personali sarebbe stata una decisione molto peggiore. Willner ottiene un altro punto per comunicare con vari pseudonimi per evitare di utilizzare un handle identificativo personale, come il suo nome.

Uno dei maggiori difetti, oltre a fare scherzi con la SEC, era l’accesso all’applicazione di chat dalla clearnet e sulla sua home internet. La maggior parte delle prove raccolte contro il trader proveniva dalle conversazioni che Willner aveva inviato e ricevuto innegabilmente da un dispositivo a casa sua.

Le azioni di Willner hanno portato a delle accuse presentate dall’Ufficio del Procuratore degli Stati Uniti per il Distretto orientale di New York e dalla Divisione frodi del DoJ.

Editoriali

Anche su Giovanna Pedretti avevamo ragione

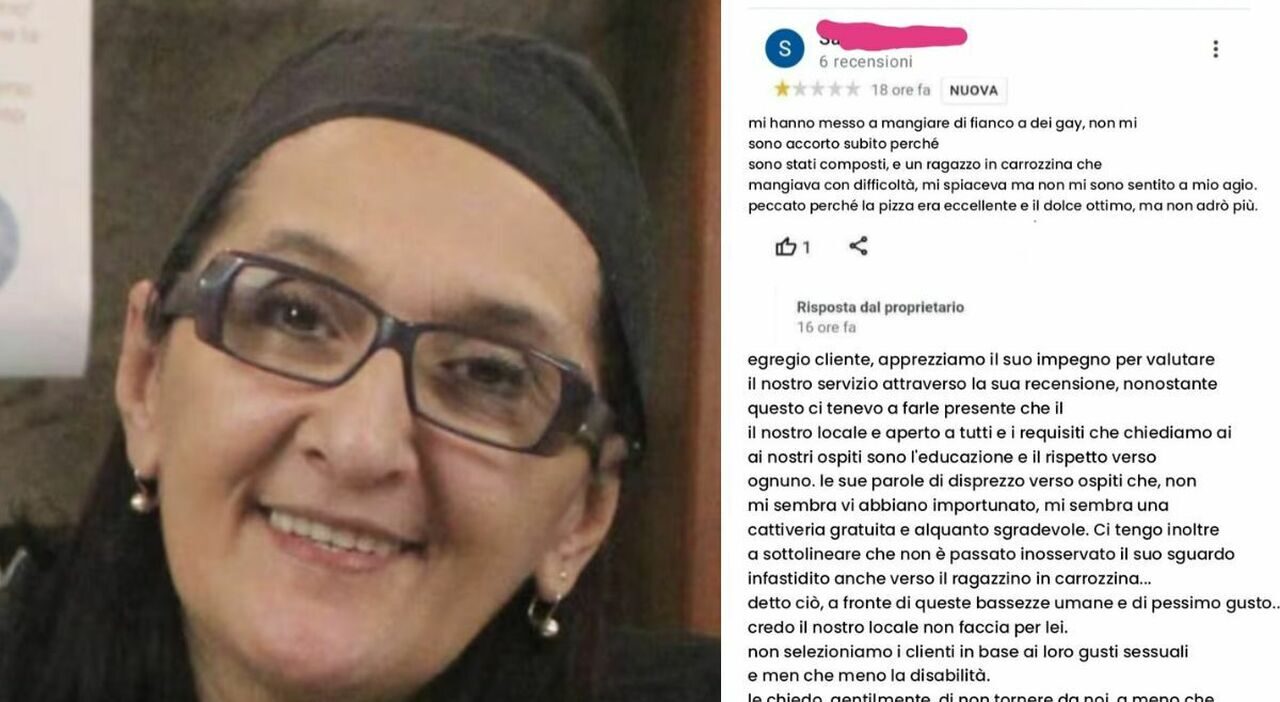

Tempo di lettura: 2 minuti. Procura di Lodi chiede l’archiviazione sul suicidio di Giovanna Pedretti, escludendo colpe di Lucarelli e Biagiarelli: la recensione era falsa

Recentemente, la Procura di Lodi ha avanzato una richiesta di archiviazione per il caso di Giovanna Pedretti, la ristoratrice di Sant’Angelo Lodigiano trovata morta a gennaio nelle acque del Lambro. L’indagine ha escluso qualsiasi istigazione o aiuto al suicidio da parte di terze persone.

Dettagli dell’indagine

La vicenda di Pedretti aveva suscitato grande attenzione mediatica, specialmente sui social media, dopo che era stata accusata ingiustamente di aver pubblicato una recensione falsa online. Questo episodio era seguito a una tempesta di critiche, principalmente influenzata da una serie di post di Selvaggia Lucarelli e del suo compagno, Lorenzo Biagiarelli, che avevano messo in dubbio l’autenticità della recensione. Tuttavia, le indagini hanno dimostrato che la recensione era effettivamente falsa e che nessuna azione diretta di terzi ha contribuito al tragico evento.

Esito e Reazioni

Con la richiesta di archiviazione, si chiude un capitolo doloroso, ma sorgono interrogativi sulla responsabilità dei media e delle figure pubbliche nell’amplificare situazioni che possono avere conseguenze gravi. Selvaggia Lucarelli, tramite i suoi canali social, ha espresso sollievo e ha criticato duramente la stampa per la gestione della notizia, sottolineando come la situazione abbia evidenziato una “storia squallida e meschina”.

Matrice Digitale dalla parte della verità

Matrice Digitale si è schierata senza esito a favore di Selvaggia Lucarelli e del giornalista del TG3 andato a chiedere spiegazioni sulla veridicità del post su cui si è scatenata una gogna mediatica con un richiamo ufficiale dell’azienda attraverso il Governo. La verità era chiara dall’inizio: la recensione era falsa ed era stata trasformata in una notizia solo perchè sfruttava l’immagine della comunità LGBT con un messaggio che poteva essere positivo, ma non era sicuramente una notizia. Questo caso non dovrebbe passare inosservato per “rispetto del dolore della famiglia” bensì diventare un caso di studio come tanti altri avvenuti in passato dove la notizia si è costruita per fini politici e commerciali.

Editoriali

Chip e smartphone cinesi ci avvisano del declino Occidentale

Tempo di lettura: < 1 minuto. Un declino quasi annunciato facendo un’analisi geopolitica degli ultimi eventi nel settore dei semiconduttori

Dopo mesi di sanzioni alla Russia si scopre che l’approvvigionamento di Mosca dei processori è ritornato al livello di normalità Questo vuol dire che su 140 paesi nel mondo, le sanzioni anglo-euro-nato non sono state efficaci a costringere i russi a “rubare le lavatrici per utilizzare i chip“.

La Russia, sta costruendo in casa sua i processori, ma non hanno molto successo se consideriamo il fatto che molti sono difettosi. Quindi li prende dalla Cina che attraverso Huawei è entrata silenziosamente nel Mercato Europeo con la sua ultima creatura: la Serie Pura 70 non solo è uno smartphone potente, ma allo stesso tempo è l’evoluzione in stile Apple di quella che un tempo era considerata una cinesata.

Oggi questa cinesata è prodotta al 90% in Cina con materiali cinesi e questo dovrebbe far comprendere a noi Europei che se non facciamo i bravi, saremmo costretti ad usare i chip delle friggitrici ad aria e le plastiche delle bici per produrre degli smartphone.

Chiudiamo l’analisi, che difficilmente leggerete altrove per tanti motivi, tra cui la lesa maestà. La chiusura della fabbrica di Intel in Russia coincide con risultati economici disastrosi del gigante tecnologico.

Indovinate chi sta sopperendo a questa perdita con fondi pubblici: l’Europa.

Editoriali

MITRE vittima di zero day Ivanti: anche i migliori le prendono

Tempo di lettura: 2 minuti. Anche le organizzazioni ben preparate come MITRE possono essere vulnerabili a minacce cibernetiche avanzate

Nel contesto della sicurezza informatica, anche le organizzazioni più preparate possono trovarsi vulnerabili di fronte a minacce persistenti e avanzate, come dimostrato dagli attacchi recentemente subiti da MITRE. Questo caso sottolinea l’importanza di adottare un approccio informato sulle minacce per la difesa contro gli attacchi cyber sempre più sofisticati.

Cos’è MITRE?

MITRE è una corporazione senza scopo di lucro americana con sede principale a Bedford, Massachusetts, e una secondaria a McLean, Virginia. Fondata nel 1958, l’organizzazione opera centri federali di ricerca e sviluppo (FFRDCs) per conto del governo degli Stati Uniti. MITRE è dedicata all’interesse pubblico e lavora su una vasta gamma di questioni di sicurezza nazionale, aviazione, sanità, cybersecurity e innovazione del governo.

La missione principale di MITRE è quella di risolvere problemi complessi per un mondo più sicuro, fornendo ricerca, sviluppo e consulenza strategica ai vari enti governativi per aiutarli a prendere decisioni informate e implementare soluzioni tecnologiche avanzate. Uno degli aspetti notevoli del lavoro di MITRE è il suo impegno nella sicurezza informatica, attraverso lo sviluppo di framework e strumenti come il Common Vulnerabilities and Exposures (CVE) e l’ATT&CK framework, che sono largamente utilizzati a livello internazionale per la gestione delle minacce e la protezione delle infrastrutture critiche. Per ulteriori informazioni, puoi visitare il sito ufficiale.

Dettagli dell’attacco subito da MITRE

MITRE, un’organizzazione che si impegna a mantenere elevati standard di sicurezza cibernetica, ha recentemente rivelato di essere stata vittima di un attacco informatico significativo. Nonostante la solidità delle sue difese, MITRE ha scoperto vulnerabilità critiche che sono state sfruttate dagli attaccanti, segnalando un tema di sicurezza concentrato sulla compromissione di dispositivi di protezione perimetrale.

L’incidente e le sue conseguenze

L’attacco ha avuto inizio con un’intensa attività di ricognizione da parte degli attaccanti nei primi mesi del 2024, culminata nell’uso di due vulnerabilità zero-day nel VPN di Ivanti Connect Secure, bypassando l’autenticazione multifattore tramite session hijacking. Questo ha permesso agli attaccanti di muoversi lateralmente e infiltrarsi profondamente nell’infrastruttura VMware di MITRE, utilizzando account amministrativi compromessi e un mix di backdoor sofisticate e web shell per mantenere la persistenza e raccogliere credenziali.

Risposta di MITRE all’incidente

La risposta all’incidente ha incluso l’isolamento dei sistemi colpiti, la revisione completa della rete per impedire ulteriori diffusione dell’attacco, e l’introduzione di nuove suite di sensori per monitorare e analizzare i sistemi compromessi. Inoltre, l’organizzazione ha avviato una serie di analisi forensi per determinare l’entità del compromesso e le tecniche utilizzate dagli avversari.

Lezioni apprese e miglioramenti futuri

Questo incidente ha rafforzato per MITRE l’importanza di comprendere i comportamenti degli hacker come mezzo per sconfiggerli, spingendo l’organizzazione a creare tassonomie comportamentali che catalogano le TTP (tattiche, tecniche e procedure) degli avversari, che hanno portato alla creazione di MITRE ATT&CK®. Questo evento ha anche stimolato l’adozione del concetto di difesa informata dalle minacce, culminando nella creazione del Center for Threat-Informed Defense. L’incidente di sicurezza subito serve da monito per tutte le organizzazioni sulla necessità di mantenere sistemi di difesa aggiornati e proattivi, utilizzando le risorse come il MITRE ATT&CK, costantemente monitorato anche da CISA i cui bollettini sono riportati puntualmente da Matrice Digitale, per rimanere informati sulle ultime strategie degli avversari e su come contrastarle efficacemente.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni

Economia7 giorni fa

Economia7 giorni faBan in Germania per alcuni prodotti Motorola e Lenovo