Sicurezza Informatica

Cina accusata di spionaggio industriale da società di chip olandese

Tempo di lettura: < 1 minuto. I fatti risalgono al 2012 ed il cittadino cinese è ricercato

Un’azienda olandese che produce circuiti di semiconduttori all’avanguardia ha accusato uno dei suoi ex dipendenti di aver rubato la sua tecnologia per conto di un’azienda cinese sostenuta dallo Stato.

Zongchang Yu ha lavorato all’ASML fino al 2012 e due anni dopo ha fondato la Dongfang Jingyuan in Cina. Ora è ricercato in California con l’accusa di aver rubato tecnologia ai suoi ex datori di lavoro.

L’azienda, che ha sede nei Paesi Bassi, è l’unico produttore al mondo di macchine per la litografia a ultravioletti estremi, che costano oltre 160 milioni di dollari e sono grandi come un autobus. Le macchine vengono utilizzate per creare circuiti microscopici su wafer di silicio, dando vita ad alcuni dei microchip più avanzati al mondo.

All’azienda è vietato vendere le sue macchine avanzate alla Cina, lasciando che il Paese si affidi a tecnologie più vecchie e lotti per rimanere competitivo nell’economia globale.

In una relazione annuale, ASML ha accusato Dongfang Jingyuan di aver rubato i suoi segreti commerciali. Nel 2018, ASML ha citato in giudizio Xtal, una società statunitense ormai defunta collegata a Dongfang e creata da Yu nel 2014, causandone il fallimento. Ma a quel punto Yu era già a Pechino.

In tribunale, ASML ha accusato Dongfang e Xtal di aver reclutato i suoi ingegneri, tra cui uno che avrebbe rubato circa 2 milioni di linee all’azienda, come riporta Bloomberg.

Negli ultimi anni, molti cittadini cinesi che vivono negli Stati Uniti sono stati accusati di aver rubato pratiche commerciali e segreti industriali per conto di Pechino.

Sicurezza Informatica

Trojan bancario Grandoreiro: nuove campagne globali

Tempo di lettura: 4 minuti. Grandoreiro, il trojan bancario gestito come MaaS, espande le sue campagne di phishing globali con aggiornamenti tecnici significativi. Scopri come proteggerti.

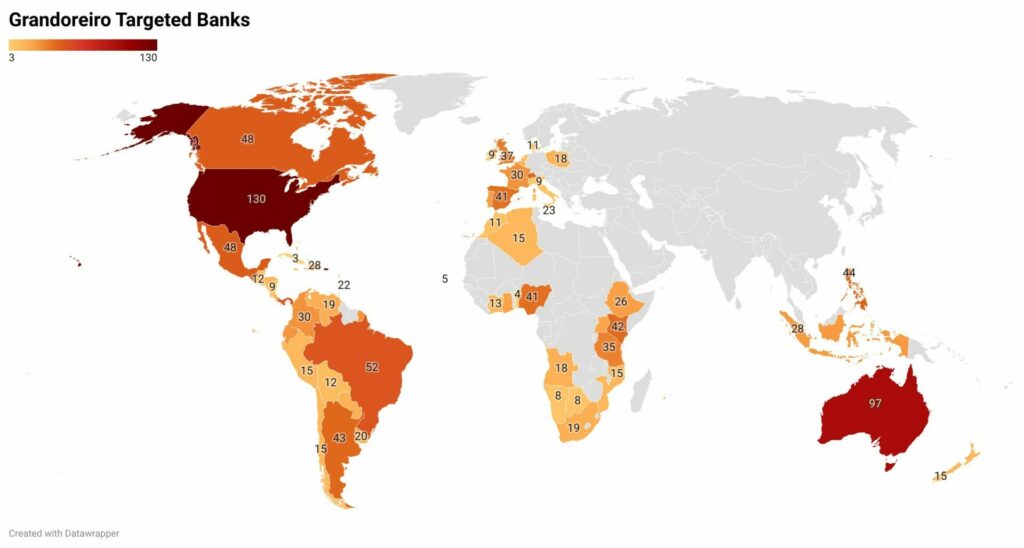

Dal marzo 2024, IBM X-Force ha monitorato diverse campagne di phishing su larga scala che distribuiscono il trojan bancario Grandoreiro, probabilmente gestito come un servizio di malware (MaaS). L’analisi del malware ha rivelato importanti aggiornamenti nell’algoritmo di decodifica delle stringhe e nella generazione dei domini (DGA), nonché la capacità di utilizzare i client Microsoft Outlook su host infetti per diffondere ulteriori email di phishing.

Principali scoperte

- Grandoreiro è un trojan bancario multi-componente, probabilmente gestito come un MaaS.

- Viene distribuito attivamente in campagne di phishing che impersonano enti governativi in Messico, Argentina e Sud Africa.

- Il trojan bancario prende di mira specificamente oltre 1500 applicazioni e siti bancari globali in più di 60 paesi, incluse regioni dell’America Centrale/Sud, Africa, Europa e Indo-Pacifico.

- L’ultima variante contiene importanti aggiornamenti, inclusi la decodifica delle stringhe e il calcolo del DGA, permettendo almeno 12 domini C2 differenti al giorno.

- Grandoreiro supporta la raccolta di indirizzi email dagli host infetti e l’utilizzo del client Microsoft Outlook per inviare ulteriori campagne di phishing.

Espansione delle campagne di Grandoreiro

Campagne focalizzate in LATAM

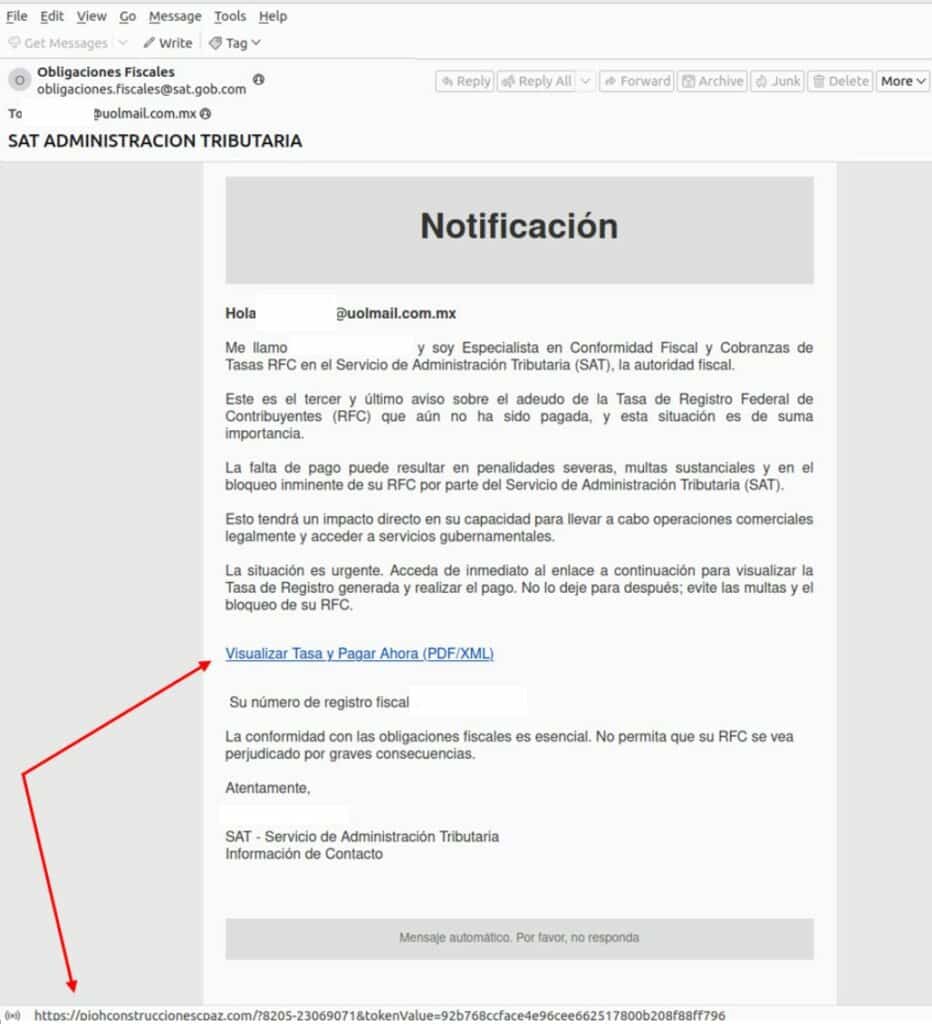

Dalla fine di marzo 2024, X-Force ha osservato campagne di phishing che impersonano il Servizio di Amministrazione Fiscale del Messico (SAT), la Commissione Federale dell’Elettricità (CFE), la Segreteria di Amministrazione e Finanze di Città del Messico e il Servizio Fiscale di Argentina. Le email prendono di mira utenti in America Latina, inclusi i domini di primo livello (TLD) di Messico, Colombia e Cile.

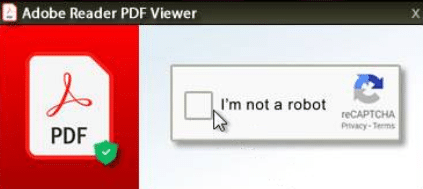

Le campagne cercano di apparire ufficiali e urgenti, informando i destinatari che stanno ricevendo un avviso finale riguardante un debito fiscale non pagato, con potenziali conseguenze come multe e blocco del numero di identificazione fiscale. Altre campagne ricordano agli utenti l’iscrizione a servizi come CFEMail, fornendo accesso alle dichiarazioni di conto tramite link. Un’altra campagna imita la Segreteria di Amministrazione e Finanze, chiedendo ai destinatari di cliccare su un PDF per leggere i dettagli di un avviso di conformità. In ogni campagna, i destinatari sono istruiti a cliccare su un link per visualizzare una fattura o fare un pagamento. Se il destinatario è in un paese specifico, viene scaricato un file ZIP contenente un eseguibile mascherato da PDF.

Campagna che impersona il Servizio Fiscale del Sud Africa

Recentemente, X-Force ha osservato una campagna di phishing che impersona il Servizio Fiscale del Sud Africa (SARS), purporting to be from the Taxpayer Assistance Services Division. Queste campagne raggiungono anche utenti in Spagna, Giappone, Paesi Bassi e Italia, indicando un’espansione oltre LATAM. Le email riferiscono un numero fiscale e informano il destinatario che sta ricevendo una fattura fiscale elettronica in conformità con le normative di SARS.

Analisi: Loader di Grandoreiro

Il loader di Grandoreiro esegue tre compiti principali:

- Verifica se il client è una vittima legittima.

- Raccoglie dati di base della vittima e li invia al C2.

- Scarica, decrittografa ed esegue il trojan bancario Grandoreiro.

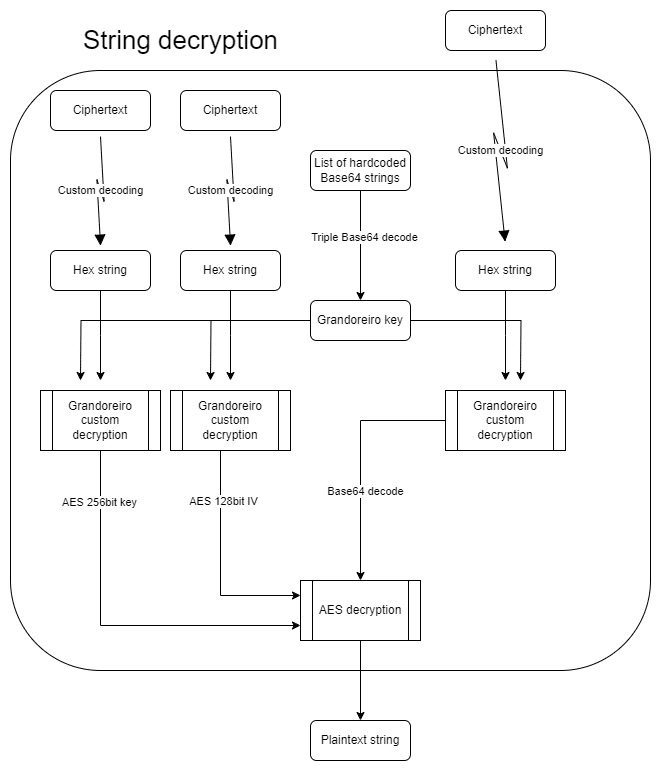

Decodifica delle stringhe

Il loader genera una chiave di grandi dimensioni, codificata in tripla Base64, e utilizza una decodifica personalizzata per convertirla in una serie di caratteri esadecimali interpretati come byte. Il risultato viene decrittografato con un algoritmo personalizzato di Grandoreiro, seguito da una decrittografia AES CBC a 256 bit per recuperare la stringa in chiaro.

Verifica e profilazione della vittima

Il loader raccoglie informazioni come nome del computer, nome utente, versione del sistema operativo, antivirus installato e indirizzo IP pubblico. Utilizza queste informazioni per verificare che la vittima non sia un ricercatore o un ambiente sandbox, e per profilare la vittima inviando i dati al C2.

- Public IP country

- Public IP region

- Public IP city

- Computer name

- Username

- OS Version information

- Installed AV solution

- Check in the registry subkey “Software\Clients\Mail” if the Outlook mail client is installed. If true, the value is set to “SIM”, which means “Yes” in Portuguese

- Check if crypto-wallets exist: Binance, Electrum, Coinomi, Bitbox, OPOLODesk, Bitcoin

- Check if special banking security software is installed: IBM Trusteer, Topaz OFD, Diebold

- Number of Desktop monitors

- Volume Serial Number

- Date of infection

- Time of infection

Comunicazione C2 e caricamento di Grandoreiro

Il loader invia una richiesta HTTP GET crittografata al server C2, richiedendo il payload finale di Grandoreiro. Se la richiesta ha successo, il server risponde con un URL di download, un nome di directory e altre informazioni necessarie. Il file scaricato viene decrittografato e decompresso, pronto per l’esecuzione.

Le recenti campagne di phishing che distribuiscono il trojan bancario Grandoreiro dimostrano una notevole espansione geografica e sofisticazione tecnica. Le organizzazioni devono rimanere vigili, monitorare il traffico di rete per rilevare potenziali infezioni e adottare misure di sicurezza proattive per proteggere i propri sistemi.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

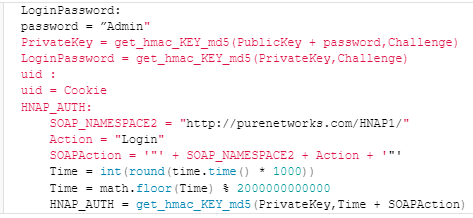

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste5 giorni fa

Inchieste5 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla6 giorni fa

L'Altra Bolla6 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Inchieste5 giorni fa

Inchieste5 giorni faTerrore in Campania: dati sanitari di SynLab nel dark web

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Smartphone3 giorni fa

Smartphone3 giorni faSamsung Galaxy S25 Ultra: Quattro fotocamere in Arrivo

Smartphone6 giorni fa

Smartphone6 giorni faSamsung Galaxy S25 Ultra avrà una Fotocamera rispetto all’S24

Economia1 settimana fa

Economia1 settimana faGuerra dei Chip: gli USA colpiscono la ricerca cinese nella Entity List