Editoriali

Gli Hacker attaccano Rousseau, ma non inquinano il voto

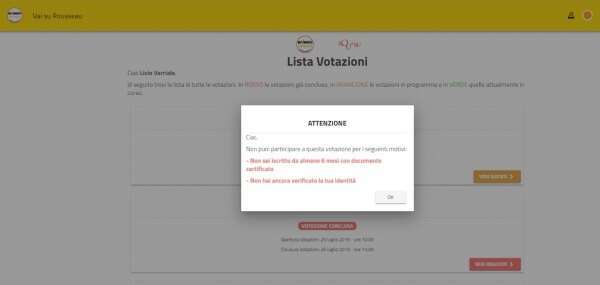

Il Movimento Cinque Stelle ha espletato correttamente le sue procedure di voto. L’80% di 79.634 votanti ha gradito l’esperienza governativa con il PD dando incarico ai rappresentanti del partito di Casaleggio e Grillo di governare “per il bene del paese”. Il mondo informatico e politico si è concentrato per una intera giornata, quella del voto, nel discutere sulla affidabilità della piattaforma di voto Rousseau, incaricata di esprimere le preferenze di pochi iscritti all’associazione per decidere le sorti del paese e del futuro Governo. Nel corso della giornata di voto, tante, forse anche troppe, le dichiarazioni sul tema.

Un profilo creato ad hoc, ha pubblicato alcune violazioni del sistema grillino, ma che esulavano dal voto elettronico e riguardavano invece il software informatico di crowdfunding da dove sono usciti i riferimenti mail della piattaforma ed il portafogli paypal, che comunque sono pubblici e non privati.

This is an Italian political party that wants to revolutionize the digital world with “Sistema Informatico Globale”!

🤦♀️🤦♂️#Hack5Stelle— Hack5Stelle (@Hack5S) September 3, 2019

Nel frattempo, le votazioni sono andate avanti con la piattaforma che ogni tanto andava giù. Capirete anche che si tratta di una cosa prevedibile e non tanto per il problema delle 9000 connessioni simultanee ad ora in media impegnate nella procedura di voto, su cui si ravvede un comunque barlume di incompetenza nella gestione dei flussi, ma per i numerosi attacchi iniziati già da mattino presto. E lo dimostra il tweet del giornalista Raffaele Angius che ha pubblicato un malfunzionamento del Server già dalle prime ore della mattina quando la procedura di voto non era ancora iniziata.

Inoltre, tra i commenti sotto al post, figura quello di Fabio Lombardo che spiega la vera “falla” tecnica sulla lentezza del server dovuta dal fatto che “la votazione si tiene su un’altra piattaforma rispetto a quella monitorata negli screenshot. https://vote.rousseau.movimento5stelle.it (notare il vote. davanti). Quella non è crollata. Ma la gente non sapeva che doveva andarci”

Un’altra fonte però ha confidato che il problema del redirect è stato risolto già dalle ore 11.30 e, nonostante questo, i problemi hanno continuato ad esserci.

Quindi, chi ha attaccato la piattaforma “modello” di innovazione del settore politico italiano, guardata con interesse da tutto il mondo intero e sponsorizzata dai poteri forti come il Vaticano e la CIA, è stato bravo sicuramente, ma eccessivamente abile nel dare quel riscontro positivo in termini di instabilità del processo di voto della piattaforma, anzi, l’ha resa credibile agli occhi degli altri, relegando la sua azione ad un mero atto di hacktivismo utile solo per strumentalizzazioni politiche sul tema, ma non tecniche. Il great hack, non riuscendo, ha legittimato la procedura e questo ovviamente rappresenta un assist al Movimento Cinque Stelle ed alla sua strategia di normalizzazione di un processo elettorale che risulta davvero rischioso per altri motivi che possiamo apostrofare come “in carne ed ossa”.

Il l’associazione Rousseau è una associazione privata e può fare quello che vuole, stabiliamo questo principio, “Rousseau è la piattaforma del MoVimento 5 Stelle dove puoi esprimere le tue idee e sostenere le sfide in cui credi, proponendo disegni di legge, votando le leggi proposte dagli altri utenti che ritieni più utili o urgenti, e portando tematiche di interesse collettivo all’attenzione dei nostri Portavoce.”

Peccato che la piattaforma non sia certificata da un Ente Terzo che dovrebbe sovrastare già in partenza le responsabilità del notaio in fase di suffragio prim’ancora della certificazione del voto. Perché il Notaio nominato, nonostante fosse amico del Cinque Stelle perché già candidato con loro, certifica il riscontro che da la piattaforma.

Come fa la piattaforma a dare riscontro? Ecco, questo è il vero nocciolo al netto di attacchi virtuali che, se non inficiano il processo del voto, servono a poco o a nulla. Se non c’è un Ente Terzo resta comunque legittimo il dubbio su un eventuale baro nelle votazioni.

Come?

Un’altra fonte ci ha confidato che bastava eseguire “uno script SQL che faceva un find/replace dei NO e a grappoli li trasformava in SI. Che ne sappiamo?. Così come una SQL Injection potrebbe mandare a rotoli l’intero processo di voto elettronico.”

E se fosse stata utilizzata la sempreverde blockchain tanto decantata dalla Casaleggio e promossa da Grillo come la panacea del voto elettronico?

“No perche’ qui tutto e’ falsificabile: utente, account, connessione, e scrittura”.

V, invece, ci ha confidato che “penso che sia la piattaforma più insicura che ci sia. Basata su varie app open source che hanno sofferto di vari problemi di sicurezza. Il codice è scritto male e poter carpirne alcuni pezzi non richiede particolari capacità. Basta guardare il sorgente della pagina principale per capire che l’errore più grossolano è stato non offuscare alcuni componenti che possono esser sfruttati per attacchi xss. La cosa preoccupante è che una governo si basi su questa piattaforma che non rappresenta un esempio di democrazia quanto di autarchia.”

Proseguiamo con gli interrogativi, chiedendoci se potrebbe esserci una remota possibilità di generare un voto di scambio virtuale? Sì se consideriamo che chiunque può chiedere a più persone di iscriversi per poi gestire lui stesso i profili in caso di voto e vendersi un risultato politico di più voti alla direzione del partito.

C’è la possibilità di una infiltrazione esterna nella piattaforma del movimento? Certo che sì, anche se molti avevano sospettato che in questa sessione, la Lega avesse degli insiders che avrebbero modificato il voto in favore del no, ma così non è stato ed i complottisti hanno fallito.

Così come non è stato possibile dare una dimostrazione informatica dell’instabilità della piattaforma di voto, che comunque adesso dovrebbe essere soggetta ad una denuncia secondo la normativa del GDPR a seguito di un data breach che comunque c’è stato.

Chi avrà il coraggio di farlo? Quali conseguenze porterà? Questo effettivamente può essere indicativo per comprendere se il danno generato sia grave, oppure, se ha confermato che su Rousseau si può votare in tutta tranquillità.

Editoriali

MITRE vittima di zero day Ivanti: anche i migliori le prendono

Tempo di lettura: 2 minuti. Anche le organizzazioni ben preparate come MITRE possono essere vulnerabili a minacce cibernetiche avanzate

Nel contesto della sicurezza informatica, anche le organizzazioni più preparate possono trovarsi vulnerabili di fronte a minacce persistenti e avanzate, come dimostrato dagli attacchi recentemente subiti da MITRE. Questo caso sottolinea l’importanza di adottare un approccio informato sulle minacce per la difesa contro gli attacchi cyber sempre più sofisticati.

Cos’è MITRE?

MITRE è una corporazione senza scopo di lucro americana con sede principale a Bedford, Massachusetts, e una secondaria a McLean, Virginia. Fondata nel 1958, l’organizzazione opera centri federali di ricerca e sviluppo (FFRDCs) per conto del governo degli Stati Uniti. MITRE è dedicata all’interesse pubblico e lavora su una vasta gamma di questioni di sicurezza nazionale, aviazione, sanità, cybersecurity e innovazione del governo.

La missione principale di MITRE è quella di risolvere problemi complessi per un mondo più sicuro, fornendo ricerca, sviluppo e consulenza strategica ai vari enti governativi per aiutarli a prendere decisioni informate e implementare soluzioni tecnologiche avanzate. Uno degli aspetti notevoli del lavoro di MITRE è il suo impegno nella sicurezza informatica, attraverso lo sviluppo di framework e strumenti come il Common Vulnerabilities and Exposures (CVE) e l’ATT&CK framework, che sono largamente utilizzati a livello internazionale per la gestione delle minacce e la protezione delle infrastrutture critiche. Per ulteriori informazioni, puoi visitare il sito ufficiale.

Dettagli dell’attacco subito da MITRE

MITRE, un’organizzazione che si impegna a mantenere elevati standard di sicurezza cibernetica, ha recentemente rivelato di essere stata vittima di un attacco informatico significativo. Nonostante la solidità delle sue difese, MITRE ha scoperto vulnerabilità critiche che sono state sfruttate dagli attaccanti, segnalando un tema di sicurezza concentrato sulla compromissione di dispositivi di protezione perimetrale.

L’incidente e le sue conseguenze

L’attacco ha avuto inizio con un’intensa attività di ricognizione da parte degli attaccanti nei primi mesi del 2024, culminata nell’uso di due vulnerabilità zero-day nel VPN di Ivanti Connect Secure, bypassando l’autenticazione multifattore tramite session hijacking. Questo ha permesso agli attaccanti di muoversi lateralmente e infiltrarsi profondamente nell’infrastruttura VMware di MITRE, utilizzando account amministrativi compromessi e un mix di backdoor sofisticate e web shell per mantenere la persistenza e raccogliere credenziali.

Risposta di MITRE all’incidente

La risposta all’incidente ha incluso l’isolamento dei sistemi colpiti, la revisione completa della rete per impedire ulteriori diffusione dell’attacco, e l’introduzione di nuove suite di sensori per monitorare e analizzare i sistemi compromessi. Inoltre, l’organizzazione ha avviato una serie di analisi forensi per determinare l’entità del compromesso e le tecniche utilizzate dagli avversari.

Lezioni apprese e miglioramenti futuri

Questo incidente ha rafforzato per MITRE l’importanza di comprendere i comportamenti degli hacker come mezzo per sconfiggerli, spingendo l’organizzazione a creare tassonomie comportamentali che catalogano le TTP (tattiche, tecniche e procedure) degli avversari, che hanno portato alla creazione di MITRE ATT&CK®. Questo evento ha anche stimolato l’adozione del concetto di difesa informata dalle minacce, culminando nella creazione del Center for Threat-Informed Defense. L’incidente di sicurezza subito serve da monito per tutte le organizzazioni sulla necessità di mantenere sistemi di difesa aggiornati e proattivi, utilizzando le risorse come il MITRE ATT&CK, costantemente monitorato anche da CISA i cui bollettini sono riportati puntualmente da Matrice Digitale, per rimanere informati sulle ultime strategie degli avversari e su come contrastarle efficacemente.

Editoriali

Università, Israele e licenziamenti BigTech

Tempo di lettura: < 1 minuto. Una riflessione sull’eventualità di sospendere gli accordi nelle università italiane con progetti di ricerca israeliani

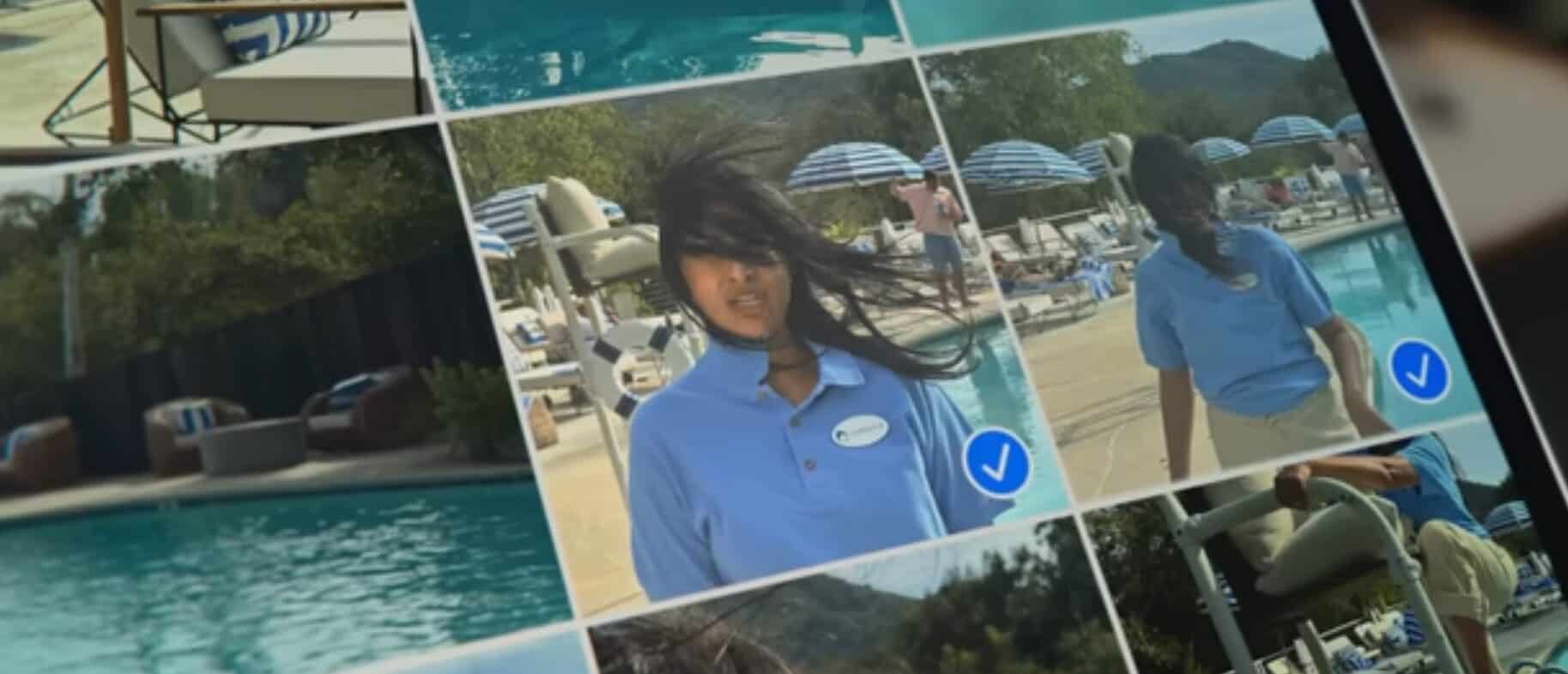

A distanza di un mese, l’Italia scopre il progetto Nimbus, di cui Matrice Digitale ne parla da più di un anno, dove Google fornisce un cloud ad Israele per il riconoscimento facciale di tutta la striscia di Gaza.

Essendo #Google una multinazionale, come tante altre #bigtech, si vanta di avere dipendenti maschi, femmine, gender fluid, cristiani, buddisti e pure musulmani.

Poi però licenzia i musulmani ed i bianchi pacifisti perchè partecipano a manifestazioni contro i progetti militari dell’azienda.

Vi sorprenderò: è giusto che lo faccia perchè sono interessi privati e se uno vuole vendere armi, anche quelle non convenzionali, può farlo.

Qui però entriamo nel merito delle Università che protestano per non sviluppare progetti di ricerca militari con l’una e l’altra nazione: questo dovrebbe sollecitare i rettorati ad aprire una riflessione sui progetti militari e l’art. 11 della ns Costituzione che tanto ripudia la guerra.

Quindi se sospendiamo i progetti militari dalle università, si risolve il problema?

NO, e sapete perchè?

E la cosa vera l’ha detta Bersani in questi giorni ad Otto e Mezzo: esistono tanti progetti accademici di secondo livello che propongono buoni propositi, ma in realtà chi li gestisce ha già presente il fine e l’impiego militare.

Editoriali

Apple vuole fregarti con lo spot dei 128GB di spazio iPhone: aspetta il 16

Tempo di lettura: 3 minuti. Scopri se 128GB di spazio su iPhone sono sufficienti per le tue esigenze e considera le alternative di iCloud per una gestione ottimale dell’archiviazione.

L’iPhone 15 promette “molto spazio per molte foto”, come evidenziato nell’ultimo spot di Apple. Tuttavia, la sufficienza dello spazio di archiviazione dipende dall’utilizzo specifico che ciascuno fa del proprio iPhone e dall’opzione di memoria scelta. La capacità di archiviazione base dell’iPhone 15 è di 128GB, un notevole aumento rispetto ai 64GB degli anni precedenti, riflettendo l’esigenza crescente di più spazio dovuta all’ampliamento delle abitudini digitali.

Fotografia e video in Alta Risoluzione

Con le capacità fotografiche dell‘iPhone 15 che includono foto da 48 megapixel e registrazione video in 4K, lo spazio richiesto per questi file ad alta risoluzione è sostanziale. Questi miglioramenti, sebbene accrescano la qualità dei contenuti catturati, consumano rapidamente la capacità di archiviazione locale, rendendo quello che una volta sembrava ampio spazio, ora insufficiente per le esigenze di molti utenti.

iCloud come soluzione?

iCloud di Apple offre una soluzione alle limitazioni di spazio dei dispositivi, con piani che vanno oltre i 5GB gratuiti – quantità decisamente insufficiente per la maggior parte degli utenti. I piani di abbonamento a pagamento di iCloud+ offrono 50GB, 200GB e 2TB di spazio cloud, arricchiti da funzionalità aggiuntive. Di recente, Apple ha introdotto opzioni per 6TB e 12TB di spazio, pensate per utenti con esigenze di archiviazione estese, sebbene queste opzioni comportino costi significativi e la dipendenza da una connessione internet per accedere ai file e ad un aumento di prezzi con contratti unilaterali.

iPhone storage vs iCloud

Mentre i modelli standard di iPhone 15 e iPhone 15 Pro partono da 128GB di spazio di archiviazione, Apple offre opzioni di upgrade a 256GB e 512GB, con un’ulteriore opzione da 1TB per l’iPhone 15 Pro, verificare su Amazon i prezzi e le diverse caratteristiche. Optare per un modello con capacità inferiore e integrarlo con spazio iCloud aggiuntivo potrebbe rivelarsi una scelta più economica e pratica, considerando il costo e la durata potenziale del dispositivo rispetto all’investimento in un iPhone da 1TB.

Il futuro dello spazio di Archiviazione su iPhone

Data l’attuale traiettoria, sembra ragionevole che Apple aumenti la capacità di base di tutti i suoi modelli di iPhone a 256GB nelle generazioni future, e si auspica anche una revisione dell’aliquota gratuita di 5GB di iCloud, per riflettere meglio le realtà del consumo digitale moderno.

Chi vi scrive non casca nella fregatura salvo rottura

Apple invita gli utenti a fare l’upgrade di cellulare un motivo chiaro: cambiarlo e fare cassa. Il messaggio è rivolto agli utenti di iPhone 12 e 13 con le versioni base da 128GB. Chi vi scrive ha un iPhone 12 Pro Max che ha cambiato dopo un 7 plus da pochi GB. L’iPhone non si cambia ogni anno, ma si cambia quando arriva la tecnologia di discontinuità. Nel caso del 7 plus e della versione 12, oltre allo spazio, ad una durata sempre inferiore della batteria, il motivo che mi ha portato al cambio di dispositivo è stato il 5G che ha modificato i tempi di consultazione del Web. Anche la fotocamera è stata gradita al passaggio, ma, dalla versione 12 in poi fino alla 15, c’è poco da aggiungere se non appunto questioni di spazio, qualche avanzamento tecnologico nella fotografia e magari un 5g più veloce per via dei modem nuovi.

Se Apple fa questa proposta ansiolitica, mettendo in mezzo il fatto che possiate perdere la memoria della vostra defunta madre, è perchè le vendite vanno molto male ed il mondo sta sfornando cellulari nettamente superiori con l’Intelligenza Artificiale integrata dove Apple sta scopiazzando per il prossimo modello perchè rimasta indietro.

Sappiate che potete sempre trasferire le foto di mammà sul vostro PC e poi valutare se spostarle nel cloud Apple dove comunque potreste essere costretti nel fare l’upgrade del cloud se ovviamente vorrete fare il backup del dispositivo online. Se avete un iPhone 12 o anche un 14, attendete il primo iPhone AI, il iPhone 16, che arriverà verso settembre. Varrà ancor di più la pena di spostarci anche i propri ricordi.

Notizie2 settimane fa

Notizie2 settimane faAustralia ed USA arresti contro sviluppatori RAT Hive – Firebird

Inchieste2 settimane fa

Inchieste2 settimane faBanca Sella: il problema che i detrattori del Piracy Shield non dicono

Notizie2 settimane fa

Notizie2 settimane faIntensificazione delle operazioni di influenza digitale da parte di Cina e Corea del Nord

Notizie2 settimane fa

Notizie2 settimane faLightSpy: APT41 minaccia Utenti iPhone in Asia

Notizie1 settimana fa

Notizie1 settimana faMiner di criptovalute arrestato per aver evaso pagamenti di Server Cloud per 3,5 Milioni di Dollari

Notizie2 settimane fa

Notizie2 settimane faUSA, arrestata per un’accusa di Sextortion da 1,7 Milioni di Dollari

Cyber Security2 settimane fa

Cyber Security2 settimane faCome Nominare il Responsabile per la Transizione Digitale e Costituire l’Ufficio per la Transizione Digitale

Notizie1 settimana fa

Notizie1 settimana faKapeka: nuova backdoor di Sandworm per l’Est Europa